L'IA a accéléré les attaques. Votre plateforme SIEM doit rattraper son retard.

La pile qui les gère a été conçue pour un environnement de menace différent. Toutes les barrières imposées par les fournisseurs, qui étaient inefficaces avant l'IA adverse, sont aujourd'hui exploitées par les attaquants.

Vous êtes entre de bonnes mains

Témoignage client

Airtel renforce sa cybersécurité grâce aux fonctionnalités d’IA d’Elastic, augmentant l’efficacité de son SOC de 40 % et accélérant les investigations de 30 %.

Airtel renforce sa cybersécurité grâce aux fonctionnalités d’IA d’Elastic, augmentant l’efficacité de son SOC de 40 % et accélérant les investigations de 30 %.Témoignage client

California EDD a réduit le temps moyen de réponse de 99 %, en utilisant Attack Discovery pour hiérarchiser les alertes sur 80 000 événements mensuels et mettre en évidence les menaces les plus critiques.

Témoignage client

Mimecast centralise la visibilité, dirige les enquêtes et réduit les incidents critiques de 95 %, transformant ainsi les SecOps à l'échelle mondiale.

DÉTECTER. RECHERCHER. RÉPONDRE.

Le SIEM conçu pour le SOC agentiel

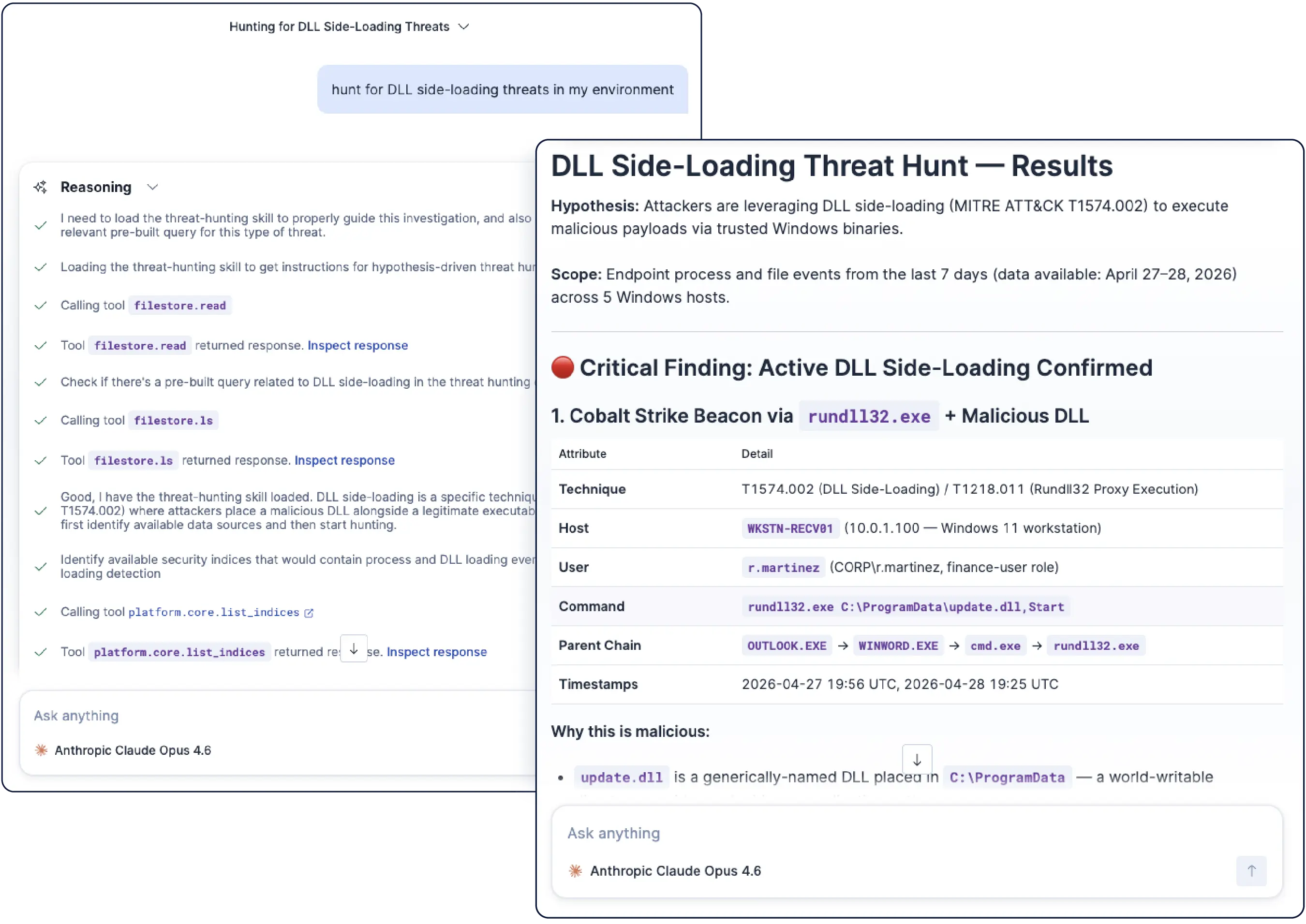

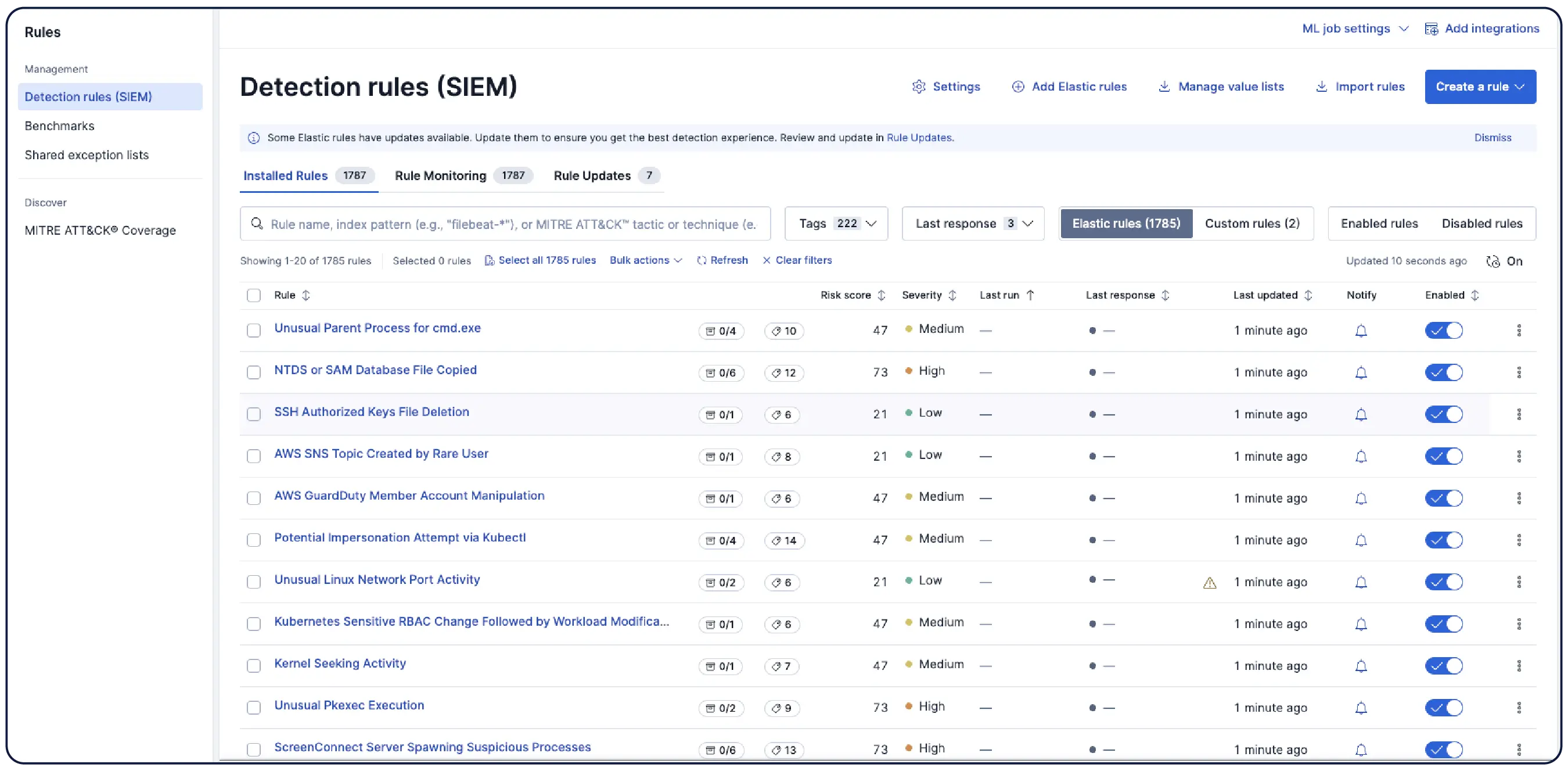

De la détection à la réponse, tout sur une seule et même plateforme. Les agents autonomes gèrent l'intégralité du cycle de vie. Vos analystes s'occupent du jugement, de la vérification et de l'approbation.

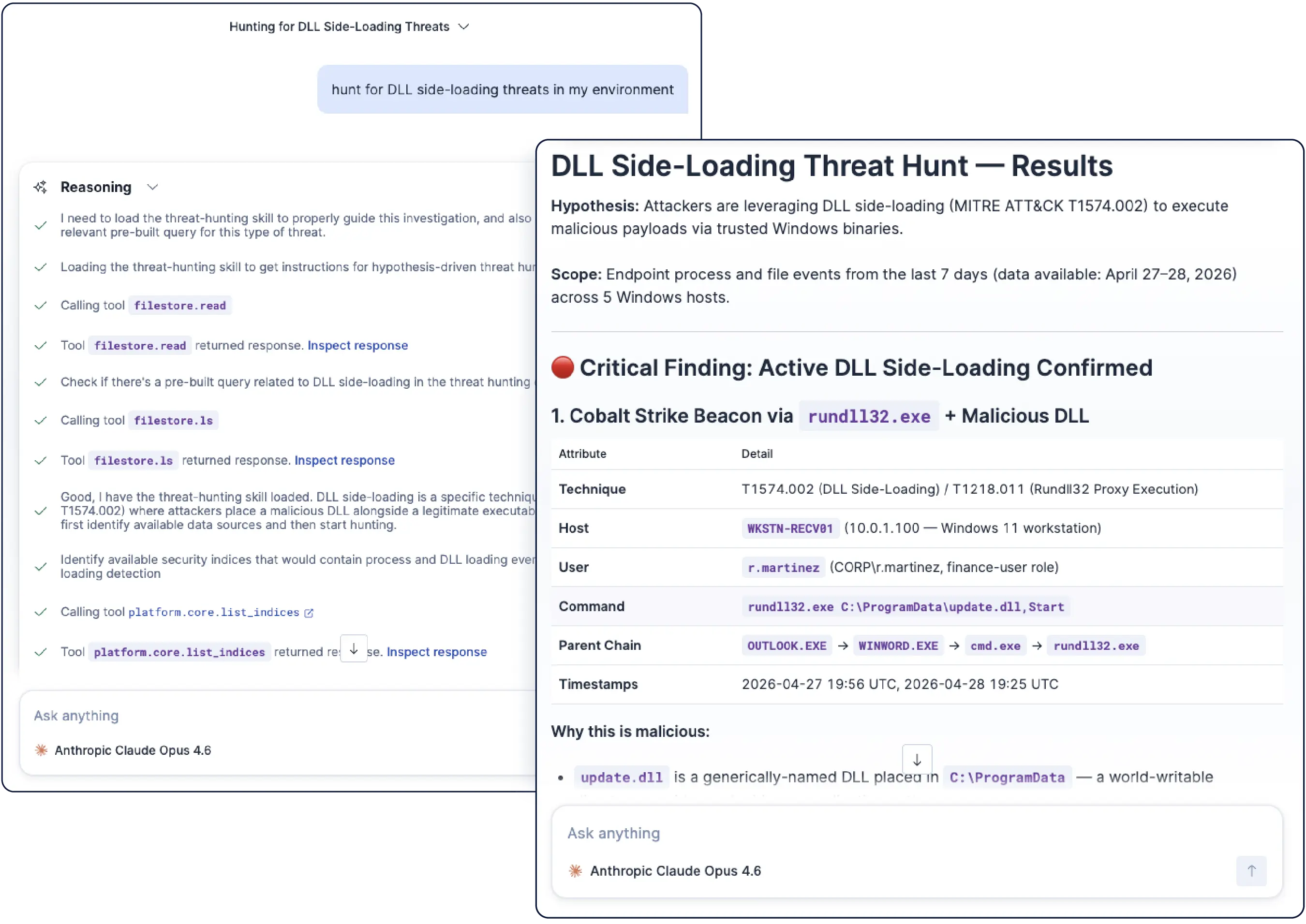

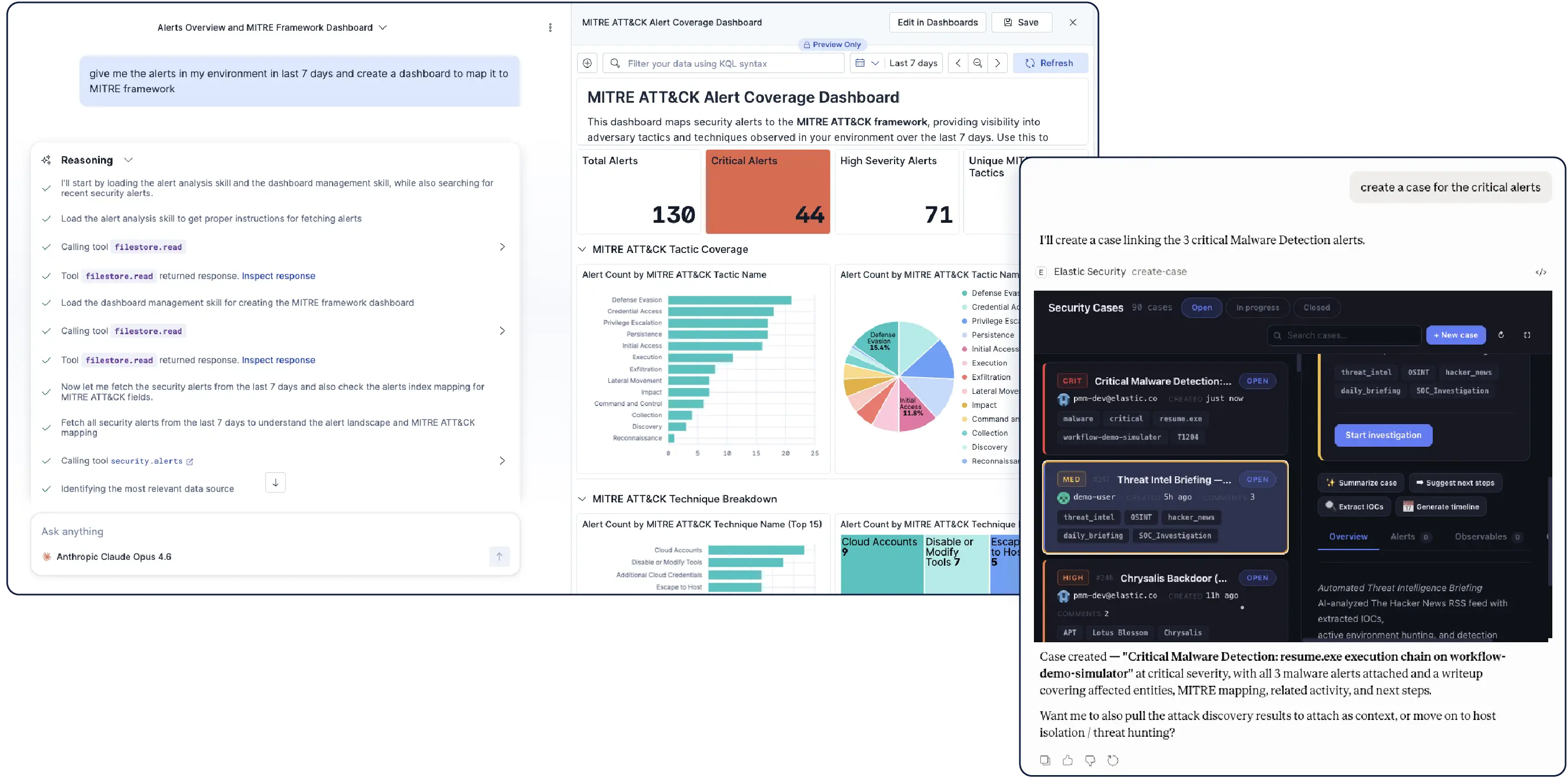

Détectez les menaces avant même qu'elles ne génèrent d'alertes. La fonctionnalité « Chasse aux menaces » effectue des recherches basées sur des hypothèses à partir de renseignements sur les menaces, exécute des requêtes ES|QL sur des données en temps réel et associe automatiquement les résultats à MITRE ATT&CK. Pour les recherches à la demande, décrivez la menace en langage clair et obtenez une requête validée, élaborée par les chercheurs d'Elastic Security Labs.

Security sur votre lieu de travail

Les mêmes compétences d'IA modulaires, sur toutes les plateformes utilisées par les analystes de sécurité

Le chat d'abord, où que vous travailliez

Posez des questions et obtenez des tableaux de bord de triage interactifs, des graphiques d'investigation, des règles de détection modifiables, des chaînes d'attaque et des actions de cas — depuis Elastic Security ou directement depuis Claude, VS Code, Cursor et tout outil d'IA compatible avec MCP.

Vues de produits spécialement conçus

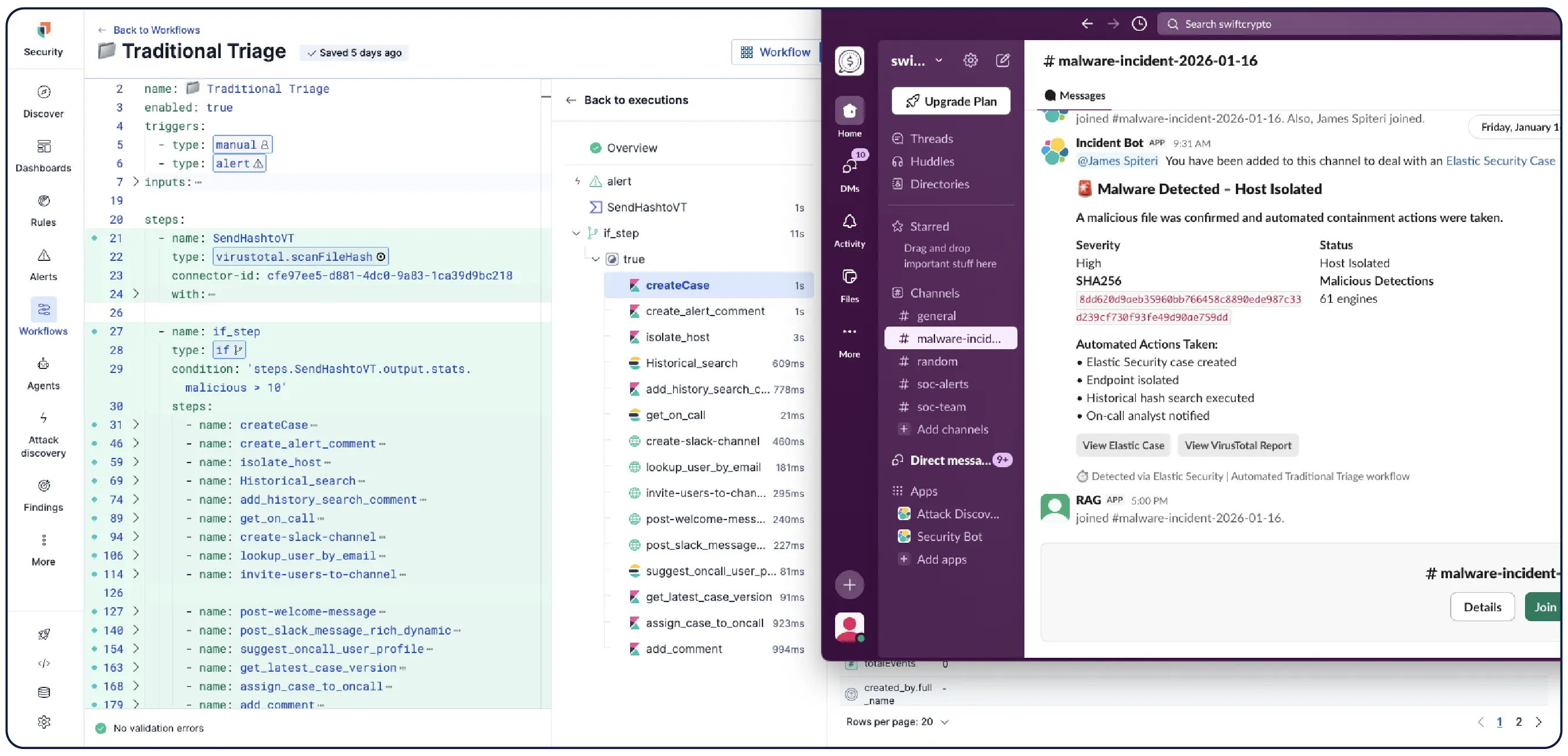

Mettez en place des workflows structurés tout au long du cycle de vie du SOC. Les files d’attente de triage, la réponse aux incidents avec portes d’approbation, la gestion des cas, l’ingénierie de détection et la surveillance des compétences IA se déroulent tous sur une seule et même plateforme, sans changement de console.

Rejoignez la discussion

Rejoignez la communauté mondiale d'Elastic Security — des conversations ouvertes et de la collaboration au renforcement de notre produit.

Posez des questions, obtenez des réponses et faites entendre votre voix sur notre forum ouvert.

Questions fréquentes

Qu’est-ce qu’un SIEM ?

Qu’est-ce qu’un SIEM ?

Un SIEM — gestion des informations et des événements de sécurité — est la plateforme au cœur des opérations de sécurité. Il collecte et corrèle les données au sein d'un environnement, détecte les menaces et donne aux analystes la visibilité nécessaire pour enquêter et répondre. Les SIEM modernes ont évolué en plateformes d'opérations de sécurité agentiques — intégrant la détection pilotée par l'IA, l'investigation automatisée et des capacités de réponse natives sur l'ensemble du cycle de vie du SOC, où les agents autonomes gèrent les tâches et les analystes exercent leur jugement.

Comment Elastic SIEM supporte-t-il les opérations de sécurité agentiques ?

Comment Elastic SIEM supporte-t-il les opérations de sécurité agentiques ?

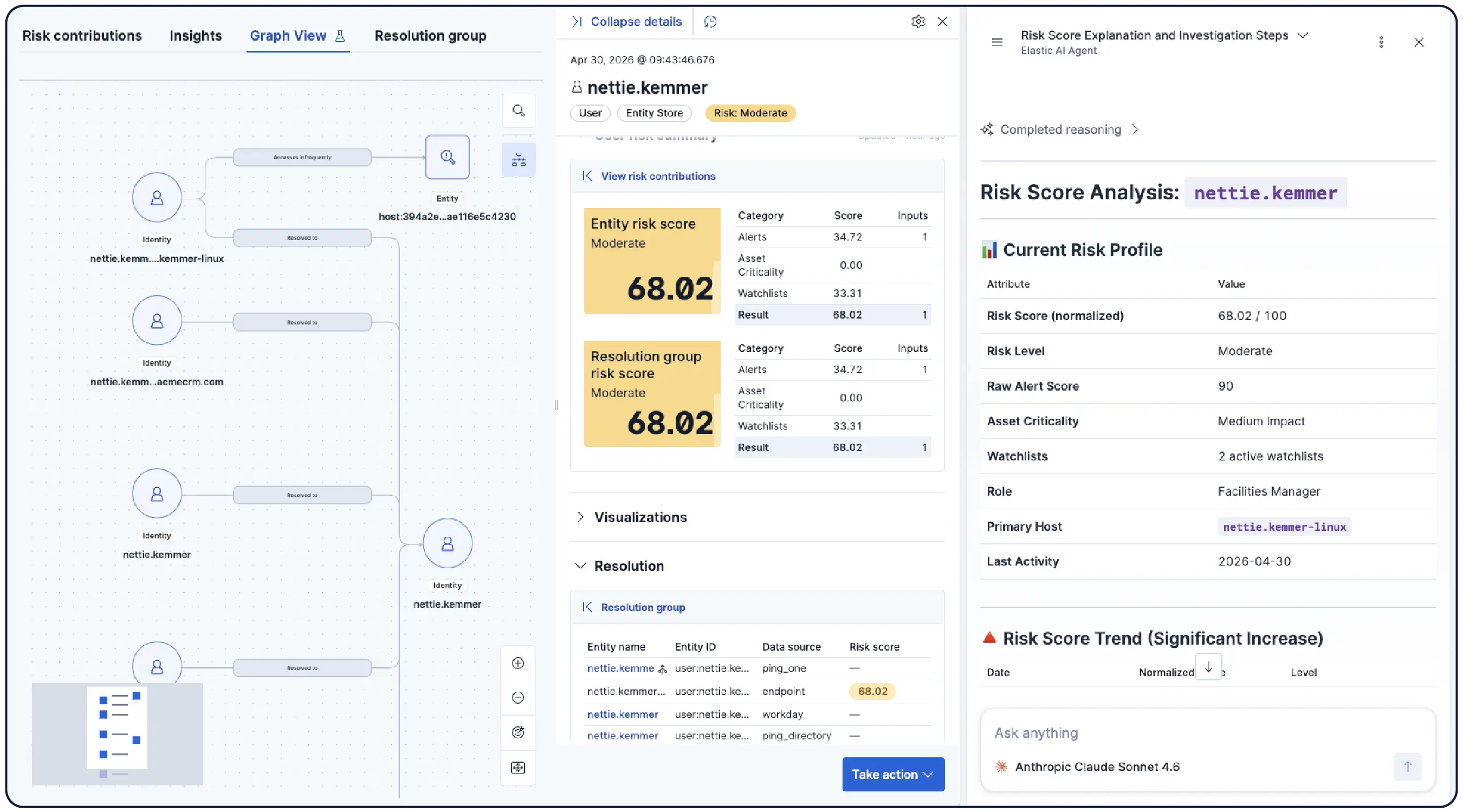

Elastic est la plateforme d'opérations de sécurité autonome qui intègre déjà un SIEM et un XDR unifiés. Des agents autonomes gèrent l'intégralité du cycle de vie, de l'ingestion à la réponse : corrélation des alertes, investigation des entités et élaboration des plans de réponse. L'automatisation native via Elastic Workflows exécute la réponse : des playbooks prédéfinis pour les tâches définies et un raisonnement autonome pour les investigations complexes. L'Elastic AI Agent est livré avec des compétences spécifiques pour chaque étape d'un SOC. Les analystes prennent en charge le jugement, la vérification et l'approbation.

Quelles sont les compétences de l'IA dans les opérations de sécurité ?

Quelles sont les compétences de l'IA dans les opérations de sécurité ?

Les compétences d'IA sont des capacités dédiées qui apprennent à un agent d'IA à réaliser une tâche de sécurité spécifique : recherche de menaces, analyse d'alertes, ingénierie de la détection, analyse d'entités, etc. Contrairement à l'IA généraliste, les compétences sont conçues pour les workflows précis que les analystes SOC utilisent au quotidien. Chaque compétence regroupe des instructions et des outils spécialisés pour une tâche unique, et ne se charge qu'en cas de besoin. L'agent reste ainsi léger et précis, sans être surchargé par une invite système inutilement lourde. Les compétences fonctionnent également de concert : l'analyse d'alertes est transmise à l'analyse d'entités, et la recherche de menaces alimente le pipeline de détection, sans que l'analyste n'ait à gérer chaque transfert. Un seul agent, la bonne compétence, à chaque fois.

Comment fonctionnent les compétences en IA dans Elastic Security ?

Comment fonctionnent les compétences en IA dans Elastic Security ?

Elastic transfère les compétences de sécurité directement avec l'Elastic AI Agent — aucune configuration requise. Les compétences de sécurité prêtes à l'emploi couvrent la chasse aux menaces, l'analyse des alertes, l'ingénierie de détection, l'analyse des entités, et l'investigation des anomalies. Les compétences de la plateforme pour la création de tableaux de bord, la création de workflows et la création de graphes sont également disponibles, permettant aux analystes de créer des tableaux de bord, d'écrire des automatisations, et de visualiser les chemins d'attaque via la conversation. Les compétences s'invoquent automatiquement les unes les autres et s'exécutent via des workflows ou à la demande via Agent Builder. Les équipes peuvent également créer des compétences personnalisées adaptées à leur environnement. Les compétences sont accessibles dans Elastic Security ou depuis n'importe quel outil d'IA compatible MCP, y compris Claude, Cursor et VS Code. Chaque étape de raisonnement est visible et auditable.

Comment fonctionne Elastic SIEM avec des outils d'IA tels que Claude et Cursor ?

Comment fonctionne Elastic SIEM avec des outils d'IA tels que Claude et Cursor ?

Elastic Security est accessible depuis n'importe quel outil d'IA compatible MCP, y compris Claude, Cursor, VS Code et GitHub Copilot. Grâce à l'application MCP Elastic Security, les analystes peuvent trier les alertes, effectuer des chasses aux menaces, gérer des cas et interagir avec les règles de détection sans quitter l'outil d'IA dans lequel ils travaillent déjà. Les mêmes compétences disponibles dans Elastic Security sont disponibles en externe. Le travail de sécurité se déroule là où se trouve l'analyste, pas seulement dans une console dédiée.

Elastic SIEM inclut-il le SOAR ?

Elastic SIEM inclut-il le SOAR ?

Oui. Elastic Workflows apporte une automatisation native directement dans Elastic Security — où vos données de sécurité résident déjà dans le SIEM. Il automatise le triage, l'enrichissement, la réponse, la notification et la gestion des cas pour chaque alerte et investigation. Workflows combine l'automatisation par scripts pour des tâches définies et le raisonnement agentique pour des investigations complexes, permettant aux agents IA d'agir sur leurs conclusions. Il n'est pas nécessaire d'acheter, d'intégrer ou d'assurer la maintenance d'un SOAR séparé. L'intégration ne risque pas de se rompre lors d'un incident actif.

Qu'est-ce qui différencie Elastic SIEM des plateformes SIEM existantes ?

Qu'est-ce qui différencie Elastic SIEM des plateformes SIEM existantes ?

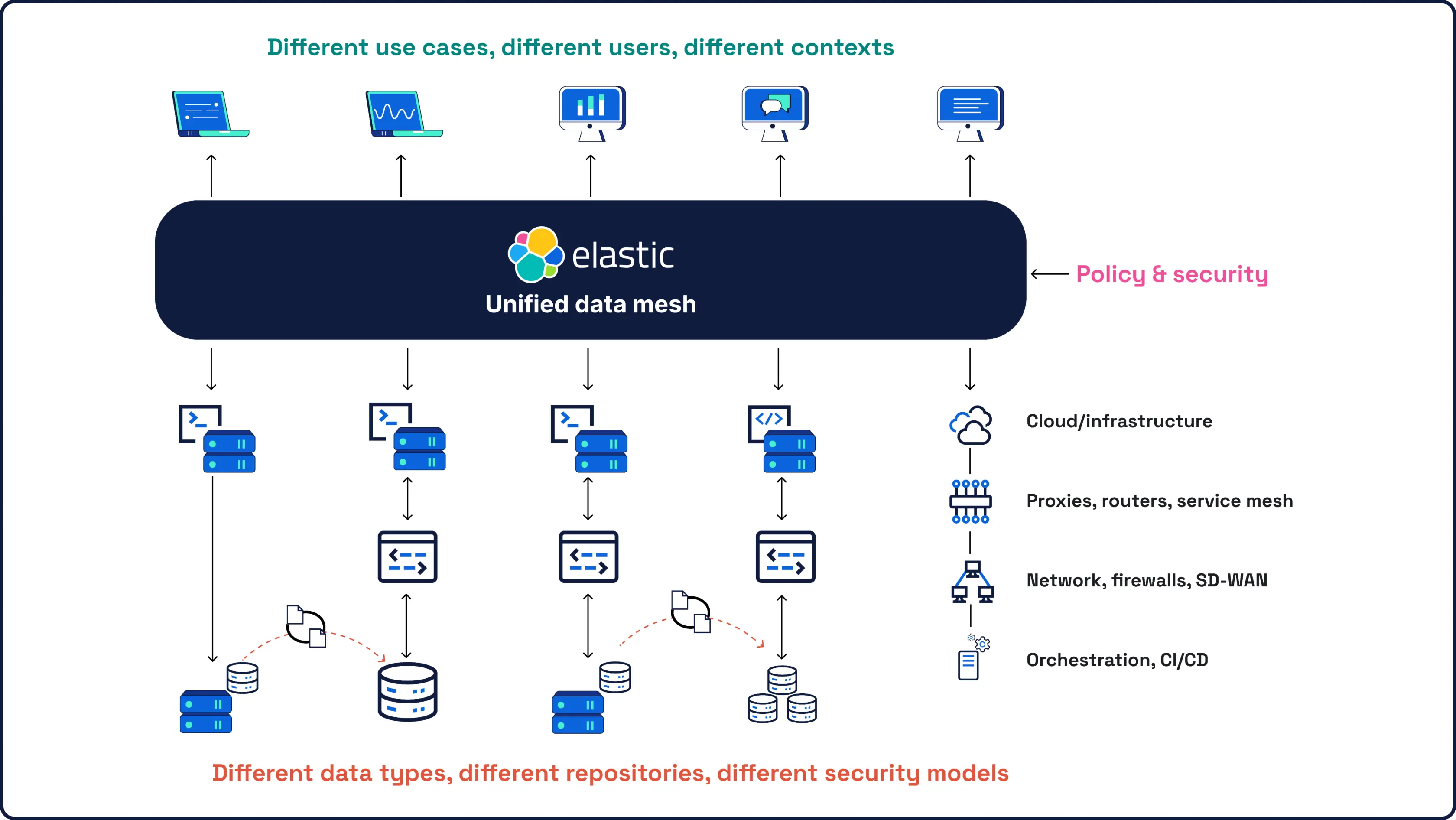

Elastic est la plateforme d'opérations de sécurité agentielle qui unifie SIEM, XDR et l'automatisation native. Les règles de détection sont développées par Elastic Security Labs, validées par la communauté et ouvertes à la relecture. La plateforme se déploie sur site, dans le cloud ou dans des environnements air gap sans déplacer les données. Là où les SIEM traditionnels imposent des contraintes structurelles — sur les endpoints, l'automatisation, l'IA et l'accès aux données — Elastic est conçu pour les supprimer.

Quelles sont les taxes cachées dans les plateformes SIEM existantes ?

Quelles sont les taxes cachées dans les plateformes SIEM existantes ?

Les plateformes de sécurité héritées imposent quatre taxes structurelles aux équipes SOC — des coûts et des obstacles qui étaient inefficaces avant l'IA antagoniste et qui constituent désormais un handicap.

- La taxe sur les Endpoint : une tarification par appareil qui oblige à faire des compromis en matière de couverture. Les équipes laissent des Endpoint non surveillés parce que le coût d'une couverture complète est prohibitif. Elastic inclut XDR et la télémétrie des Endpoint sans frais par appareil — chaque Endpoint est couvert, aucune décision de couverture n'est dictée par un modèle de tarification.

- La taxe sur l'automatisation : une licence SIEM séparée est nécessaire pour que le SIEM prenne des mesures. Elastic Workflows est intégré à la plateforme. Aucun produit séparé à acheter, intégrer ou maintenir.

- La taxe sur la boîte noire de l'IA : une IA propriétaire qui cache son raisonnement, laissant les équipes incapables de valider les décisions prises en leur nom. L'IA d'Elastic est transparente — voyez les invites, les requêtes et le raisonnement derrière chaque décision. Tout LLM, y compris les modèles sur site pour les environnement air gap.

- La taxe sur les données : les délais de réhydratation et les plafonds d'ingestion qui rendent les données historiques inaccessibles pendant les enquêtes actives. Elastic interroge les données là où elles se trouvent — des années de données historiques consultables dans la même requête que les données en direct, sans attente de réhydratation, sans pénalité.

Ensemble, ces quatre taxes — Endpoint, automatisation, boîte noire de l'IA et données — représentent des barrières structurelles qui fragmentent les opérations de sécurité et créent des lacunes que les adversaires exploitent. Elastic est conçu pour éliminer les quatre.

Est-ce qu'Elastic SIEM peut fonctionner dans des environnements isolés ou sur site ?

Est-ce qu'Elastic SIEM peut fonctionner dans des environnements isolés ou sur site ?

Oui. Elastic se déploie sur site, dans le cloud ou dans des environnements air gap sans aucun déplacement de données. La recherche fédérée exécute des requêtes sur des déploiements distribués sans centralisation des données. Le raisonnement IA prend en charge les LLM sur site pour les environnements air gap, sans dépendance au modèle cloud d’un fournisseur. Elastic Cloud possède des certifications telles que PCI DSS, HIPAA, FedRAMP, RGPD et TISAX, dont la documentation complète est disponible dans notre Centre de confiance. Cela fait d’Elastic la plateforme de choix pour les secteurs de la défense, du gouvernement et les industries réglementées soumises à des exigences strictes en matière de résidence des données et de conformité.

Quelles sont les sources de données prises en charge par Elastic SIEM ?

Quelles sont les sources de données prises en charge par Elastic SIEM ?

Le support technique Elastic prend en charge plus de 400 intégrations prédéfinies et jusqu'à 1 000 intégrations totales de sécurité et de sources de données. Lorsqu'une nouvelle source se connecte, la plateforme identifie le type de données, mappe le schéma automatiquement et recommande des règles de détection — aucune ingnierie de pipeline requise. La prise en charge universelle du schéma à travers ECS et OCSF signifie qu'une détection écrite une fois fonctionne sur toutes les sources. Les données transférées via OpenTelemetry sont nativement prises en charge.

.jpg)