Recherche principale sur les menaces d'Elastic Security Labs

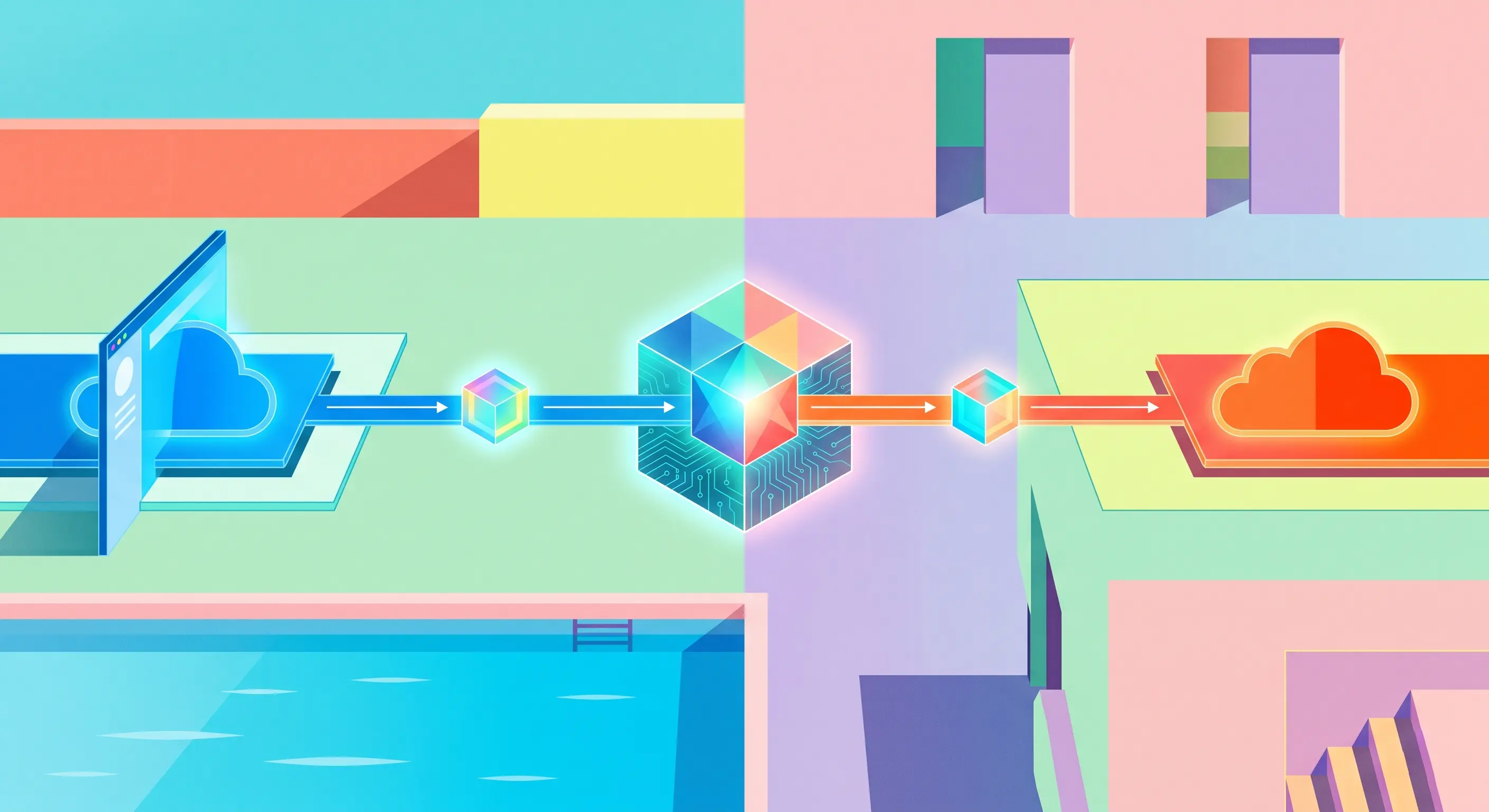

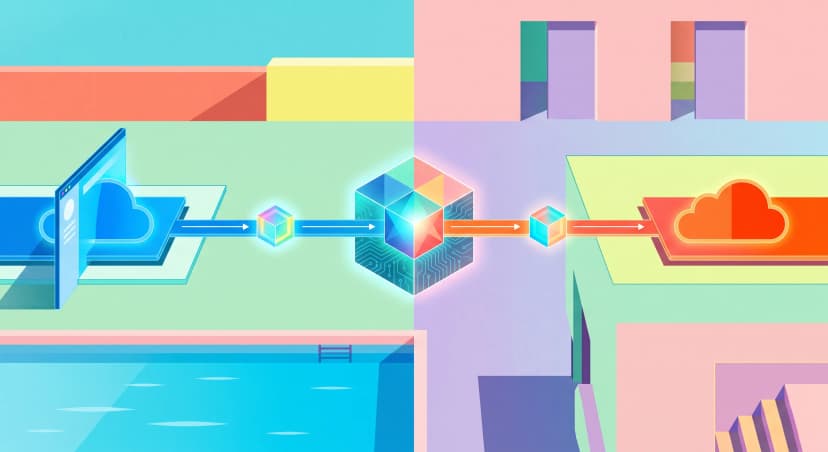

Find out how Elastic Security ingests Google Threat Intelligence for continuous detection and uses AI-driven workflows to enrich alerts in real time, from API key to live detections in minutes.

En vedette

Ingénierie de détection

Voir tout

Détection des attaques Tycoon 2FA AiTM à travers Entra ID et Google Workspace

Tycoon 2FA contourne le MFA sur Entra ID et Google Workspace. Nous cartographions les empreintes télémétriques sur les deux plateformes, nous envoyons des règles de détection pour les deux niveaux et nous contenons les incidents en moins de 10 secondes grâce à Elastic Workflows.

Copy Fail et DirtyFrag : Linux Page Cache Bugs in the Wild

Cette étude analyse les vulnérabilités Copy Fail et DirtyFrag du noyau Linux, qui exploitent des bogues subtils de corruption du cache des pages pour créer des chemins fiables vers l'accès à la racine. En outre, Elastic Security Labs publie une logique de détection pour ces vulnérabilités.

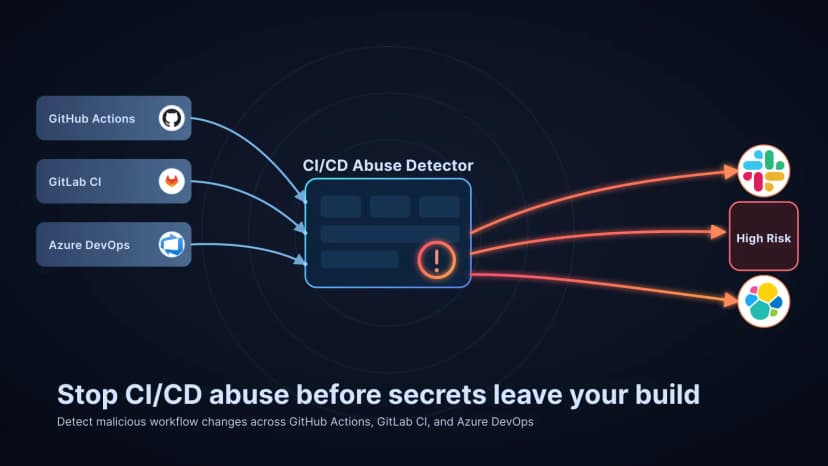

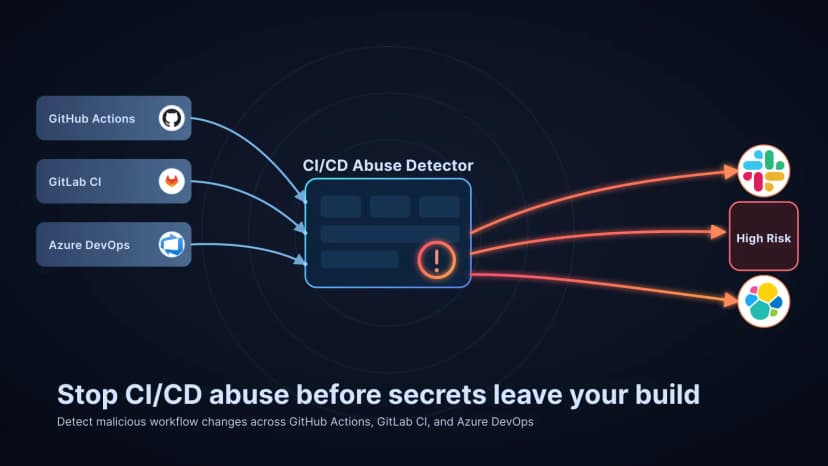

Abus du pipeline CI/CD : le problème que personne ne surveille

Comment nous avons construit un modèle de CI open-source qui utilise l'extraction de signaux et le raisonnement LLM pour détecter les abus de CI/CD dans les actions GitHub, le CI GitLab et les pipelines Azure DevOps.

Le coût de la compréhension : Rétro-ingénierie pilotée par LLM vs Obfuscation itérative par LLM

Elastic Security Labs explore la course aux armements en cours entre la rétro-ingénierie et l'obscurcissement pilotés par LLM.

Analyse des malwares

Voir tout

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER : un cheval de Troie bancaire brésilien se propage via WhatsApp et Outlook

REF3076 utilise un programme d'installation Logitech trojanisé pour déployer TCLBANKER, un cheval de Troie bancaire brésilien avec des charges utiles générées par l'environnement, des superpositions de fraude WPF et des modules de ver WhatsApp et Outlook qui se propagent d'eux-mêmes.

Le coût de la compréhension : Rétro-ingénierie pilotée par LLM vs Obfuscation itérative par LLM

Elastic Security Labs explore la course aux armements en cours entre la rétro-ingénierie et l'obscurcissement pilotés par LLM.

Phantom in the vault : Obsidian a abusé de la livraison du RAT PhantomPulse

Elastic Security Labs a découvert une nouvelle campagne d'ingénierie sociale qui abuse de l'écosystème de plugins communautaires légitimes de l'application populaire de prise de notes Obsidian. La campagne, que nous suivons sous le nom de REF6598, cible des individus dans les secteurs de la finance et des crypto-monnaies par le biais d'une ingénierie sociale élaborée sur LinkedIn et Telegram.

Internes

Voir tout

Accroché à Linux : Ingénierie de la détection des rootkits

Dans cette deuxième partie d'une série en deux parties, nous explorons l'ingénierie de la détection des rootkits Linux, en nous concentrant sur les limites de la fiabilité de la détection statique et sur l'importance de la détection comportementale des rootkits.

Patch diff vers SYSTEM

En s'appuyant sur les LLM et le patch diffing, cette recherche détaille une vulnérabilité Use-After-Free dans Windows DWM, démontrant un exploit fiable qui permet d'escalader les permissions d'un utilisateur faiblement privilégié jusqu'à SYSTEM.

L'illusion immuable : Pirater votre noyau avec des fichiers dans le nuage

Les acteurs de la menace peuvent abuser d'une catégorie de vulnérabilités pour contourner les restrictions de sécurité et briser les chaînes de confiance.

FlipSwitch : une nouvelle technique d'accrochage de Syscall

FlipSwitch jette un regard neuf sur le contournement des défenses du noyau Linux, révélant une nouvelle technique dans la bataille permanente entre les cyber-attaquants et les défenseurs.

Threat Intelligence

Voir tout

Détection des attaques Tycoon 2FA AiTM à travers Entra ID et Google Workspace

Tycoon 2FA contourne le MFA sur Entra ID et Google Workspace. Nous cartographions les empreintes télémétriques sur les deux plateformes, nous envoyons des règles de détection pour les deux niveaux et nous contenons les incidents en moins de 10 secondes grâce à Elastic Workflows.

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER : un cheval de Troie bancaire brésilien se propage via WhatsApp et Outlook

REF3076 utilise un programme d'installation Logitech trojanisé pour déployer TCLBANKER, un cheval de Troie bancaire brésilien avec des charges utiles générées par l'environnement, des superpositions de fraude WPF et des modules de ver WhatsApp et Outlook qui se propagent d'eux-mêmes.

Phantom in the vault : Obsidian a abusé de la livraison du RAT PhantomPulse

Elastic Security Labs a découvert une nouvelle campagne d'ingénierie sociale qui abuse de l'écosystème de plugins communautaires légitimes de l'application populaire de prise de notes Obsidian. La campagne, que nous suivons sous le nom de REF6598, cible des individus dans les secteurs de la finance et des crypto-monnaies par le biais d'une ingénierie sociale élaborée sur LinkedIn et Telegram.

Machine Learning

Voir tout

Détectez l'activité de l'algorithme de génération de domaine (DGA) grâce à la nouvelle intégration de Kibana

Nous avons ajouté un paquet de détection DGA à l'application Integrations dans Kibana. En un seul clic, vous pouvez installer et commencer à utiliser le modèle DGA et les ressources associées, y compris les configurations du pipeline d'ingestion, les tâches de détection d'anomalies et les règles de détection.

Automatiser la réponse rapide des protections de sécurité aux logiciels malveillants

Découvrez comment nous avons amélioré les processus qui nous permettent de faire des mises à jour rapidement en réponse à de nouvelles informations et de propager ces protections à nos utilisateurs, avec l'aide de modèles d'apprentissage automatique.

Détection des attaques de type "Living-off-the-land" grâce à la nouvelle intégration Elastic

Nous avons ajouté un paquet de détection de Living off the land (LotL) à l'application Integrations dans Kibana. En un seul clic, vous pouvez installer et commencer à utiliser le modèle ProblemChild et les ressources associées, y compris les configurations de détection d'anomalies et les règles de détection.

Identifier les logiciels malveillants de balisage à l'aide d'Elastic

Dans ce blog, nous expliquons aux utilisateurs comment identifier les logiciels malveillants de balisage dans leur environnement à l'aide de notre cadre d'identification de balisage.

IA générative

Voir tout

Elastic Security MCP App : Opérations de sécurité interactives au sein de vos outils d'IA

Elastic Security est le premier fournisseur de solutions de sécurité à proposer une interface utilisateur interactive dans les outils d'IA. Triage des alertes, chasse aux menaces, corrélation des chaînes d'attaque et ouverture de dossiers, le tout à partir de votre conversation IA.

Surveillance du code/travail de Claude à l'échelle avec OTel dans Elastic

Comment l'équipe InfoSec d'Elastic a construit un pipeline de surveillance pour Claude Code et Claude Cowork en utilisant leurs capacités d'exportation OTel natives et l'infrastructure d'ingestion OTel d'Elastic.

Le coût de la compréhension : Rétro-ingénierie pilotée par LLM vs Obfuscation itérative par LLM

Elastic Security Labs explore la course aux armements en cours entre la rétro-ingénierie et l'obscurcissement pilotés par LLM.

Démarrez avec Elastic Security à partir de votre agent d'IA

Passez de zéro à un environnement Elastic Security entièrement peuplé sans quitter votre IDE, en utilisant l'Agent Skills open source.

Outils

Voir tout

Abus du pipeline CI/CD : le problème que personne ne surveille

Comment nous avons construit un modèle de CI open-source qui utilise l'extraction de signaux et le raisonnement LLM pour détecter les abus de CI/CD dans les actions GitHub, le CI GitLab et les pipelines Azure DevOps.

WinVisor – Un émulateur basé sur un hyperviseur pour les exécutables en mode utilisateur Windows x64

WinVisor est un émulateur basé sur un hyperviseur pour les exécutables en mode utilisateur Windows x64 qui utilise l'API de la plateforme Hyper-V de Windows pour offrir un environnement virtualisé permettant de journaliser les appels système et d'activer l'introspection de la mémoire.

Situations STIXy : échapper à vos données de menaces

Les données de menace structurées sont généralement formatées à l’aide de STIX. Pour vous aider à intégrer ces données à Elasticsearch, nous publions un script Python qui convertit STIX au format ECS à intégrer dans votre stack.

Danser jusqu'au bout de la nuit avec des tuyaux nommés - Communiqué de presse PIPEDANCE

Dans cette publication, nous verrons les fonctionnalités de cette application client et comment commencer à utiliser l'outil.