Une IA agentic dédiée à la sécurité

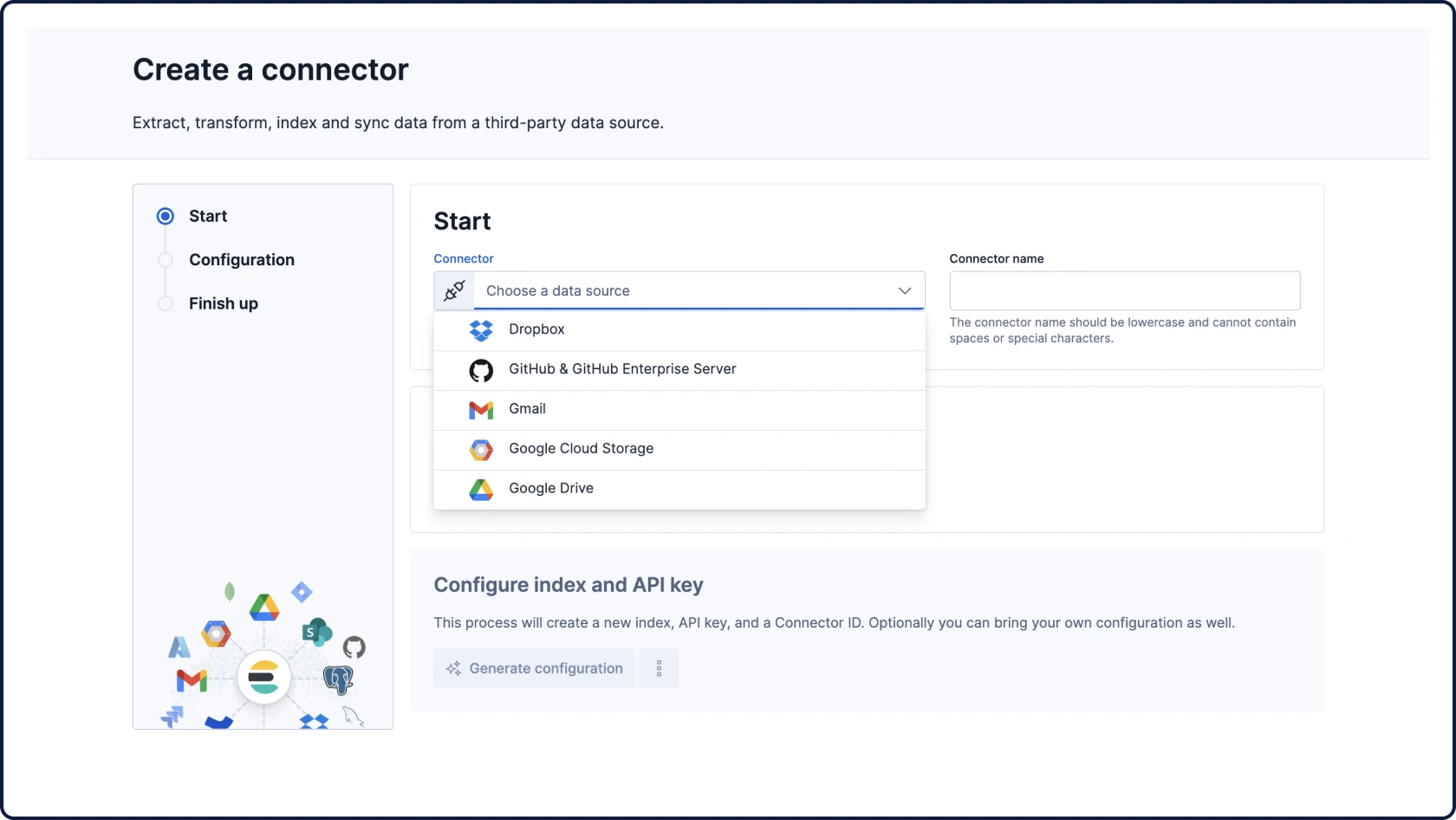

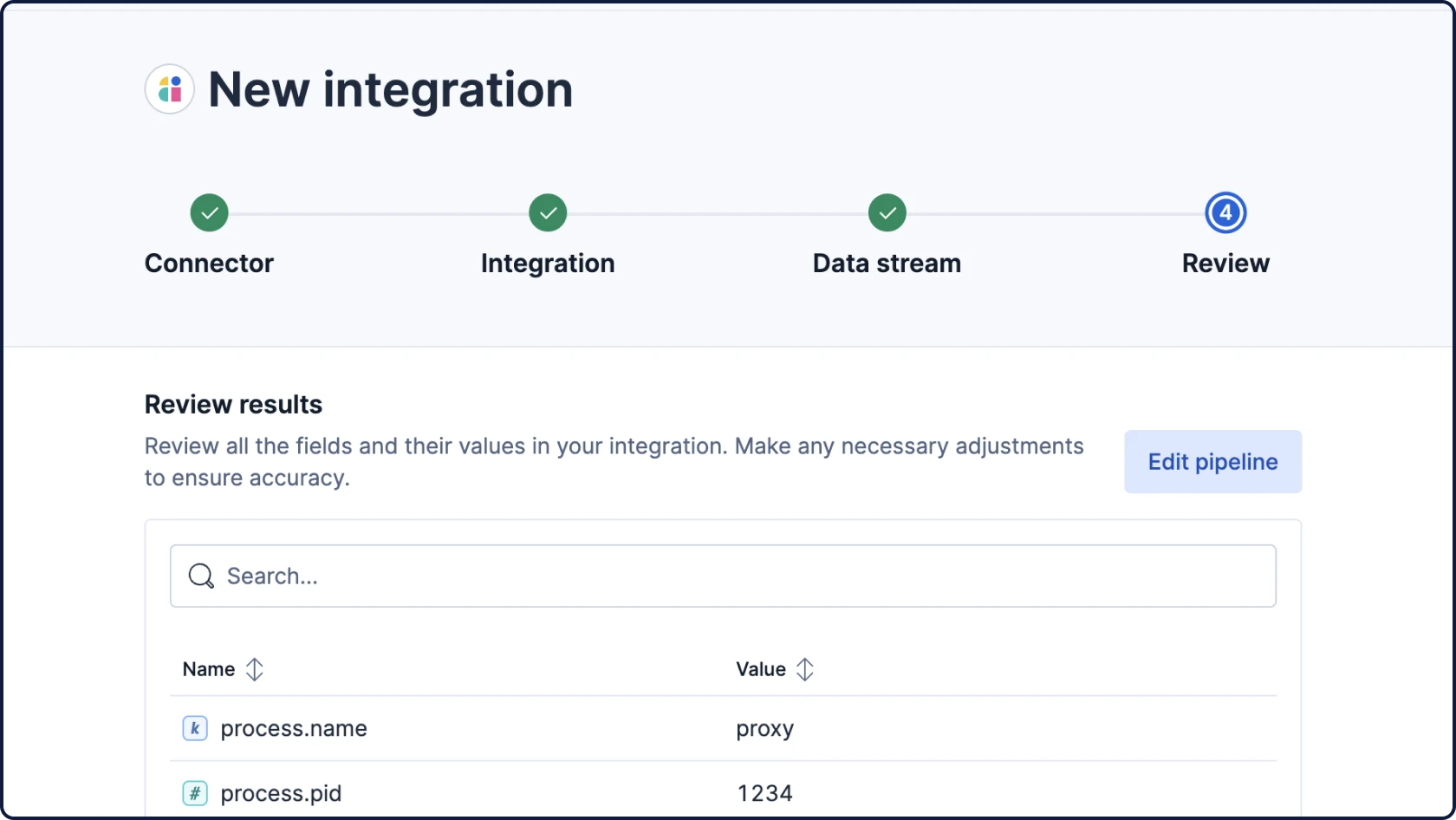

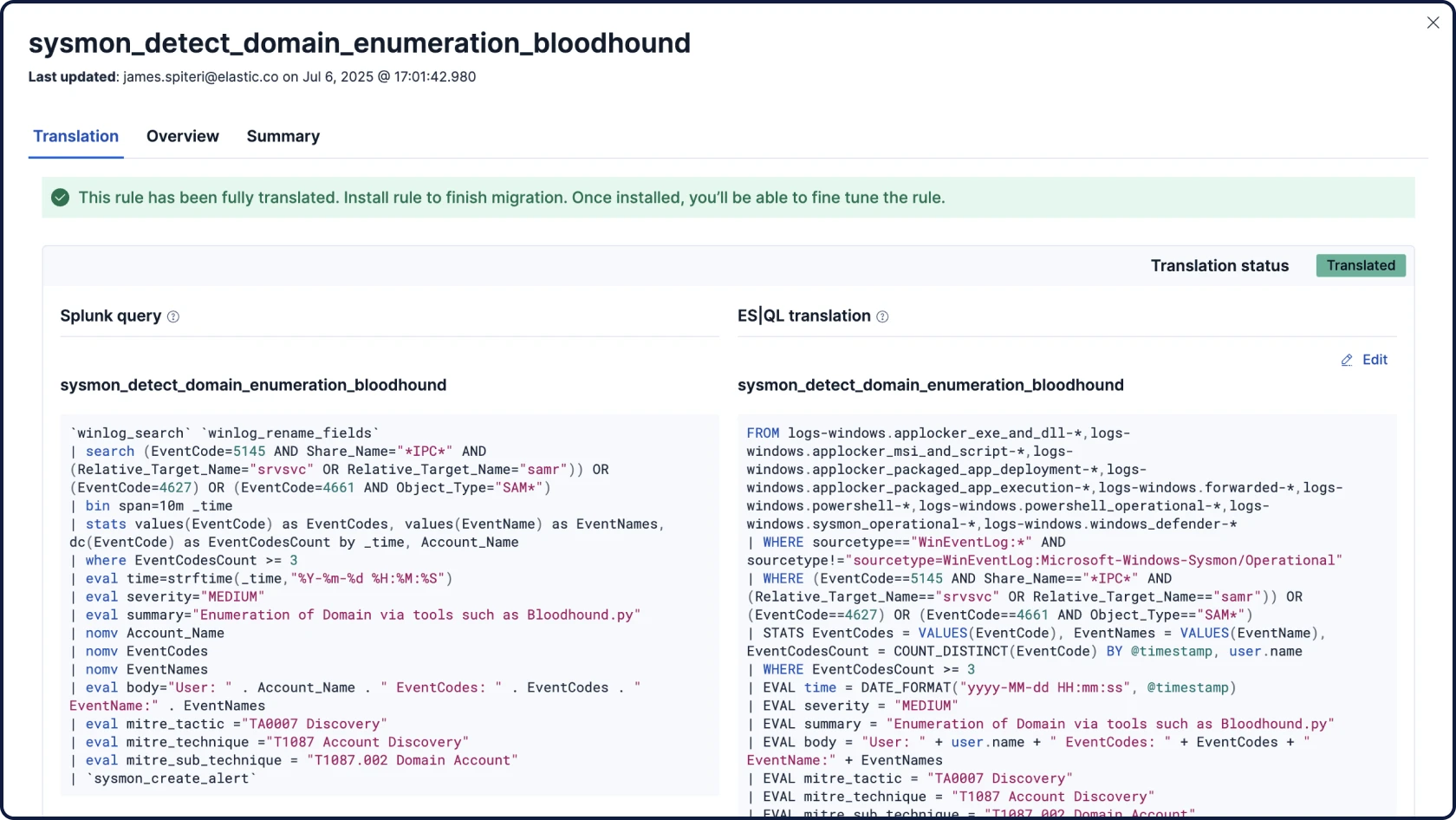

Intégrez l’IA générative à votre SOC grâce à la retrieval augmented generation (RAG), à des frameworks agentic open, et au LLM de votre choix — pour détecter les attaques, traquer les menaces avec le langage naturel, automatiser les intégrations, et bien plus encore.

Démo guidée

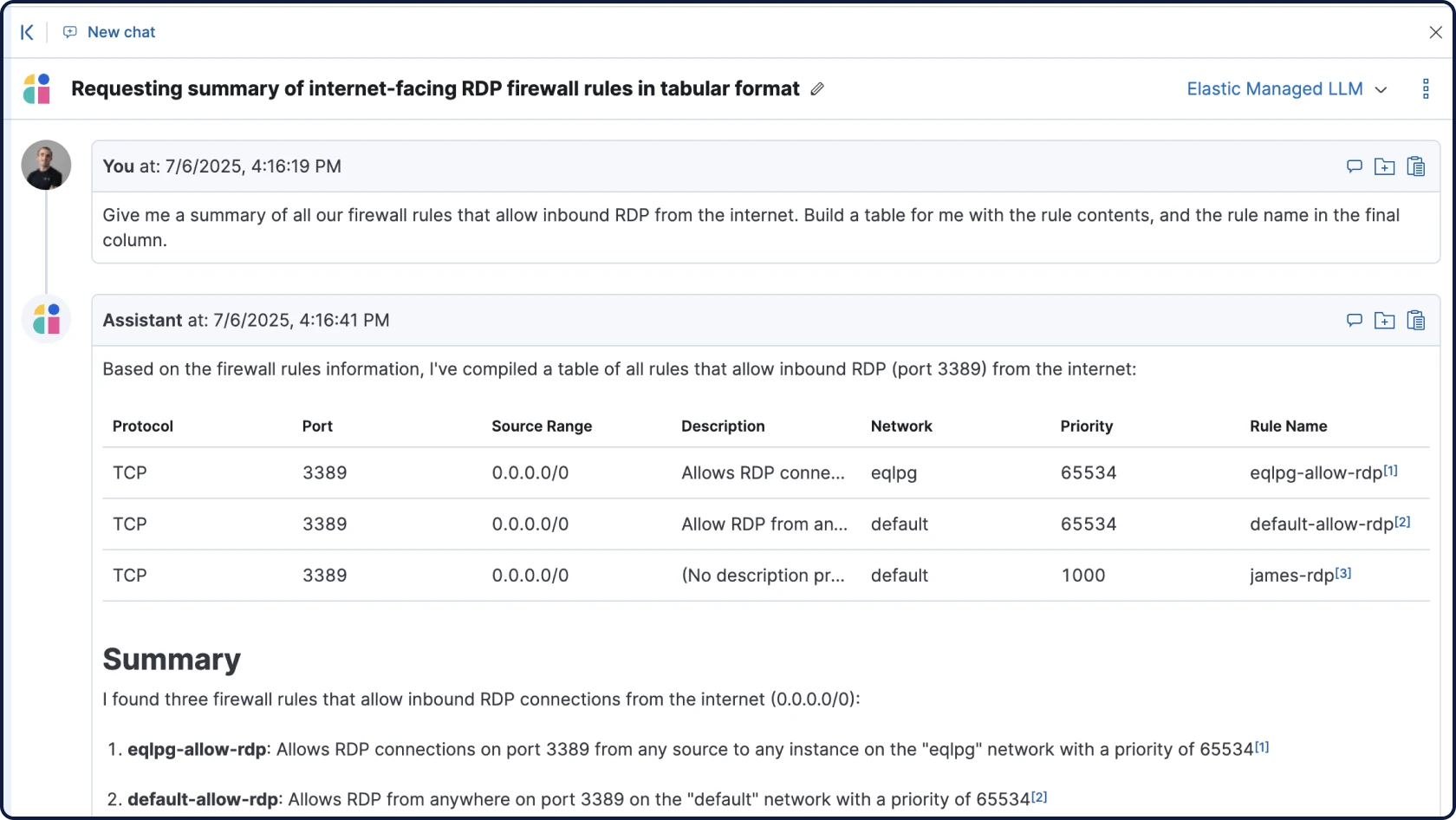

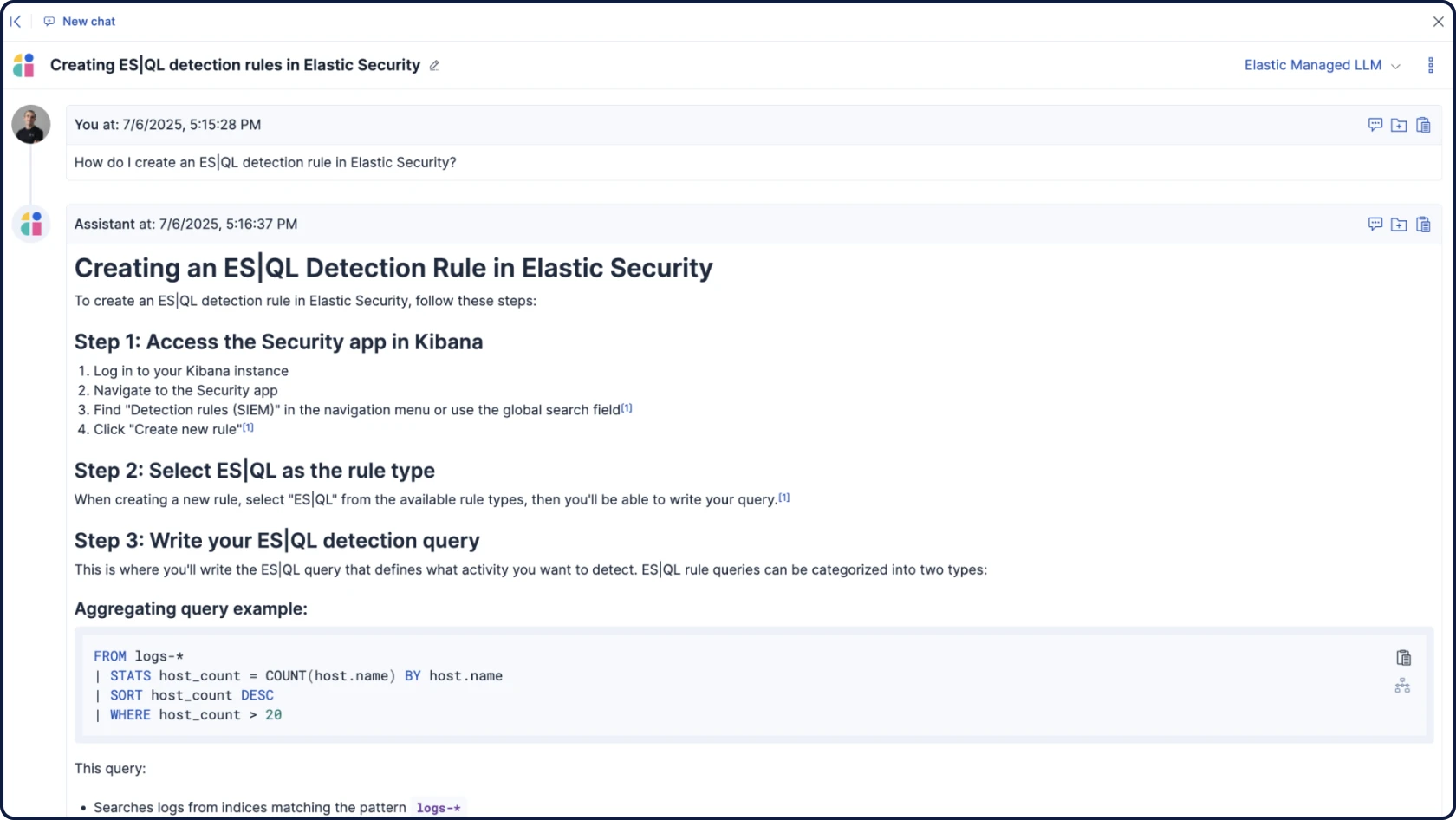

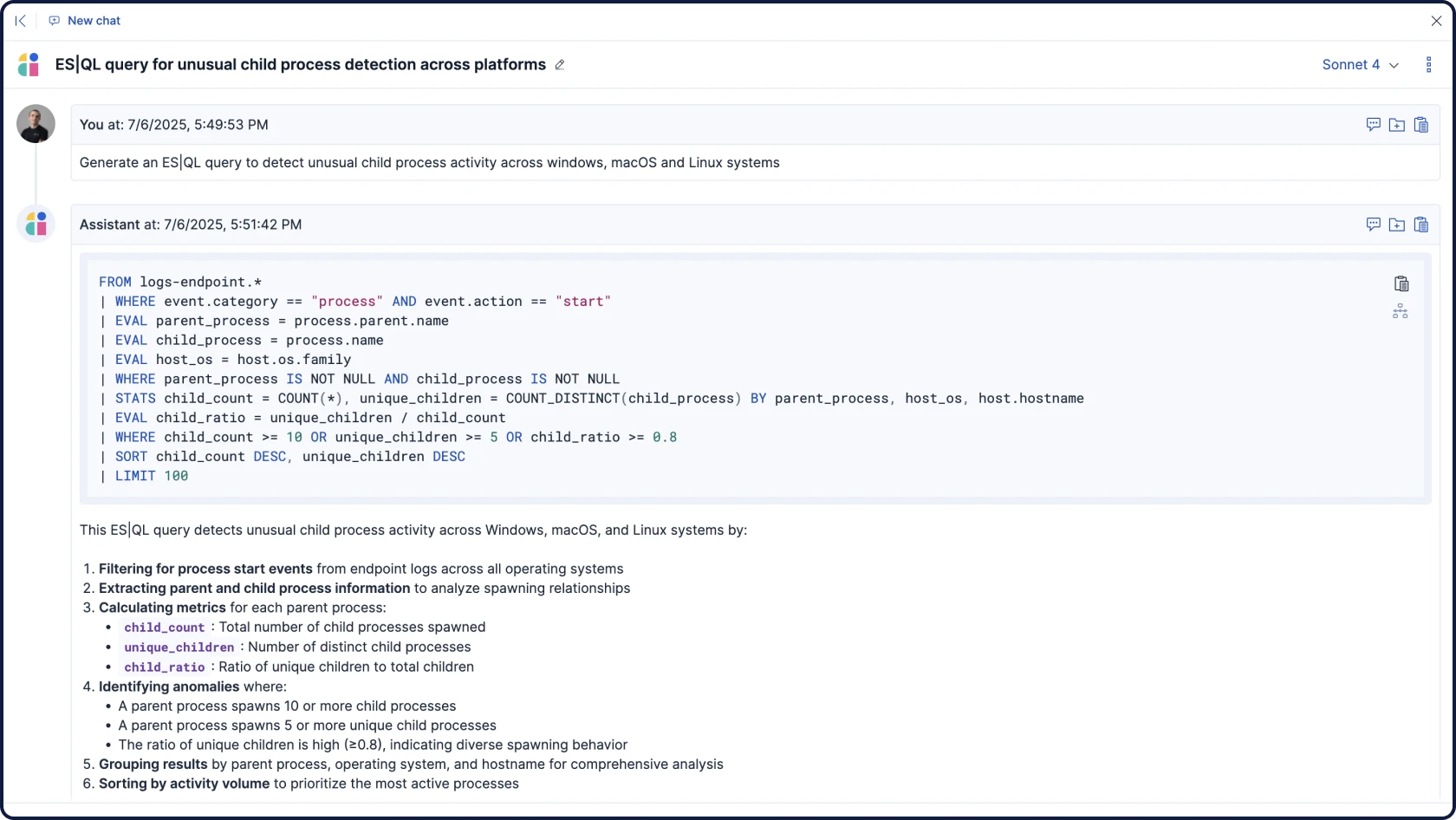

Laissez l’IA prendre la tête de la traque

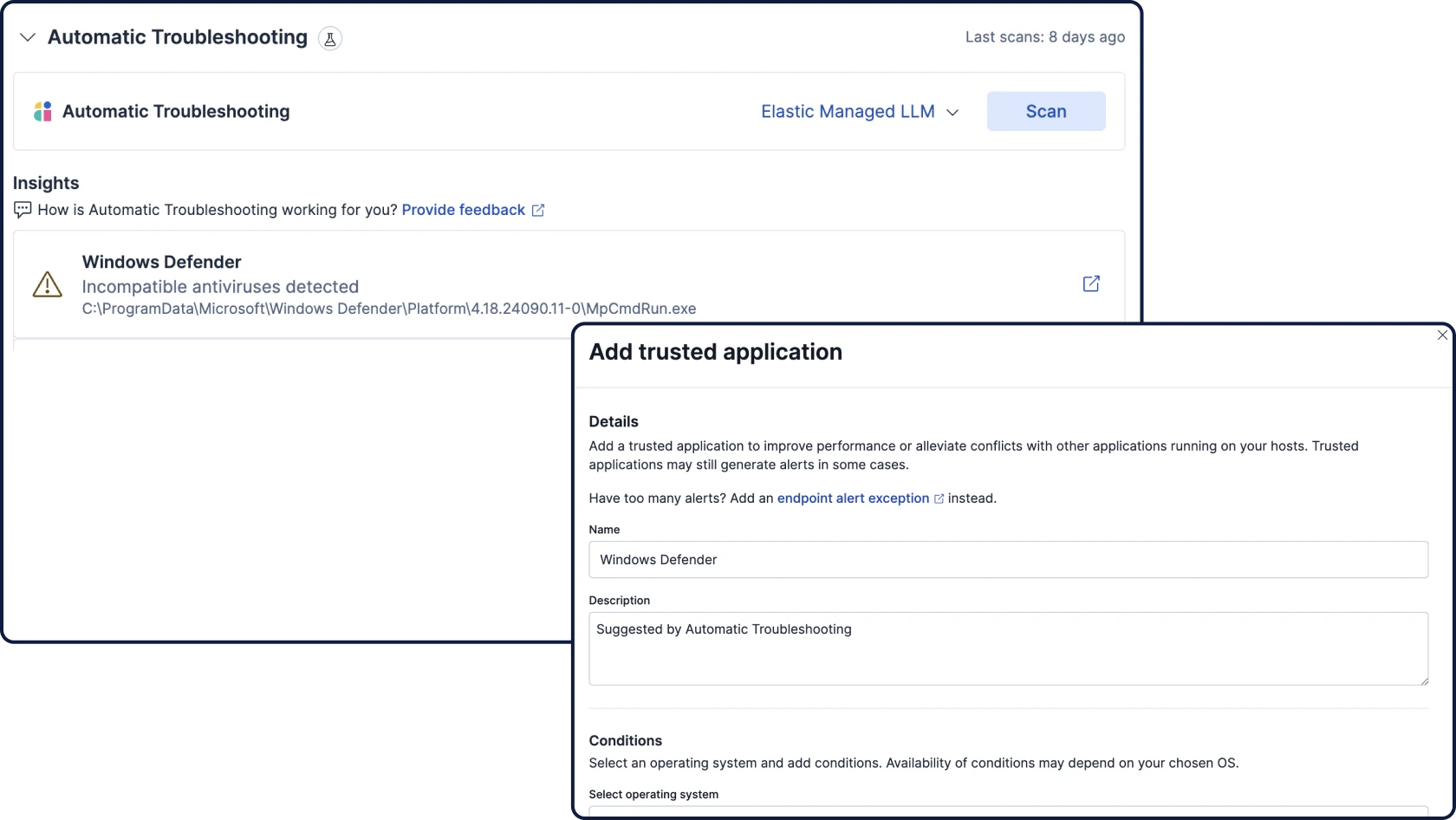

Filtrez les alertes parasites avec une IA capable d’identifier les attaques actives, puis laissez-vous guider à l’aide de workflows personnalisés, enrichis par le contexte, pour déterminer les prochaines étapes. Le tout dans une interface en langage naturel.

FONCTIONNALITÉS DE l'IA GÉNÉRATIVE

Une IA qui soutient l’ensemble de votre équipe

Des ingénieurs sécurité aux analystes SOC, des threat hunters aux ingénieurs détection, les fonctionnalités d’IA d’Elastic Security vous aident à renforcer toute votre équipe.

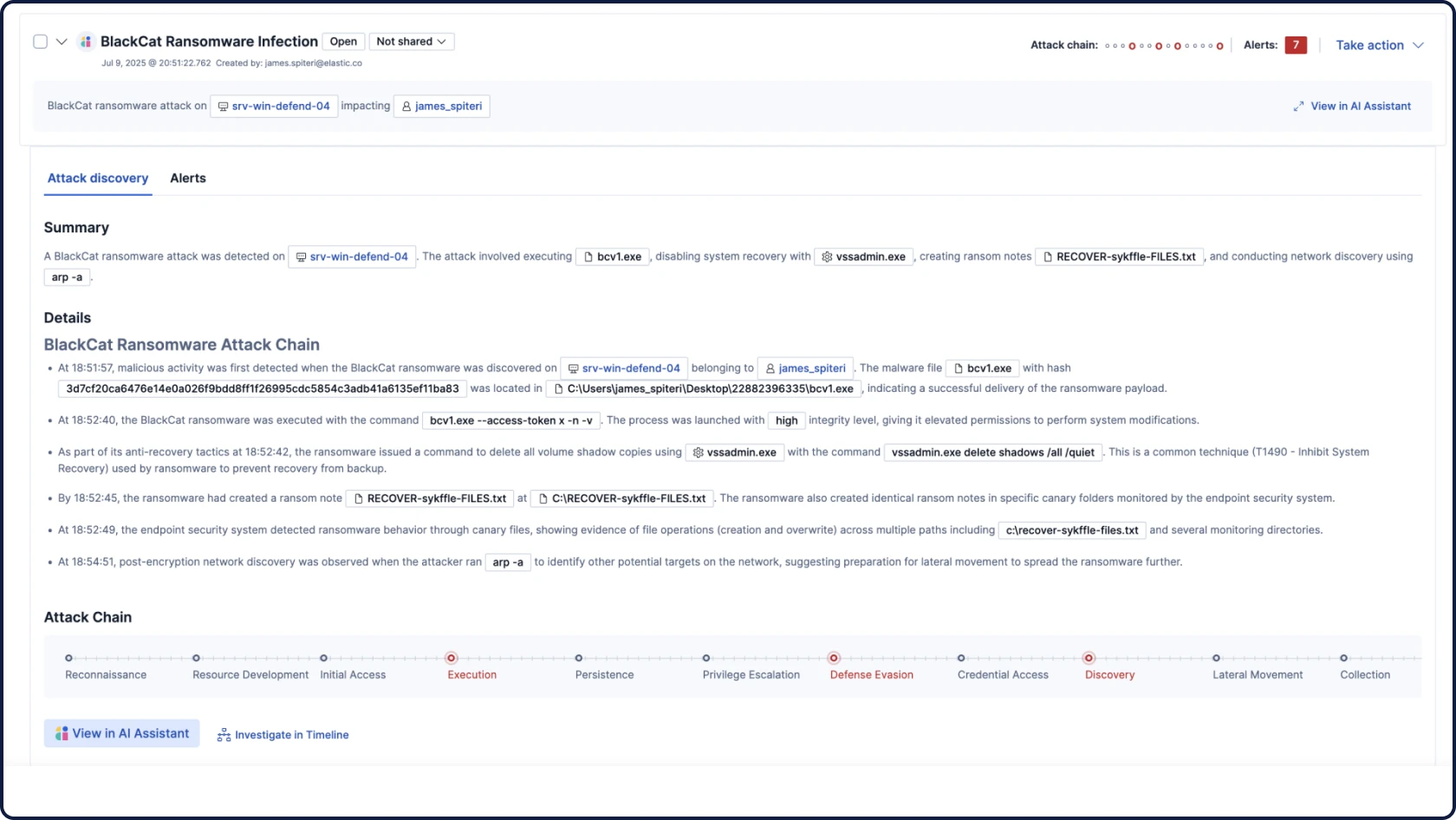

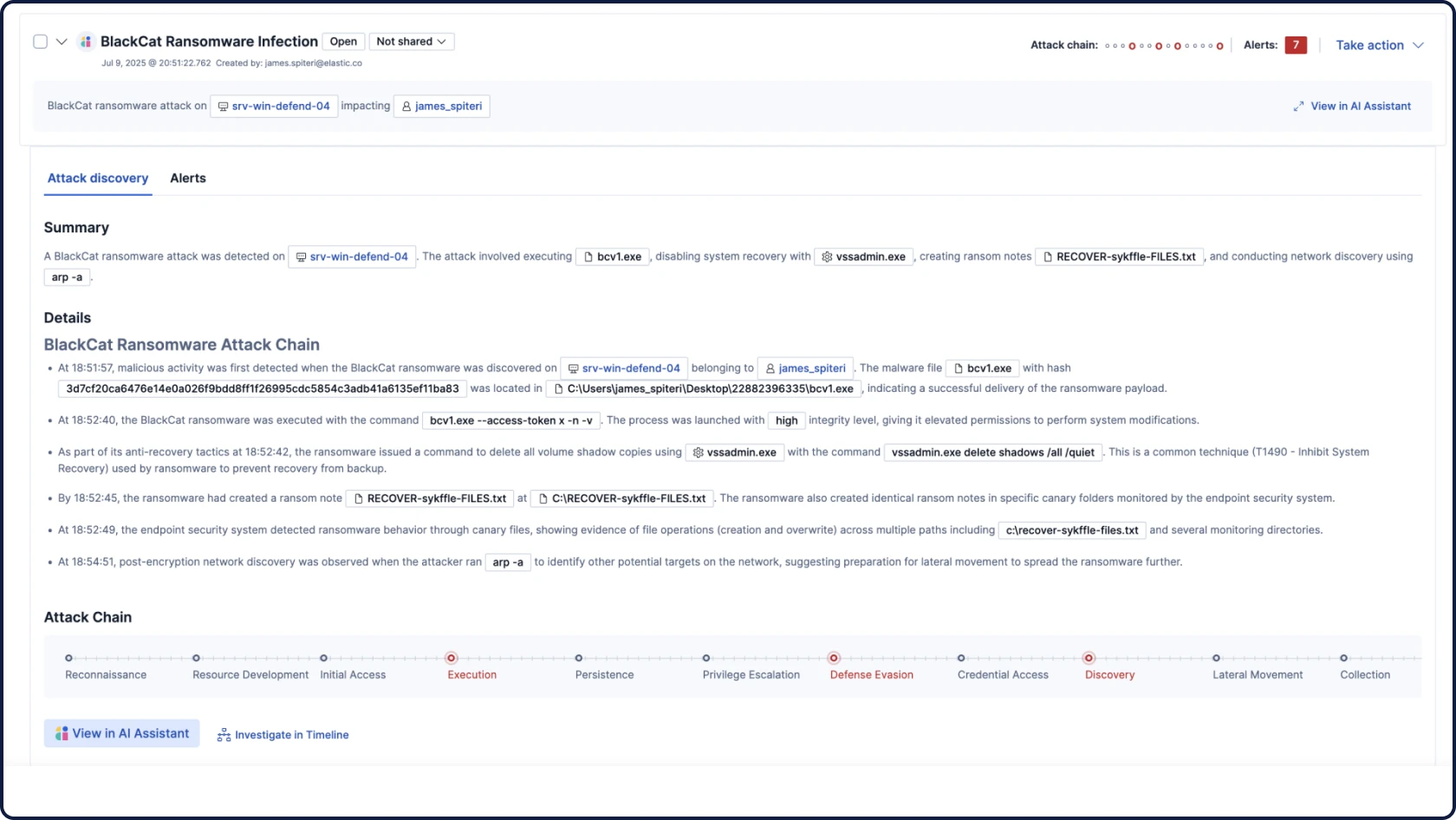

Attack Discovery (brevet en cours) reproduit la logique d’analyse des analystes : il corrèle alertes, comportements et chemins d’attaque à l’aide du contexte RAG pour identifier automatiquement les menaces et orienter le triage et l’investigation.

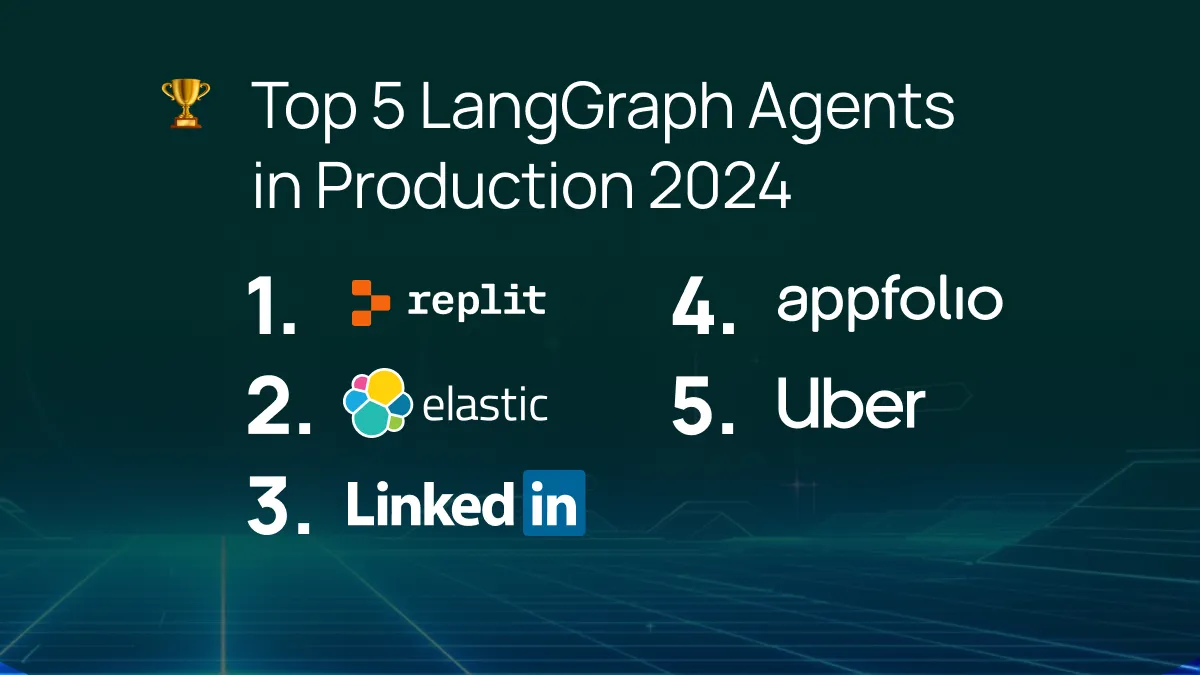

Reconnue comme un leader de l’IA en matière de sécurité

Elastic reconnue comme l’un des meilleurs agents LangGraph en production

Reconnue par Amazon pour son utilisation de modèles de pointe en sécurité (Amazon Bedrock et Claude 3 d’Anthropic)

« Son innovation, notamment en matière d’IA, place cette solution à l’avant-garde du marché. »

— The Forrester Wave™ : plateformes d’analyse de sécurité, T2 2025

Vous êtes entre de bonnes mains

Découvrez comment des entreprises comme la vôtre utilisent les fonctionnalités d’IA d’Elastic Security.

Témoignage client

Proficio a enregistré une croissance de 60 % grâce à Elastic, en utilisant l’assistant IA pour réduire de 34 % le temps d’investigation et réaliser 1 million $ d’économies projetées sur trois ans.

Témoignage client

Airtel a renforcé sa cybersécurité grâce aux fonctionnalités d’IA d’Elastic, augmentant l’efficacité de son SOC de 40 % et accélérant les investigations de 30 %.

Témoignage client

AHEAD a réduit le temps de triage de 73 % et automatisé 92 % des résolutions avec Elastic Security, tout en maintenant un MTTR inférieur à sept minutes – une référence du secteur.