Die Endpoint-Steuer ist Geschichte

Elastic Security – Weltklasse-Schutz ohne restriktive Gebühren pro Endpoint. Kritischen Kontext analysieren und Angriffe sofort stoppen mit einer agentischen SecOps-Plattform mit Top-XDR für Ihr SIEM.

ANALYSTENBERICHT

Elastic wurde im IDC MarketScape für weltweite XDR-Software 2025 Vendor Assessment als Leader ausgezeichnet.

BRANCHENTEST

Elastic ist der einzige Anbieter, der 2025 in allen Business Security Tests von AV-Comparatives eine Erfolgsquote von 100

% erreichen konnte.

Sie sind in guter Gesellschaft

Erfahren Sie, wie Unternehmen wie Ihres Elastic Security nutzen.

Kunden-Spotlight

Durch den Austausch mehrerer Tools mit Elastic Security konnte Texas A&M jeden Monat über 100 Analystenstunden einsparen und die Reaktionszeiten um 99 % verkürzen.

Kunden-Spotlight

THG Ingenuity verkürzte die Reaktionszeiten um 60 % und halbierte die First-Line-Triage-Zeit mit Elastic Security, während gleichzeitig die Speicherkosten gesenkt wurden.

Kunden-Spotlight

AHEAD verkürzte mit Elastic Security die Triage-Zeit um 73 % und automatisierte 92 % seiner Lösungen, wodurch die MTTR unter sieben Minuten gehalten wurde, um eine branchenführende Reaktion zu gewährleisten.

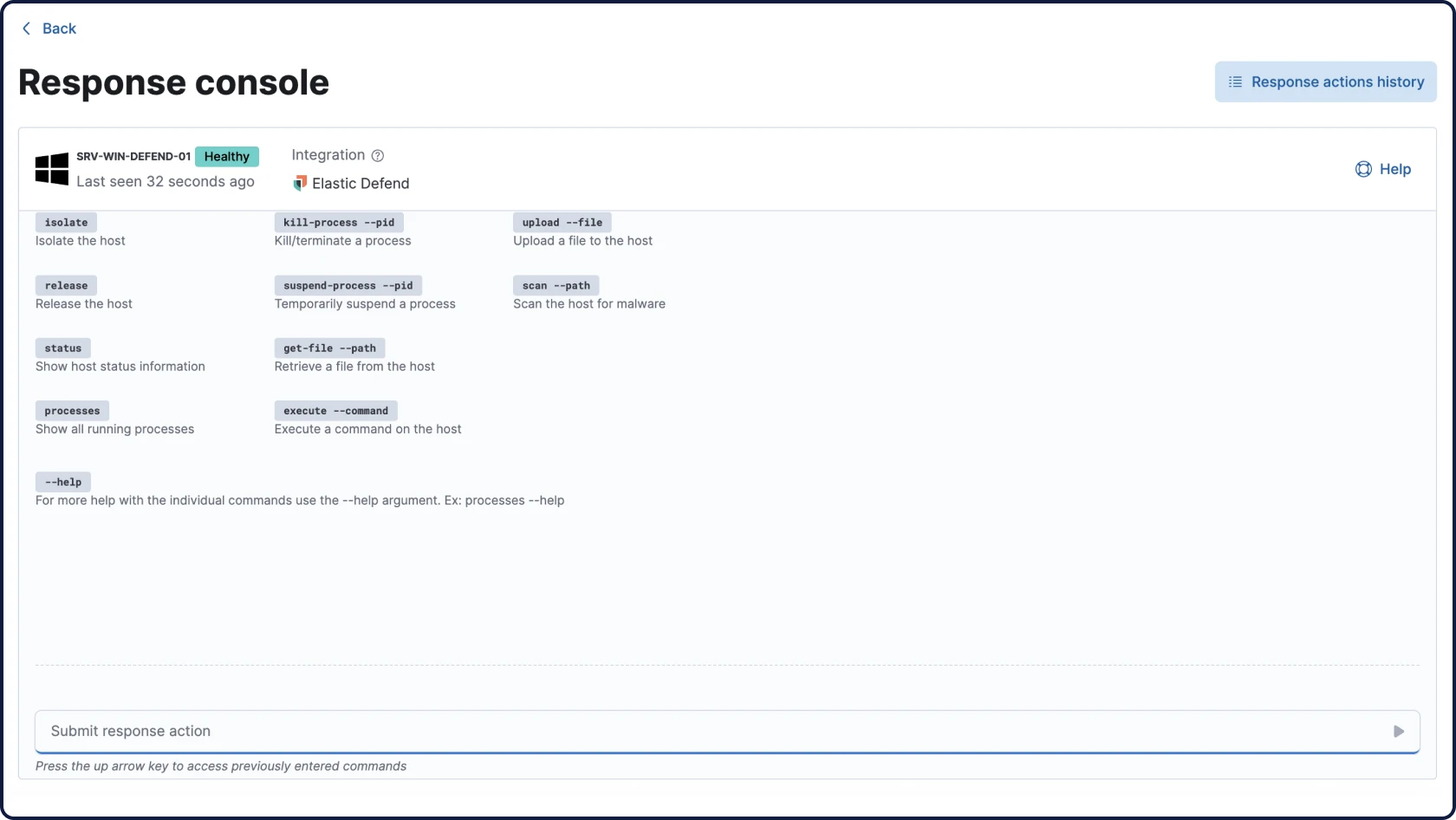

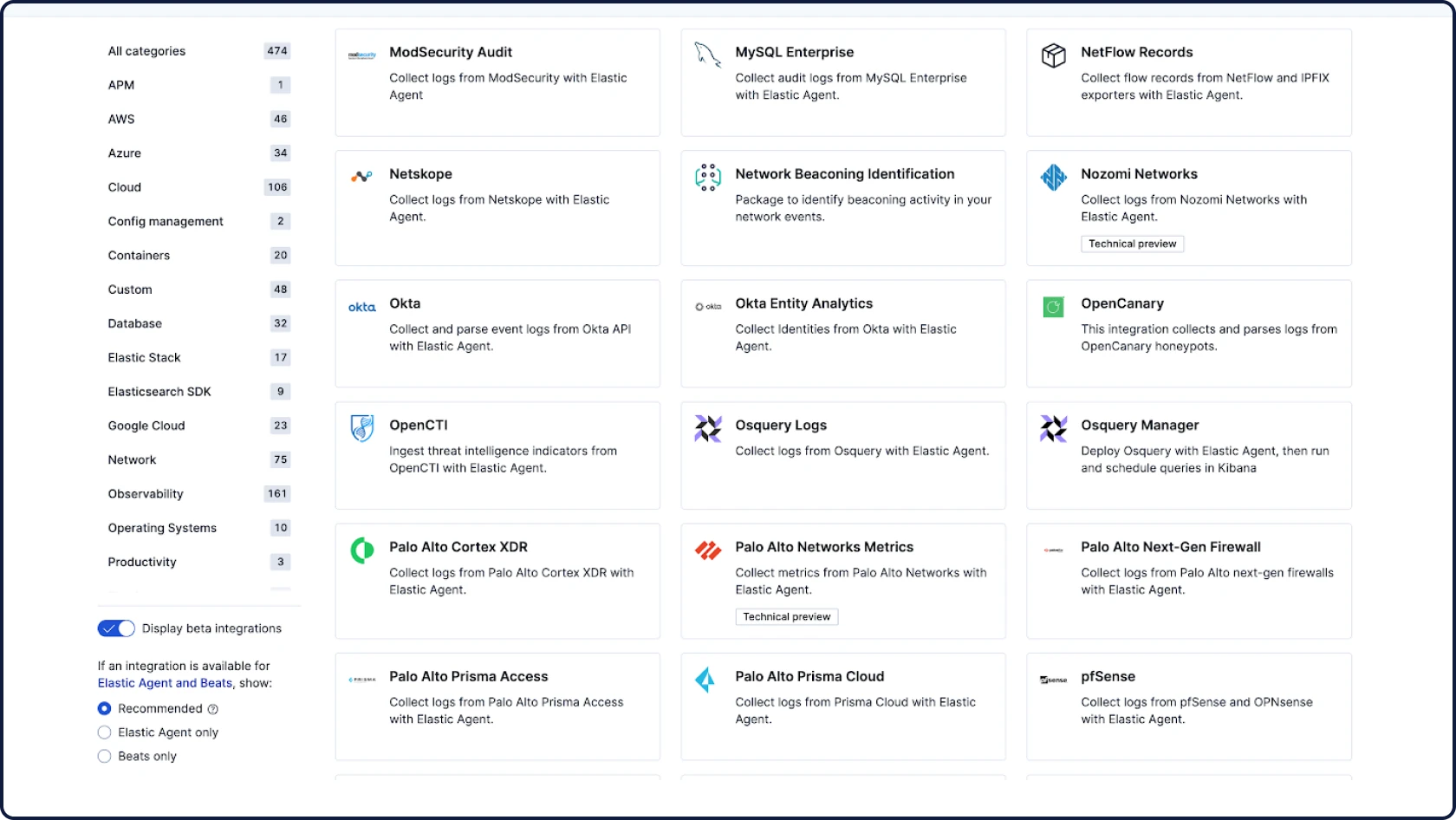

PROTECT & UNTERSUCHEN UND BEKÄMPFEN

XDR und SIEM in einer agentischen Sicherheitsplattform

Analysieren Sie kritische Kontexte und stoppen Sie Angriffe sofort mit einer einzigen Plattform, die erstklassiges XDR mit Ihrem SIEM kombiniert – und das ohne Gebühren pro Endpunkt.

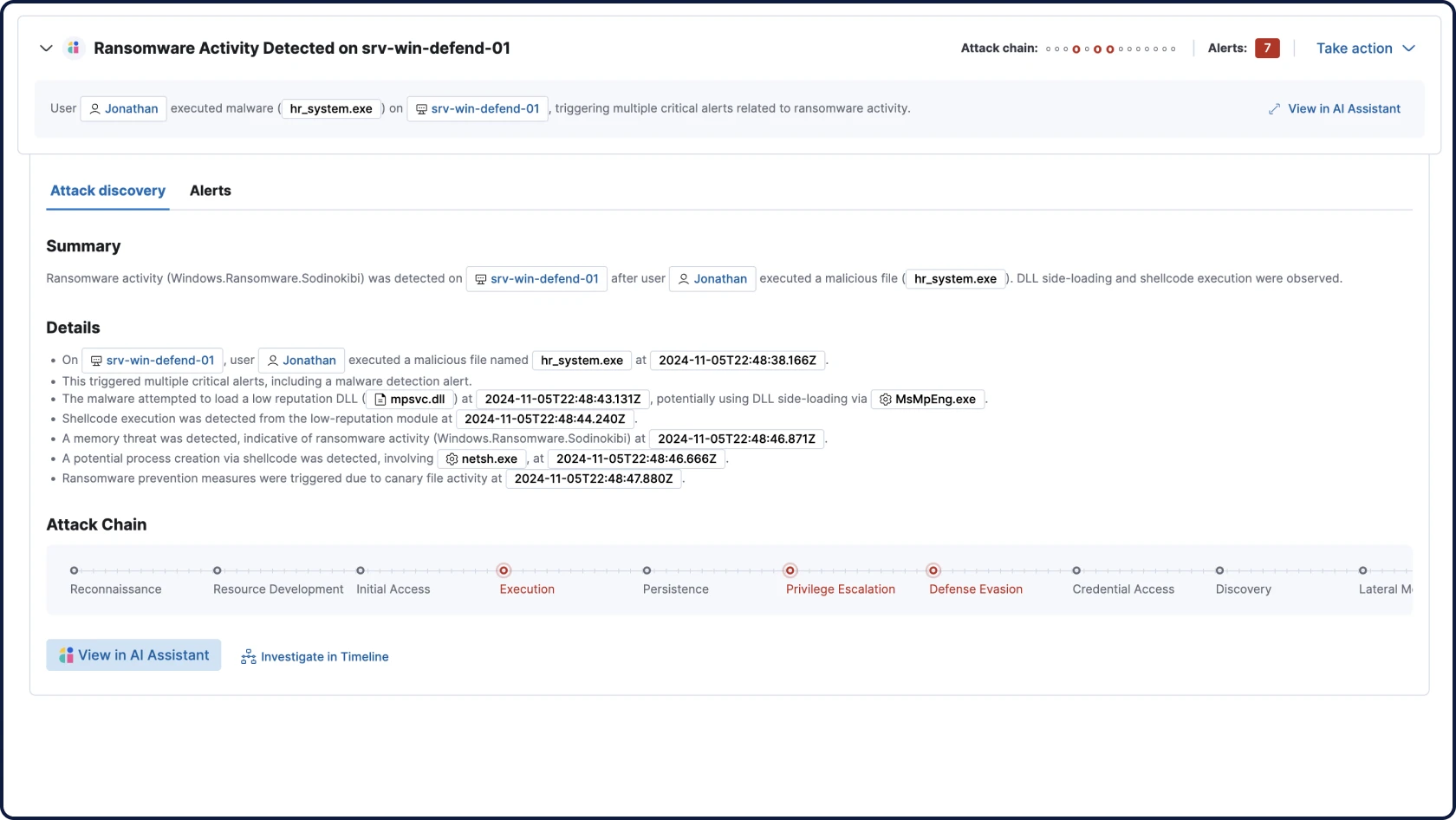

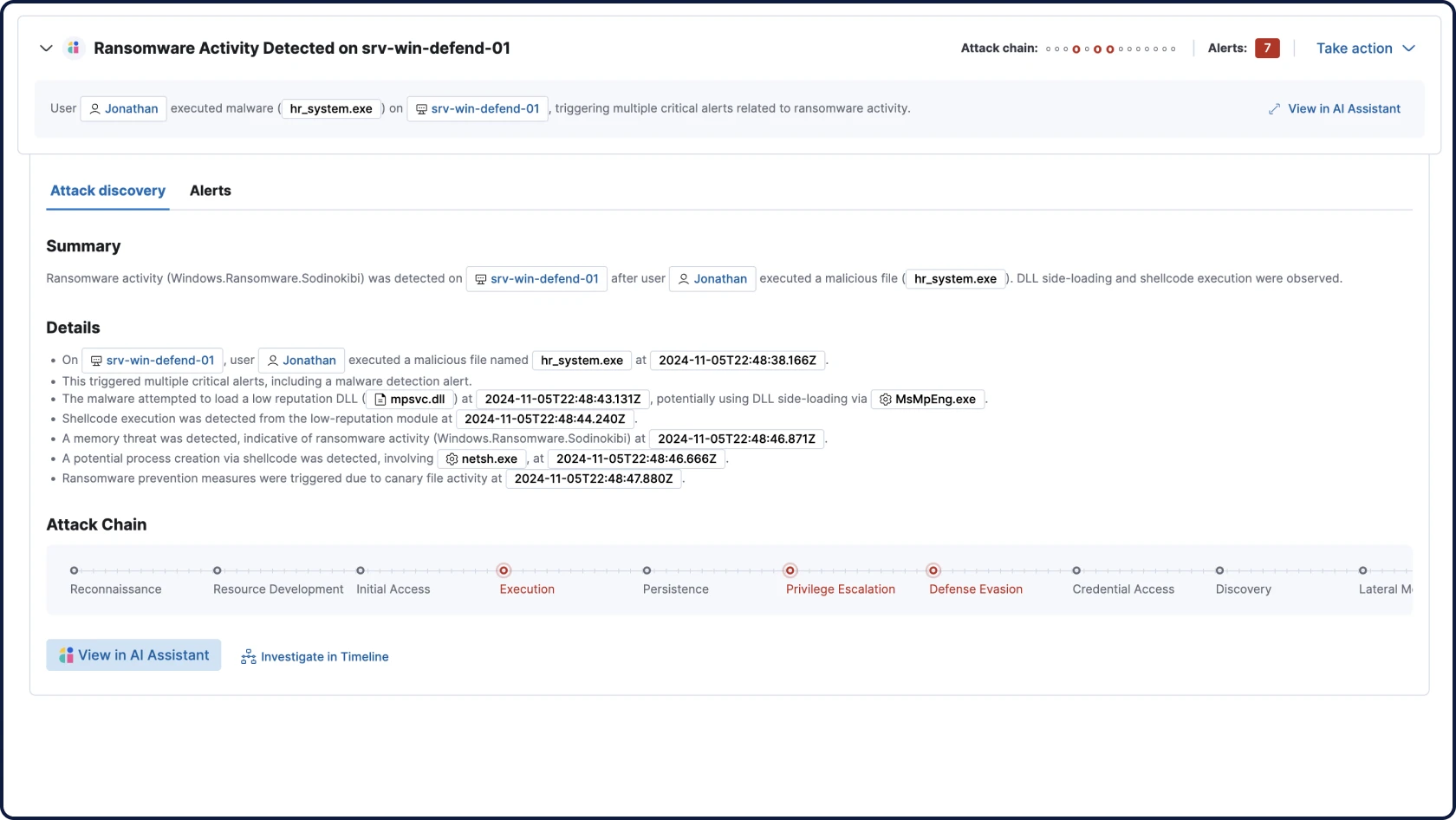

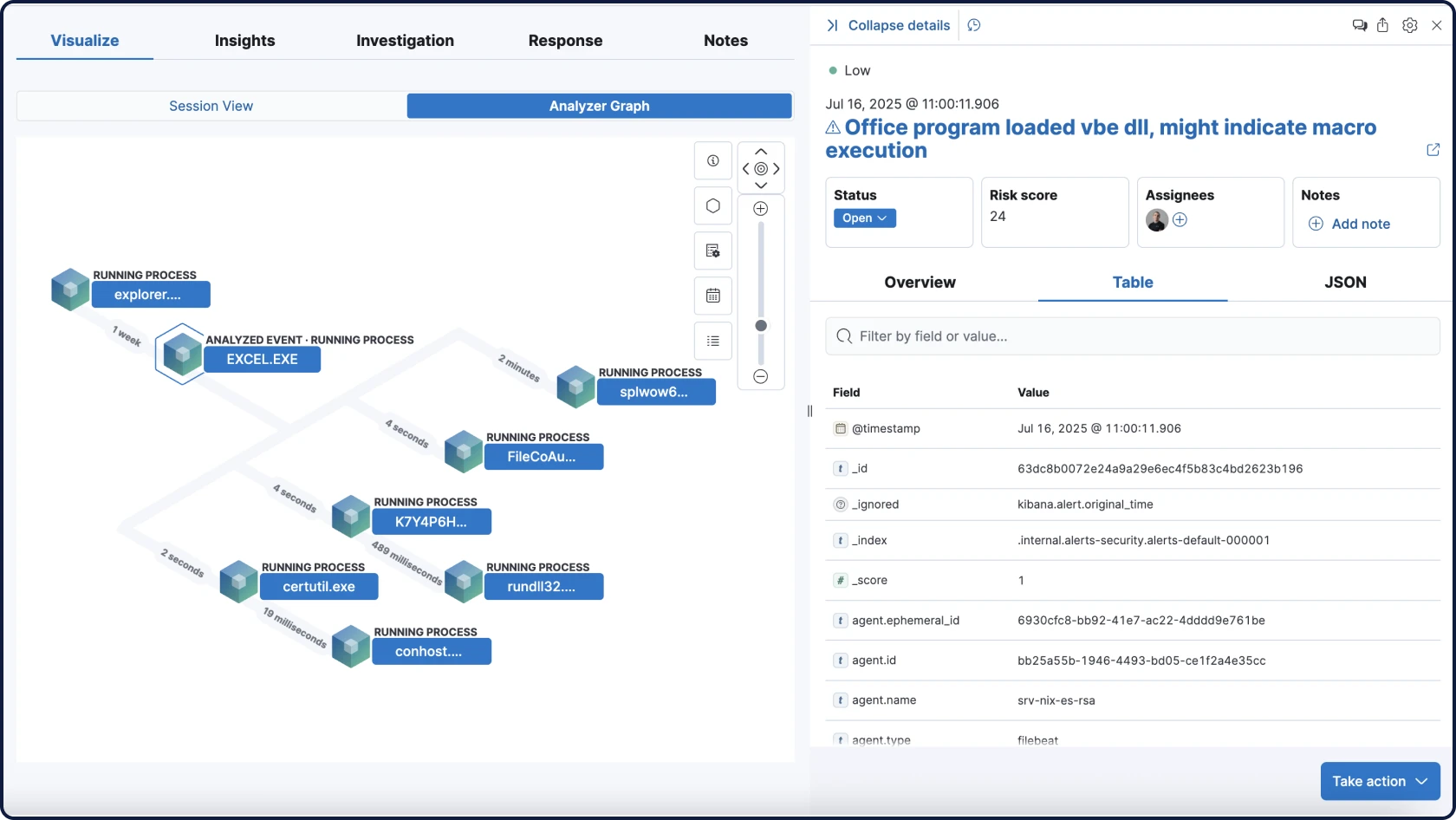

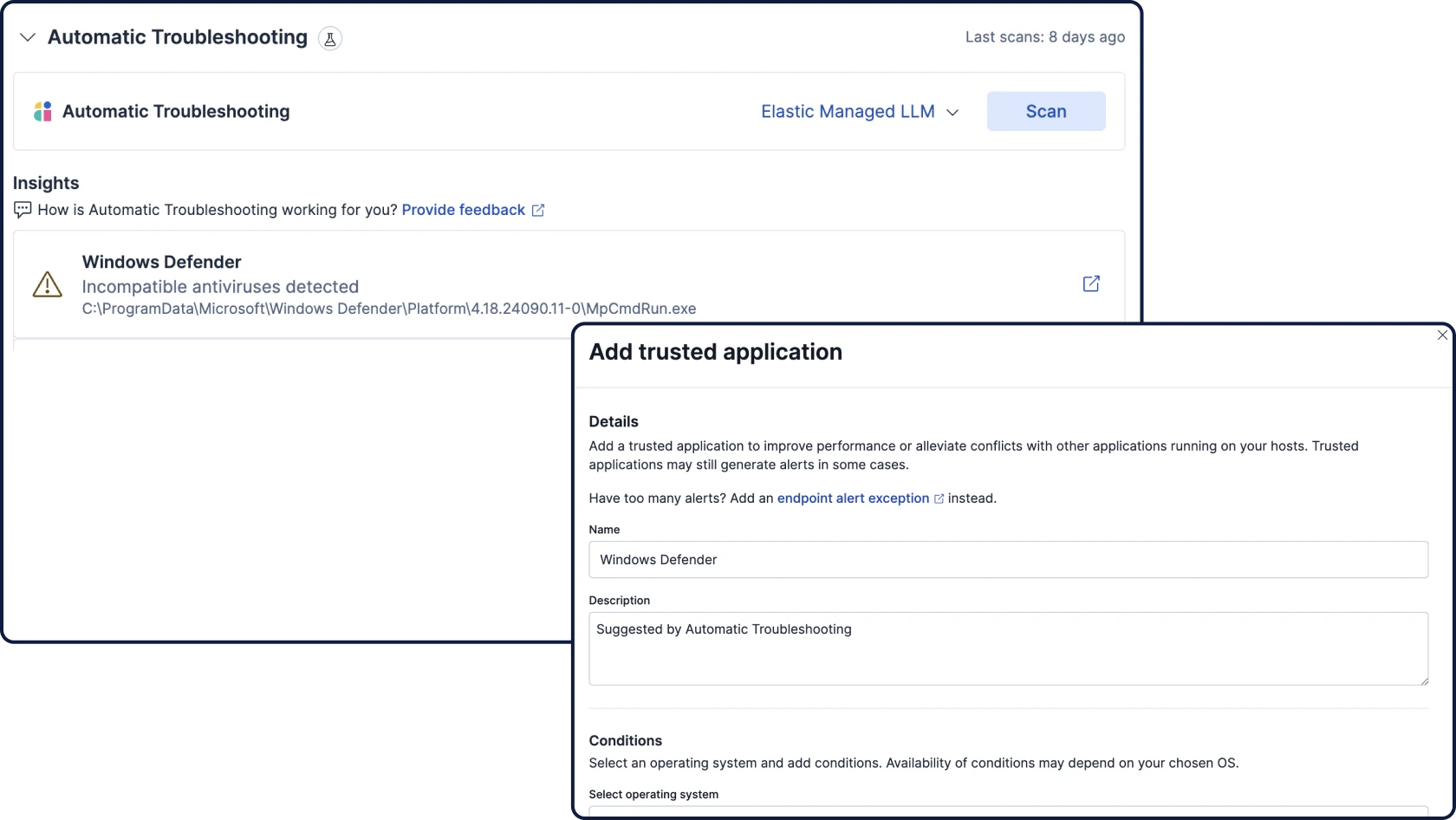

Attack Discovery spiegelt die Denkweise von Analysten wider, indem es Warnungen, Verhaltensweisen und Angriffspfade in Ihren erweiterten Sicherheitsdaten mit RAG-basiertem Kontext korreliert, um Bedrohungen automatisch zu erkennen und die Triage und Untersuchung zu leiten.