Elastic Stack 7.4.0 veröffentlicht

Wir freuen uns, die allgemeine Verfügbarkeit von Version 7.4 des Elastic Stack bekanntgeben zu dürfen Version 7.4 bietet eine Reihe neuer Features zur Vereinfachung der Verwaltung und des Betriebs von Clustern, neue Aggregations- und Machine-Learning-Funktionen sowie Verbesserungen bei der Stack-Sicherheit. Im Bereich der Lösungen stehen in Elastic SIEM ab sofort Echtzeitkarten zur Visualisierung von Geodaten für bessere Security-Operations-Workflows und 13 zusätzliche vordefinierte Machine-Learning-Jobs zur Verfügung, mit denen sich eine Reihe von Sicherheitsbedrohungen aufdecken lassen, die durch Regeln allein nicht gefunden werden können.

Version 7.4 ist ab sofort in unserem Elasticsearch Service auf Elastic Cloud verfügbar, dem einzigen gehosteten Elasticsearch-Angebot, das diese neuen Features bereithält. Und all diejenigen, die das Ganze lieber selbst verwalten möchten, können den Elastic Stack herunterladen.

Wir stellen Ihnen hier die wichtigsten Neuerungen in aller Kürze vor. Ausführliche Besprechungen der Features finden Sie in den entsprechenden Feature-spezifischen Blogposts.

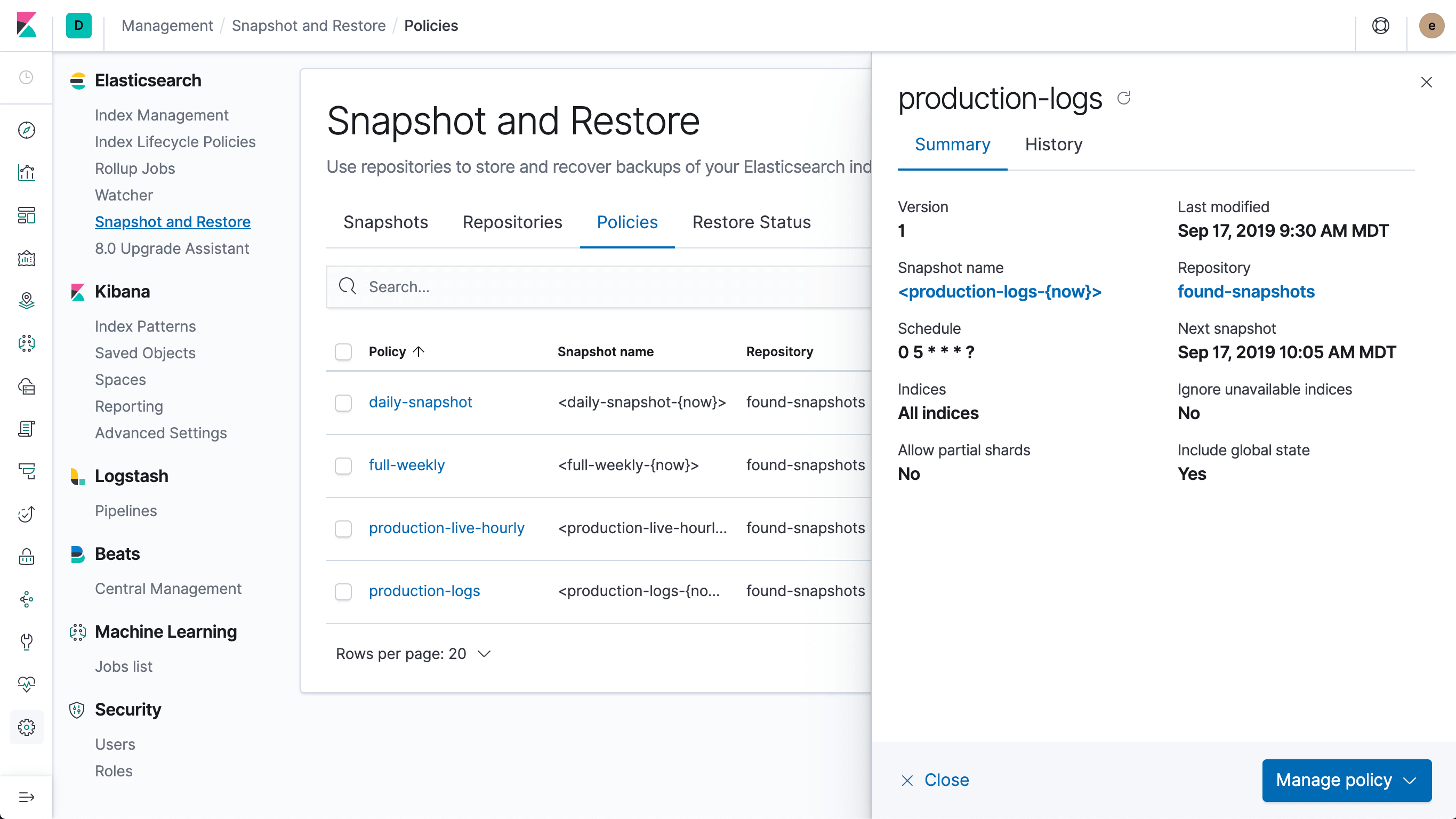

Snapshot-Lifecycle-Management – Datensicherung einfach wie nie

Das Erstellen von Snapshots mittels „Snapshot and Restore“ ist die beste Methode, Daten in Elasticsearch zu sichern, und damit einer der wichtigsten Bestandteile fast aller Produktions-Deployments. Neu in Version 7.4 ist das Feature „Snapshot-Lifecycle-Management“, mit dem Administratoren Richtlinien zum Zeitpunkt und zur Häufigkeit von Snapshot-Aufnahmen festlegen können. Auf diese Weise wird sichergestellt, dass im Fall der Fälle aktuelle Backups bereitstehen – gleich, aus welchen Gründen die Wiederherstellung erfolgen muss.

Zusammen mit dem in Version 6.7 eingeführten Feature „Index-Lifecycle-Management“ hilft das Snapshot-Lifecycle-Management, das Betreiben von Produktions-Clustern deutlich zu vereinfachen. Dank der Tatsache, dass diese Features nativ in den Elastic Stack eingebettet sind, sind Administratoren weniger von externen Tools abhängig und profitieren von einer höheren Zuverlässigkeit und Sichtbarkeit. So können sie sich ganz darauf konzentrieren, die Datenschutzrichtlinien zu definieren, die für ihr Unternehmen relevant sind. Wir werden auch weiterhin nach dem Motto „API first“ entwickeln, freuen uns aber auch, Ihnen eine Management-Benutzeroberfläche für das Snapshot-Lifecycle-Management bereitstellen zu können (in der „Snapshot and Restore“-Benutzeroberfläche in Kibana).

Ausführliche Informationen finden Sie im Elasticsearch-Blogpost.

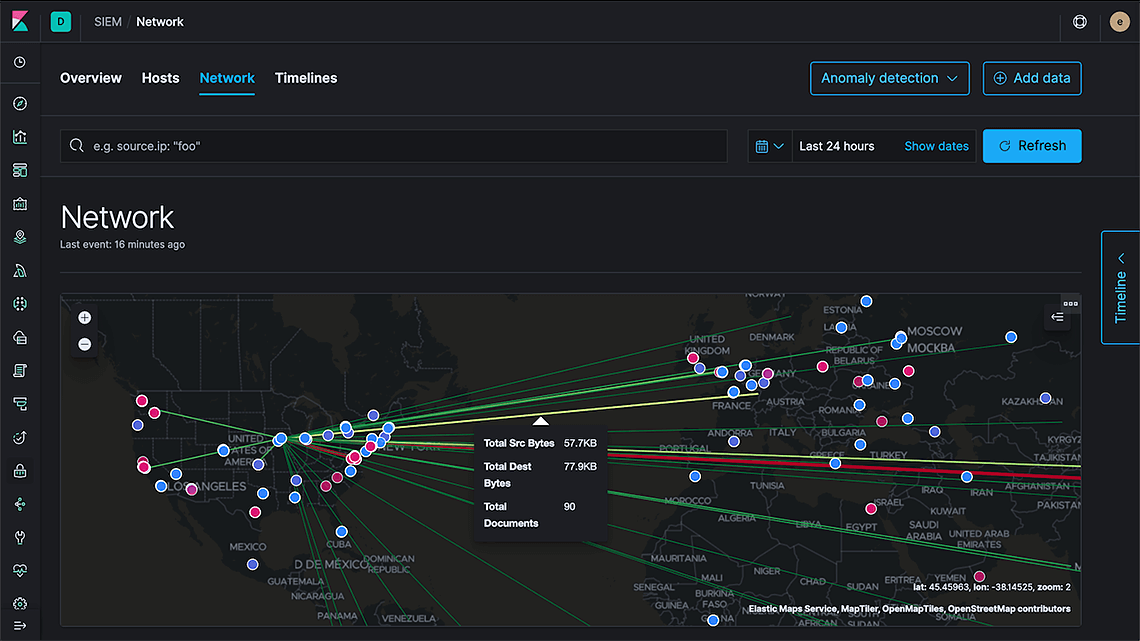

Elastic Maps und Elastic SIEM – Karten zur Visualisierung von Cyberangriffen

Karten zur Visualisierung von Cyberangriffen sind häufig nicht viel mehr als schöne Bilder, die man wunderbar in Touren durchs Rechenzentrum präsentieren kann. In Version 7.4 steht Analysten in Elastic SIEM jedoch eine Cyberangriffsvisualisierung zur Verfügung, die auf Live-Daten beruht und in Echtzeit durchsucht, gefiltert und analysiert werden kann. Diese Karte macht sich nicht nur gut auf Touren durchs Rechenzentrum, sondern ist in erster Linie ein wertvolles Tool für jeden Security-Analysten. Auf diese Weise werden Geodaten zu einem zusätzlichen Faktor, wenn es darum geht, mithilfe von Elastic SIEM Gefahrenstellen sichtbar zu machen und die Cybersicherheitslage im Auge zu behalten.

„Seitdem wir den Elastic Stack nutzen, nutzen wir für das Ingestieren immer mehr zusätzliche Logdatenquellen. Unser Sicherheitsteam ist jetzt in der Lage, in Kibana in kürzester Zeit alle unsere sicherheitsrelevanten Daten zu durchsuchen und zu visualisieren, und kann so effektive interaktive Untersuchungen anstellen“, erläutert Wieger van der Meulen, IT Security Manager bei Leaseweb Global B.V. „Darüber hinaus bietet der Elastic Stack uns mit seinen Machine-Learning-Funktionen die Möglichkeit, Verhaltensanomalien in unserer Infrastruktur automatisiert zu erkennen. Mit den zusätzlichen Machine-Learning-Jobs in der SIEM-Anwendung in Version 7.4 hoffen wir, den Umfang der Anomalien, die das System von sich aus erkennt, weiter ausbauen zu können. Seitdem wir mit Elastic SIEM arbeiten, können wir viel schneller auf Vorfälle reagieren und entsprechende Maßnahmen ergreifen.“

Dieses Feature baut auf Elastic Maps auf und profitiert dabei von den Ergebnissen unserer langjährigen Arbeit an Geodatenanalyse- und Suchfunktionen. Eine weitere Neuigkeit in Elastic Maps für 7.4 ist die Möglichkeit, Punkte auf der Karte durch Linien miteinander zu verbinden und so Verbindungen in Ihren Daten grafisch aufzuzeigen. Dieses neue Feature zeigt, was durch die Einbettung von Elastic Maps in die SIEM-Anwendung alles möglich wird – die Nutzer von SIEM werden auch in Zukunft von den kontinuierlichen Verbesserungen in Elastic Maps profitieren.

Ausführliche Informationen finden Sie im Elastic SIEM-Blogpost.

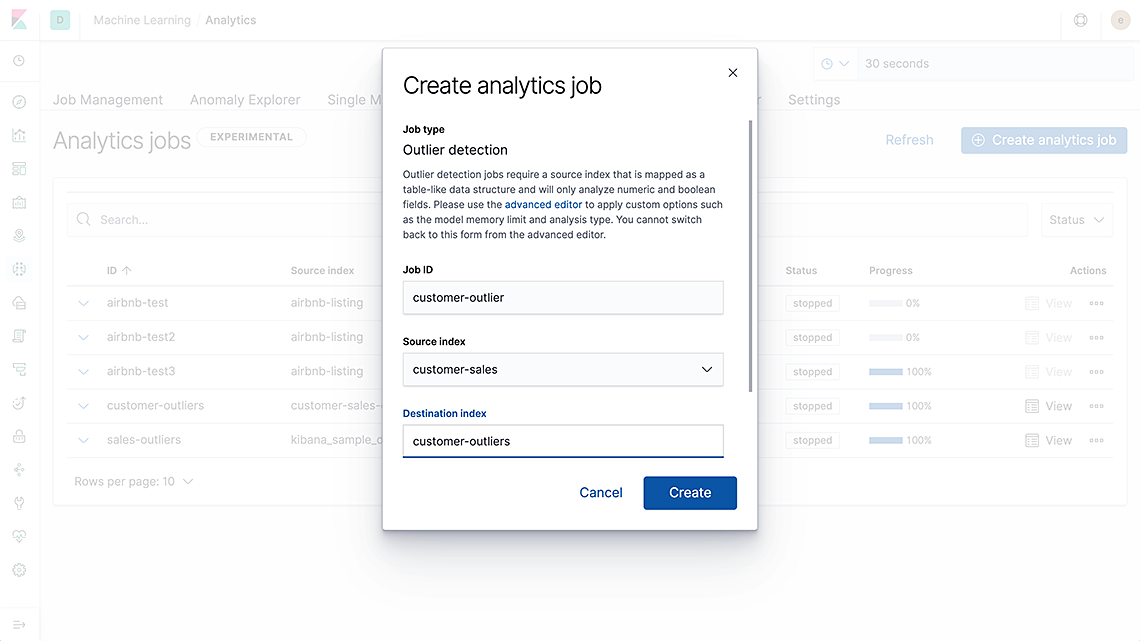

Machine Learning lernt neue Tricks

Zu den Neuigkeiten in Version 7.3 zählten Datentransformationen, die es Nutzern erlaubten, ihre Elasticsearch-Daten einfach und schnell in entitätszentrische Indizes umzuwandeln. Dieses transformative Feature dient als Grundbaustein für eine ganze Familie neuer Analyse- und Machine-Learning-Methoden, wie die Erkennung von Ausreißern, Regression, Klassifizierung und mehr. Im Geist dieser Vision haben wir das Machine Learning in Version 7.4 um APIs für die Regressionsanalyse sowie eine Benutzeroberfläche zur Erkennung von Ausreißern erweitert.

Der Machine-Learning-Anwendung in Kibana wurde ein neuer Tab „Analytics“ hinzugefügt, über den Sie Ihre Jobs zur Erkennung von Ausreißern erstellen, verwalten und einsehen können.

„Die Machine-Learning-Funktionen von Elastic sind für mein Team enorm wichtig, denn sie erlauben es uns, exponentiell mehr Daten zu verarbeiten als zuvor“, erzählt Jonathon Robinson, Fraud Intelligence Manager bei PSCU, der größten Serviceorganisation für Kreditgenossenschaften in den USA. „Wir konnten auf der Stelle loslegen, Machine Learning einzusetzen, um Betrugsaktivitäten aufzuspüren. Das hat schon nach wenigen Wochen zu signifikanten Einsparungen geführt und allein im letzten Monat konnten wir unsere Kunden aus der Kreditkartenbranche Verluste in Millionenhöhe ersparen.“

Zusätzlich zu diesen beiden neuen Methoden führen wir in Elastic SIEM auch mehrere (genauer gesagt: 13) neue vordefinierte Machine-Learning-Jobs ein, die beim Aufspüren häufiger Sicherheitsbedrohungen für von Auditbeat erfasste Netzwerk- und Host-Aktivitätsdaten helfen. Auf diese Weise lassen sich beispielsweise Anomalien bei Prozessen und bei Aktivitäten an Netzwerkports und anderes mehr erkennen.

Ausführliche Informationen finden Sie im Elasticsearch-Blogpost.

Mehr Tiefe für jede Säule der Observability

In Version 7.4 haben wir bezüglich der automatischen Instrumentierung in Elastic APM weiter zugelegt und die APM-Agents um Plug-and-Play-Unterstützung für zusätzliche Programmier-Frameworks erweitert. Das betrifft in erster Linie die Angular-Unterstützung im RUM-Agent und die .NET-Framework-Unterstützung im .NET-Agent, die beide häufig in bestehenden Enterprise-Anwendungen anzutreffen sind. Außerdem haben wir auf der Basis der in der vorherigen Version eingeführten RUM-Geodaten die Möglichkeit geschaffen, die Daten in der APM-Benutzeroberfläche nach Leistung nach geografischer Region aufzuschlüsseln. Auf diese Weise können Nutzer regionsspezifische Probleme genauer unter die Lupe nehmen und schneller Gegenmaßnahmen einleiten. Und schließlich sei auch noch auf die strukturierten Filter in der Elastic APM-Benutzeroberfläche hingewiesen, mit deren Hilfe Analysten Daten noch schneller nachverfolgen und so die Lösungszyklen weiter verkürzen können. Nähere Einzelheiten erfahren Sie im Elastic APM-Blogpost.

Mit jeder Elastic Stack-Version gibt es neue Funktionen zur automatischen Überwachung der Integrität Ihrer Infrastruktur und Dienste. Ab Version 7.4 unterstützt der Elastic Stack jetzt auch das Ingestieren von Metriken aus weiteren AWS-Diensten, wie Elastic Load Balancer (ELB), Elastic Block Storage (EBS) und CloudWatch Statistics, und er bietet die Möglichkeit, Severlogdaten direkt aus Amazon Simple Storage Service (S3) zu lesen. Zudem werden die Kubernetes-Monitoring-Funktionen durch zusätzliche Metriken für geplante Jobs erweitert und es gibt ein neues StatsD-Modul zur Erfassung benutzerdefinierter Metriken, die in diesem häufig verwendeten Format vorliegen. Das Datenbank-Monitoring wurde durch viele neue Metricsets und verbesserte Standard-Dashboards für Datenspeicher wie Oracle, Prometheus und Postgres aufgewertet. Und last but not least haben wir eine Loganalysefunktion für die in vielen wichtigen Enterprise-Anwendungen verwendete Messaging-Plattform IBM MQ hinzugefügt. Näheres erfahren Sie in den Blogposts zur neuesten Version von Elastic Infrastructure-V und von Elastic Logs.

PKI-Authentifizierung in Kibana

Das Kibana-Sicherheitsmodell wurde weiterentwickelt und bietet neue Möglichkeiten für den sicheren Zugriff auf Kibana. Nach erfolgreichen Einführungen, wie den Feature-Steuerelementen in 7.2 und der Unterstützung für Kerberos in 7.3, können wir heute bekanntgeben, dass wir ab Version 7.4 einen weiteren besonders häufig nachgefragten Authentifizierungsmechanismus offiziell unterstützen: PKI (Public Key Infrastructure). Diese Art der Verschlüsselung wird von unserer Community sehr häufig in Bereichen mit erhöhten Sicherheitsanforderungen, wie Finanzdienstleistungen, Gesundheitswesen, Behörden und Militär, genutzt.

Es war zwar auch bisher möglich, in Kibana mit PKI-Authentifizierung zu arbeiten, allerdings nur über einen Proxy. In 7.4 können die so ausgerichteten Architekturen vereinfacht werden. Dank nativer Unterstützung für die PKI-Authentifizierung können sich Nutzer jetzt mit X.509-Client-Zertifikaten und einem bidirektionalen Verschlüsselungssystem anmelden. Dies ebnet den Weg für eine Reihe neuer und sicherer Möglichkeiten für den Zugriff auf Kibana. Ob allgemeine Client-Zertifikat-Autorisierung oder physischer Zugang mittels Smart- oder ID-Card – Kibana ist auf alles vorbereitet. Sie möchten mehr erfahren? Sehen Sie sich unsere Dokumentation zu den ersten Schritten an.