Palo Alto Networks × Elastic

重要なデータをインジェストして、エンタープライズ全体の分析を実現しましょう。

ソリューション概要

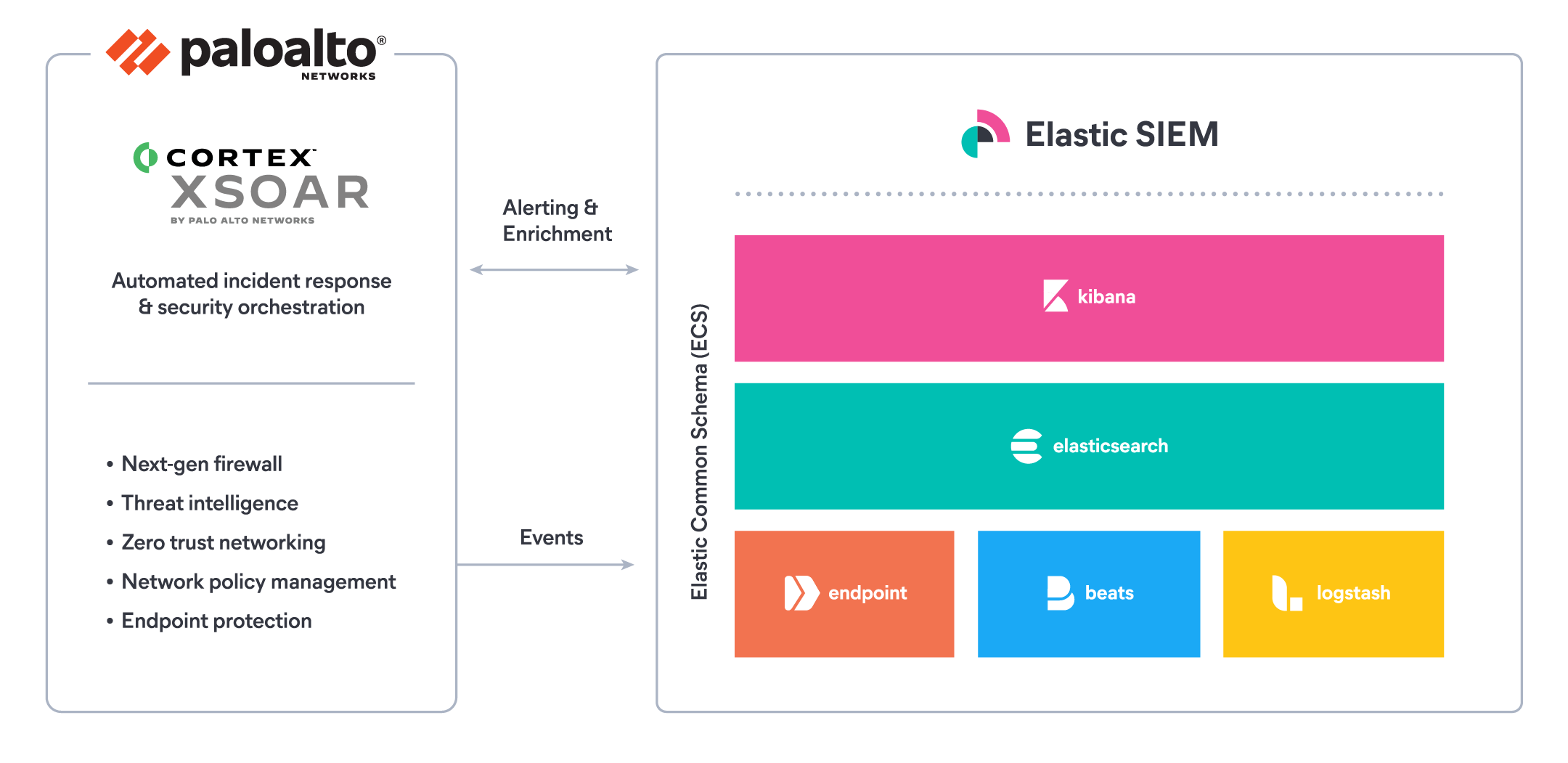

Palo Alto NetworksとElasticが共同で手がける統合型ソリューションは、ほぼリアルタイムでの脅威検知機能や、インタラクティブなトリアージ機能、インシデント調査機能、自動対応機能を提供します。Palo Alto NetworksとElasticを活用して、データ侵害やその他の損失、損害の原因となる攻撃から組織を保護しましょう。

Elasticsearchのスピード、スケール、関連性を活かすElastic SIEMでPalo Alto Networksログ収集用データ統合機能を使うと、データソースを横断する検索や分析、相関付けを実行できます。Elastic SIEMはアナリストのためのインタラクティブなワークスペースとして設計されています。疑わしいアクティビティの特定や、あらゆるデータソースのピボット、インシデントに関連するエビデンスの収集まで、Elastic SIEMですみやかに完結します。

Cortex XSOARとElasticsearchは双方向の統合機能で接続されており、セキュリティ運用チームは事前定義済みのPlaybookを使って対応アクションを自動化して管理できます。これにより、インシデント対応や解決策、さらにインシデントライフサイクル管理の効率化と、標準化が実現します。

主要な性能

Palo Alto NetworksとElasticは統合型ソリューションの提供を通じて、複雑な脅威のランドスケープを歩む今日のセキュリティチームの案内役を務めます。このソリューションは世界中の大規模なセキュリティ分析の現場に導入され、確かな実力を発揮しています。Palo Alto NetworksとElasticを組み合わせてできることは、次の通りです。

- プリビルトのFilebeat Palo Alto Networksモジュールを使って、Palo Alto Networks PAN-OSファイアウォールログをElastic Common Schemaで正規化し、Elastic SIEMにインジェストする

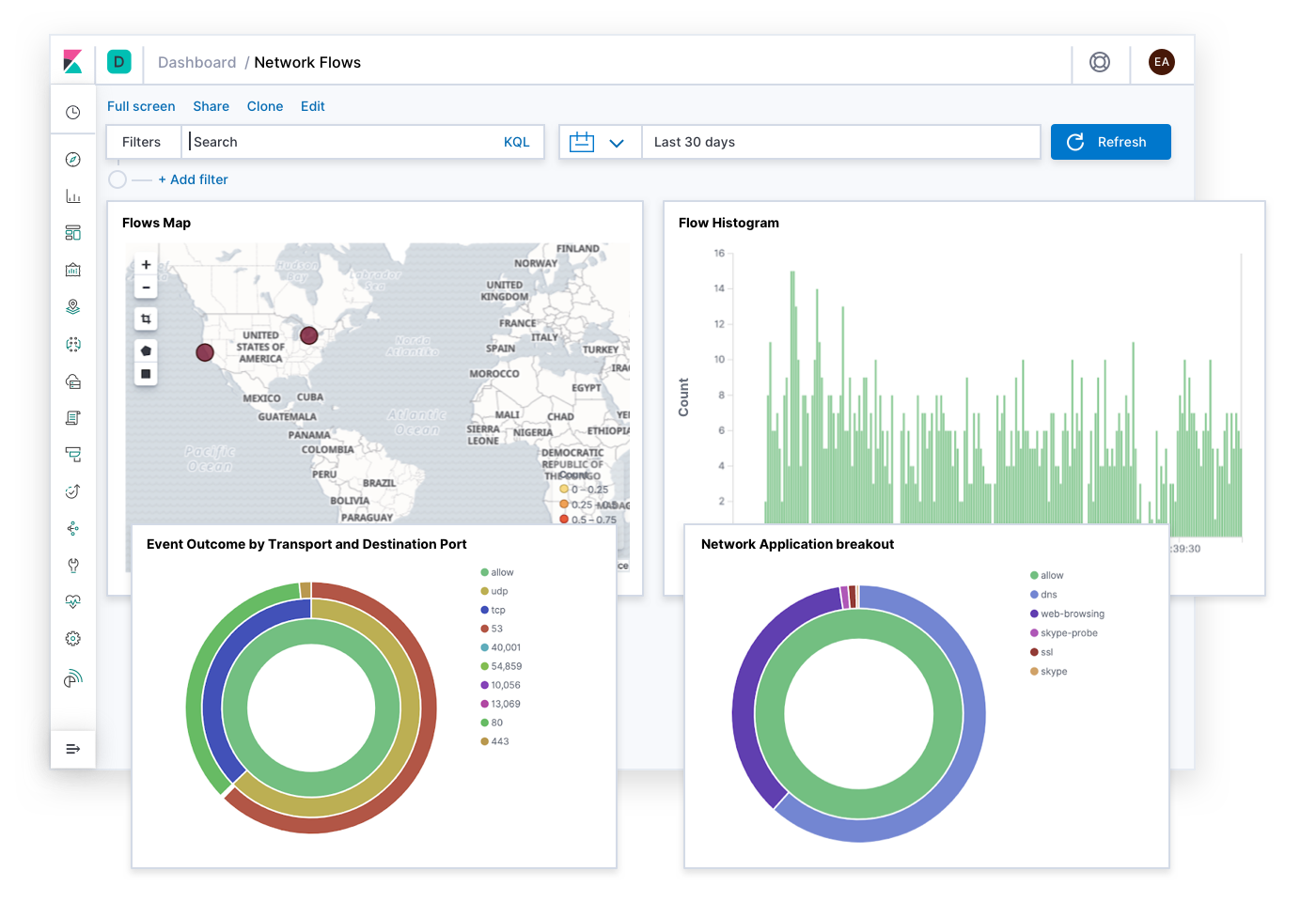

- KibanaのElastic SIEMや各種ダッシュボード、ヒートマップ、地理マップ、インフォグラフィックディスプレイを使ってPalo Alto Networksのログを可視化、検索し、また他のセキュリティ関連情報と関連付けてリアルタイムな脅威ハンティングと自動検知を実行する

- 複数のデータソースにElasticのアラートおよび機械学習機能を適用することで脅威検知の自動化を実現し、誤検知を抑制するほか、アナリストや担当者の優先付け作業を支援し、アラート疲れを軽減する

- Elastic SIEMの検知アラートでCortex XSOAR Playbookをトリガーし、プロダクトスタック全体の対応アクションを単一のワークフロー上で管理できる

ユースケース

ElasticとPalo Alto Networksは、重要なユースケースの実現のために連携しています。

内部脅威とゼロトラスト:運用の土台とすべきポリシー、それがゼロトラストモデルです。すべてのネットワークは異なっています。だからこそ、ゼロトラスト制御をデプロイする場所の判断が重要です。Elasticを導入すると、ログとネットフローを収集し、ベースラインを作成できます。さらに、ゼロトラストポリシーが最も効果を発揮する場所の特定に役立ちます。Elasticの機械学習は、アノマリーの特定やアラートのトリガーを実行します。管理者はこれを活用して、Demistoでのアクション(ファイアウォールポリシーなど)を自動化できます。

脅威インテリジェンス:Palo Alto Networksは、ネットワークへの脅威の特定に役立つ高度な脅威インテリジェンスツール群を提供しています。Elasticユーザーはこのツール群を簡単に統合し、リアルタイムコンテクストで使うことができます。たとえばMinemeld経由でインジェストされたフィードには、AutoFocusタグを添付できます。これを継続してElastic SIEMにインジェストすると、分析ツール内でリアルタイムにルックアップや分類、原因分析を実施できます。

IoTとSCADA:あらゆるタイプのデバイスからくるセンサーフィードをElasticにインジェストし、分析やレポートに活用しましょう。機械学習で特定したアノマリーに基づいてDemistoにアラートをトリガーすれば、問題発生時に素早くアクションを実行してデバイスを隔離、または制御できます。セキュリティ担当者は、Zingbox IoTセキュリティサービスの分析と他のエンタープライズデータソースからくるインジケーターを相関付けて詳細なアセスメントを実施したり、セグメント化や隔離などのレスポンスアクションを自動的に実行させることができます。

NetOpsとSIEM:ネットワークデータは、サイバーセキュリティチームが脅威となる振る舞いを監視、特定する上で重要なインテリジェンスフィードの1つです。他のインジケーターとネットワークデータを組み合わせると、一層パワフルな手がかりとなります。Elastic Common Schemaを使ってリアルタイムにインジェストすれば、Palo Alto Networks NGFWが提供するきめ細かなネットワークフィードを自動で正規化することが可能です。インデックス完了後は、教師なし機械学習などのツールで他のデータソースと相関付けて分析を行うことにより、インサイトを取得し、対応の優先付けに役立てることができます。

対応とオーケストレーションの自動化:ベンダーが提供する300種類以上のプレイブックと集計を統合するCortex XSOARは、マルチベンダー環境でアクションを自動化するパワフルなプラットフォームです。 Elasticのデータ分析で生成したインサイトをCortex XSOARにプッシュして活用すると、運用の自動化を図ることができます。Elasticのリアルタイムなデータアクセスとアグリゲーション能力を、Cortex XSOARで活用してみましょう。

さらに詳しく

パワフルなテクノロジーを搭載するElasticとPalo Alto Networksを組み合わせれば、大きな相乗効果が生まれます。詳しくは以下のテクニカルリソースをご覧いただくか、地域のElasticフィールドチームにお問い合わせください。

- PANデータのElasticsearchへのインジェストに対応するFilebeatmモジュールのドキュメント

- Elastic Common Schema(ECS)へのデータ移行に関するウェビナー

- Elastic×Palo Alto Networksの統合についてElasticに問い合わせる