Elastic SIEM 随时随地面向安全分析师免费开放

本博文中提及的 Elastic SIEM 解决方案现在称为 Elastic Security。Elastic Security 解决方案范围更广,可提供 SIEM、端点安全、威胁搜寻、云监测等功能。如果您正寻找 Elastic Security 应用至 SIEM 用例的特定信息,请访问 SIEM 页面。

随着远程办公和云基础架构的快速普及和其他动态变化的激增,安全团队必须严阵以待,对日益庞大且分布更加广泛的攻击面加以防范。他们逐渐认识到,要想顺利应对大规模的挑战,就需要将合理的技术成功地运用到安全操作程序中。安全信息和事件管理 (SIEM) 解决方案应运而生,可帮助分析师针对潜在的安全威胁执行检测并作出响应;然而,当前广泛部署的 SIEM 解决方案普遍存在根本局限,导致分析师处处受到掣肘。

保护组织免遭网络威胁的任务平日里就已然困难重重,更何况遭逢艰难时刻,威胁局势更加变幻莫测。地区、国家或全球性质的事件,诸如选举、大型体育赛事或全球健康危机都会加剧这种挑战。大规模采用远程通讯本身就有风险,因为员工会在不安全的环境中,通过未经严密审查或反复测试的程序,操作个人设备或已另作他用的设备。

Elastic SIEM 是什么?

Elastic SIEM 是一款免费、开放的全新应用程序,能够为安全团队提供可见性、威胁猎捕、自动检测和安全运营中心 (SOC) 工作流。Elastic SIEM 现已加入 Elastic STACK(旧称 ELK STACK)软件的默认分发包中,成为这一取得巨大成功的日志平台的一部分。采用与 MITRE ATT&CK™ 框架一致的开箱即用检测规则,让那些令其他工具束手无策的威胁原形毕露。由 Elastic 安全专家创建、维护和实时更新的规则可自动检测和应对最新威胁活动。检测规则会生成信号及相关的严重等级和风险评分,这些信息能够帮助分析师快速分拣问题,并专注于解决风险性最高的威胁。您可能想立刻部署 SIEM 解决方案并获得立竿见影的效果,我们为此备妥了轻松无比的理想方案。

Elastic SIEM 功能强大、以一敌百。内置高速且可扩展的 Elasticsearch 作为底层搜索平台,启用下述多样化配置以保障分析师效率:

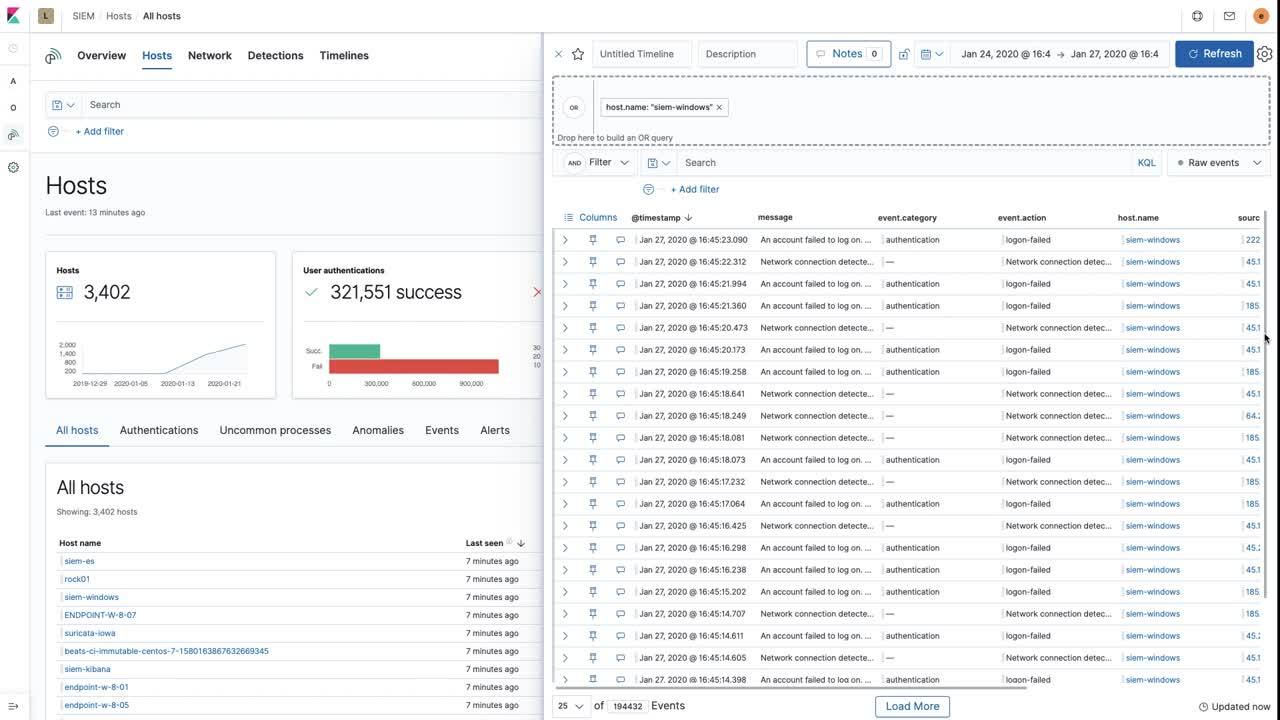

- 可显示 SOC 状态和安全状况的概览页

- 有助于威胁猎捕和情境感知的仪表板

- 集成 Elastic Maps、Elastic Lens 和 Kibana 其他功能

- 自动化检测引擎

- 配备分析师专用调查模板的独特时间线调查器

组织机构可利用上述功能扫除盲点并协助分析师,从而减少平均检测时间 (MTTD) 和平均响应时间 (MTTR)。

SIEM 为什么免费?

Elastic 致力于帮助组织机构不断改善安全状况,通过扫除盲点、为分析师提供所需产品和工作流来保护数据和基础架构,并将此作为一项使命。Elastic Stack 的威胁猎捕、欺诈检测和安全监测功能广受安全社区欢迎,作为回馈,我们希望让用户可以更轻松地将我们的产品运用于安全保护。为此,我们首先和社区合作建立 Elastic Common Schema (ECS) 项目,将来自网络和主机技术或云基础架构和应用程序等不同来源数据的规范化作业进行简化。随后,我们在 2019 年 6 月推出 Elastic SIEM,它不仅是业界唯一的免费、开放 SIEM,还配备主动维护的 SIEM 检测规则。

在旧金山 RSA2020 会议展位上,我们给许多观众演示了 Elastic SIEM 的最新功能。 演示结束后,每当被问及许可费的情况,我们都能够自豪地回答,我们所展示的一切功能均可供免费、开放使用。“等等,您是指免费试用吗?”“不,永久免费。”“真的吗?”“是的。”

即刻体验免费大规模部署

免费、开放的 SIEM 听起来可能很陌生,但在 Elastic 这里并非新鲜事物。数年以来,组织机构早已在 Elastic Stack 上构建了大量用于威胁猎捕和 SIEM 的安全分析项目。他们以零许可费体验了无限规模和无限期的概念验证,并且无需为评估新企业软件时常见的供应商问题而烦恼。我们在此基础上推出 Elastic SIEM,它既可下载以供本地部署,又能适应虚拟或容器化环境,还可以在私有云或公有云中运行。

按资源使用量的定价模式便于商业扩展

免费、开放的 Elastic SIEM 为 SOC 运营打下坚实基础,可随需不限规模、不限时间地使用。Elastic 赋予了 Elastic SIEM 商业扩展的可能性,使之提升到一个全新水平:一方面,它集成了基于机器学习的异常检测、外部警告通知;另一方面,它集成了第三方案例/工单管理平台、事故响应系统和 SOAR 平台。

SIEM 供应商通常是根据数据采集率向客户收费,例如每秒平均事件数 (EPS) 或每日索引量 (DIV)。这种许可模式存在几大弊端。首先,组织机构受限于经济因素,无法充分获取和采集必要数据,导致威胁检测的有效性大受影响。其次,造成部分安全数据丢失或发送到其他存储区的不良状况,需要调用特殊程序方可查询。第三,导致组织机构在制定数据扩展计划时,因为预算未知而惶恐不安。

对比之下,按资源使用量的定价模式既非按照数据采集率收费,也不按照席位收费。在该模式下,客户只需为用于支持其安全运营的资源支付费用。您可以选择数据采集数量、保留期限以及所执行的安全工作流类型。

SIEM 为什么开放?

开放指的是什么?它指的不仅是“开源”或“开型代码”方式,更开创了一种颠覆性实现 SIEM 的全新时代。我们的用户对开放社区、开放路线图、开放数据模型和开放检测方式视若珍宝。

开放社区

我们通过用户反馈感受到一点,那就是他们从文化到技术层面都对 Elastic 社区充满无限热爱。无论遇到什么问题,Elastic 社区必将鼎力相助。说到 SIEM,我们的团队成员每天都会通过 SIEM 论坛和公共 #siem Slack 频道,以及其他互动渠道与用户互动。

社区对网络安全尤为重要。安全空间并不局限于单一工具或某一个体,而是涉及团队如何跨越组织机构、地理位置、数据集和实践方式展开合作,保护重要数据和基础架构免遭威胁。在 Elastic SIEM 的助推下,Elastic 得以通过产品、合作关系、赞助商、培训活动或来自 Elastic 社区的突破性原创研究成果,积极维护社区安全。

许多组织机构多年来一直选择 Elastic 作为安全分析平台和定制化 SIEM 解决方案。例如,安全培训和认证领域的佼佼者 SANS 长期使用 Elasticresearch 作为 SIEM 培训平台,更不用说利用 Elastic 进行威胁猎捕、内部威胁和欺诈检测的其他众多工具和培训程序。

开放路线图

我们采用开放型开发实践,这种方式的另一强大之处在于开放路线图和问题跟踪器。无论您是想要探明我们关注的领域,还是要深究某项具体的强化请求,都可以进入公共 Github 问题区,开启自学之旅、为话题点赞以及创建新话题。您将看到我们对未来方向的设计完全开放,我们的工程师致力于对您的意见进行分类并从中获取更多信息。我们也接受投稿,这是我们实现目标的另一种方式。

开放数据模型

在 Elastic Stack 中,您所提供的每一条信息对于我们的开放数据模型而言便是“另一个索引”。数据存储采用 JSON,摆脱专有格式的束缚。我们以一目了然的 ECS 规格记录模式假设,支持社区驱动且可扩展。这意味着不与任何供应商捆绑。

Elastic SIEM 具备的“检查”功能,可让应用的实际查询尽在掌握。我们已发布 SIEM 规则并全面实现文档化,您可以查看并了解检测逻辑,不存在“黑盒”测试。我们基于机器学习的异常检测作业同样支持可视化,您可以执行复制、编辑操作以创建自定义作业。想要给 SIEM 添加另一种数据源?没有问题。此外,我们永远不会限制您的数据获取速率,您的数据、您做主。

亲自试用

想要试用 Elastic SIEM?欢迎在 Elastic Cloud 上的 Elasticsearch 服务中体验 Elastic SIEM,或查看 Elastic SIEM 演示。Elasticsearch 中已有 ECS 格式的数据?只需升级至 Elastic Stack 7.6,便可启用 SOC。

想要现场体验 Elastic 安全?欢迎虚拟参与 Elastic{ON} Tour 活动。