Elastic Cloud에서 트래픽 필터를 이용한 네트워크 보안 개선

Elastic Cloud를 위한 새로운 트래픽 관리 기능을 소개합니다. 이제 Amazon Web Services(AWS), Google Cloud, Microsoft Azure의 Elastic Cloud 배포 내에서 IP 필터링을 구성할 수 있습니다. 또한 AWS PrivateLink와의 통합도 제공합니다. 이러한 기능은 Elastic 워크로드의 네트워크 보안 계층에 대해 훨씬 더 강력하게 관리할 수 있도록 도와줍니다.

배포에 대한 네트워크 액세스 제어

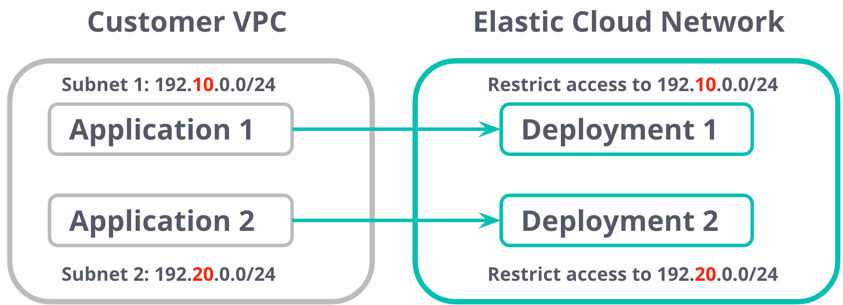

IP 필터링을 이용해 단일 IP 주소와 IP 주소 블록이나 범위를 기반으로 Elastic Cloud 배포에 대한 네트워크 액세스를 지정할 수 있습니다. AWS PrivateLink는 가상 프라이빗 클라우드(VPC), AWS 리소스, 온-프레미스 애플리케이션 간에 프라이빗 연결을 제공합니다. 이를 통해 애플리케이션과 Elastic Cloud 배포 간의 네트워크 연결을 안전하게 확보할 수 있습니다.

심도깊은 숙고를 통해 완성된 보안 정책에는 최소 권한 원칙을 위한 프로비전과 계층으로 이루어진 보안 애플리케이션이 포함됩니다. 이것은 강력한 보안 태세를 개발하는 작업의 작은 일부일 뿐이긴 하지만, 기본적인 생각은 애플리케이션, 데이터, 시스템 액세스를 본격적인 사업상의 필요가 있는 사용자와 시스템으로 제한하는 것입니다. 또한 어떤 보안 도구도 위협으로부터 보호하기 위한 완전한 솔루션이 아니라는 점을 인식하고 있으며 따라서 우리는 보안 통제를 계층화해야 합니다. IP 필터링은 이러한 두 개념을 모두 염두에 두고 있습니다.

설치와 배포에 또 다른 보안 계층을 추가하기 위해, 신뢰할 수 있는 소스로의 인바운드 IP 주소 트래픽을 제한할 수 있습니다. 예를 들어, 개발자 버전의 배포를 개발자들에게 좀더 광범위하게 개방하는 동안 프로덕션 버전이 배포되는 VPC와 관련된 IP 범위로 엄격히 제한하고 싶을 수 있습니다.

PrivateLink를 사용하여 배포에 대한 액세스 보안 유지

일반적인 보안 아키텍처는 데이터베이스와 데이터 저장소가 프라이빗 IP 주소를 공용 애플리케이션에게만 노출하도록 합니다. 이것은 데이터 저장소에 개인의 신원을 식별할 수 있는 정보(PII)나 민감한 정보를 저장하고 있는 경우 선호됩니다.

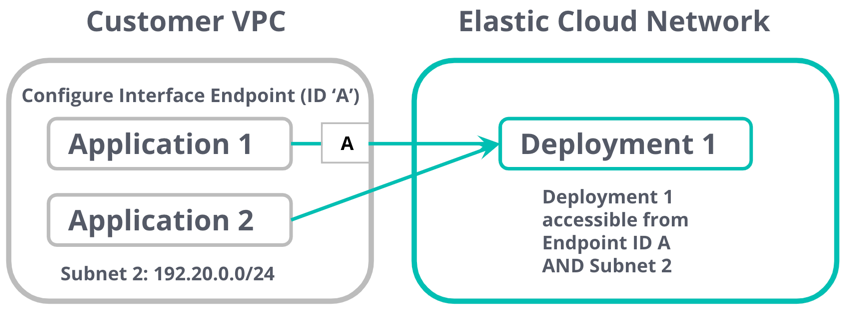

PrivateLink는 보안 연결을 제공하기 위해 선호되는 방법으로 사용이 급증하고 있습니다. 이것은 애플리케이션(서비스 소비자)이 배포되는 VPC를 Elasticsearch 배포(서비스 제공자)가 위치하고 있는 VPC와 연결합니다.

PrivateLink에서 서비스에 액세스하면 프라이빗 IP를 사용하는 보안 통신과 간소화된 네트워크 관리를 포함하여 수많은 장점을 제공합니다. VPC 피어링 및 인터넷 게이트웨이 기반 솔루션과는 달리, PrivateLink는 단방향이며, 이 말은 소비자 VPC로부터의 트래픽만 엔드포인트로 허용한다는 뜻입니다.

결정에 따라 VPC와 서브넷 중 어느 것이 PrivateLink 엔드포인트에 액세스를 가질 수 있는지 추가로 선택할 수 있습니다. 이것은 서비스 엔드포인트가 한 방향(사용자의 VPC로부터 우리 VPC로)의 트래픽만 허용하면서도 프라이빗 네트워크에서 직접 호스팅되는 것처럼 효과적으로 기능하도록 할 수 있습니다.

Elastic Cloud에서 트래픽 관리 기능 사용

트래픽 필터 만들기

사용자의 VPC와 저희 VPC를 피어링하기 위해 PrivateLink 연결을 만드는 것 간에 선택할 수 있으며 또는 사용자의 배포에 액세스하는 일련의 IP를 제한하기 위해 IP 필터링 규칙 세트를 만들 수 있습니다.

PrivateLink 엔드포인트 만들기

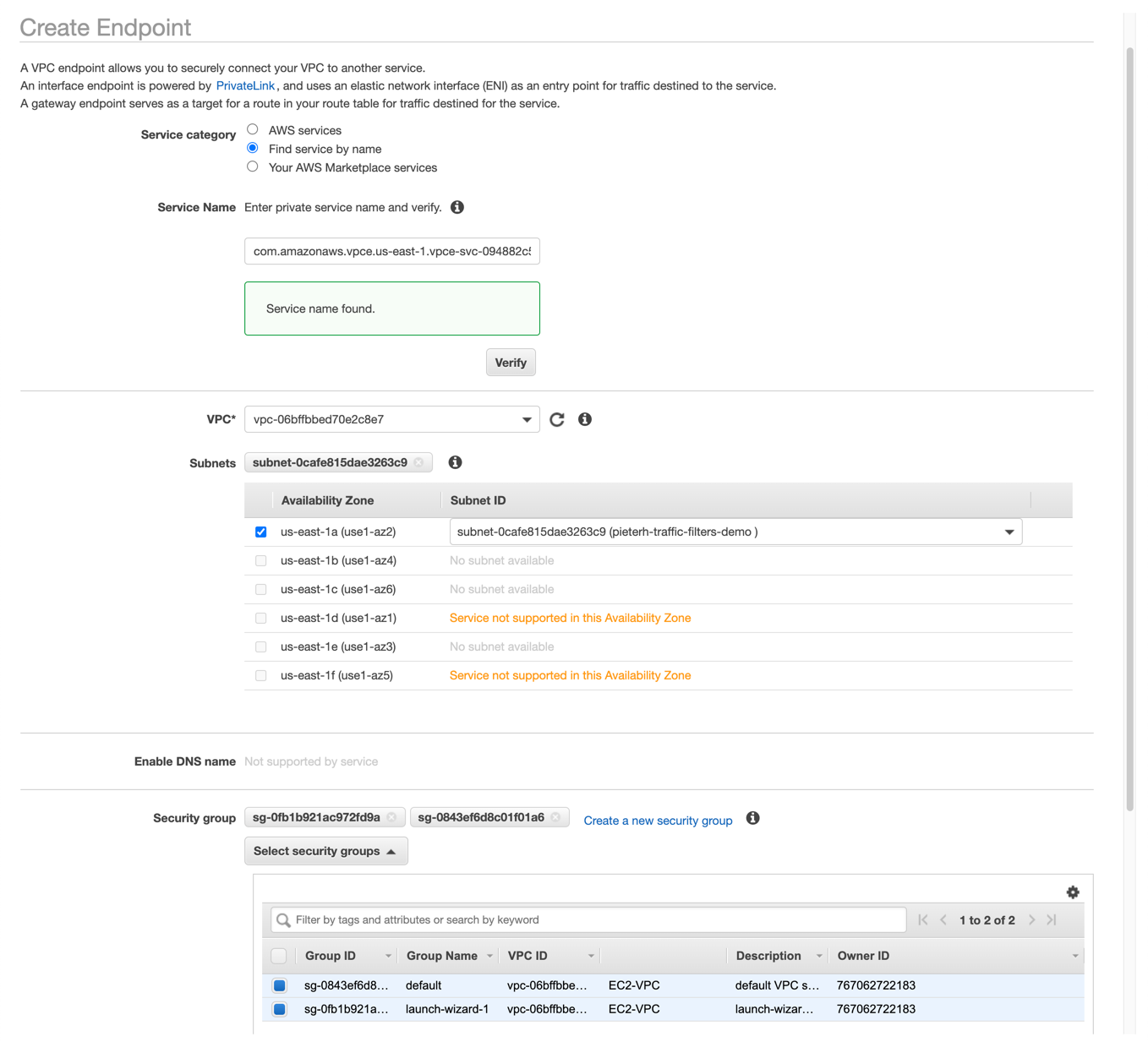

AWS에서 VPC 엔드포인트 구성

- AWS 계정에 로그인하여 인터페이스 VPC 엔드포인트를 만듭니다. 트래픽 필터링 설명서를 참조해 인터페이스 엔드포인트를 만들고 있는 지역에 대한 서비스 이름을 구성합니다. 예를 들어, 미국-동부-1 지역에서는 서비스 이름이

com.amazonaws.vpce.us-east-1.vpce-svc-0e42e1e06ed010238이 될 수 있습니다. 이 엔드포인트에 대한 액세스가 있어야 하는 보안 그룹을 할당합니다. 완료되면, 나중에 필요한 인터페이스 VPC 엔드포인트 ID를 갖게 됩니다. - 방금 만든 엔트포인트 인터페이스의 도메인 이름를 가리키는 DNS CNAME 별칭을 구성합니다.

트래픽 필터 구성: Elastic Cloud의 PrivateLink 엔드포인트

- Elastic Cloud 콘솔에서 계정 > 트래픽 필터로 가서 필터 만들기를 클릭합니다.

- PrivateLink를 선택합니다. 필터에 사람에게 익숙한 이름과 설명을 붙일 수 있습니다. 이 이름에 VPC의 지역을 포함하는 것도 고려해 보세요. 엔드포인트 ID는 이전 단계에서 저장한 인터페이스 VPC 엔드포인트 ID입니다.

IP 필터링 규칙 세트 만들기

- Elastic Cloud 콘솔에서 계정 > 트래픽 필터로 가서 필터 만들기를 클릭합니다. IP 필터링 규칙 세트를 선택합니다.

- 트래픽 필터에 사람에게 익숙한 이름과 설명을 붙일 수 있습니다. 여러 CIDR 범위나 개인 IP 주소들에 하나 이상의 규칙을 추가할 수 있습니다.

일단 트래픽 필터를 만들면, 하나 이상의 배포와 이를 연결시켜 활성화할 수 있습니다.

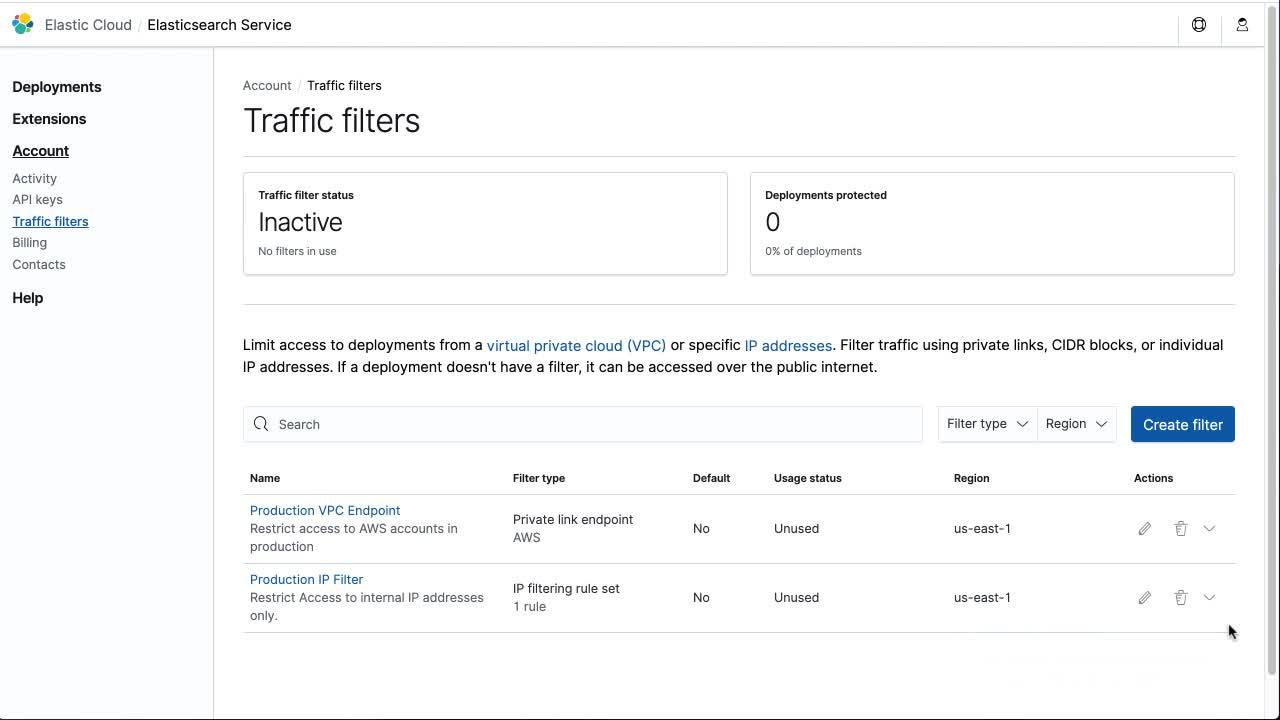

트래픽 필터를 배포와 연결

일단 필터를 생성하면, 배포를 생성할 때 또는 기존 배포를 편집하여 이를 배포와 연결할 수 있습니다. 트래픽 필터는 하나 이상의 배포와 연결될 수 있습니다. 배포는 또한 하나 이상의 배포 필터와 연결될 수 있습니다. 계정 대시보드에서 배포 및 연결된 트래픽 필터의 요약을 볼 수 있습습니다.

실행 중인 필터 보기

구성한 필터링 규칙에 따라, 배포는 PrivateLink 엔드포인트를 통해서만 그리고/또는 명시적으로 구성된 IP 목록을 통해서만 액세스 가능하게 됩니다. VPC에서 배포된 애플리케이션으로부터의 연결을 테스트하려면, 액세스를 갖도록 구성되지 않은 대상들로부터 이에 대한 연결을 시도할 수 있습니다.

시작하기

14일 무료 체험판에 로그인하거나 등록하여 IP 필터링과 AWS PrivateLink 통합을 시작합니다. 이 기능은 표준 클라우드 서비스 제공자 요금제 이외에 추가 요금 없이 스탠더드, 골드, 플래티넘, 엔터프라이즈 계층의 모든 Elastic Cloud 고객들에게 제공됩니다. 더 자세한 내용은 저희 제품 설명서를 참조하시기 바랍니다.