Elastic 8.4 – SOAR für moderne Sicherheitsstandards

Neu bei Elastic Security 8.4: Elastic unterstützt mit SOAR moderne SOCs, um die Arbeit von Analysten zu optimieren.

Moderne SOCs stehen zahlreichen Herausforderungen gegenüber. Die Transparenz und Auswirkungen von Sicherheitsmaßnahmen werden auf höchster Ebene diskutiert, und doch sind die Ressourcen für Sicherheitsteams weiterhin begrenzt. Das Datenvolumen explodiert und damit nimmt die Verantwortung der Sicherheitsteams stetig zu. Teams müssen verteilte Umgebungen ohne Eingrenzung schützen und gleichzeitig die Risiken von SaaS-Anbietern und gemeinsamen Services einschätzen.

Viele Organisationen meistern diese Herausforderung durch die Zusammenlegung von Teams mit den gleichen Zielen, um Best Practices gemeinsam zu nutzen und Qualifikationsdefizite auszugleichen. Observability (Teams, die für die betriebliche Effizienz und die Transparenz von Geschäftsanwendungen verantwortlich sind) und Sicherheit (Teams, die für den Schutz dieser Anwendungen verantwortlich sind) müssen heutzutage ihre Daten, Workflows und Teamkenntnisse gemeinsam nutzen. Elastic Security 8.4 bietet die Tools, die Analysten benötigen, um ihre Workflows zu optimieren, damit Bedrohungen schneller erkannt und behoben werden.

Was gibt es Neues bei Elastic Security 8.4?

SOAR – der Gamechanger für moderne SOCs

Elastic baut nachhaltig auf offene, transparente Sicherheit. Elastic Security 8.4 beschleunigt die Reaktion, um Arbeitsabläufe von Analysten weiter zu optimieren.

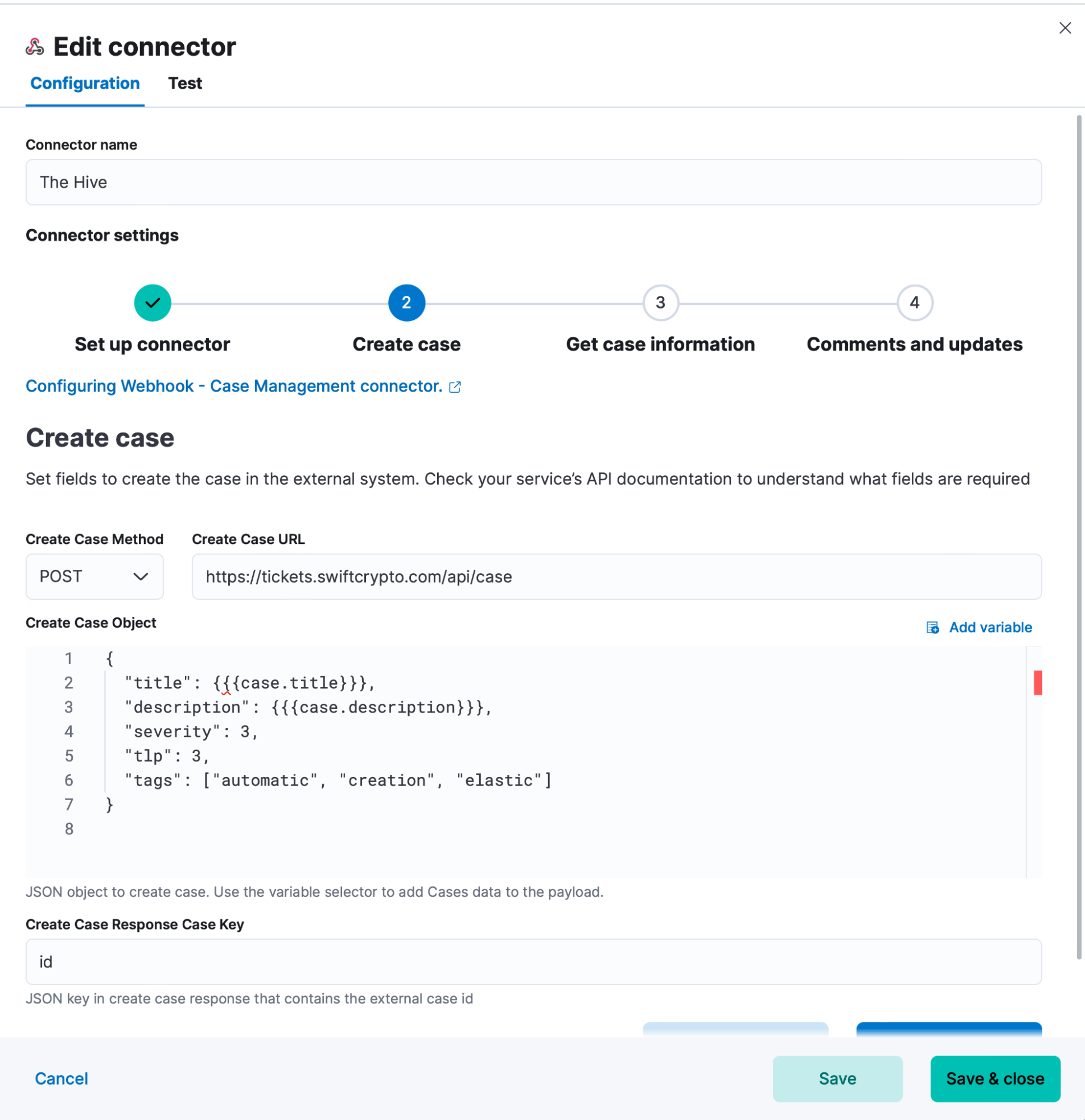

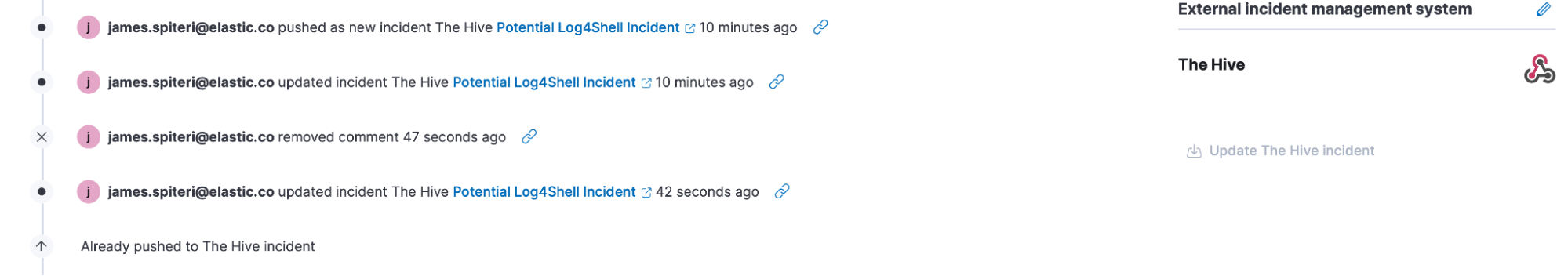

Die verbesserten Workflows in Elastic 8.4 kombinieren native Reaktionsoptionen sowie konfigurierbare Alert- und Fallaktionen mit bidirektionalen Integrationen mit SOAR-Anbietern. Benutzer profitieren jetzt von Integrationen mit ServiceNow, Swimlane und Tines sowie neuen Partnerschaften mit D3 und Torq.

Der einzigartige SOAR-Ansatz von Elastic wird von Elastic Agent unterstützt. Diese Technologie ist Teil der Elastic Security-Lösung. Sie ermöglicht die verstärkte Nutzung von Ein-Klick-Anwendungsfällen für Hunderte von Datenquellen sowie die Verwaltung von Endpoints und von unserer Cloud-Sicherheitssoftware. Elastic Agent ermöglicht native Problemlösungsfunktionen für alle Benutzer, sodass jeder SOAR ohne zusätzliche Technologie nutzen kann.

Die Anwendungsfälle für die Problemlösung nehmen zu und Teams benötigen fortschrittliche Orchestrierungssteuerungen. Nutzern stehen ab sofort die anpassbaren Orchestrierungsfunktionen in Elastic Security und die Ein-Klick-Integrationen mit anderen führenden SOAR-Anbietern zur Verfügung. Dieser Ansatz stellt die Nutzer ins Zentrum unseres Handelns und gewinnt mit dem steigenden Bedarf von Organisationen immer stärker an Bedeutung. Der Ansatz überzeugt durch seine Einfachheit und die Konsolidierung für alle Nutzer, ohne diese an einen bestimmten Anbieter zu binden.

Mit diesem skalierbaren Modell können Kunden Automatisierungs- und Orchestrierungs-Workflows und -Prozesse in bestehenden Ökosystemen vereinfachen, indem sie native Ein-Klick-Aktionen und Orchestrierungen mit einem API-First-Ansatz für Erst- und Drittanbieterintegrationen kombinieren. Analysten können Elastic Security jetzt für SOAR-Anforderungen nutzen und über unsere SOAR-Partneranbieter die Orchestrierungsfunktionen ausbauen. Außerdem lassen sich mit Elastic-Aktionen und unserem API-First-Ansatz alle Reaktionsfunktionen vollständig anpassen.

Unsere offene Vision für SOAR gleicht unserer Vorgehensweise bei vielen anderen Technologien, beispielsweise Elastic Security for Endpoint. Diese Technologie bietet Endpoint-Schutz und -Erkennung und unterstützt erweiterte Erkennung und Reaktion (XDR). Nutzer sollten die Wahl haben. Wir bieten fortschrittliche Integrationen mit anderen Endpoint-Anbietern wie CrowdStrike, Microsoft Defender und SentinelOne. Wir geben das Beste für unsere Community und zögern nicht, Integrationen mit Technologien anzubieten, die über passende Funktionen verfügen.

Viele Organisationen steigen gerade erst in die Sicherheitsorchestrierung, -automatisierung und -reaktion ein. Unsere nativen SOAR-Funktionen unterstützen Organisationen in sämtlichen Branchen dabei, Incidents umgehend zu beheben. Unsere eng integrierten SOAR-Partner runden die Lösung ab.

Maßgeschneiderte Schnittstelle für die Reaktionsautomatisierung

Ein Kern-Workflow für Planung, Aufbau und Umsetzung Ihres Reaktionsplans ist eine Schlüsselkomponente von SOAR. Elastic Security 8.4 stellt eine Terminal-ähnliche Schnittstelle zur Verfügung, mit der Teammitglieder Reaktionen einsehen und beschleunigen können. Der Zugriff darauf erfolgt mit nur einem Klick über wichtige Analysten-Workflows, was die durchschnittliche Reaktionszeit deutlich minimiert.

Mit der bestehenden Host-Isolierungsaktion können Analysten die Netzwerkkonnektivität auf infizierten Systemen deaktivieren. Dies verhindert laterale Bewegungen, erlaubt es Respondern jedoch trotzdem, Fälle zu analysieren und zu untersuchen. Diese Funktion für die betriebssystemübergreifende Reaktion (Linux, macOS und Windows) wird durch drei Prozessoperationen ergänzt, die ab Version 8.4 zur Verfügung stehen:

- Nummerierung aktuell ausgeführter Prozesse

- Prozessunterbrechung

- Prozessabbruch

Eine neue Audit-Schnittstelle zeichnet Incident-Reaktionen vollständig auf und unterstützt so engmaschige Kontrollen und Berichterstattung.

Diese Funktionen sind mit Version 8.4 allgemein verfügbar und über das Enterprise-Abonnement für selbstverwaltete und Cloud-basierte Deployments erhältlich. Mit späteren Versionen werden zusätzliche Reaktionsaktionen bereitgestellt.

Selbstreparatur für Windows-Hosts

Eine weitere Kernkomponente von SOAR ist die Problembehebung bei Angriffen auf Hosts, um diese in einen ordnungsgemäßen Status zurückzuversetzen.

Elastic Security 8.4 führt die Selbstreparatur ein – ein Feature für die automatisierte Problemlösung, das Angriffsartefakte vom System löscht. Wird eine schädliche Aktivität auf einem Host erkannt, sorgt die Selbstbereinigung automatisch dafür, dass der Host in den Zustand vor dem Angriff zurückgesetzt wird. Hierfür werden die Änderungen rückgängig gemacht, die während des Angriffs durchgeführt wurden. In dieser Version haben wir uns auf die Rückgängigmachung von Dateiänderungen und auf abgelegte/erstellte ausführbare Dateien konzentriert. Weitere Wartungsfunktionen werden in Kürze verfügbar sein.

Der Selbstreparaturmodus für Windows-Systeme ist grundsätzlich ab Version 8.4 verfügbar und über unser Abonnement „Platin“ für selbstverwaltete und Cloud-basierte Deployments erhältlich.

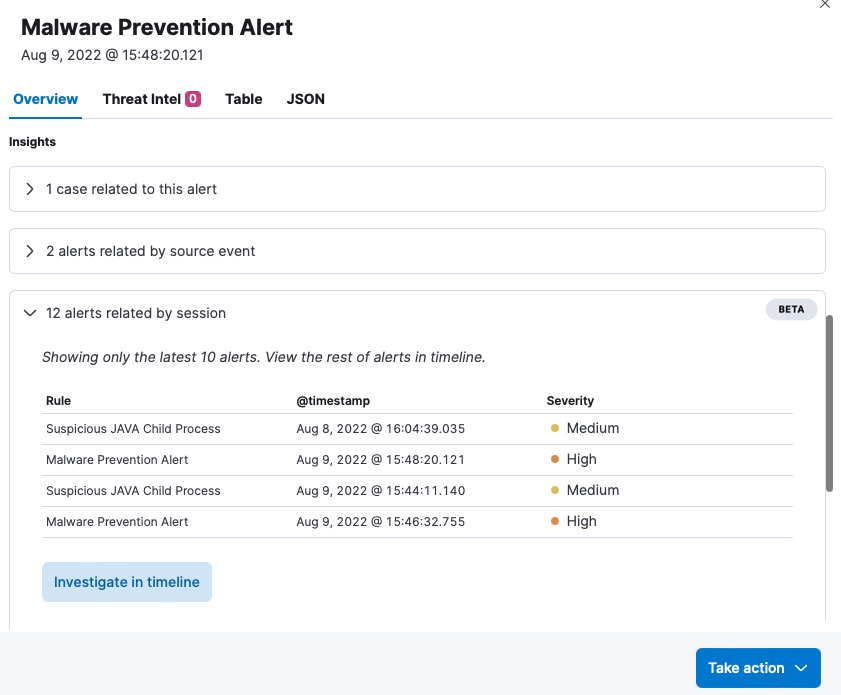

Automatisierte Alert-Einblicke

Sicherheitsanalysten haben die schwierige Aufgabe, Zusammenhänge zwischen einem Alert und Hunderten anderer Alerts in ihrer Umgebung zu identifizieren. Viele Unternehmen leiden unter einer Alert-Flut, die sich aus unzähligen Alerts und Fehlalarmen in Verbindung in Kombination mit einem Mangel an geschulten Mitarbeitern ergibt. Die neue Alert-Einblicke-Funktion macht Analysten in ihrem Workflow auf relevante Alerts und Fälle aufmerksam. Dadurch können sie die Auswirkungen schneller bewerten, während zugleich der Workflow und die verfügbaren Funktionen für Analysten optimiert werden. Analysten sehen Folgendes auf einen Blick:

- Trat dieser Alert bereits in einem Fall auf?

- Ist dieser Alert durch wichtige Indikatoren für eine Kompromittierung mit anderen Alerts verbunden?

- Einzigartige Elastic-Gruppierungen basierend auf ähnlichen Alerts in derselben Nutzersitzung

Die Ein-Klick-Steuerung ergänzt die Drag-and-drop-Analysefunktionen von Elastic und erlaubt es, ganz einfach nach Bedrohungen zu suchen zusätzliche Analyse durchzuführen.

Alert-Einblicke sind ab Version 8.4 allgemein verfügbar und über das Abonnement „Platin“ erhältlich.

Ausbau der SOAR-Partnerschaften

SOAR unterstützt Elastic Security mit nativen und SOAR-Drittanbieterintegrationen. Auf Kundenfeedback hin bieten wir schon bald neue Konnektoren für D3 Security und Torq und bauen so unsere führende Position bei den SOAR-Drittanbieterintegrationen weiter aus. Die Konnektoren bieten eine vollständige Lösung für die Erkennung von Schwachstellen mit Elastic und ermöglichen Sicherheitsorchestrierung, -automatisierung und -reaktion.

Im Rahmen der Partnerschaft von D3 und Elastic können Nutzer unserer Plattformen automatisch erweiterte Alerts eskalieren und über genau definierte Parameter im Handumdrehen Workflow-Aktionen auslösen – und zwar über beide Benutzeroberflächen, das heißt Elastic und D3 NextGen SOAR. D3 brilliert durch Automatisierung ohne Code, Cross-Stack-Orchestrierung und eine bisher ungekannte Skalierbarkeit. Die Lösung bietet alles, was SOC-Analysten benötigen, um sich auf wirkliche Bedrohungen zu konzentrieren, da sie keine Zeit mehr mit falsch positiven Alerts und repetitiven Aufgaben verlieren.

Amardeep Dhingra, Senior Partner Marketing Manager, D3 Security

Wir sind begeistert von unserer Zusammenarbeit mit Elastic. Gemeinsam möchten wir die Sicherheitsteams von heute dabei unterstützen, mit der Cloud-Geschwindigkeit Schritt zu halten und optimal zu skalieren. Elastic erlaubt die umfassende Erkennung moderner Bedrohungen und Torq überzeugt durch Automatisierung ohne Code. Sicherheitsteams können dadurch schneller reagieren und Probleme beheben und damit für einen unübertroffen hohen Schutz sorgen.

Eldad Livni, Mitbegründer und Chief Innovation Officer, Torq

Verbesserte anpassbare Orchestrierung

Mit unserer maßgeschneiderten Schnittstelle können Nutzer Automatisierungen erstellen, die über unser breites Angebot an Integrationen, Anbietern und Aktionen hinausgehen. Jeder API-Aufruf kann als Konnektor erstellt und anschließend als orchestrierte Aktion angewendet werden. Eine offene Community von Konnektoren wurde vor Kurzem veröffentlicht, um Nutzern benötigte benutzerdefinierte Steuerungen direkt zur Verfügung zu stellen. In Elastic 8.4 haben wir diese Funktion zusätzlich zu Alerts um Fallaktionen erweitert.

Was noch?

Zusätzlich zu den SOAR-Funktionen umfasst Elastic 8.4 diverse Detection Engineering-Verbesserungen:

- Einfache Erkennung neuer Entitäten, die in Log-Daten angezeigt werden: Wir haben einen neuen Regeltyp eingeführt, der Nutzer informiert, wenn in den Datenquellen ein unbekannter Begriff gefunden wird. Wenn ein Dokument aufgenommen wird und einen Feldwert enthält, der von den Werten in einem bestimmten Zeitfenster abweicht (z. B. die letzten 7 Tage), generiert diese Regel einen Alert. Ein neuer Host, eine neue IP-Adresse oder ein neuer Benutzername weist möglicherweise auf Veränderungen in der Umgebung hin, für die eine genauere Analyse sinnvoll sein kann.

- Regelausnahmen mit Unterstützung von Platzhaltern: Verbesserte Flexibilität/einfachere Konfiguration von Ausnahmen. Es wurde ein neuer Operator (Übereinstimmungen) für die Konfiguration von Ausnahmen eingeführt. Nutzer können somit Platzhalter-Ausdrücke (sowie „?“ für Zeichen-Matching) verwenden.

- Datenerfassung über führende Sicherheitslösungen: Elastic 8.4 umfasst eine Reihe neuer Ein-Klick-Integrationen in Elastic Agent, die einfaches Onboarding, einfache Analyse und Visualisierung von Daten über Sicherheitsdatenquellen ermöglichen. Zu den neuen Integrationen zählen Azure Firewall, Cisco Identity Service Engine, Cisco Secure Email Gateway, Citrix Web Application Firewall, Mimecast, Proofpoint TAP und SentinelOne. Unsere Palo Alto-Firewall-Integration der nächsten Generation wurde ebenfalls aktualisiert und unterstützt nun PAN-OS 10.x und alle Log-Typen.

Eine vollständige Auflistung erhalten Sie in unseren ausführlichen Versionshinweisen.

Jetzt ausprobieren

Wenn Sie bereits Elastic Cloud-Kunde sind, können Sie auf viele dieser Features direkt über die Elastic Cloud-Konsole zugreifen. Neuen Nutzern von Elastic empfehlen wir unsere Quick Start-Anleitungen (kurze Schulungsvideos für den schnellen Einstieg) oder unsere kostenlosen Grundlagenschulungen. Sie können Elastic Cloud auch 14 Tage lang kostenlos testen. Und wenn Sie das Ganze lieber selbst verwalten möchten, können Sie den Elastic Stack kostenlos herunterladen.

Mehr zu diesen Funktionen erfahren Sie in den Versionshinweisen zu Elastic Security Solution 8.4.0. Eine Zusammenstellung der Elastic Stack-Highlights finden Sie im Blogpost zu Elastic 8.4.

Die Entscheidung über die Veröffentlichung der in diesem Blogpost beschriebenen Features und Funktionen oder deren Zeitpunkt liegt allein bei Elastic. Möglicherweise werden aktuell nicht verfügbare Features oder Funktionen nicht rechtzeitig oder gar nicht bereitgestellt.