검증된 Anti-malware

모든 사용자를 위한 엔드포인트 보안

시그니처리스 기반의 예방, 동작 분석, 중앙 집중식 탐지, 빠르고 정보에 입각한 대응으로 엔드포인트 위협을 방지하세요.

심층적 예방

Elastic의 엔드포인트 보안으로 Windows, macOS, Linux 시스템을 보호하세요. 행동 기반 예방 기능을 사용하여 랜섬웨어를 예방하고, Malware를 중지하고, 지능형 위협을 차단하세요. Elastic Security Labs와 글로벌 사용자 커뮤니티가 제공하는 추가 보호 기능을 활용해 보세요.

XDR로 가시성과 방어력 향상

엔드포인트 그 이상의 기능. 보안 도구 전반에 걸쳐 원격 분석을 수집하여 상황에 맞는 인사이트와 심층적인 가시성을 확보하세요. 통합 대시보드로 활동을 모니터링하세요. 보안 접근 방식을 선택하세요. 추가 비용이 없는 기본 보안 또는 기존 도구에서 데이터를 수집하여 확장된 보호를 제공합니다.

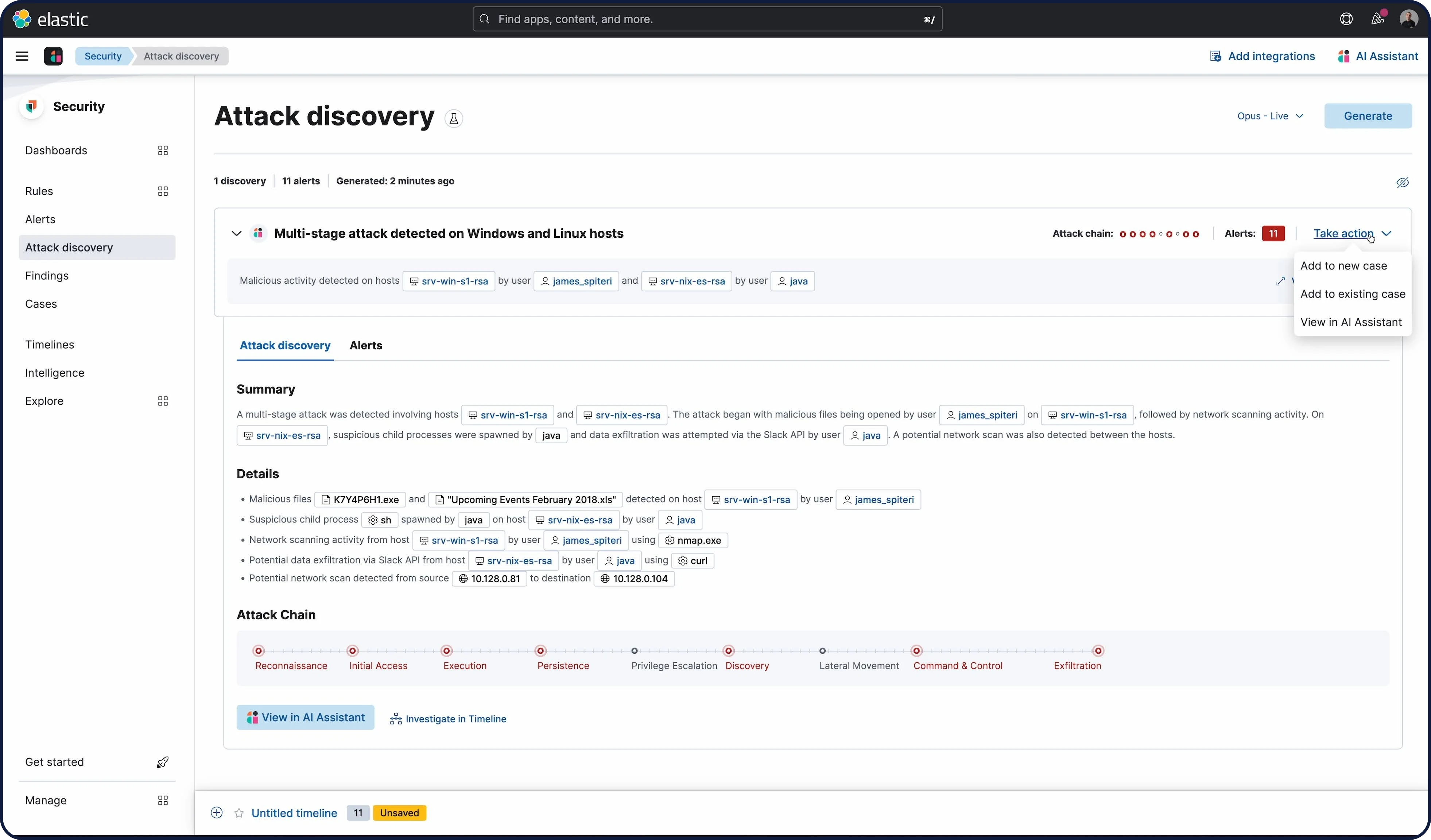

숨겨진 위협 발견

호스트 활동과 광범위한 환경 데이터를 지속적으로 연관시켜 실행 가능한 경보를 생성하세요. 미리 빌드된 머신 러닝 작업에서 발견한 이상 징후에서 헌팅을 시작하세요.

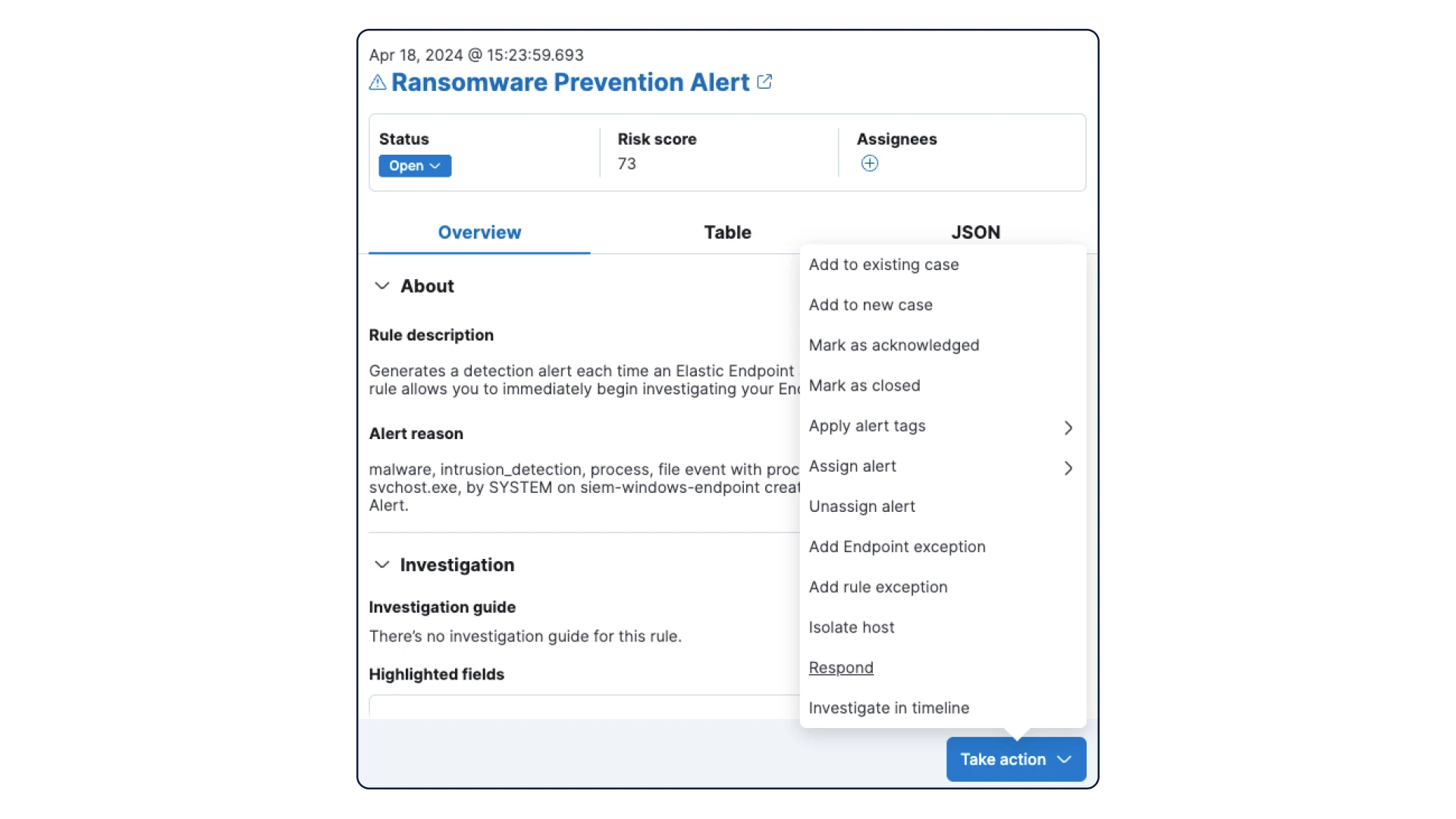

위협을 찾아내고 대응을 자동화하세요

신속한 조사를 위해 풍부한 컨텍스트, 시각화, AI 기반 보안 분석을 통해 분석가의 역량을 강화합니다. 기본 대응 작업을 사용하여 탐지에 의해 트리거된 위협을 제거, 일시 중지 또는 격리하기 위한 자동화된 대응을 조율합니다. 플레이북과 광범위한 대응 조치를 위해 SOAR 플랫폼에 원활하게 연결하고, 진실을 밝히고, 위협을 더 빠르게 무력화하세요.

자주 묻는 질문

Elastic의 엔드포인트 보안이란 무엇인가요?

Elastic의 엔드포인트 보안이란 무엇인가요?

Elastic의 엔드포인트 보안은 랜섬웨어와 Malware를 방지하고, 지능형 위협을 탐지하며, 대응자에게 중요한 조사 컨텍스트를 제공하는 강력한 엔드포인트 보안 솔루션입니다. 개방형 플랫폼에서 모든 인프라와 호스트를 보호하세요.

Elastic이 제공하는 엔드포인트 보안의 이점은 무엇인가요?

Elastic이 제공하는 엔드포인트 보안의 이점은 무엇인가요?

Elastic의 엔드포인트 보안은 머신 러닝 및 행동 분석을 통해 엔드포인트 장치에 대한 고급 위협 보호 기능을 제공하여 정교한 위협을 실시간으로 탐지할 수 있도록 보장합니다. 확장된 탐지 및 대응(XDR)을 통합하여 보안 사고에 대한 포괄적인 보기를 위해 여러 소스의 데이터를 상호 연관시켜 탐지 정확도와 대응 속도를 향상시킵니다. 엔드포인트 보안 솔루션은 보안 분석에 탁월하여 데이터 시각화 및 분석을 위한 강력한 도구를 제공합니다. 이를 통해 보안 팀은 대규모 데이터 세트에서 실행 가능한 인사이트를 도출하여 정보에 입각한 결정을 내리고 진화하는 위협에 대한 방어를 강화할 수 있습니다.

Elastic의 엔드포인트 보안을 통해 분석가는 어떻게 위협을 관리할 수 있나요?

Elastic의 엔드포인트 보안을 통해 분석가는 어떻게 위협을 관리할 수 있나요?

Elastic의 엔드포인트 보안은 분석가에게 머신 러닝 및 행동 분석을 사용한 고급 엔드포인트 위협 탐지 기능을 제공합니다. 확장된 탐지 및 대응(XDR)의 통합은 다양한 소스의 데이터를 연관시켜 위협에 대한 전체적인 시각을 제공합니다. 분석가는 최신 위협 인텔리전스, 원활한 도구 통합을 위한 개방형 아키텍처, 효율적인 분류 및 사고 관리를 위한 Elastic Assistant와 같은 협업 도구의 이점을 누릴 수 있습니다. 이러한 포괄적인 접근 방식을 통해 분석가는 위협을 실시간으로 신속하고 효과적으로 관리할 수 있습니다.

Elastic의 엔드포인트 보안 요금제 옵션은 무엇인가요?

Elastic의 엔드포인트 보안 요금제 옵션은 무엇인가요?

Elastic의 엔드포인트 보안은 보안 운영을 현대화하는 데 어떻게 도움이 되나요?

Elastic의 엔드포인트 보안은 보안 운영을 현대화하는 데 어떻게 도움이 되나요?

Elastic의 엔드포인트 보안은 보안 팀이 엔드포인트 장치 전반에 걸쳐 위협을 예방, 탐지, 대응하는 데 도움이 되는 클라우드 네이티브 엔드포인트 보안 솔루션입니다. Elastic Agent와 Elastic Common Schema(ECS)의 강력한 기능을 활용하여 운영 체제 이벤트, 네트워크 활동, 사용자 행동과 같은 다양한 소스로부터 데이터를 수집하고 분석합니다. Elastic의 엔드포인트 보안은 위협 인텔리전스, 머신 러닝, 사례 관리 등 Elastic Security 기능과도 통합되어 보안 운영에 대한 포괄적이고 현대적인 접근 방식을 제공합니다.

Elastic의 엔드포인트 보안을 어떻게 시작하나요?

Elastic의 엔드포인트 보안을 어떻게 시작하나요?

지금 무료 체험판을 시작하세요! 당사의 종합 시작 안내서가 모든 단계를 안내해 드립니다.