Elastic Security Labs의 주요 위협 연구

Find out how Elastic Security ingests Google Threat Intelligence for continuous detection and uses AI-driven workflows to enrich alerts in real time, from API key to live detections in minutes.

주요

탐지 엔지니어링

모두 보기

엔트라 ID와 구글 워크스페이스에서 타이쿤 2FA AiTM 공격 탐지하기

타이쿤 2FA는 엔트라 ID 및 구글 워크스페이스에서 MFA를 우회합니다. 두 플랫폼에 걸쳐 원격 분석 지문을 매핑하고, 두 계층에 대한 탐지 규칙을 전송하며, Elastic Workflow를 통해 10 초 이내에 인시던트를 억제합니다.

복사 실패 및 더티프래그: Linux 페이지 캐시 버그

이 연구는 미묘한 페이지 캐시 손상 버그를 악용하여 루트 액세스에 대한 안정적인 경로를 생성하는 Linux 커널 권한 상승 취약점인 Copy Fail과 DirtyFrag를 분석합니다. 또한 Elastic Security Labs는 이러한 취약점에 대한 탐지 로직을 공개하고 있습니다.

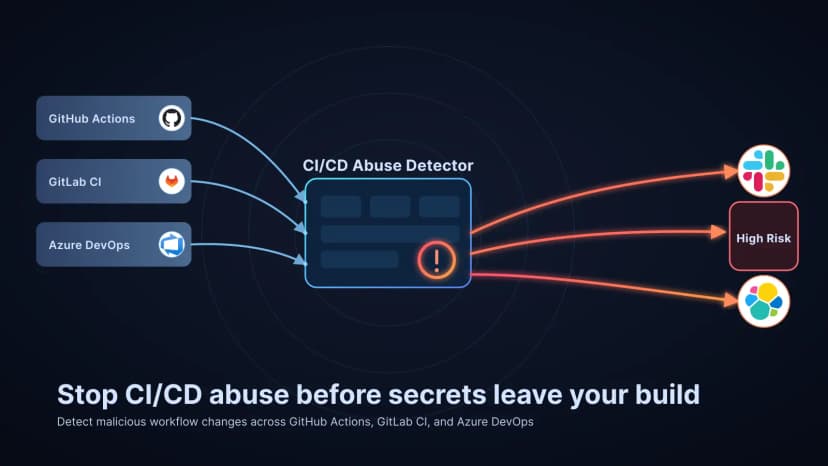

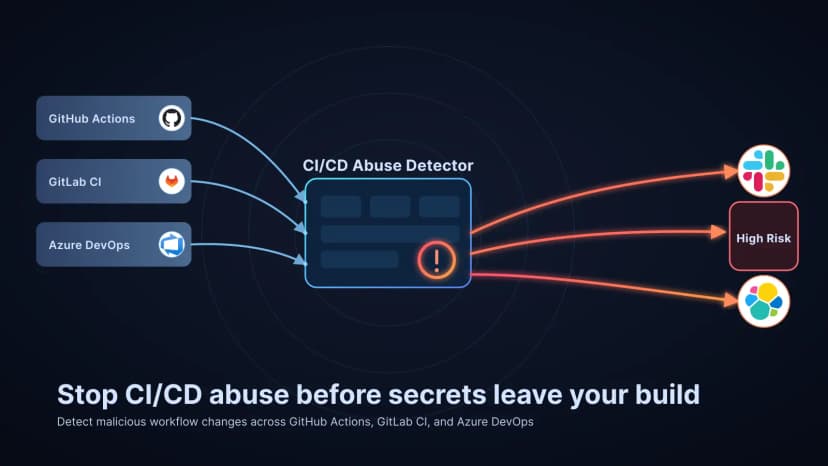

CI/CD 파이프라인 남용: 아무도 보고 있지 않은 문제

신호 추출 및 LLM 추론을 사용하여 GitHub Actions, GitLab CI 및 Azure DevOps 파이프라인에서 CI/CD 남용을 포착하는 오픈 소스 드롭인 CI 템플릿을 구축한 방법을 알아보세요.

이해의 비용: LLM 기반 리버스 엔지니어링 대 반복적 LLM 난독화

엘라스틱 보안 연구소는 LLM 기반 리버스 엔지니어링과 난독화 간의 지속적인 군비 경쟁을 살펴봅니다.

Malware 분석

모두 보기

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER: WhatsApp 및 Outlook을 통해 확산되는 브라질 뱅킹 트로이목마

REF3076은 트로이 목마화된 로지텍 설치 프로그램을 사용하여 환경 게이트 페이로드, WPF 사기 오버레이, 자체 전파되는 WhatsApp 및 Outlook 웜 모듈이 있는 브라질 뱅킹 트로이 목마 TCLBANKER를 배포합니다.

이해의 비용: LLM 기반 리버스 엔지니어링 대 반복적 LLM 난독화

엘라스틱 보안 연구소는 LLM 기반 리버스 엔지니어링과 난독화 간의 지속적인 군비 경쟁을 살펴봅니다.

금고 속의 유령: 흑요석: 팬텀펄스 RAT를 전달하기 위해 악용된 옵시디언

Elastic Security Labs는 인기 있는 메모 작성 애플리케이션인 Obsidian의 합법적인 커뮤니티 플러그인 에코시스템을 악용하는 새로운 소셜 엔지니어링 캠페인을 발견했습니다. REF6598로 추적되는 이 캠페인은 링크드인과 텔레그램에서 정교한 소셜 엔지니어링을 통해 금융 및 암호화폐 분야의 개인을 표적으로 삼고 있습니다.

내부

모두 보기

Linux에 매료되었습니다: 루트킷 탐지 엔지니어링

2부로 구성된 이 시리즈의 두 번째 파트에서는 정적 탐지 의존의 한계와 루트킷 동작 탐지의 중요성에 초점을 맞춰 Linux 루트킷 탐지 엔지니어링에 대해 살펴봅니다.

시스템과 패치 차이점

이 연구는 LLM과 패치 디핑을 활용하여 낮은 권한의 사용자 권한에서 시스템으로 에스컬레이션을 달성하는 안정적인 익스플로잇을 보여주는 Windows DWM의 사용 후 무료 취약점을 자세히 설명합니다.

불변의 환상: 클라우드 파일로 커널 탈취하기

위협 행위자는 보안 제한을 우회하고 신뢰 체인을 깨기 위해 취약성 클래스를 악용할 수 있습니다.

플립스위치: 새로운 시스콜 후킹 기술

FlipSwitch는 Linux 커널 방어를 우회하는 새로운 방법을 제시하여 사이버 공격자와 방어자 간의 지속적인 전투에서 새로운 기술을 공개합니다.

위협 인텔리전스

모두 보기

엔트라 ID와 구글 워크스페이스에서 타이쿤 2FA AiTM 공격 탐지하기

타이쿤 2FA는 엔트라 ID 및 구글 워크스페이스에서 MFA를 우회합니다. 두 플랫폼에 걸쳐 원격 분석 지문을 매핑하고, 두 계층에 대한 탐지 규칙을 전송하며, Elastic Workflow를 통해 10 초 이내에 인시던트를 억제합니다.

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER: WhatsApp 및 Outlook을 통해 확산되는 브라질 뱅킹 트로이목마

REF3076은 트로이 목마화된 로지텍 설치 프로그램을 사용하여 환경 게이트 페이로드, WPF 사기 오버레이, 자체 전파되는 WhatsApp 및 Outlook 웜 모듈이 있는 브라질 뱅킹 트로이 목마 TCLBANKER를 배포합니다.

금고 속의 유령: 흑요석: 팬텀펄스 RAT를 전달하기 위해 악용된 옵시디언

Elastic Security Labs는 인기 있는 메모 작성 애플리케이션인 Obsidian의 합법적인 커뮤니티 플러그인 에코시스템을 악용하는 새로운 소셜 엔지니어링 캠페인을 발견했습니다. REF6598로 추적되는 이 캠페인은 링크드인과 텔레그램에서 정교한 소셜 엔지니어링을 통해 금융 및 암호화폐 분야의 개인을 표적으로 삼고 있습니다.

Machine Learning

모두 보기

새로운 Kibana 통합으로 도메인 생성 알고리즘(DGA) 활동 감지하기

Kibana의 통합 앱에 DGA 탐지 패키지를 추가했습니다. 클릭 한 번으로 수집 파이프라인 구성, 이상 징후 탐색 작업, 탐색 규칙을 포함한 DGA 모델과 관련 자산을 설치하고 사용할 수 있습니다.

악성코드에 대한 신속한 대응을 위한 보안 보호 자동화

새로운 정보에 대응하여 신속하게 업데이트하고 이러한 보호 기능을 사용자에게 전파하는 프로세스를 머신러닝 모델의 도움으로 어떻게 개선해왔는지 알아보세요.

새로운 Elastic 통합으로 살아있는 공격 탐지하기

Kibana의 통합 앱에 현지 생활(LotL) 탐지 패키지를 추가했습니다. 클릭 한 번으로 이상 징후 탐지 구성 및 탐지 규칙을 포함한 ProblemChild 모델 및 관련 에셋을 설치하고 사용할 수 있습니다.

Elastic을 사용하여 비콘 악성코드 식별하기

이 블로그에서는 비콘 식별 프레임워크를 사용하여 사용자 환경에서 비콘 멀웨어를 식별하는 방법을 안내합니다.

생성형 AI

모두 보기

Elastic Security MCP 앱: AI 도구 내부의 대화형 보안 운영

Elastic Security는 AI 도구에 대화형 UI를 제공하는 최초의 보안 벤더입니다. AI 대화 내에서 알림을 분류하고, 위협을 추적하고, 공격 체인 및 미해결 사례를 상호 연관시킬 수 있습니다.

Elastic의 OTel을 사용하여 대규모로 클로드 코드/코워크를 모니터링하기

Elastic의 InfoSec 팀이 기본 OTel 내보내기 기능과 Elastic의 OTel 수집 인프라를 사용해 Claude Code와 Claude Cowork를 위한 모니터링 파이프라인을 구축한 방법.

이해의 비용: LLM 기반 리버스 엔지니어링 대 반복적 LLM 난독화

엘라스틱 보안 연구소는 LLM 기반 리버스 엔지니어링과 난독화 간의 지속적인 군비 경쟁을 살펴봅니다.

AI 에이전트에서 Elastic Security 시작하기

오픈 소스 에이전트 스킬을 사용하여 IDE를 떠나지 않고도 완전히 채워진 Elastic Security 환경으로 이동하세요.

도구

모두 보기

CI/CD 파이프라인 남용: 아무도 보고 있지 않은 문제

신호 추출 및 LLM 추론을 사용하여 GitHub Actions, GitLab CI 및 Azure DevOps 파이프라인에서 CI/CD 남용을 포착하는 오픈 소스 드롭인 CI 템플릿을 구축한 방법을 알아보세요.

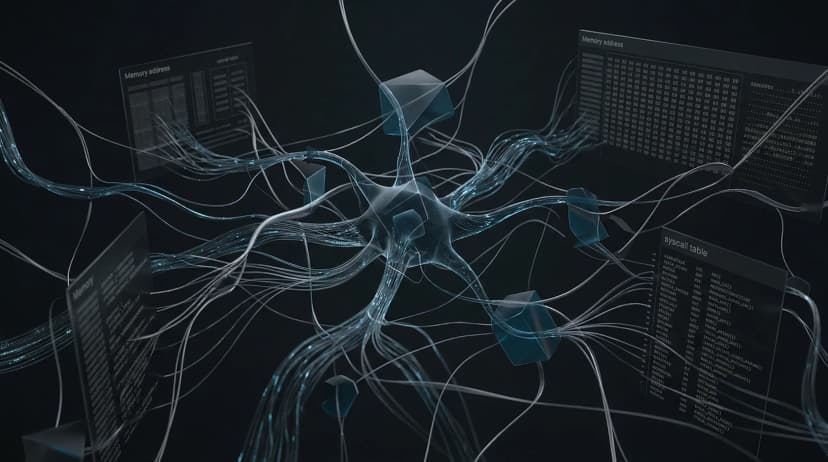

WinVisor - Windows x64 사용자 모드 실행 파일을 위한 하이퍼바이저 기반 에뮬레이터

WinVisor는 Windows x64 사용자 모드 실행 파일을 위한 하이퍼바이저 기반 에뮬레이터로, Windows Hypervisor Platform API를 활용하여 시스템 호출을 로깅하고 메모리 검사를 가능하게 하는 가상화된 환경을 제공합니다.

STIXy 상황: ECS로 위협 데이터 최적화

구조화된 위협 데이터는 일반적으로 STIX 형식으로 작성됩니다. 이 데이터를 Elasticsearch에 가져올 수 있도록 STIX를 ECS 형식으로 변환하여 스택에 수집할 수 있는 파이썬 스크립트를 배포하고 있습니다.

네임드 파이프로 밤새도록 춤추기 - PIPEDANCE 클라이언트 릴리스

이 게시글에서는 이 클라이언트 애플리케이션의 기능과 도구를 시작하는 방법에 대해 설명합니다.