Por qué la unificación de datos, la búsqueda y la interoperabilidad son fundamentales para las misiones de defensa

Lograr la agilidad y la soberanía de los datos a través de operaciones multidominio

_(1).png)

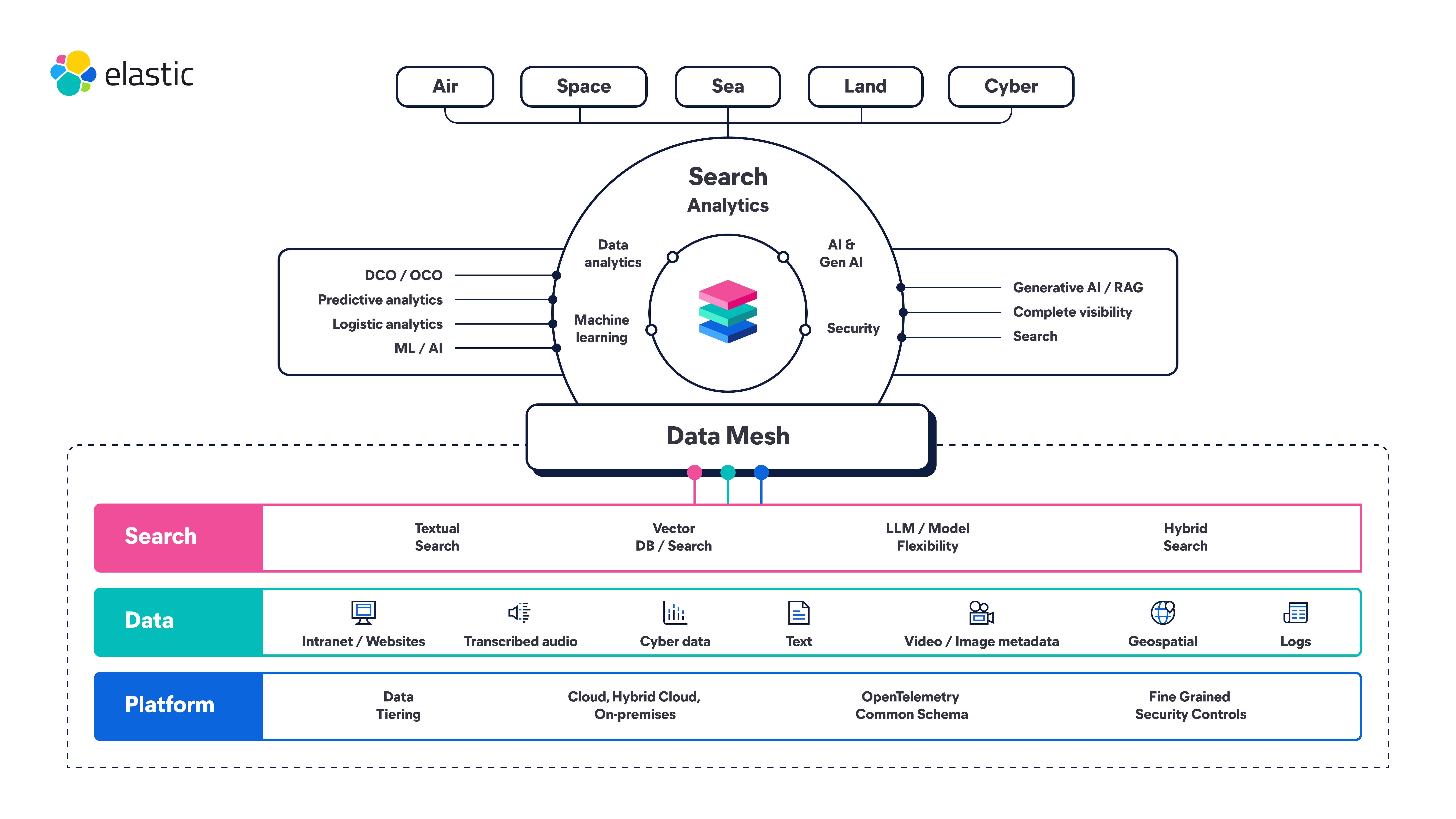

Para que las operaciones de defensa tengan la mayor probabilidad de éxito, la inteligencia y la información deben ser accesibles de forma segura en todos los dominios. Ya sea que se trate de rastrear amenazas aéreas o de coordinar la respuesta en tierra, los comandantes necesitan acceso a información relevante, independientemente de qué servicio posea los datos. La clave está en lograr tanto la agilidad de los datos como el control soberano de los mismos. Las organizaciones de defensa pueden lograr ambos objetivos simultáneamente cuando:

Los datos pueden permanecer en su ubicación original segura mientras siguen siendo posibles de buscar en todos los dominios.

Los equipos militares pueden consultar información a través de límites de clasificación sin mover contenido confidencial, obteniendo respuestas rápidamente y no solo enlaces.

Los estándares abiertos crean caminos seguros entre sistemas previamente aislados sin comprometer los requisitos de clasificación.

La AI transforma los datos sin procesar en información clara, lo que hace frente a los retrasos en el análisis y reduce el tiempo de la toma de decisiones.

El machine learning acelera el reconocimiento de patrones en grandes sets de datos que son demasiado complejos para el análisis humano por sí solo.

Abierto por diseño: el papel de los estándares abiertos en la interoperabilidad segura

La interoperabilidad es un requisito básico para las operaciones de defensa modernas. Por ejemplo, la Estrategia de Datos para la Defensa del Ministerio de Defensa (MoD)1 destaca la necesidad urgente de estandarización para permitir que los sistemas, a través de dominios, servicios y socios, intercambien datos sin problemas.

Los estándares abiertos ofrecen un camino claro hacia el futuro. Permiten a las organizaciones de defensa adoptar nuevas capacidades rápidamente, integrarse en diferentes dominios de manera más efectiva y cambiar de proveedores libremente, lo que reduce los costos y la complejidad de las actualizaciones a largo plazo. Elastic se alinea con esta visión con un compromiso hacia marcos de trabajo interoperables abiertos. Nuestra tecnología open source utiliza protocolos, interfaces y modelos de datos estandarizados, lo que facilita que los sistemas correlacionen información de forma segura entre distintos niveles de clasificación y ámbitos operativos.

A diferencia de los enfoques patentados, los estándares abiertos garantizan que los sistemas militares puedan comunicarse independientemente de su origen o fabricante, lo cual es fundamental para operaciones que abarcan múltiples servicios, clasificaciones y dominios. Esto reduce los retos de integración y ofrece la libertad de adoptar nuevas capacidades sin necesidad de reconstruir sistemas completos. Esto también significa que se pueden proteger las inversiones actuales, lo que elimina los costos de desarrollo personalizados que suelen asociarse a la conexión de sistemas que no fueron diseñados para funcionar juntos.

OpenTelemetry, por ejemplo, es un marco de trabajo de observabilidad open source e independiente del proveedor que permite a los equipos de defensa estandarizar la forma en que se recopilan y procesan los datos de telemetría en los sistemas militares distribuidos, ya sea en el cloud, en forma local o en un entorno híbrido. En lugar de requerir agentes propietarios para cada herramienta de monitoreo, OpenTelemetry permite que los equipos de defensa instrumenten las aplicaciones una sola vez y envíen esos datos a cualquier lugar. El resultado es visibilidad en entornos complejos, al tiempo que se mantienen estrictos requisitos de soberanía de datos.

Los datos permanecen y el control se queda contigo

La soberanía de datos para la defensa significa mantener el control completo de la información confidencial: dónde reside, cómo se procesa y quién puede acceder a ella. La Estrategia de Datos para la Defensa del Ministerio de Defensa codifica esto a través de sus reglas de datos, lo que hace hincapié particularmente en que "la defensa ejercerá soberanía sobre sus datos" y "la defensa estandarizará y explotará sus datos en los puntos más efectivos de la cadena de valor".

Cumplir con estos requisitos es un desafío, siempre y cuando los datos se mantengan en silos. Aquí es donde una arquitectura de malla de datos se vuelve fundamental. Unifica los silos de datos, lo que permite la propiedad a nivel de dominio, la estandarización de datos y el acceso seguro en todos los dominios de defensa. Las capacidades de Elastic, como la búsqueda entre clústeres y la búsqueda distribuida, ayudan a las organizaciones de defensa a hacer operativos sus datos, ofrecer información más rápida y acelerar las operaciones de misión crítica mientras mantienen el control y la gobernanza consistente.

La búsqueda entre clústeres admite mantener el control total sobre la información confidencial al permitir que las búsquedas abarquen múltiples repositorios de datos mientras la información permanece en su ubicación original sin mover ni duplicar datos. En lugar de consolidar datos en un único almacenamiento vulnerable, lleva las búsquedas a los datos. Este enfoque significa que la inteligencia de la Marina permanece en la infraestructura de la Marina, los datos del Ejército pueden permanecer en los sistemas del Ejército y la información de la Fuerza Aérea puede seguir residiendo en las redes de la Fuerza Aérea.

La ingesta unificada permite que los datos se normalicen y se indexen en el perímetro en segundos, lo que los pone inmediatamente a disposición para el análisis. Todos los datos relevantes en todos los formatos, incluidos tiempo, espacio, geografía, nivel de cumplimiento u otros atributos, pueden analizarse en segundos. Además, las búsquedas pueden reutilizarse para la eficiencia operativa y el intercambio de datos entre departamentos. Como resultado, los datos están protegidos, son detectables e interoperables y pueden utilizarse como un activo duradero más allá de los programas aislados.

Acelerar la información sobre defensa con búsquedas basadas en AI

Un enfoque de malla de datos también es estratégico cuando las organizaciones buscan hacer operativa la AI. Las organizaciones de defensa suelen operar en entornos desconectados, intermitentes y con poco ancho de banda (DIL). Con Retrieval-Augmented Generation (RAG), los organismos militares y de defensa pueden ejecutar la AI de forma segura usando sus propios datos y base de conocimiento, lo que garantiza respuestas precisas y actualizadas sin alucinaciones. Los datos de defensa pueden conectarse de forma segura al modelo de lenguaje grande (LLM) seleccionado para ofrecer información crítica basada en información interna de confianza, al tiempo que pueden operar de forma segura incluso en entornos aislados.

Elasticsearch Platform

Elasticsearch Platform puede transformar montañas de datos de defensa sin procesar en inteligencia accionable. Puede proporcionar contexto rápidamente e identificar patrones en vastos sets de datos que a los analistas humanos les llevaría semanas descubrir. Esto incluye detectar anomalías en las firmas de radar, correlacionar metadatos de comunicaciones y sacar a la luz inteligencia relevante de décadas de operaciones históricas.

Búsqueda de vectores

En lugar de requerir analistas más cualificados, Elasticsearch Platform mejora a los equipos actuales para descubrir información más rápido. Las capacidades de búsqueda vectorial permiten el análisis de datos no estructurados entre dominios. Los reportes de inteligencia, las imágenes en video, las interceptaciones de comunicaciones y las imágenes satelitales ahora pueden buscarse conjuntamente basándose en similitudes conceptuales y no solo en palabras clave. Esto permite a los analistas de defensa revelar conexiones ocultas entre fuentes de información aparentemente no relacionadas, lo que acelera drásticamente el ciclo de inteligencia.

Convertir la estrategia digital en una ventaja operativa

Juntos, la malla de datos, los estándares abiertos y la AI crean un camino práctico para abordar los desafíos de los datos de defensa al permitir que sistemas diversos se comuniquen mientras extraen información significativa de panoramas de información complejos. Estas tecnologías se alinean con estrategias, como la visión de la "columna vertebral digital" del Ministerio de Defensa2, y ofrecen capacidades inmediatas para respaldarla.

La adopción de arquitecturas de datos soberanas flexibles ya no es opcional, sino que es un requisito para una defensa orientada al futuro. Las mallas de datos y los estándares abiertos crean una base de escalabilidad que se adapta a nuevas tecnologías y necesidades de misión sin necesidad de revisiones completas del sistema. La búsqueda unificada en todos los dominios significa ciclos de inteligencia más rápidos, colaboración mejorada y un mejor soporte para los comandantes operativos, lo que permite la superioridad en las decisiones. ¿El resultado? Equipos de defensa que entregan información más rápida y precisa justo cuando más se necesita para optimizar el éxito de la misión.

Para explorar cómo la malla de datos, los estándares abiertos y la AI pueden simplificar la complejidad, mejorar la velocidad de toma de decisiones y mejorar la resiliencia cibernética en toda la defensa, descarga nuestro documento técnico: El futuro de la ciberseguridad en defensa: AI y estándares abiertos que reducen la complejidad.

Sigue aprendiendo sobre el tema:

- Blog: Por qué la soberanía de datos es crucial para las organizaciones de defensa globales

- Blog: Habilitar la estrategia de gestión de datos de defensa del Ministerio de Defensa con acceso inteligente a los datos

- Blog: Entendiendo la malla de datos en el sector público: pilares, arquitectura y ejemplos

- Documento técnico: Acelera tu misión con Elastic como una malla de datos global

- Webinar: Decisiones a toda velocidad: Cómo los líderes de defensa están unificando datos para obtener información en tiempo real

- Webinar: Observabilidad al descubierto: OTel para el sector público

Fuentes:

1. Gov.uk, "Data Strategy for Defence" (Estrategia de datos para la defensa), 2021.

2. Gov.uk, "Digital Strategy for Defence" (Estrategia digital para la defensa), 2021.

El momento del lanzamiento de cualquiera de las características o funcionalidades descritas en esta publicación queda a exclusivo criterio de Elastic. Es posible que algunas características o funcionalidades que no estén disponibles en este momento no se lancen a tiempo o no se lancen en absoluto.

En esta publicación del blog, es posible que hayamos usado o nos hayamos referido a herramientas de IA generativa de terceros, que son propiedad de sus respectivos propietarios y están gestionadas por ellos. Elastic no tiene ningún control sobre las herramientas de terceros y no tenemos ninguna responsabilidad por su contenido, operación o uso, ni por ninguna pérdida o daño que pueda surgir de tu uso de dichas herramientas. Ten cuidado al usar herramientas de IA con información personal, sensible o confidencial. Cualquier dato que envíes puede usarse para el entrenamiento de IA u otros fines. No se garantiza que la información que proporciones se mantenga segura o confidencial. Debes familiarizarte con las prácticas de privacidad y los términos de uso de cualquier herramienta de IA generativa antes de usarla.

Elastic, Elasticsearch y las marcas asociadas son marcas comerciales, logotipos o marcas comerciales registradas de elasticsearch B.V. en los Estados Unidos y otros países. Todos los demás nombres de empresas y productos son marcas comerciales, logotipos o marcas comerciales registradas de sus respectivos dueños.