Die Endpoint-Steuer ist Geschichte: Elastic Security XDR

Unser Preismodell pro Endpoint läuft aus. Während KI-gesteuerte Angreifer innerhalb von Minuten zuschlagen, kann die Auswahl der zu schützenden Assets anhand einer Preisliste ein Nachteil sein. Jahrelang hat die Branche die Verantwortlichen für IT-Sicherheit gezwungen, gegen sich selbst zu verhandeln: Man schützt die Laptops und Server, die man sich leisten kann, und lässt den Rest ungeschützt, um im Budget zu bleiben.

Diese Einschränkungen sind nicht mehr tragfähig. Wir bei Elastic sind der Ansicht, dass Sie Ihre Sicherheitsstrategie an Ihrem Risiko ausrichten sollten, nicht an Ihrer Lizenzanzahl. Durch die Eliminierung der „Endpoint-Steuer“ können Unternehmen mit unserer agentenbasierten Sicherheitsplattform vollständige Transparenz und erstklassige Prävention in ihrer gesamten Umgebung erzielen.

Prävention ist wichtiger denn je

Erkennung allein reicht nicht mehr aus. Wenn Sie Bedrohungen nicht am Netzwerkrand abwehren, können diese erst verfolgt werden, wenn schon Schaden entstanden ist. Die KI hat den Angriffslebenszyklus komprimiert, sodass Gegner sich innerhalb von Minuten lateral bewegen können. Da diese versierten Angreifer „unter der Oberfläche“ agieren, wo Tools im Nutzermodus nicht hingelangen, benötigen Sie Sichtbarkeit und Durchsetzung auf der betroffenen Ebene.

Um sie aufzuhalten, muss dort reagiert werden, wo Probleme auftreten, nämlich im Kernel. Elastic Defend, der native Endpoint-Schutz von Elastic, bietet die notwendige Transparenz auf Kernel-Ebene. Indem wir an der Wurzel des Betriebssystems arbeiten, können wir Bedrohungen wie Rootkits, direkte Kernelmanipulation und fortgeschrittene Persistenztechniken erkennen und blockieren, bevor die erste Zeile bösartigen Codes überhaupt ausgeführt wird.

Es geht hier nicht darum, mehr Daten zu erfassen. Es geht darum, den richtigen Standpunkt zu haben, um Angriffe am Ausgangspunkt zu verhindern.

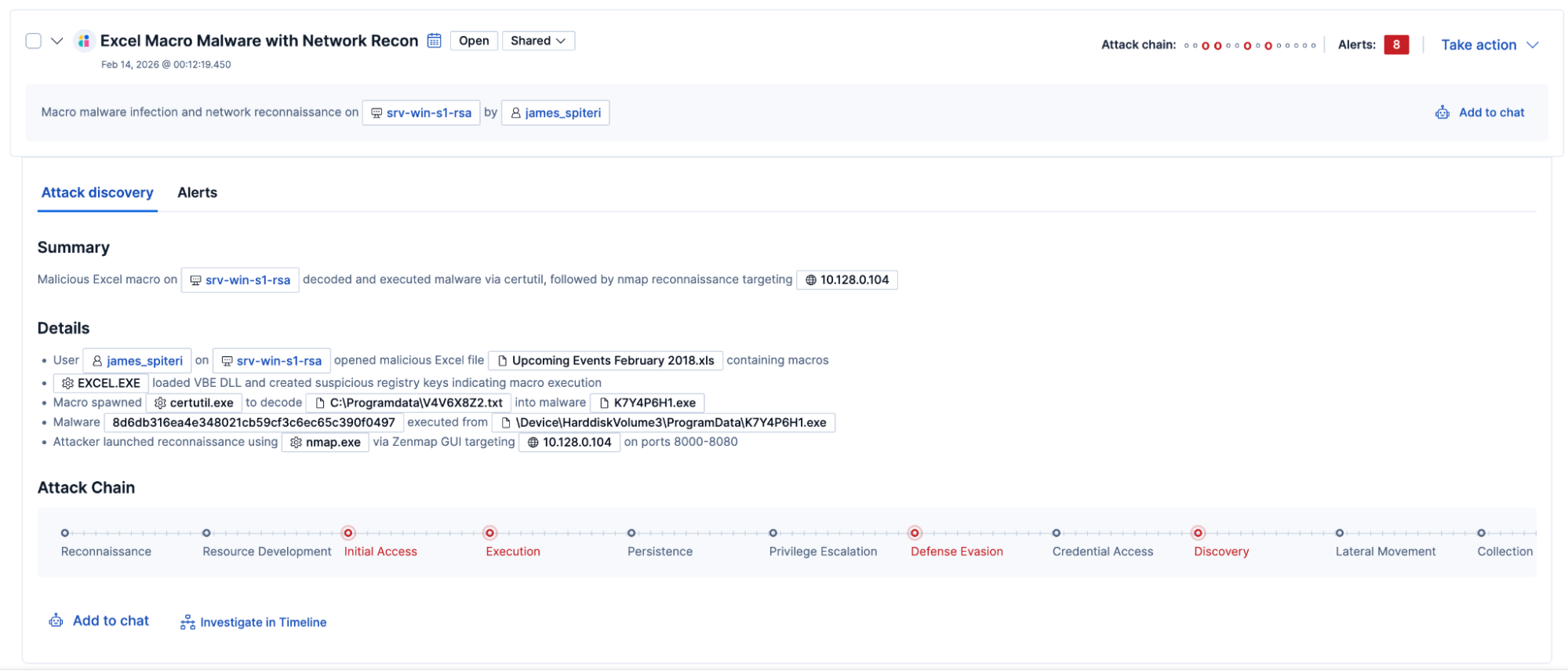

Es ist der Kontext, der echte Angriffe aufdeckt.

Angriffe am Netzwerkrand zu stoppen ist nur ein Teil des Ganzen. Um fortgeschrittene Bedrohungen wirklich zu erkennen, benötigen Sie Kontext. Doch Kontext erfordert Skalierung und die meisten Endpoint-Produkte stoßen bei der für modernes XDR erforderlichen Datenmenge an ihre Grenzen. Dabei werden Ihre Telemetriedaten in separaten Silos gespeichert und Ihre Analysten dazu gezwungen, zwischen verschiedenen Konsolen hin- und herzuwechseln, um die Zusammenhänge manuell herzustellen.

Elastic ist ein Datenunternehmen mit einer tief verwurzelten, von KI geprägten Sicherheitsbasis. Wir bewältigen nicht nur Skalierbarkeit, wir sind auf sie ausgelegt. Wir korrelieren automatisch das Verhalten von Endpoints mit Identitätswechseln, Netzwerkverkehr und Cloud-Logs. Wenn ein Alarm ausgelöst wird, ist der vollständige Bericht bereits vorhanden. Sie erhalten Antworten, anstelle von Logs, die durchsucht werden müssen.

Wir haben die Steuer pro Endpoint abgeschafft

Die meisten EDR-Anbieter verlangen weiterhin einen Kompromiss zwischen Abdeckung und Kosten. Sie schützen die Server, die Sie sich leisten können, der Rest bleibt jedoch ungeschützt. Das ist keine Sicherheitsstrategie, sondern ein Risiko.

Elastic Security XDR verlangt keine Gebühren pro Endpoint. Sie schützen alles, was geschützt werden muss. Sicherheitsentscheidungen werden auf Basis des Risikos getroffen, nicht basierend darauf, was im Lizenzbudget übrig ist.

Die Migration unseres EDR zu Elastic Defend war ein Kinderspiel. Da wir Elastic Agent bereits bereitgestellt hatten, konnten wir unsere neuen Sicherheitsfunktionen sofort über eine Fleet-Richtlinie aktivieren. Keine Probleme, kein komplexer Rollout – nur sofortiger Schutz.

Ben Collier, Security Engineering Lead, THG Ingenuity

Eine Abdeckung Ihres tatsächlichen Bedarfs

Ganz gleich, ob Sie eine vollständige Endpoint-Abdeckung im gesamten Unternehmen, Unterstützung für mehrere Endpoint-Agenten oder einen mehrschichtigen Ansatz benötigen, der Ihren bestehenden Anbieter erweitert: Elastic Security XDR fungiert als zentrale Ebene. Alles läuft über eine zentrale Konsole – ohne Wechsel zwischen Plattformen und ohne manuelles Zusammensetzen von Kontext über verschiedene Tools hinweg. Und da die Endpoint-Telemetrie direkt in Ihr SIEM fließt, senken Sie auch die Speicherkosten, die Sie derzeit Ihrem bestehenden Endpoint-Anbieter zahlen.

Stellen Sie für ungeschützte Assets Elastic Defend bereit, um Abdeckungslücken sofort mit Prävention auf Kernel-Ebene zu schließen. Uns ist jedoch bewusst, dass viele Unternehmen mehrere Tools einsetzen. Wir verarbeiten nicht nur Warnmeldungen von CrowdStrike, SentinelOne oder Microsoft Defender, sondern ziehen auch deren rohe Telemetriedaten heran, um den entscheidenden Kontext zu liefern, der in Endpoint-Silos fehlt. Auf diese Weise können Sie alle Daten von Drittanbietern direkt in Elastic operationalisieren. Ganz gleich, ob Sie erweiterte Analysen ausführen oder Remote-Reaktionen wie die Isolierung von Hosts oder das Beenden von Prozessen auslösen möchten, all das ist möglich, ohne die Elastic-Konsole zu verlassen.

Entscheidend ist, dass dieser Schutz nicht durch Ihre Infrastruktur eingeschränkt wird. Elastic kann in Cloud-, Hybrid- und On-Prem-Umgebungen bereitgestellt werden (einschließlich vollständig Air-Gapped-Enklaven). Wir bieten denselben erstklassigen Schutz für Ihre sensibelsten Assets, ohne Sie zu einer cloudnativen Architektur zu zwingen.

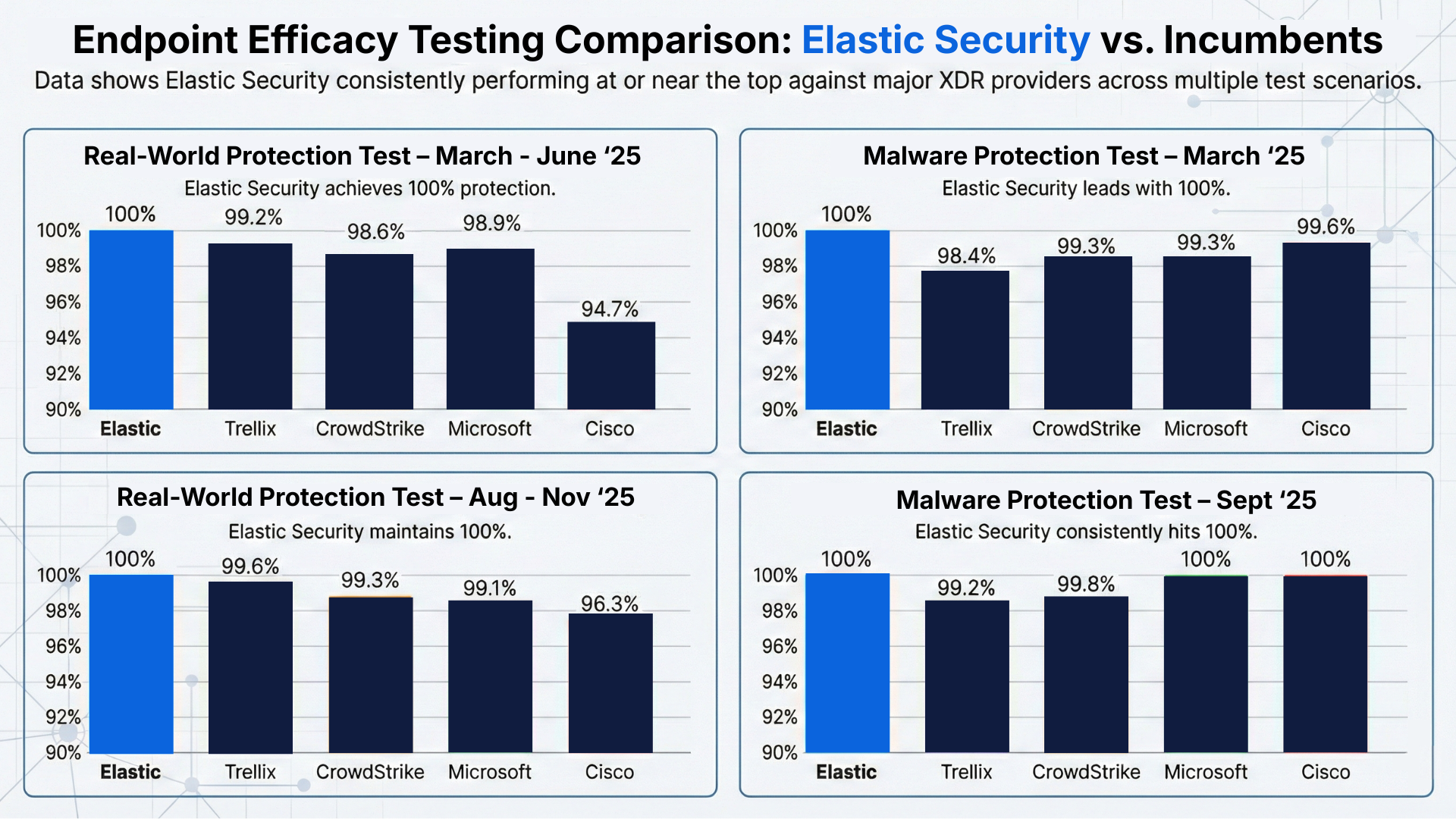

Branchenweit validierte Endpoint-Wirksamkeit

Unser Präventionsansatz steht an erster Stelle und ist nicht nur eine Behauptung, sondern unabhängig validiert. 2025 war Elastic der einzige Anbieter, der im gesamten Jahr eine konstante Schutzrate von 100 % in den Real-World- und Malware-Tests von AV-Comparatives aufrechterhielt.

Daraufhin schnitten wir im AV-Comparatives EPR Test 2025 stark ab, wobei 50 von 50 fortgeschrittenen Angriffsszenarien ohne Verzögerung des Workflows gestoppt wurden. Diese Leistung in Verbindung mit unserer einheitlichen Lizenzierung ist der Grund, warum IDC Elastic im IDC MarketScape: Worldwide Extended Detection and Response Software Vendor Assessment 2025 als Leader ausgezeichnet hat.

Native, agentenbasierte Automatisierung

Wir haben agentische KI und Elastic Workflows direkt in die Platform integriert, um innerhalb von Sekunden von der Alarmierung zur Reaktion überzugehen. Es handelt sich dabei nicht um ein separates SOAR-Tool, sondern um eine native Automatisierung mit direktem Zugriff auf Endpoint-Telemetriedaten und Reaktionsmaßnahmen. KI-Agenten können Untersuchungen eigenständig durchdenken und Aktionen wie die Abfrage von Reputationsdiensten, die Isolierung von Hosts oder das Beenden von Prozessen direkt auf dem Endpoint ausführen. Indem die KI dort verbleibt, wo die Daten liegen, eliminieren Sie die Latenz und den Credential-Overhead von Drittanbieter-Tools.

Fazit

Mit Elastic erhalten Sie umfassende Einblicke, können Bedrohungen schnell stoppen und Vorfälle sicher untersuchen, ohne pro Endpoint zu bezahlen.

Unsere agentische Sicherheitsoperationsplattform bietet Ihnen Prävention auf Kernel-Ebene, vollständige Endpoint-Transparenz und Kontext in Ihrer gesamten Umgebung. Warnungen werden in Echtzeit korreliert, sodass Ihre Analysten weniger Zeit daran verschwenden, zwischen den Tools hin- und herzuwechseln und ihnen mehr Zeit dafür bleibt, Angriffe abzuwehren. Mit Elastic basiert Ihre Sicherheitsstrategie auf Risiken, nicht auf Lizenzbegrenzungen, sodass Sie Ihre gesamte Umgebung uneingeschränkt schützen können.

Der Kostenpunkt

Der schnellste Einstieg gelingt mit Elastic Cloud Serverless, einem vollständig verwalteten Deployment, dessen Preis sich nach dem Volumen der ingestierten Daten und der Aufbewahrungsdauer richtet. Nutzen Sie unseren Preisrechner, um die voraussichtlichen Kosten zu ermitteln.

Wenn Sie mehr Kontrolle benötigen, können Sie auf Elastic Cloud Hosted (ressourcenbasierte Preisgestaltung) oder eine selbstverwaltete Infrastruktur (nodebasierte Preisgestaltung) umstellen.

Erste Schritte

Melden Sie sich für eine kostenlose Testversion von Elastic Security an, lernen Sie in unserem Einführungsvideo, wie Sie Elastic Defend verwenden, oder besuchen Sie Oh My Malware, um mit echten Malware-Beispielen praktische Erfahrungen zu sammeln.

Die Entscheidung über die Veröffentlichung der in diesem Blogeintrag beschriebenen Leistungsmerkmale und Features sowie deren Zeitpunkt liegt allein bei Elastic. Es ist möglich, dass noch nicht verfügbare Leistungsmerkmale oder Features nicht rechtzeitig oder überhaupt nicht veröffentlicht werden.

In diesem Blogpost haben wir möglicherweise generative KI-Tools von Drittanbietern verwendet oder darauf Bezug genommen, die von ihren jeweiligen Eigentümern betrieben werden. Elastic hat keine Kontrolle über die Drittanbieter-Tools und übernimmt keine Verantwortung oder Haftung für ihre Inhalte, ihren Betrieb oder ihre Anwendung sowie für etwaige Verluste oder Schäden, die sich aus Ihrer Anwendung solcher Tools ergeben. Gehen Sie vorsichtig vor, wenn Sie KI-Tools mit personenbezogenen, sensiblen oder vertraulichen Daten verwenden. Alle von Ihnen eingegebenen Daten können für das Training von KI oder andere Zwecke verwendet werden. Es gibt keine Garantie dafür, dass von Ihnen bereitgestellte Informationen sicher oder vertraulich behandelt werden. Setzen Sie sich vor Gebrauch mit den Datenschutzpraktiken und den Nutzungsbedingungen generativer KI-Tools auseinander.

Elastic, Elasticsearch und zugehörige Marken sind Marken, Logos oder eingetragene Marken von Elasticsearch B.V. in den Vereinigten Staaten und anderen Ländern. Alle anderen Unternehmens- und Produktnamen sind Marken, Logos oder eingetragene Marken ihrer jeweiligen Eigentümer.