Primäre Bedrohungsforschung von Elastic Security Labs

Find out how Elastic Security ingests Google Threat Intelligence for continuous detection and uses AI-driven workflows to enrich alerts in real time, from API key to live detections in minutes.

Für Sie ausgewählt

Detektionstechnik

Alle anzeigen

Erkennung von Tycoon 2FA AiTM-Angriffen über Entra ID und Google Workspace

Tycoon 2FA umgeht die Multi-Faktor-Authentifizierung bei Entra ID und Google Workspace. Wir ordnen Telemetrie-Fingerabdrücke über beide Plattformen hinweg zu, senden Erkennungsregeln für beide Ebenen und dämmen Vorfälle in weniger als 10 Sekunden mit Elastic Workflows ein.

Kopierfehler und DirtyFrag: Linux-Seitencache-Bugs in der Praxis

Diese Studie analysiert die Linux-Kernel-Schwachstellen Copy Fail und DirtyFrag zur Rechteausweitung, die subtile Fehler im Seitencache ausnutzen, um zuverlässige Wege zum Root-Zugriff zu schaffen. Darüber hinaus veröffentlicht Elastic Security Labs eine Erkennungslogik für diese Schwachstellen.

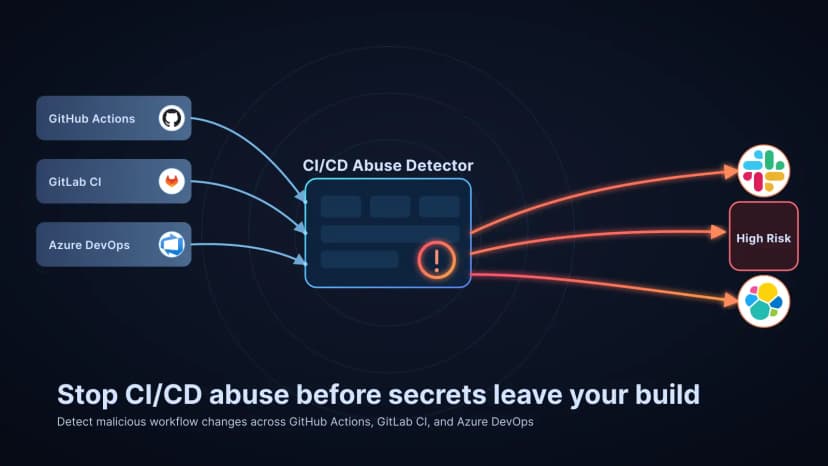

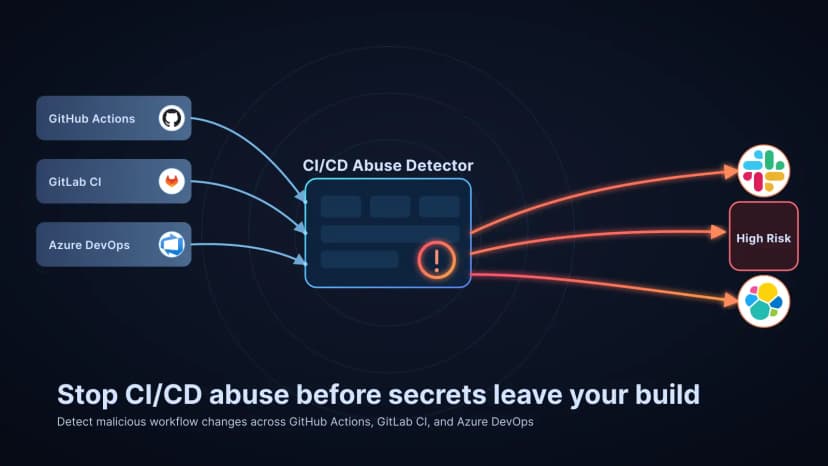

Missbrauch von CI/CD-Pipelines: Das Problem, das niemand beachtet

Wie wir eine Open-Source-CI-Vorlage entwickelt haben, die mithilfe von Signalextraktion und LLM-Schlussfolgerungen CI/CD-Missbrauch in GitHub Actions-, GitLab CI- und Azure DevOps-Pipelines aufspürt.

Die Kosten des Verstehens: LLM-gesteuertes Reverse Engineering vs. iterative LLM-Verschleierung

Elastic Security Labs untersucht das andauernde Wettrüsten zwischen LLM-gesteuertem Reverse Engineering und Verschleierung.

Malware-Analyse

Alle anzeigen

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER: Brasilianischer Banking-Trojaner verbreitet sich über WhatsApp und Outlook

REF3076 verwendet einen mit einem Trojaner infizierten Logitech-Installer, um TCLBANKER zu installieren, einen brasilianischen Banking-Trojaner mit umgebungsabhängigen Payloads, WPF-Betrugs-Overlays und sich selbst verbreitenden WhatsApp- und Outlook-Wurmmodulen.

Die Kosten des Verstehens: LLM-gesteuertes Reverse Engineering vs. iterative LLM-Verschleierung

Elastic Security Labs untersucht das andauernde Wettrüsten zwischen LLM-gesteuertem Reverse Engineering und Verschleierung.

Phantom im Tresor: Obsidian missbraucht, um PhantomPulse RAT zu liefern

Elastic Security Labs deckt eine neuartige Social-Engineering-Kampagne auf, die das legitime Community-Plugin-Ökosystem der beliebten Notiz-App Obsidian missbraucht. Die Kampagne, die wir unter der Bezeichnung REF6598 verfolgen, zielt mit ausgeklügelten Social-Engineering-Methoden auf LinkedIn und Telegram auf Einzelpersonen im Finanz- und Kryptowährungssektor ab.

Interna

Alle anzeigen

Linux-Fan: Rootkit-Erkennungstechnik

Im zweiten Teil dieser zweiteiligen Serie untersuchen wir die Entwicklung von Rootkit-Erkennungsmethoden unter Linux, wobei wir uns auf die Grenzen der statischen Erkennung und die Bedeutung der Verhaltenserkennung von Rootkits konzentrieren.

Patch diff zu SYSTEM

Unter Verwendung von LLMs und Patch-Diffing beschreibt diese Studie eine Use-After-Free-Schwachstelle in Windows DWM und demonstriert einen zuverlässigen Exploit, der eine Eskalation von Benutzerrechten mit geringen Berechtigungen bis hin zu SYSTEM-Rechten ermöglicht.

Die unveränderliche Illusion: Ihren Kernel mit Cloud-Dateien knacken

Angreifer können eine Klasse von Schwachstellen ausnutzen, um Sicherheitsbeschränkungen zu umgehen und Vertrauensketten zu durchbrechen.

FlipSwitch: eine neuartige Syscall-Hooking-Technik

FlipSwitch bietet einen neuen Blick auf die Umgehung der Linux-Kernel-Abwehr und enthüllt eine neue Technik im anhaltenden Kampf zwischen Cyber-Angreifern und -Verteidigern.

Threat Intelligence

Alle anzeigen

Erkennung von Tycoon 2FA AiTM-Angriffen über Entra ID und Google Workspace

Tycoon 2FA umgeht die Multi-Faktor-Authentifizierung bei Entra ID und Google Workspace. Wir ordnen Telemetrie-Fingerabdrücke über beide Plattformen hinweg zu, senden Erkennungsregeln für beide Ebenen und dämmen Vorfälle in weniger als 10 Sekunden mit Elastic Workflows ein.

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER: Brasilianischer Banking-Trojaner verbreitet sich über WhatsApp und Outlook

REF3076 verwendet einen mit einem Trojaner infizierten Logitech-Installer, um TCLBANKER zu installieren, einen brasilianischen Banking-Trojaner mit umgebungsabhängigen Payloads, WPF-Betrugs-Overlays und sich selbst verbreitenden WhatsApp- und Outlook-Wurmmodulen.

Phantom im Tresor: Obsidian missbraucht, um PhantomPulse RAT zu liefern

Elastic Security Labs deckt eine neuartige Social-Engineering-Kampagne auf, die das legitime Community-Plugin-Ökosystem der beliebten Notiz-App Obsidian missbraucht. Die Kampagne, die wir unter der Bezeichnung REF6598 verfolgen, zielt mit ausgeklügelten Social-Engineering-Methoden auf LinkedIn und Telegram auf Einzelpersonen im Finanz- und Kryptowährungssektor ab.

Machine Learning

Alle anzeigen

Erkennen Sie DGA-Aktivitäten (Domain Generation Algorithm) mit der neuen Kibana-Integration

Wir haben der Integrations-App in Kibana ein DGA-Erkennungspaket hinzugefügt. Mit einem einzigen Klick können Sie das DGA-Modell und die zugehörigen Ressourcen installieren und verwenden, einschließlich Erfassungspipelinekonfigurationen, Anomalieerkennungsaufträgen und Erkennungsregeln.

Automatisierung der schnellen Reaktion des Sicherheitsschutzes auf Malware

Informieren Sie sich, wie wir mithilfe von Modellen des maschinellen Lernens die Prozesse verbessert haben, die es uns ermöglichen, als Reaktion auf neue Informationen schnell Aktualisierungen vorzunehmen und diese Schutzmaßnahmen an unsere Benutzer weiterzugeben.

Erkennung von Angriffen durch Ausbeutung der natürlichen Ressourcen mit neuer elastischer Integration

Wir haben der Integrations-App in Kibana ein Erkennungspaket für Living off the land (LotL) hinzugefügt. Mit einem einzigen Klick können Sie das ProblemChild-Modell und die zugehörigen Assets, einschließlich Konfigurationen und Erkennungsregeln zur Anomalieerkennung, installieren und verwenden.

Identifizieren von Beaconing-Malware mit Elastic

In diesem Blog führen wir Benutzer durch die Identifizierung von Beaconing-Malware in ihrer Umgebung mithilfe unseres Beaconing-Identifizierungsframeworks.

Generative KI

Alle anzeigen

Elastic Security MCP App: Interaktive Sicherheitsoperationen innerhalb Ihrer KI-Tools

Elastic Security ist der erste Sicherheitsanbieter, der eine interaktive Benutzeroberfläche in KI-Tools integriert. Warnmeldungen priorisieren, Bedrohungen aufspüren, Angriffsketten korrelieren und Fälle eröffnen – alles direkt aus Ihrer KI-Konversation heraus.

Überwachung von Claude Code/Cowork im großen Maßstab mit OTel in Elastic

Wie das InfoSec-Team von Elastic eine Monitoring-Pipeline für Claude Code und Claude Cowork unter Verwendung ihrer nativen OTel-Exportfunktionen und der OTel-Ingestionsinfrastruktur von Elastic aufgebaut hat.

Die Kosten des Verstehens: LLM-gesteuertes Reverse Engineering vs. iterative LLM-Verschleierung

Elastic Security Labs untersucht das andauernde Wettrüsten zwischen LLM-gesteuertem Reverse Engineering und Verschleierung.

Starten Sie mit Elastic Security über Ihren KI-Agenten.

Erstellen Sie mithilfe von Open-Source-Agent-Skills eine vollständig ausgestattete Elastic-Security-Umgebung, ohne Ihre IDE zu verlassen.

Tools

Alle anzeigen

Missbrauch von CI/CD-Pipelines: Das Problem, das niemand beachtet

Wie wir eine Open-Source-CI-Vorlage entwickelt haben, die mithilfe von Signalextraktion und LLM-Schlussfolgerungen CI/CD-Missbrauch in GitHub Actions-, GitLab CI- und Azure DevOps-Pipelines aufspürt.

WinVisor – Ein Hypervisor-basierter Emulator für Windows x64-Anwendungen im Benutzermodus

WinVisor ist ein Hypervisor-basierter Emulator für Windows-x64-Benutzermodusprogramme, der die Windows Hypervisor Platform API zur Bereitstellung einer virtualisierten Umgebung für die Protokollierung von Systemaufrufen und die Möglichkeit der Speicherintrospektion nutzt.

STIXy Situationen: Entkommen Sie Ihren Bedrohungsdaten

Strukturierte Bedrohungsdaten werden in der Regel mit STIX formatiert. Um Ihnen dabei zu helfen, diese Daten in Elasticsearch zu übertragen, veröffentlichen wir ein Python-Skript, das STIX in ein ECS-Format konvertiert, das Sie in Ihren Stack einfügen können.

Tanzen Sie die ganze Nacht durch mit Named Pipes - PIPEDANCE Client Release

In dieser Veröffentlichung werden die Funktionen dieser Clientanwendung und die ersten Schritte mit dem Tool erläutert.