通过以数据为中心的方法简化零信任架构

零信任正在改变组织在日益复杂的网络安全环境中保护数据、用户和系统的方式。Elastic 跨系统和环境连接数据,实现统一的零信任可见性和分析。

了解金融、医疗和政府机构如何借助 Elastic 实施零信任策略,全面洞察网络安全威胁。

使用 Elastic 构建统一的零信任架构的优势

Elastic 以数据为中心的零信任方法可与现有系统集成,汇聚来自各支柱的全部数据,无论生成位置或原始格式如何。因此,您的团队可在一个安全的集中平台中查看、分析并关联所有数据,确保不遗漏任何威胁。

客户聚焦

美国联邦机构如何利用 Elastic 实现零信任网络防御

一个大型联邦机构通过将 Elasticsearch Platform 置于其零信任策略的核心,实现了网络安全运营的现代化。结果:

- 通过利用 Elastic 的 FedRAMP 授权云平台降低成本

- 通过 AI 驱动的警报和自动化提高分析师的工作效率

- 通过实时威胁检测和快速响应,实现更强的风险缓解

- 简化合规流程,以符合 OMB、CISA 及其他联邦法规要求

Elastic 的零信任资源

零信任常见问题

什么是零信任,为什么它现在很重要?

什么是零信任,为什么它现在很重要?

零信任是一种现代安全框架,其原则是“永不信任,始终验证”。无论在网络边界内外,用户和设备都不会被隐式信任。在批准或保留访问权限之前,必须对每个访问请求进行持续核查和验证。

如今,由于高级威胁、内部风险和混合云的增长,零信任至关重要。包括美国联邦政府在内的许多组织现在都被要求采用零信任架构。

为什么选择 Elastic 来实现零信任?

为什么选择 Elastic 来实现零信任?

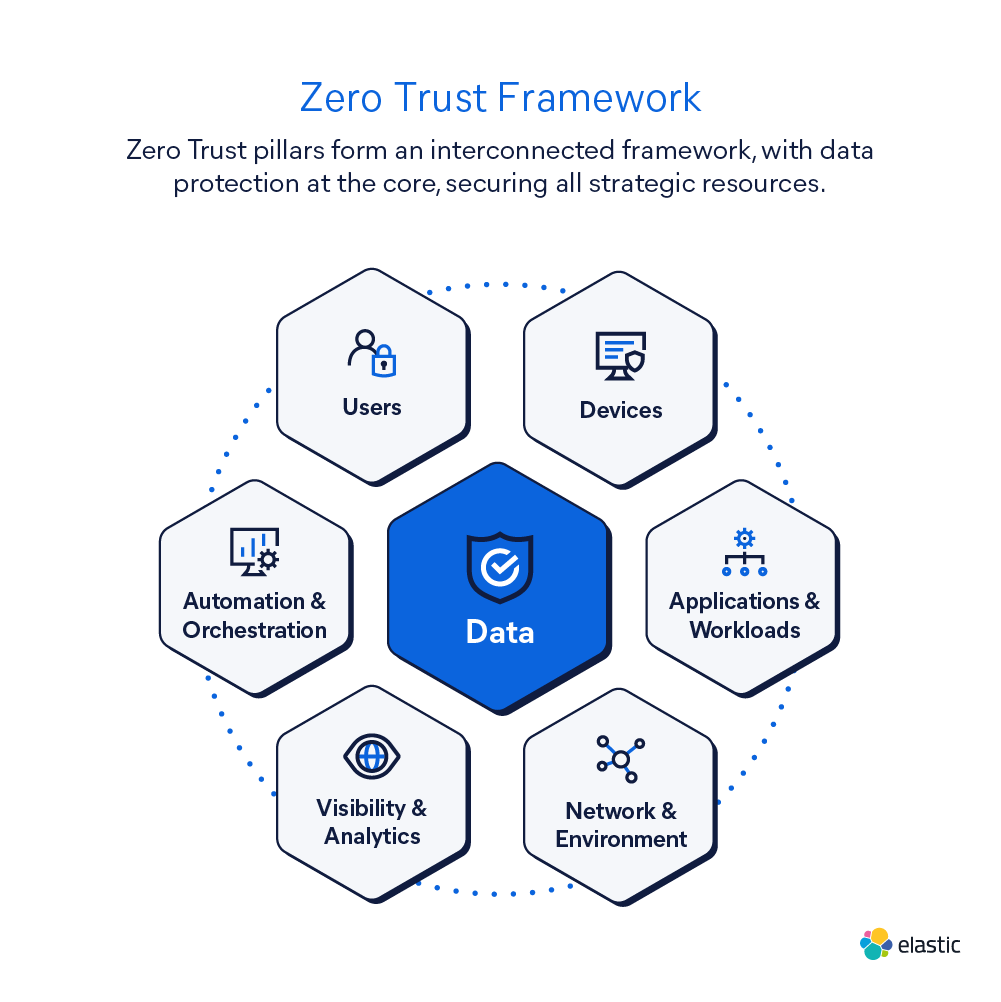

Zero Trust 需要在多个支柱之间编排风险:身份、设备、网络、应用程序和数据。当信息被锁定在孤立的工具中时,情况会变得复杂。

Elastic 采用数据网格架构,将各支柱的数据统一到一个安全的平台中,从而简化零信任实施。这使企业能够在与现有系统集成的同时,对威胁进行无缝摄取、分析并采取行动。

零信任架构(ZTA)的核心原则是什么?

零信任架构(ZTA)的核心原则是什么?

大多数零信任框架都有三个核心原则:

- 持续验证——每次都验证每个访问请求。

- 最低权限访问—仅授予所需的最低权限。

- 假设攻击——设计安全时,要假设攻击者已经在内部。

更广泛的原则包括基于身份的访问、多因素身份验证(MFA)、微分段和持续监控。

我的组织采用零信任模式的主要好处是什么?

我的组织采用零信任模式的主要好处是什么?

Zero Trust 超越了基于边界的安全性,后者依赖于防火墙和隐式信任。传统模型无法阻止攻击者的横向移动或内部威胁。

通过采用 Zero Trust,组织可以获得:

- 通过持续验证降低入侵风险

- 为跨设备和地点的混合型和远程员工提供保护

- 更快地响应高级网络威胁

- 通过整体安全框架取代分散工具,从而提升运营效率

零信任使安全团队能够实施主动、自适应的防御,从而节省时间并应对现代 IT 的复杂性。