来自 Elastic Security Labs 的主要威胁研究

Find out how Elastic Security ingests Google Threat Intelligence for continuous detection and uses AI-driven workflows to enrich alerts in real time, from API key to live detections in minutes.

精选

探测工程

查看全部

在 Entra ID 和 Google Workspace 中检测 Tycoon 2FA AiTM 攻击

Tycoon 2FA 可绕过 Entra ID 和 Google Workspace 上的 MFA。我们在两个平台上映射遥测指纹,为两个层级制定检测规则,并利用弹性工作流在 10 秒内遏制事件。

Copy Fail 和 DirtyFrag:野生的 Linux 页面缓存错误

本研究分析了 Linux 内核权限升级漏洞 Copy Fail 和 DirtyFrag,这两个漏洞利用了微妙的页面缓存损坏漏洞,为 root 访问创建了可靠路径。此外,Elastic Security Labs 正在发布针对这些漏洞的检测逻辑。

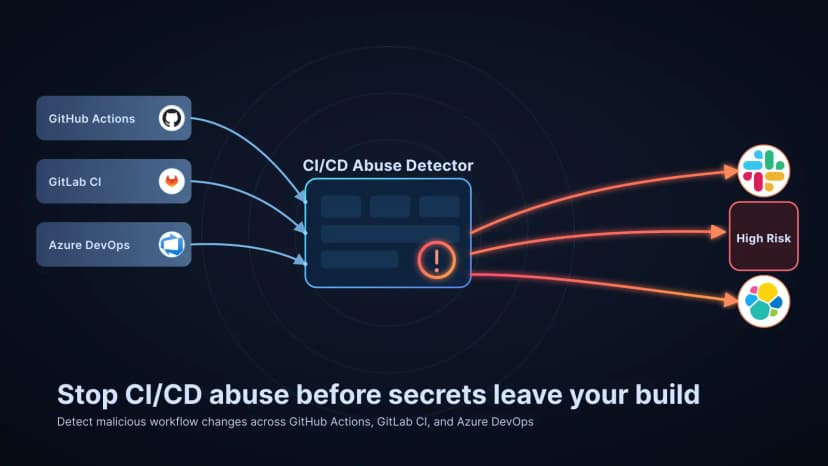

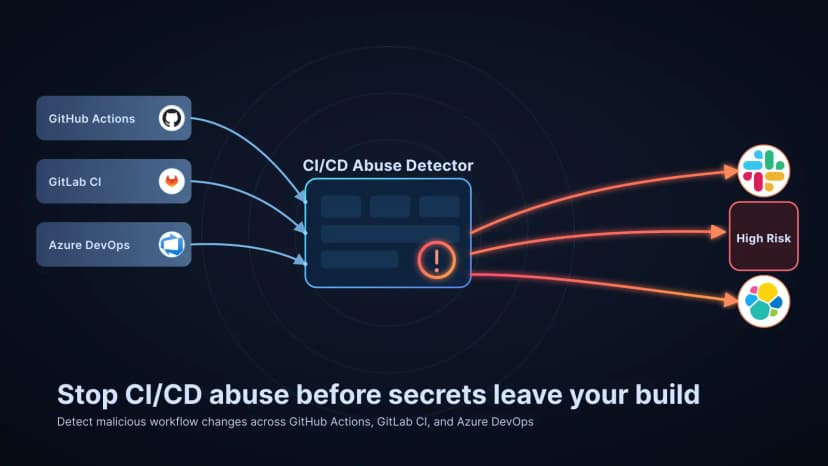

CI/CD 管道滥用:无人关注的问题

我们如何构建了一个开源的即插即用 CI 模板,该模板使用信号提取和 LLM 推理来捕捉 GitHub Actions、GitLab CI 和 Azure DevOps 管道中的 CI/CD 滥用行为。

理解的代价:LLM驱动的逆向工程与迭代LLM混淆

Elastic Security Labs 探讨了 LLM 驱动的逆向工程与混淆之间正在进行的军备竞赛。

恶意软件分析

查看全部

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER:通过 WhatsApp 和 Outlook 传播的巴西银行木马程序

REF3076 使用木马化的罗技安装程序来部署 TCLBANKER,这是一个巴西银行木马,带有环境门控有效载荷、WPF 欺诈覆盖以及自我传播的 WhatsApp 和 Outlook 蠕虫模块。

理解的代价:LLM驱动的逆向工程与迭代LLM混淆

Elastic Security Labs 探讨了 LLM 驱动的逆向工程与混淆之间正在进行的军备竞赛。

金库中的幽灵黑曜石滥用提供幻影脉冲 RAT

弹性安全实验室(Elastic Security Labs)发现了一个新型社交工程活动,该活动滥用了流行的笔记应用程序 Obsidian 的合法社区插件生态系统。我们跟踪到的这个活动名为 REF6598,它通过在 LinkedIn 和 Telegram 上精心设计的社交工程,以金融和加密货币领域的个人为目标。

内部

查看全部

迷上 LinuxRootkit 检测工程

在本系列文章的第二部分,我们将探讨 Linux rootkit 检测工程,重点是静态检测的局限性和 rootkit 行为检测的重要性。

差异补丁至 SYSTEM

本研究利用 LLM 和补丁差异,详细介绍了 Windows DWM 中的 "免费使用后 "漏洞,演示了一种可靠的漏洞利用方法,可将低权限用户的权限升级到 SYSTEM。

永恒不变的幻象用云文件攻克内核

威胁行为者可以滥用一类漏洞,绕过安全限制,打破信任链。

FlipSwitch:一种新颖的系统调用挂钩技术

FlipSwitch 提供了绕过 Linux 内核防御的全新视角,揭示了网络攻击者和防御者之间持续斗争中的一种新技术。

威胁情报

查看全部

在 Entra ID 和 Google Workspace 中检测 Tycoon 2FA AiTM 攻击

Tycoon 2FA 可绕过 Entra ID 和 Google Workspace 上的 MFA。我们在两个平台上映射遥测指纹,为两个层级制定检测规则,并利用弹性工作流在 10 秒内遏制事件。

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER:通过 WhatsApp 和 Outlook 传播的巴西银行木马程序

REF3076 使用木马化的罗技安装程序来部署 TCLBANKER,这是一个巴西银行木马,带有环境门控有效载荷、WPF 欺诈覆盖以及自我传播的 WhatsApp 和 Outlook 蠕虫模块。

金库中的幽灵黑曜石滥用提供幻影脉冲 RAT

弹性安全实验室(Elastic Security Labs)发现了一个新型社交工程活动,该活动滥用了流行的笔记应用程序 Obsidian 的合法社区插件生态系统。我们跟踪到的这个活动名为 REF6598,它通过在 LinkedIn 和 Telegram 上精心设计的社交工程,以金融和加密货币领域的个人为目标。

Machine Learning

查看全部

使用新的 Kibana 集成检测域生成算法 (DGA) 活动

我们已将 DGA 检测包添加到 Kibana 中的 Integrations 应用中。 只需单击一下,您就可以安装并开始使用 DGA 模型和相关资产,包括摄取管道配置、异常检测作业和检测规则。

自动安全保护快速响应恶意软件

看看我们是如何在机器学习模型的帮助下改进流程,使我们能够根据新信息快速做出更新,并将这些保护措施传播给我们的用户。

利用新的弹性集成检测 "离地生活 "攻击

我们在 Kibana 的 "集成 "应用程序中添加了 "离地生活"(LotL)检测包。只需单击一下,您就可以安装并开始使用 ProblemChild 模型和相关资产,包括异常检测配置和检测规则。

使用 Elastic 识别信标式恶意软件

在本博客中,我们将指导用户使用我们的信标识别框架识别其环境中的信标恶意软件。

生成式 AI

查看全部

弹性安全 MCP 应用程序:人工智能工具内的交互式安全操作

Elastic Security 是首家在人工智能工具中推出交互式用户界面的安全厂商。从人工智能对话中分流警报、追捕威胁、关联攻击链并打开案件。

在 Elastic 中使用 OTel 大规模监控克劳德代码/工作

Elastic 的信息安全团队如何利用其本地 OTel 导出功能和 Elastic 的 OTel 摄取基础架构为 Claude Code 和 Claude Cowork 构建监控管道。

理解的代价:LLM驱动的逆向工程与迭代LLM混淆

Elastic Security Labs 探讨了 LLM 驱动的逆向工程与混淆之间正在进行的军备竞赛。

从您的人工智能代理开始使用弹性安全功能

使用开源 Agent Skills,无需离开集成开发环境,即可从零开始创建一个完整的弹性安全环境。

工具

查看全部

CI/CD 管道滥用:无人关注的问题

我们如何构建了一个开源的即插即用 CI 模板,该模板使用信号提取和 LLM 推理来捕捉 GitHub Actions、GitLab CI 和 Azure DevOps 管道中的 CI/CD 滥用行为。

WinVisor – 基于管理程序的模拟器,适用于 Windows x64 用户模式可执行文件

WinVisor 是一款基于管理程序的模拟器,适用于 Windows x64 用户模式可执行文件,它利用 Windows Hypervisor Platform API 提供虚拟化环境,用于记录系统调用并实现内存自省。

STIXy 情况:ECSaping 您的威胁数据

结构化威胁数据通常使用 STIX 进行格式化。为了帮助将这些数据导入 Elasticsearch,我们发布了一个 Python 脚本,可将 STIX 转换为 ECS 格式,以便导入到您的堆栈中。

使用命名管道彻夜跳舞 - PIPEDANCE 客户端发布

在本出版物中,我们将介绍该客户端应用程序的功能以及如何开始使用该工具。