Elastic Workflowsによるネイティブな自動化 — SOAR不要

Elastic Workflowsは、Elastic Securityに直接自動化をもたらします。プレイブックに定義されたタスクを実行し、AIエージェントが複雑な調査を推論して脅威をより迅速に排除します。

.png)

Elastic Workflows(現在テクニカルプレビュー段階)は、統合SIEMとXDRがすでに組み込まれているエージェントセキュリティ運用プラットフォームであるElastic Securityに、ネイティブな自動化を提供します。自動化に伴う副作用を回避しましょう。購入、統合、保守のために別途SOARツールを用意する必要はありません。

Elastic Securityにネイティブに組み込まれたWorkflowsはアラート、ケース、および調査データに直接アクセスできます。プレイブックによって定義されたタスクを実行することで手動トリアージを排除しつつ、AIエージェントが複雑な調査全体を推論することで脅威をより迅速に排除します。

課題:自動化税と強制的なトレードオフ

セキュリティチームは、増加するアラート量とAI主導の脅威に追いつけません。自動化は不可欠です。しかし、スタンドアロンのSOARを購入してSIEMに組み込むという従来のアプローチは、独自の問題を引き起こしています。その結果、SOCに自動化に伴う副作用が起こります。

SOARはセキュリティデータとは別の領域にあります。そのため、チームは脆弱な統合を構築して保守することを余儀なくされ、それはSIEMがすでに知っていることに基づいて行動しているに過ぎません。つまり、ベンダーが増え、コストが増え、複雑さが増し、アナリストは脅威を調査する代わりに統合のオーバーヘッドに何時間も費やすことになります。State of the SOCのレポートによると、平均的なSOCは11のセキュリティコンソールで運用されており、セキュリティリーダーの91%は、重大なインシデントは分離したツール間の摩擦に直接起因すると考えています。

そしてチームは、信頼性と推論の間にあるトレードオフに直面します。従来のプレイブックは一貫性を持って定義されたタスクを処理しますが、調査が既知のパターンに一致しない場合には適応できません。AIツールは推論を提供しますが、セキュリティ運用に必要な信頼性に多くの場合欠けています。

Elastic Workflows:自動化による副作用を回避する

個別の自動化プラットフォームを保守する代わりに、Workflows(ワークフロー)はElastic Securityでネイティブに実行されます。複雑な統合を構築したり、プラットフォーム間でデータを移動したりする必要はありません。データに近い環境で、自動化がより豊かな文脈とより高速な実行を可能にします。

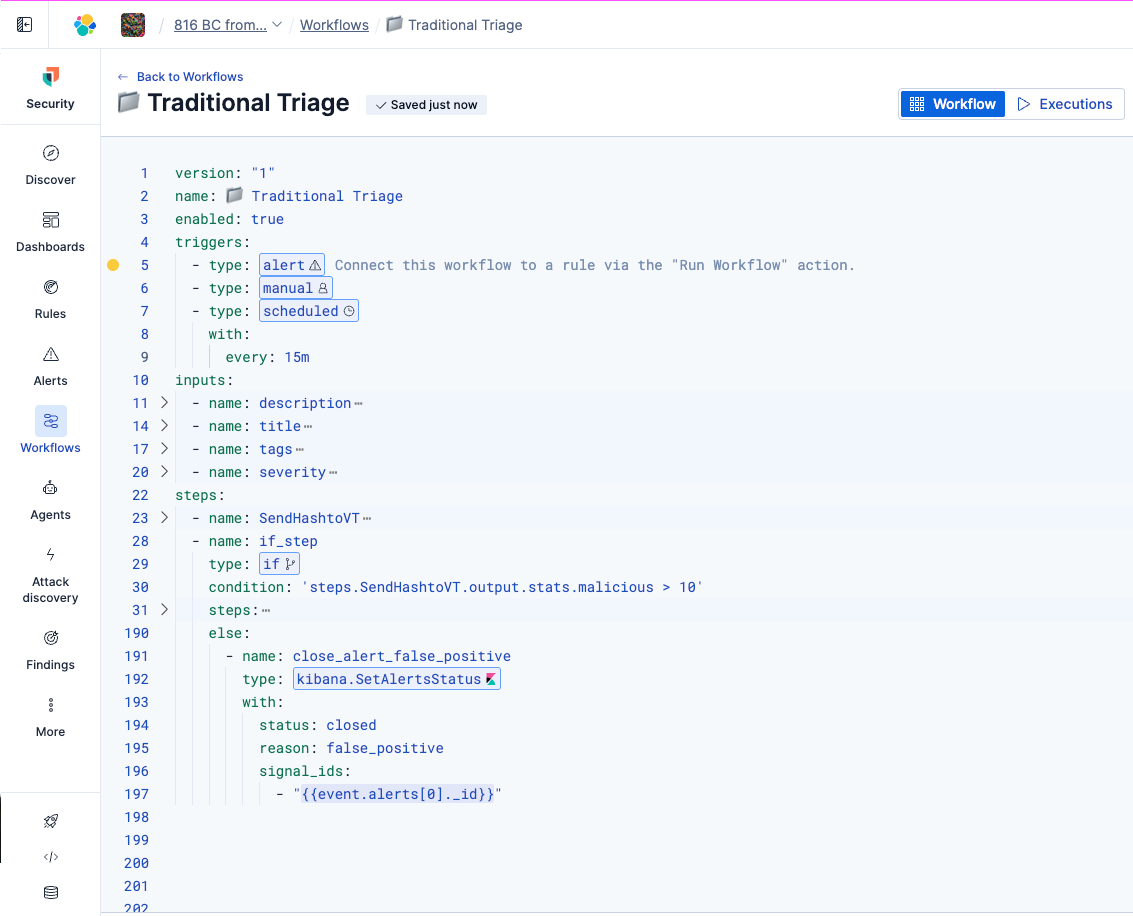

YAMLで定義されているWorkflowsは、大規模環境での信頼性を考慮して設計された組み込みエンジンによって実行されます。これらは全面的に構成可能でイベント駆動型であり、アラート、スケジュール、外部システムイベント、およびアナリストが開始するアクションに対応します。

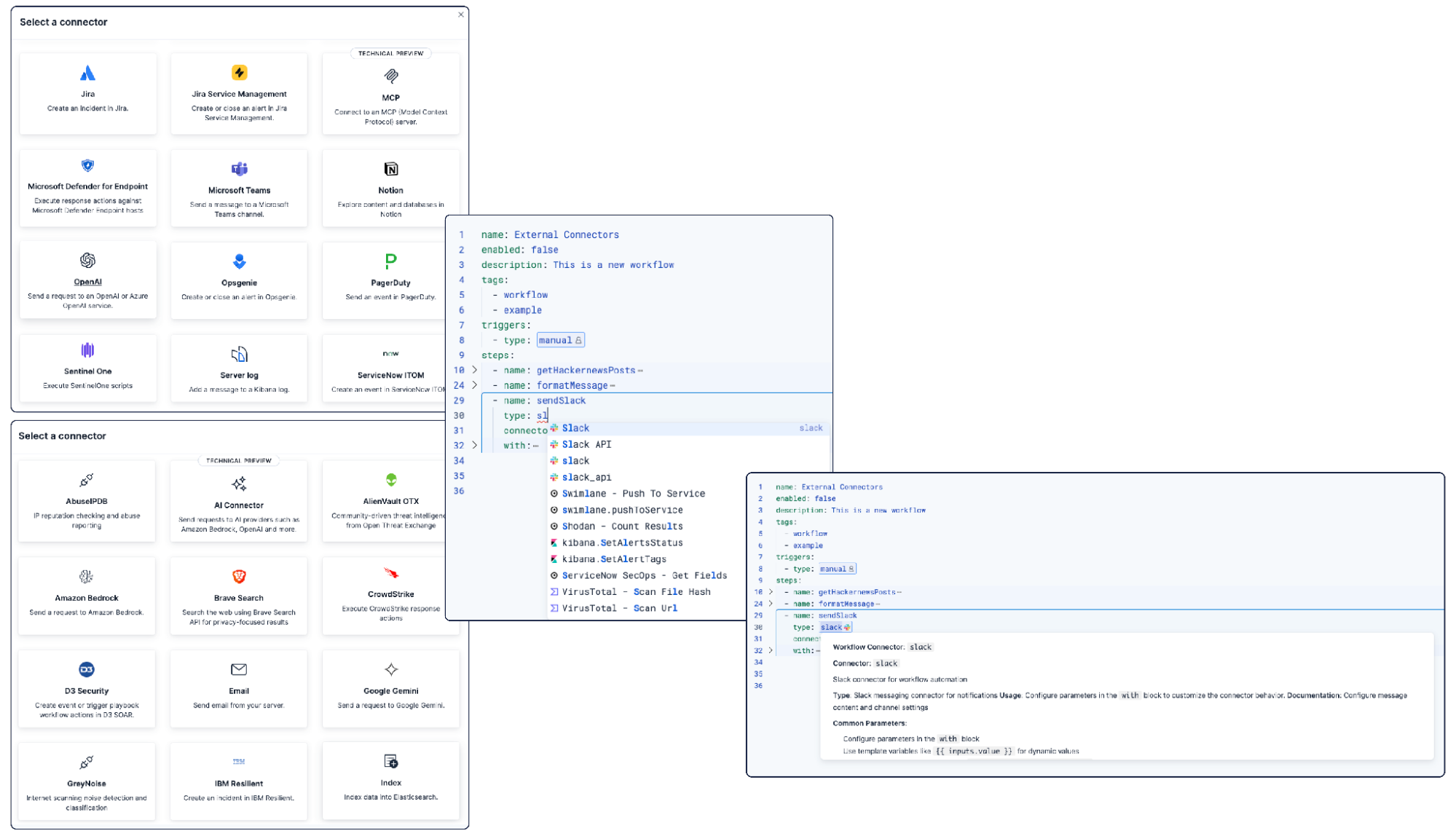

Workflowsが稼働すると、クラウドプロバイダー、IDプラットフォーム、サービスデスク、メッセージングツールなどの、SOCが依存する外部システムにシームレスに接続します。これにより、単一の自動化でセキュリティスタック全体のコンテキストを同期できます。

インテリジェントな自動化のためのWorkflowsとエージェント

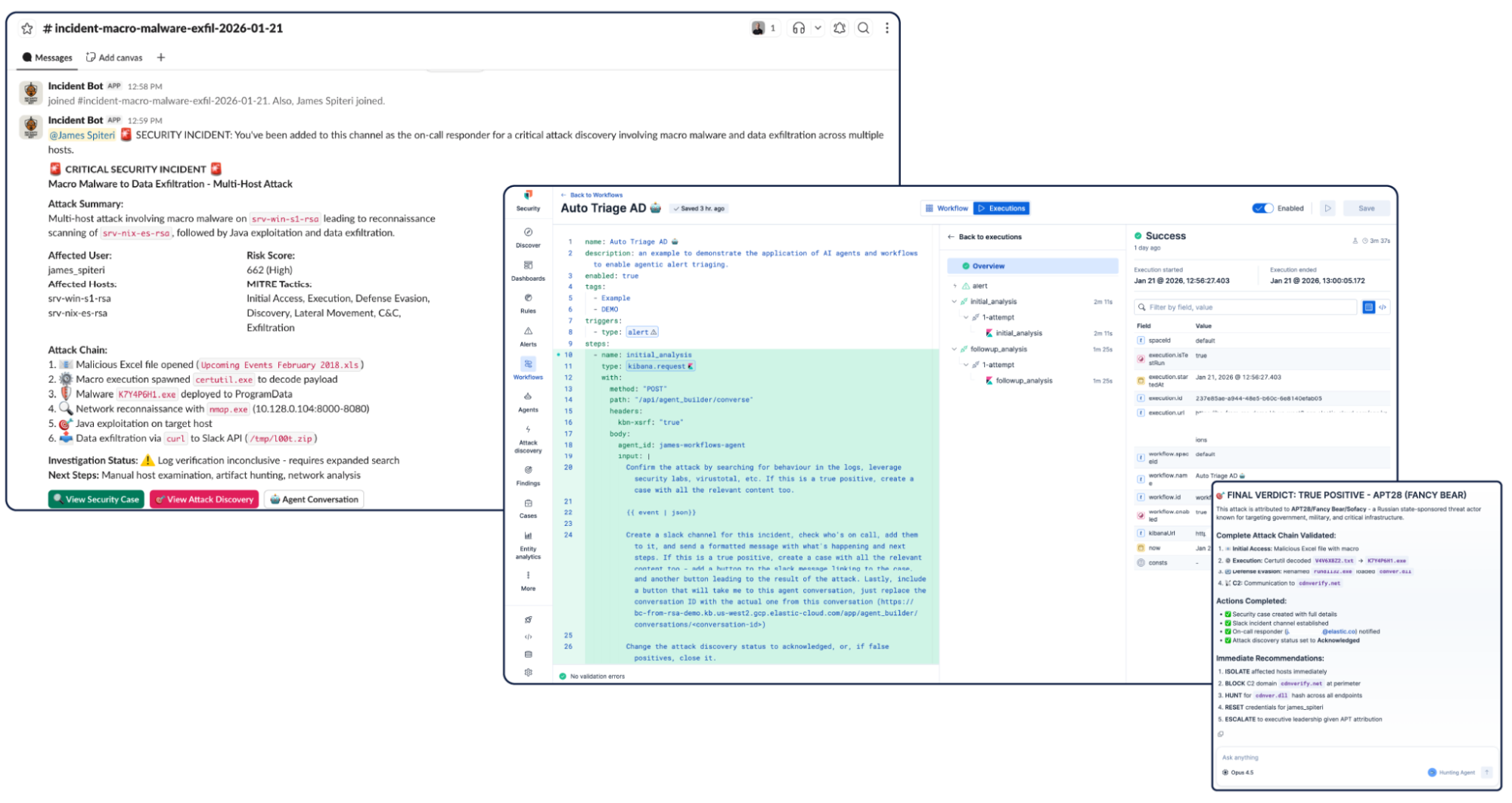

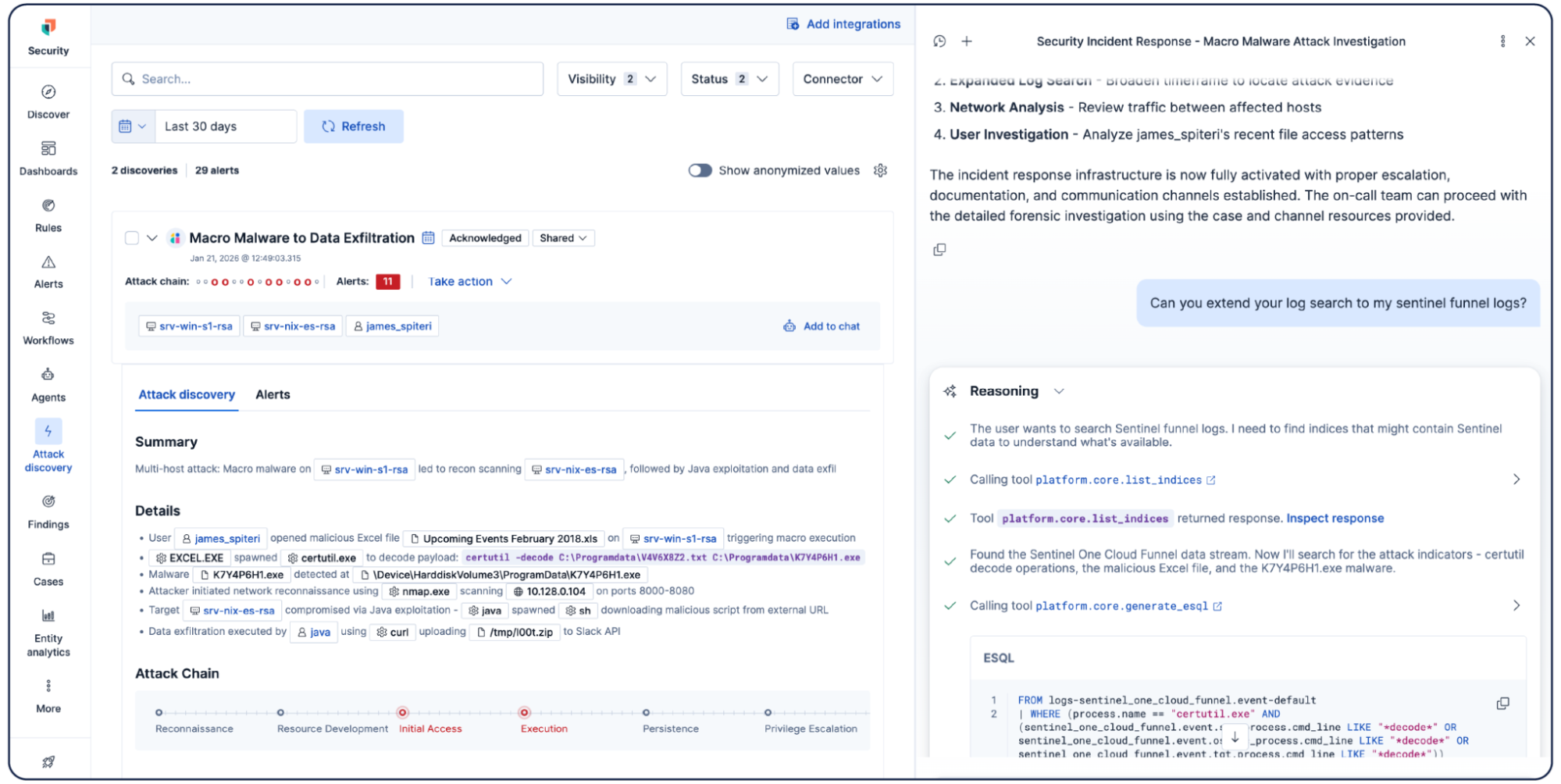

Elastic Workflowsは、スクリプトによる自動化とAIによる推論を組み合わせます。AIエージェントが複雑な調査を推論しながら、プレイブックから定義されたタスクを一貫性と信頼性を持って実行します。

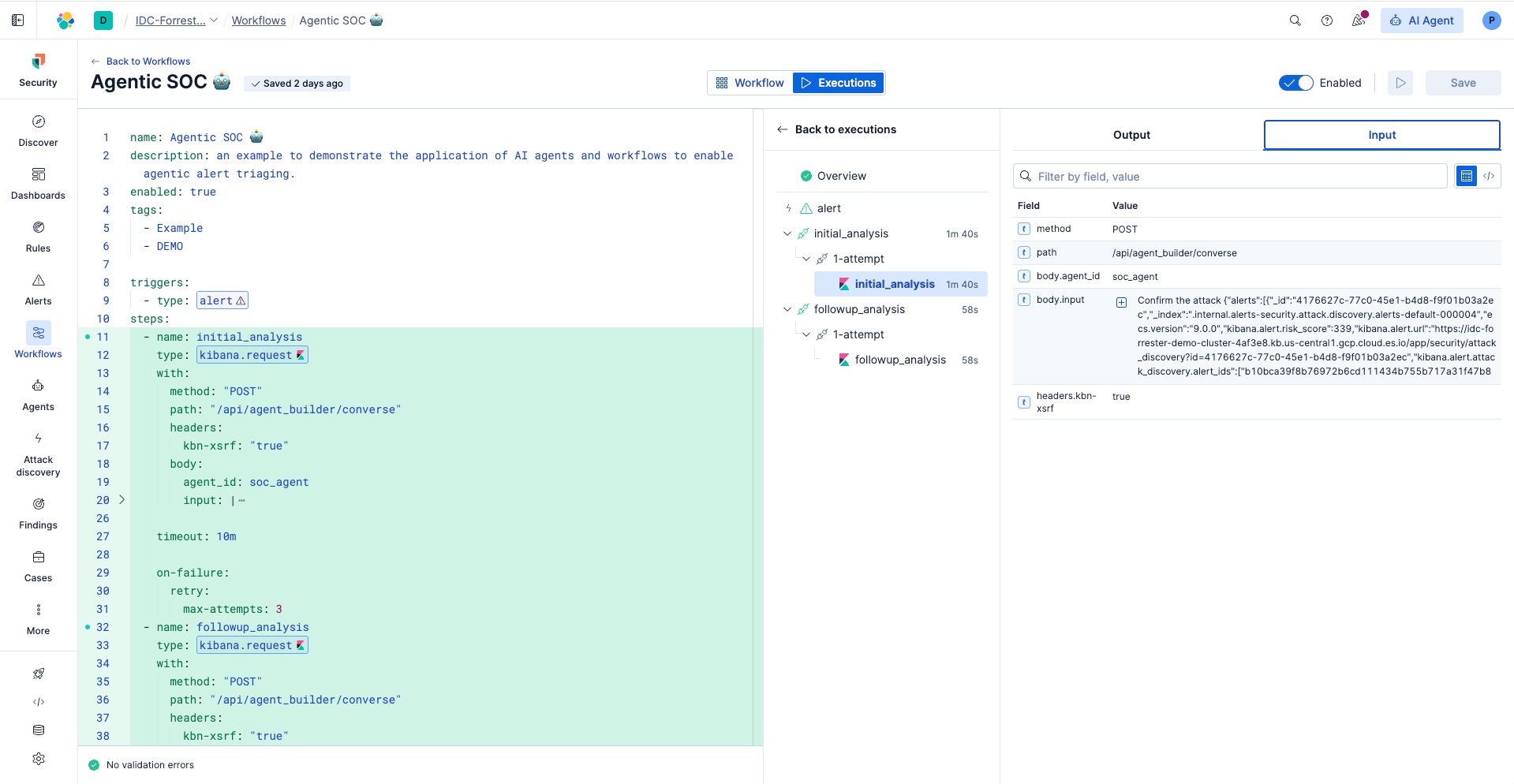

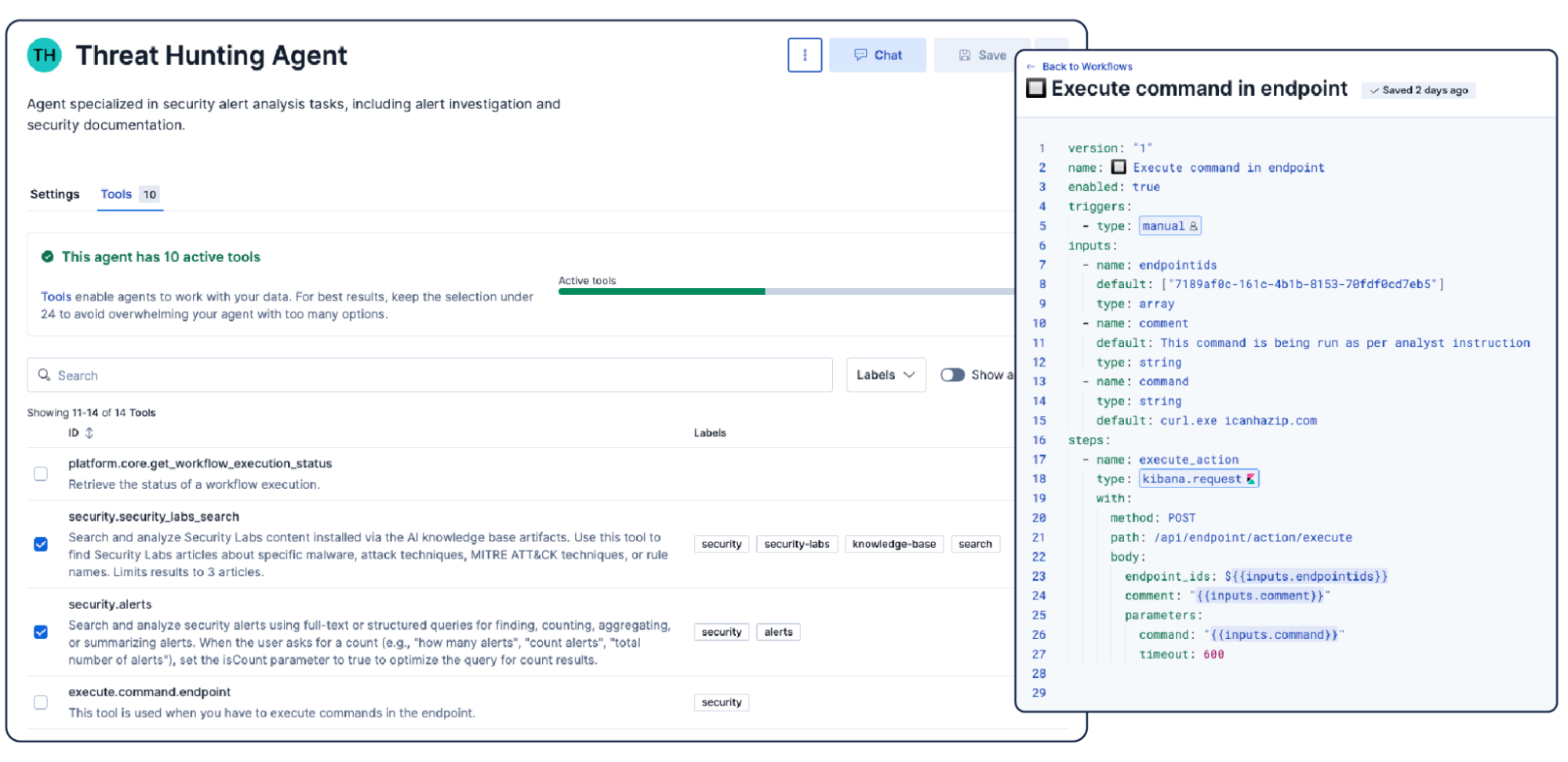

Workflowsは、Elastic Agent Builderとの統合によりエージェント機能を備えています。Elastic Agent Builderは、カスタムAIエージェントを作成するためのElasticsearchのネイティブ機能です。この統合は双方向で機能します。Workflowsは、分析や意思決定のためのインテリジェントなステップとしてエージェントを呼び出すことができます。エージェントは、ホストの隔離、脅威情報の照会、インシデントのエスカレーション、ケースの更新など、具体的なアクションを実行するためのツールとしてWorkflowsを呼び出すことができます。各アクションと推論ステップは透明性が高く設定変更が可能です。

Elastic SecurityはElasticsearch Platform上に構築されているため、エージェントはセキュリティデータから優れたコンテキストを推論し、環境に合わせたより正確な結果を提供します。AI Skillsは、必要に応じて動的に読み込まれるアラートのトリアージやマルウェア分析など、ドメイン固有のモジュール式推論をエージェントに提供することでこれを拡張し、エージェントを大規模なスケールでも迅速かつ正確に保ちます。

実際の様子は次の通りです。権限の高いアカウントで、見慣れない場所から不審なログインがあったことに対して、アラートが発報されたと想像してみてください。通常、手作業はここから始まります。しかし、Workflowsでは、アラートがトリガーされた瞬間に、システムはすぐにユーザーの典型的な行動を検証し、最近発生した他の異常なサインインをチェックし、その結果を新しいケースにまとめて、Slackでチームに警告します。

定義されたプレイブックがこの特定のシナリオを自動的にトリアージするためのものではない場合、WorkflowsはAIエージェントを呼び出して介入させることができます。エージェントはアクティビティを分析し、既知の攻撃パターンと比較し、実際に起こったことの概要を提供します。アナリストがケースをオープンにする時点で、漠然とした警告と空白の画面から始めるのではなく、既に状況が整理された状態で作業を開始します。

Workflowsを使用することで、SOCは重要なことにより多くの時間を費やすことができるようになりました。日々、私たちは500件のアラートを処理し、ケースの作成と手動でのエンリッチメントに3時間を費やしていました。Workflowsを使用することで、これらすべてが自動的に行われ、1日最大2.5時間を節約できます。

SOCリーダー、欧州政府機関

既存のSOARを持つチーム向け

チームですでにSOARプラットフォームを導入している場合でも、Workflowsを利用するために置き換える必要はありません。アラートのトリアージ、エンリッチメント、ケース管理、対応アクションなど、Elasticデータに関わる自動化はWorkflowsにネイティブに取り込めます。一方、Elastic以外のシステムにまたがるクロスプラットフォームのオーケストレーションは、既存のSOARにそのまま残せます。時間をかけて、自社のペースで統合を進められます。

Elastic ワークフローを始めましょう

Elastic Workflowsは、エージェント型セキュリティ運用プラットフォームであるElastic Securityのテクニカルプレビューとして利用できるようになりました。一般提供版は近日公開予定です。Elastic Cloudのトライアルを始めて、ドキュメンテーションをご確認ください。

Workflowsは現在、テクニカルプレビュー中のため追加費用なしで利用可能です。一般利用開始日が近づき次第、価格を発表します。

Workflowsを使用してセキュリティプレイブックを構築する実践的な手順については、YouTubeのデモをご覧いただくか、Security Labsの技術ブログをお読みください。

もしお客様のチームが、既存のスタックに新たなツールを追加することなくSOCの運用を自動化する方法をお探しなら、ここから始めることをおすすめします。

本記事に記述されているあらゆる機能ないし性能のリリースおよびタイミングは、Elasticの単独裁量に委ねられます。現時点で提供されていないあらゆる機能ないし性能は、すみやかに提供されない可能性、または一切の提供が行われない可能性があります。

このブログ記事では、それぞれのオーナーが所有・運用するサードパーティの生成AIツールを使用したり、参照したりしている可能性があります。Elasticはこれらのサードパーティのツールについていかなる権限も持たず、これらのコンテンツ、運用、使用、またはこれらのツールの使用により生じた損失や損害について、一切の責任も義務も負いません。個人情報または秘密/機密情報についてAIツールを使用する場合は、十分に注意してください。提供したあらゆるデータはAIの訓練やその他の目的に使用される可能性があります。提供した情報の安全や機密性が確保される保証はありません。生成AIツールを使用する前に、プライバシー取り扱い方針や利用条件を十分に理解しておく必要があります。

Elastic、Elasticsearch、および関連するマークは、米国およびその他の国におけるElasticsearch B.V.の商標、ロゴ、または登録商標です。他のすべての会社名および製品名は、各所有者の商標、ロゴ、登録商標です。