¿Qué es SIEM (gestión de eventos e información de seguridad)?

Definición de SIEM (gestión de eventos e información de seguridad)

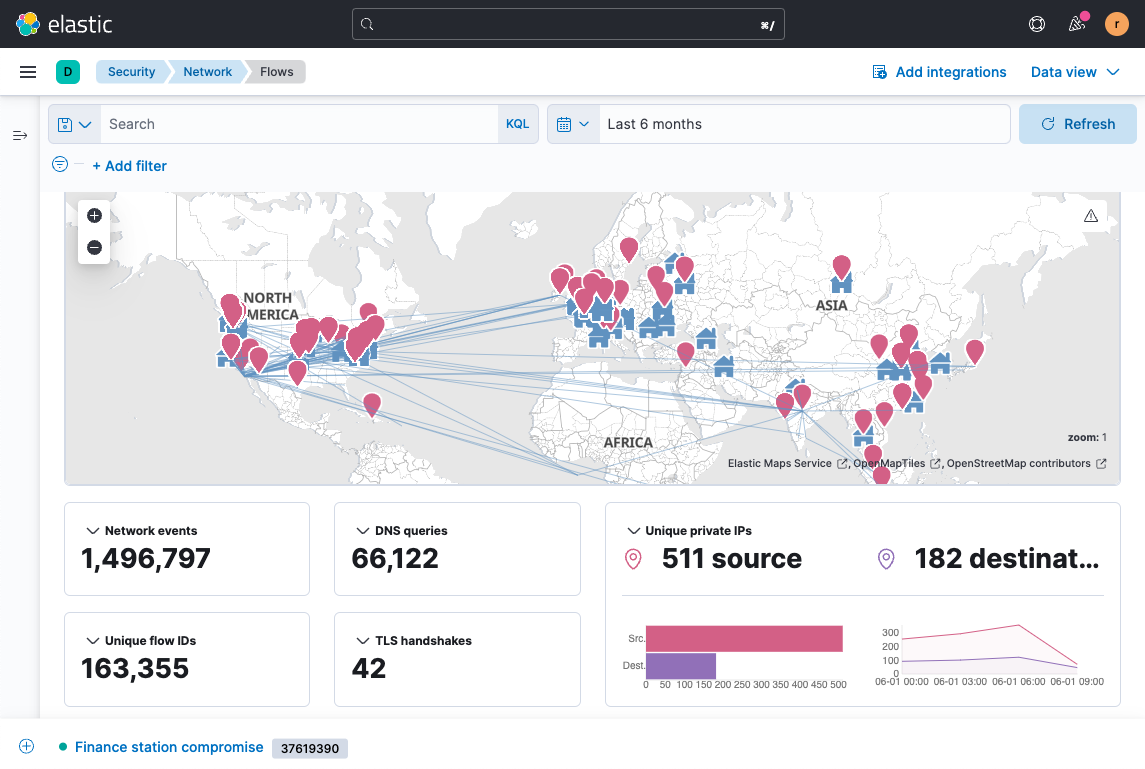

Las soluciones de gestión de información y eventos de seguridad (SIEM) recopilan logs y eventos para que los equipos de seguridad los analicen como visualizaciones, alertas, búsquedas, informes y más. Esta información puede ayudar a los equipos de seguridad a detectar amenazas en tiempo real, gestionar la respuesta a incidentes, realizar investigaciones forenses sobre incidentes de seguridad pasados y preparar auditorías para fines de cumplimiento.

Para detectar amenazas y otras anomalías, una SIEM ingiere y analiza un gran volumen de datos en segundos para identificar y alertar sobre comportamientos inusuales. El monitoreo de datos de todas las fuentes en tiempo real — incluidas las aplicaciones de red, el hardware, el cloud y más — puede ayudar a las organizaciones a adelantarse a las amenazas internas y externas.

Los equipos de Security suelen emplear su SIEM como un dashboard central, y realizar las operaciones diarias dentro de la solución. Los analistas de seguridad pueden usar las soluciones SIEM para asumir casos de uso de ciberseguridad avanzados, como el monitoreo continuo, la búsqueda de amenazas y la investigación y la respuesta a incidentes.

¿Cómo funciona SIEM?

Para monitorear y analizar, un sistema de gestión de información y eventos de seguridad debe extraer datos de toda la organización. Muchas SIEM despliegan agentes —como Elastic Agent — en dispositivos de usuario, servidores, equipos de red y más. Además, las SIEM a menudo se integran con proveedores de servicios en el cloud para supervisar su infraestructura específica.

Todos estos datos se almacenarán —por ejemplo, en el Search AI Lake de Elastic — para que los equipos de seguridad realicen investigaciones o demuestren el cumplimiento a las agencias gubernamentales.

Capacidades y características de SIEM

Hay bastante funcionalidad involucrada en una solución SIEM. Algunas de las principales capacidades incluyen:

- Detección avanzada: La detección adopta muchas formas. El malware, como el ransomware o los virus, así como los cambios en las credenciales, las amenazas internas, la exfiltración de datos y el comportamiento anómalo son elementos que una SIEM debería poder identificar.

- Envío de alertas: Mientras una SIEM analiza, informará a los equipos de seguridad sobre problemas inmediatos mediante correo electrónico, mensajería o dashboards.

- Monitoreo continuo: Monitoreo activo el entorno puede ayudar a los analistas a detectar tendencias anómalas que podrían indicar una amenaza. El monitoreo en todo el entorno puede incluir la búsqueda de cambios en el sistema, el flujo de red o el tiempo de actividad y el tiempo de inactividad.

- Cumplimiento: Cumplimiento de los mandatos y marcos de trabajo aplicables, como HIPAA o el RGPD, es importante para las SIEM. Muchas SIEM también tendrán capacidades de reporte y reportes incluidos. Los diferentes mandatos de cumplimiento variarán entre industrias y regiones (por ejemplo, HIPAA para atención médica, RGPD dentro de la UE).

- Visualizaciones e informes: Un sistema SIEM generará visualizaciones para que los profesionales revisen los datos y patrones de eventos, y muchos generarán reportes que se pueden compartir con los líderes de SOC y los CISO.

- Respuesta a incidentes: Si ocurre un incidente de seguridad, es necesaria una respuesta coordinada para mitigar el impacto de la brecha.

- Gestión de logs: Los datos y eventos de log creados por los hosts, apps y redes de una organización deben recopilarse, almacenarse y analizarse a través de una plataforma de administración de logs centralizada..

- Búsqueda de amenazas: La búsqueda de amenazas implica consultar grandes cantidades de datos para buscar activamente amenazas.

Todas estas capacidades se pueden mejorar con características de inteligencia artificial (AI), como Elastic AI Assistant for Security o Elastic Attack Discovery. Estamos observando cómo la IA está transformando rápidamente el panorama de la ciberseguridad tanto para los defensores como para los atacantes. Afortunadamente, las soluciones SIEM con capacidades de AI integradas pueden otorgar a los defensores una ventaja en este entorno de amenazas dinámico.

Historia de SIEM

Los sistemas SIEM existen desde hace más de 20 años y han evolucionado sustancialmente desde sus inicios como una base de datos centralizada. Las primeras iteraciones de SIEM, que surgieron de los enfoques combinados de gestión de información de seguridad (SIM) y gestión de eventos de seguridad (SEM), tenían grandes limitaciones en cuanto a la escalabilidad, la funcionalidad de alerta primitiva y escasas capacidades de correlación de datos.

Los lectores pueden sumergirse en la historia completa de SIEM en nuestro blog, Trazando la historia: La revolución generativa de la AI en SIEM.

A lo largo de los años, la tecnología SIEM avanzaría significativamente en estas capacidades que anteriormente tenían un bajo rendimiento, al tiempo que agregaría la capacidad de realizar una revisión histórica de los datos de archivo, una función útil para que los analistas obtengan contexto sobre una amenaza potencial.

Ahora, la visualización y los flujos de trabajo integrados son componentes integrales de SIEM, que orientan a los analistas a las alertas prioritarias y facilitan las acciones de respuesta apropiadas. Las SIEM modernas suelen contar con flujos de trabajo de detección y respuesta para ayudar a un equipo de seguridad a responder de manera más eficiente.

¿Cómo funciona SIEM?

Una plataforma SIEM (security information and event management) funciona mediante la recopilación de datos de log y eventos producidos por estas diversas tecnologías. Proporciona a los analistas de seguridad una visión integral del entorno de TI de su organización. Una SIEM efectiva remediará automáticamente las amenazas conocidas dentro de un sistema, al mismo tiempo que revelará situaciones más matizadas para ayudar a los analistas de seguridad a identificar si se necesita más investigación y acción.

Dispositivos, redes, servidores, apps, sistemas… el ecosistema de una organización produce una gran cantidad de datos de las operaciones diarias. Hay una gran cantidad de contexto dentro de estos datos que pueden ser útiles para mantener seguro el ecosistema. Ahí es donde entra la SIEM.

¿Por qué es importante la SIEM?

Para muchos equipos de seguridad, una SIEM es el componente principal de su centro de operaciones de seguridad (SOC). Funciona como un punto centralizado a través del cual se pueden reunir cantidades masivas de datos para su análisis, unificando la experiencia del analista al servir como base centralizada de control de la misión. Con SIEM, un equipo de seguridad puede identificar y defenderse de las amenazas que pueden haber evadido las tecnologías de seguridad perimetral y están activas dentro del ecosistema de la organización.

Beneficios de SIEM

Con una SIEM de última generación que puede funcionar a velocidad y escala (muchas soluciones SIEM heredadas tienen limitaciones que impiden esto), las organizaciones obtienen los siguientes beneficios:

- Visibilidad holística: Contar con una ubicación única y centralizada desde la cual los equipos puedan monitorizar, analizar continuamente y actuar dentro de su entorno es crucial para proporcionar al equipo de seguridad una única fuente de verdad.

- Narrativa unificada: Una SIEM correctamente configurado normaliza tipos de datos dispares para proporcionar una instantánea coherente del vasto entorno de TI de una organización.

- Detección automatizada de amenazas: Los profesionales de Security pueden automatizar la detección de amenazas y anomalías y luego consultar rápidamente los datos para investigar una serie de eventos, acceder a datos históricos para conocer tendencias o contexto y mucho más.

- Gestión de riesgos: Mediante el uso de una SIEM, los equipos pueden exponer amenazas desconocidas con la detección de anomalías impulsada por trabajos de machine learning previamente desarrollados, y obtener información sobre las entidades con mayor riesgo.

Profundiza en los 9 beneficios de la SIEM impulsada por AI para mejorar la seguridad

¿Cuál es la diferencia entre SIEM y SOAR?

Mientras que una solución SIEM proporciona a los equipos de seguridad un dashboard para visualizaciones, alertas y reportes para detectar mejor las amenazas, una solución SOAR (orquestación, automatización y respuesta de seguridad) permite a los equipos estandarizar y optimizar la respuesta de su organización a cualquier incidente detectado.

Entonces, mientras que la SIEM se especializa en la detección de amenazas, SOAR se especializa en la respuesta más amplia de la organización a esas amenazas. En la práctica, las soluciones se están fusionando cada vez más.

¿Cuál es el futuro de SIEM?

Para servir realmente como el "panel único" desde el cual los profesionales de la seguridad pueden integrarse a otras tecnologías, la SIEM (gestión de eventos e información de seguridad) deberá evolucionar desde su enfoque tradicionalmente cerrado de "caja negra". Esto significa software de seguridad desarrollado abiertamente, donde cualquiera puede ver qué características funcionan para mantener a los usuarios seguros y qué código se puede mejorar para proteger contra amenazas emergentes.

Si bien esto puede sonar contradictorio (es decir, "¿por qué un proveedor de ciberseguridad expondría su código?"), la posición de larga data de los proveedores de seguridad de cerrar su código a la comunidad es un acto que expone a estas empresas de seguridad a convertirse en objetivos para los hackers. Un ataque no detectado en un software de seguridad puede acabar exponiendo a miles de clientes a vulnerabilidades e intrusiones, poniendo una cantidad incontable de datos confidenciales a disposición de actores malintencionados. Ya sea que busquen información financiera, secretos comerciales, material para chantaje o escándalos diplomáticos, abrir una caja negra significa que los atacantes pueden obtener las llaves del reino.

En Elastic, creemos que el mejor tipo de ciberseguridad es abierta. Esto se ilustra mejor con Elastic Security Labs, nuestro grupo interno de investigación de seguridad. Ya sea que publiquemos investigaciones exhaustivas, expongamos las amenazas cibernéticas más recientes o alentemos a nuestra comunidad a probar nuestras reglas de detección, Elastic Security está comprometido a hacer que nuestra solución SIEM sea la mejor. ¿Cómo hacemos esto? Asociación y colaboración con nuestros clientes, la comunidad y más allá.

Experimenta el poder de SIEM con Elastic Security

Elastic Security es la solución SIEM preferida por las organizaciones líderes a nivel mundial. La solución permite a los equipos de seguridad establecer una visión holística de todos los datos en tu ecosistema y, lo que es más importante, actuar sobre esos datos a la velocidad y la escala requeridas por la empresa moderna.

Elastic Security también se integra a la perfección con otros casos de uso de seguridad, incluyendo los siguientes:

Preguntas frecuentes (FAQs) sobre SIEM

¿Qué es un SIEM?

SIEM son las siglas en inglés de seguridad de la información y gestión de eventos. Estas soluciones recopilan logs y eventos para que los equipos de seguridad los analicen.

¿Por qué las organizaciones utilizan soluciones SIEM?

Las organizaciones utilizan SIEM para recopilar datos de seguridad de todos sus sistemas. Esto les ayuda a detectar actividad sospechosa temprano y reaccionar rápidamente. También simplifica el cumplimiento normativo y mejora la visibilidad de la seguridad.

¿Cuál es la diferencia entre SIEM y SOC?

Un centro de operaciones de seguridad (SOC) es el equipo encargado del monitoreo, análisis e investigación de eventos de seguridad. Una SIEM es la tecnología utilizada por un SOC.

¿Qué es el SIEM impulsado por IA?

La SIEM impulsada por AI se refiere a una solución SIEM que incorpora capacidades de AI en toda la experiencia del usuario, y ayuda a los profesionales de seguridad con tareas como la síntesis de alertas, la conversión de consultas, la ingesta de fuentes de datos personalizadas, las sugerencias de flujo de trabajo, entre otras. La SIEM impulsada por AI no reemplaza la necesidad de analistas de seguridad, sino que incrementa sus flujos de trabajo y les permite abordar las amenazas de manera más rápida y eficiente.

¿Puede un SIEM ayudar a detectar ransomware o amenazas internas?

Una SIEM no bloqueará el ransomware ni las amenazas internas por sí sola, pero puede detectar las señales temprano. Observa patrones extraños o comportamientos inusuales que podrían indicar un ataque. De esta forma, los equipos de seguridad reciben una alerta antes de que las cosas se salgan de control.

¿Es la SIEM un cortafuegos?

No, una SIEM no es un firewall. Los firewalls se utilizan para controlar el tráfico de red, mientras que las SIEM agregan y analizan los datos de seguridad.

¿Cuál es la diferencia entre SIEM y SOAR?

La SIEM se especializa en la detección de amenazas, mientras que la orquestación de seguridad, la automatización y la respuesta (SOAR) se especializa en la respuesta más amplia de la organización a esas amenazas.

¿Cuál es la diferencia entre SIEM y XDR?

Detección y respuesta extendidas (XDR) es una solución que investiga y remedia ataques específicamente en los endpoints, mientras que la SIEM opera en toda la empresa. Muchas plataformas SIEM tienen capacidades XDR integradas o se integran con ellas.

Recursos adicionales de SIEM

- Guía del comprador de SIEM de 2025

- Reporte de amenazas globales de Elastic

- Explora Elastic Security Labs

- Capacitación: Elastic Security para SIEM

- Discover Elastic AI Assistant para mejorar la observabilidad y la seguridad

- ¿Es hora de reemplazar tu SIEM?

- Trazamos la historia: la revolución de la AI generativa en SIEM

- Guía completa del centro de operaciones de seguridad

- Guía completa de analítica de seguridad