Was ist SIEM (Security Information and Event Management)?

SIEM (Security Information and Event Management): Definition

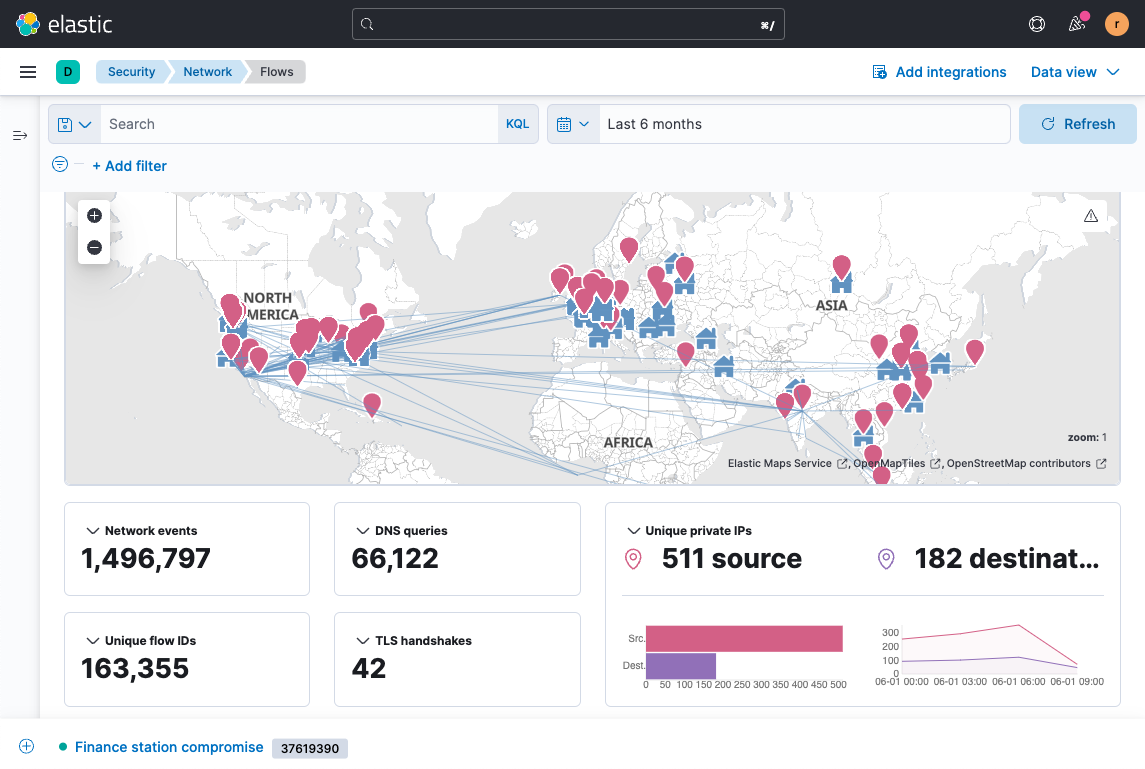

Eine SIEM-Lösung (Security Information and Event Management) sammelt Protokolle und Ereignisse, damit Sicherheitsteams sie als Visualisierungen, Warnungen, Suchanfragen, Berichte und mehr analysieren können. Diese Informationen können Sicherheitsteams dabei helfen, Bedrohungen in Echtzeit zu erkennen, die Incident-Response zu verwalten, forensische Untersuchungen zu vergangenen Sicherheitsvorfällen durchzuführen und Audits für Compliance-Zwecke vorzubereiten.

Um Bedrohungen und andere Anomalien zu erkennen, erfasst und analysiert ein SIEM in Sekundenschnelle ein großes Datenvolumen, um ungewöhnliches Verhalten zu finden und darauf hinzuweisen. Das Monitoring von Daten aus allen Quellen in Echtzeit – einschließlich Netzwerkanwendungen, Hardware, Cloud und mehr – kann Organisationen helfen, internen und externen Bedrohungen immer einen Schritt voraus zu sein.

Sicherheitsteams nutzen ihre SIEM-Lösung oft als zentrales Dashboard, mit dem sie ihre alltäglichen Aufgaben innerhalb der Lösung ausführen. Sicherheitsanalyst:innen nutzen SIEM-Lösungen für komplexe Cybersicherheits-Anwendungsfälle wie etwa kontinuierliches Monitoring, Threat Hunting sowie Untersuchung und Bekämpfung von Incidents.

Wie funktionieren SIEM-Lösungen?

Um zu überwachen und zu analysieren, muss ein Sicherheitsinformations- und Ereignismanagementsystem Daten aus der gesamten Organisation erfassen. Viele SIEMs stellen Agenten – wie Elastic Agent – auf Nutzergeräten, Servern, Netzwerkgeräten und mehr bereit. Darüber hinaus integrieren sich SIEMs häufig mit Cloud-Service-Providern, um die Cloud-spezifische Infrastruktur zu überwachen.

Alle diese Daten werden gespeichert – zum Beispiel im Search AI Lake von Elastic – damit Sicherheitsteams Untersuchungen durchführen oder die Einhaltung der Vorschriften gegenüber Regierungsbehörden nachweisen können.

SIEM-Funktionen und Features

Eine SIEM-Lösung bietet eine Vielzahl von Funktionen. Einige der wichtigsten Funktionen sind:

- Erweiterte Erkennung: Die Erkennung kann viele Formen annehmen. Malware, wie Ransomware oder Viren, sowie Änderungen der Anmeldeinformationen, Insider-Bedrohungen, Datenexfiltration und anomales Verhalten sind alles Elemente, die eine SIEM-Lösung identifizieren können sollte.

- Alerting: Während eine SIEM-Lösung analysiert, wird sie die Sicherheitsteams über unmittelbare Probleme per E-Mail, Messaging oder Dashboards informieren.

- Kontinuierliche Überwachung: Die aktive Überwachung der Umgebung kann Analyst:innen dabei helfen, ungewöhnliche Trends zu erkennen, die auf eine Bedrohung hindeuten können. Das Monitoring der gesamten Umgebung kann die Suche nach Systemänderungen, Netzwerkfluss oder Uptime und Betriebsausfallzeiten umfassen.

- Compliance: Compliance mit geltenden Vorschriften und Frameworks wie HIPAA oder der DSGVO ist für SIEM-Lösungen wichtig. Viele SIEM-Lösungen verfügen auch über Berichterstattungsfunktionen und erstellen Berichte darüber. Die Compliance-Vorgaben unterscheiden sich je nach Branche und Region (z. B. HIPAA für das Gesundheitswesen, DSGVO in der EU).

- Visualisierungen und Berichte: Ein SIEM-System generiert Visualisierungen, damit Fachleute Ereignisdaten und Muster überprüfen können, und viele generieren Berichte, die mit SOC-Leiter:innen und CISOs geteilt werden können.

- Incident-Response: Nach einem Sicherheitsvorfall ist es wichtig, die Auswirkungen mit einer koordinierten Reaktion zu minimieren.

- Log-Management: Die Log-Daten und Ereignisse, die von den Hosts, Apps und Netzwerken einer Organisation erzeugt werden, müssen mit einer zentralisierten Log-Management-Plattform erfasst, gespeichert und analysiert werden.

- Bedrohungssuche: Bei der Suche nach Bedrohungen werden riesige Datenmengen abgefragt, um aktiv nach Bedrohungen zu suchen.

All diese Funktionen können mit Funktionen für künstliche Intelligenz (KI) wie Elastic AI Assistant for Security oder Elastic Attack Discovery erweitert werden. Wir beobachten, wie KI die Cybersicherheitslandschaft sowohl für Verteidiger als auch für Angreifer schnell verändert. Glücklicherweise können SIEM-Lösungen mit integrierten KI-Funktionen den Verteidigern in dieser dynamischen Bedrohungsumgebung einen Vorteil verschaffen.

Entstehungsgeschichte von SIEM

SIEM-Systeme gibt es seit mehr als 20 Jahren und sie haben seit den Anfangstagen als zentralisierte Datenbank große Fortschritte gemacht Die ersten Iterationen von SIEM-Lösungen entstanden als Kombinationen aus Security Information Management (SIM) und Security Event Management (SEM) und waren sehr eingeschränkt im Hinblick auf Skalierbarkeit, Warnfunktionen und Datenkorrelationsfunktionen.

Leser:innen können in unserem Blog Rückblick auf die Geschichte: Die generative KI-Revolution im SIEM-Bereich in die gesamte Geschichte von SIEM eintauchen.

Im Lauf der Zeit wurden diese anfänglich mangelhaften Funktionen von SIEM-Lösungen weiterentwickelt, und neue Funktionen für Verlaufsanalysen von Archivdaten wurden hinzugefügt. Diese Funktion ist hilfreich für Analyst:innen, um mehr Kontext zu potenziellen Bedrohungen zu gewinnen.

Visualisierungen und integrierte Workflows sind zentrale Bestandteile von SIEM-Lösungen, und Analyst:innen können Warnungen priorisieren und entsprechende Abwehrmaßnahmen ergreifen. Moderne SIEM-Lösungen verfügen typischerweise über Erkennungs- und Reaktions-Workflows, die einem Sicherheitsteam helfen, effizienter zu reagieren.

Wie funktionieren SIEM-Lösungen?

Eine SIEM-Plattform (Security Information & Event Management) sammelt Log- und Ereignisdaten aus verschiedenen Technologien. Sie liefert Sicherheitsanalysten einen umfassenden Überblick über die IT-Umgebung der Organisation. Eine effektive SIEM-Lösung behebt bekannte Bedrohungen im System automatisch und weist auf komplexere Situationen hin, damit die Sicherheitsanalyst:innen ermitteln können, ob eine weitere Untersuchung und ggf. Abwehrmaßnahmen erforderlich sind.

Die Geräte, Netzwerke, Server, Apps und Systeme im Ökosystem einer Organisation produzieren im alltäglichen Betrieb riesige Datenmengen. Diese Daten enthalten Unmengen an Kontext, der zum Schutz des Ökosystems genutzt werden kann. An dieser Stelle kommen SIEM-Systeme ins Spiel.

Warum ist SIEM wichtig?

Für viele Sicherheitsteams ist eine SIEM-Lösung die Hauptkomponente ihres Security Operations Center (SOC). Sie dient als zentrales Hub, in dem riesige Datenmengen zur Analyse zusammengeführt werden können, um den Analysten ein einheitliches Erlebnis und ein zentralisiertes Kontrollzentrum zu bieten. Mit SIEM können Sicherheitsteams sogar Bedrohungen identifizieren und abwehren, die den Perimeterschutz umgangen haben und in das Ökosystem der Organisation eingedrungen sind.

Vorteile von SIEM

Mit einer leistungsfähigen und skalierbaren SIEM-Lösung der nächsten Generation (viele ältere SIEM-Lösungen sind in dieser Hinsicht eingeschränkt) erhalten Organisationen die folgenden Vorteile:

- Ganzheitliche Transparenz: Eine einzige, zentrale Stelle, von der aus Teams ihre Umgebung überwachen, kontinuierlich analysieren und innerhalb dieser agieren können, ist entscheidend, um dem Sicherheitsteam eine einzige und zentrale Informationsquelle zu bieten.

- Einheitliche Darstellung: Eine korrekt konfigurierte SIEM-Lösung normalisiert unterschiedliche Datentypen, um einen einheitlichen Snapshot der umfangreichen IT-Umgebung einer Organisation zu liefern.

- Automatisierte Bedrohungserkennung: Sicherheitsexpert:innen können die Erkennung von Bedrohungen und Anomalien automatisieren. Anschließend können Sie schnelle Datenabfragen ausführen, um Ereignisserien zu untersuchen, historische Daten auf Trends und Kontext hin zu analysieren und vieles mehr.

- Risikomanagement: Mit einer SIEM-Lösung können Teams bislang unbekannte Bedrohungen mit Machine-Learning-basierter Anomalieerkennung aufdecken und sich Einblicke in besonders gefährdete Entitäten verschaffen.

Detaillierte Informationen zu 9 Vorteilen von KI-gesteuertem SIEM zur Verbesserung der Sicherheit

Was ist der Unterschied zwischen SIEM und SOAR?

Mit einer SIEM-Lösung erhalten Sicherheitsteams ein Dashboard für Visualisierungen, Warnmeldungen und Berichten, um Bedrohungen besser entdecken zu können, und mit Security Orchestration, Automation and Response (SOAR) können Teams die Reaktion ihrer Organisation auf erkannte Incidents standardisieren und vereinfachen.

SIEM ist also für die Erkennung von Bedrohungen zuständig, und SOAR spezialisiert sich auf den allgemeinen Umgang der Organisation mit diesen Bedrohungen. In der Praxis kommen diese Lösungen einander immer näher.

Wie sieht die Zukunft von SIEM aus?

Um Sicherheitsexpert:innen eine echte zentrale Informationsquelle für die Integration mit anderen Technologien zu liefern, müssen sich SIEM-Lösungen (Security Information and Event Management) vom traditionellen geschlossenen „Black Box“-Ansatz verabschieden. Die Sicherheitssoftware muss also mit offenen Methoden entwickelt werden, damit allgemein erkennbar ist, welche Funktionen die Nutzer:innen schützen und welcher Code zum Schutz vor aufkommenden Bedrohungen verbessert werden kann.

Dies klingt zwar zunächst kontraproduktiv (Warum sollte ein Cybersicherheitsanbieter seinen Code offenlegen?), aber die bisherige Praxis von Sicherheitsanbietern, ihren Code vor der Community zu verbergen, macht diese Unternehmen selbst zu einer Zielscheibe für Hacker:innen. Ein einziger unentdeckter Angriff auf die Sicherheitssoftware kann zur Gefährdung Tausender Kund:innen durch Schwachstellen und Einbrüche führen, weil so riesige Mengen sensibler Daten zugänglich werden. Ganz gleich, ob die Angreifer:innen es auf Finanzinformationen, Geschäftsgeheimnisse, Erpressungsmaterial oder diplomatische Skandale abgesehen haben – wenn nur eine einzige Blackbox geknackt wird, erhalten sie Zugang zum gesamten Königreich.

Bei Elastic sind wir davon überzeugt, dass Offenheit die beste Cybersicherheit ermöglicht. Dies wird am besten durch Elastic Security Labs, unsere interne Sicherheitsforschungsgruppe, veranschaulicht. Ob es um die Veröffentlichung eingehender Recherchen, um die Aufdeckung der neuesten Cyber-Bedrohungen oder um die Ermutigung unserer Community geht, unsere Elastic Erkennungsregeln zu testen, Elastic Security setzt sich dafür ein, dass unsere SIEM-Lösung die beste ist. Wie machen wir das? Partnerschaft und Zusammenarbeit mit unseren Kund:innen, der Community und darüber hinaus.

Erleben Sie die Leistungsfähigkeit von SIEM mit Elastic Security

Elastic Security ist die SIEM-Lösung der Wahl für führende Unternehmen weltweit. Mit dieser Lösung erhalten Sicherheitsteams einen ganzheitlichen Überblick über sämtliche Daten in ihrem Ökosysteme und können anhand dieser Daten so schnell und umfangreich reagieren, wie dies in modernen Unternehmen erforderlich ist.

Elastic Security lässt sich auch nahtlos mit anderen Anwendungsfällen im Sicherheitsbereich integrieren, inklusive:

Häufig gestellte Fragen (FAQs) zu SIEM

Was ist ein SIEM?

SIEM steht für Security Information and Event Management. Diese Lösungen tragen Protokolle und Ereignisse zusammen, die von Sicherheitsteams analysiert werden können.

Warum verwenden Organisationen SIEM-Lösungen?

Organisationen nutzen SIEMs, um Sicherheitsdaten aus ihren gesamten Systemen zu erfassen. Das hilft ihnen, verdächtige Aktivitäten frühzeitig zu erkennen und schnell zu reagieren. Es vereinfacht auch die Einhaltung von Compliance-Vorschriften und verbessert die Sichtbarkeit der Sicherheit.

Was ist der Unterschied zwischen SIEM und SOC?

Ein Security Operations Center (SOC) ist das Team, das für das Monitoring, die Analyse und die Untersuchung von Sicherheitsereignissen verantwortlich ist. Ein SIEM ist die Technologie, die von einem SOC genutzt wird.

Was ist KI-gestütztes SIEM?

KI-gesteuertes SIEM bezieht sich auf eine SIEM-Lösung, die über KI-Funktionen verfügt, die in die gesamte Nutzererfahrung integriert sind und Sicherheitsexpert:innen bei Aufgaben wie der Zusammenfassung von Alarmen, der Umwandlung von Abfragen, der Ingestion benutzerdefinierter Datenquellen, Workflow-Vorschlägen und mehr unterstützen. KI-gesteuertes SIEM ersetzt nicht den Bedarf an Sicherheitsanalyst:innen – vielmehr erweitert es deren Workflows und befähigt sie, Bedrohungen schneller und effizienter zu bewältigen.

Kann ein SIEM dabei helfen, Ransomware oder Insider-Bedrohungen zu erkennen?

Ein SIEM blockiert Ransomware oder Insiderbedrohungen nicht von selbst, aber es kann die Anzeichen frühzeitig erkennen. Es hält Ausschau nach seltsamen Mustern oder ungewöhnlichem Verhalten, die auf einen Angriff hinweisen könnten. Auf diese Weise erhalten die Sicherheitsteams eine Vorwarnung, bevor die Dinge außer Kontrolle geraten.

Ist SIEM eine Firewall?

Nein, ein SIEM ist keine Firewall. Firewalls werden zur Kontrolle des Netzwerkverkehrs eingesetzt, während SIEMs Sicherheitsdaten sammeln und analysieren.

Was ist der Unterschied zwischen SIEM und SOAR?

SIEM ist auf die Erkennung von Bedrohungen spezialisiert, während Security Orchestration, Automation and Response (SOAR) auf die umfassendere Reaktion der Organisation auf diese Bedrohungen spezialisiert ist.

Was ist der Unterschied zwischen SIEM und XDR?

Extended Detection and Response (XDR) ist eine Lösung, die Angriffe gezielt über Endpoints hinweg untersucht und behebt, während SIEM im gesamten Unternehmen arbeitet. Viele SIEM-Plattformen haben XDR-Funktionen integriert oder sind mit diesen integriert.

Weitere SIEM-Ressourcen

- SIEM-Leitfaden für Einkäufer 2025

- Elastic Global Threat Report 2023

- Elastic Security Labs kennenlernen

- Schulung: Elastic Security für SIEM

- Entdecken Sie den Elastic AI Assistant zur Verbesserung von Beobachtbarkeit und Sicherheit

- Ist es an der Zeit, Ihr SIEM-Tool zu ersetzen?

- Rückblick auf die Geschichte: Die generative KI-Revolution im SIEM-Bereich

- Umfassender Leitfaden für das Security Operations Center

- Umfassender Leitfaden zu Security Analytics