脅威ハンティング

脅威ハンティングのためのElasticセキュリティ

高度な分析から収集された洞察でハンティングを開始します。ペタバイト規模のデータを活用し、脅威インテリジェンスでエンリッチ化します。想定される脅威だけでなく、想定外の脅威も検出できます。

セキュリティ専門家によって検証済み

Elastic Securityを使用して、世界中のセキュリティチームがプロアクティブな脅威ハンティングを行っており、弊社の社内セキュリティ研究グループも含まれています。

お客様事例

ヨーロッパの警察組織は、攻撃者による犯罪捜査の妨害を阻止しています。

お客様事例

SNCのマネージドセキュリティサービスチームは、脅威発見までの時間をコレまで以上に短縮しています。

お客様事例

ウォルマートは、膨大なデータセットを活用して、世界的なシンジケートによる消費者への詐欺行為を阻止しています。

脅威ハンターに力を与える

Elasticセキュリティは、担当者が高度な脅威を特定するために必要な情報を提供します。

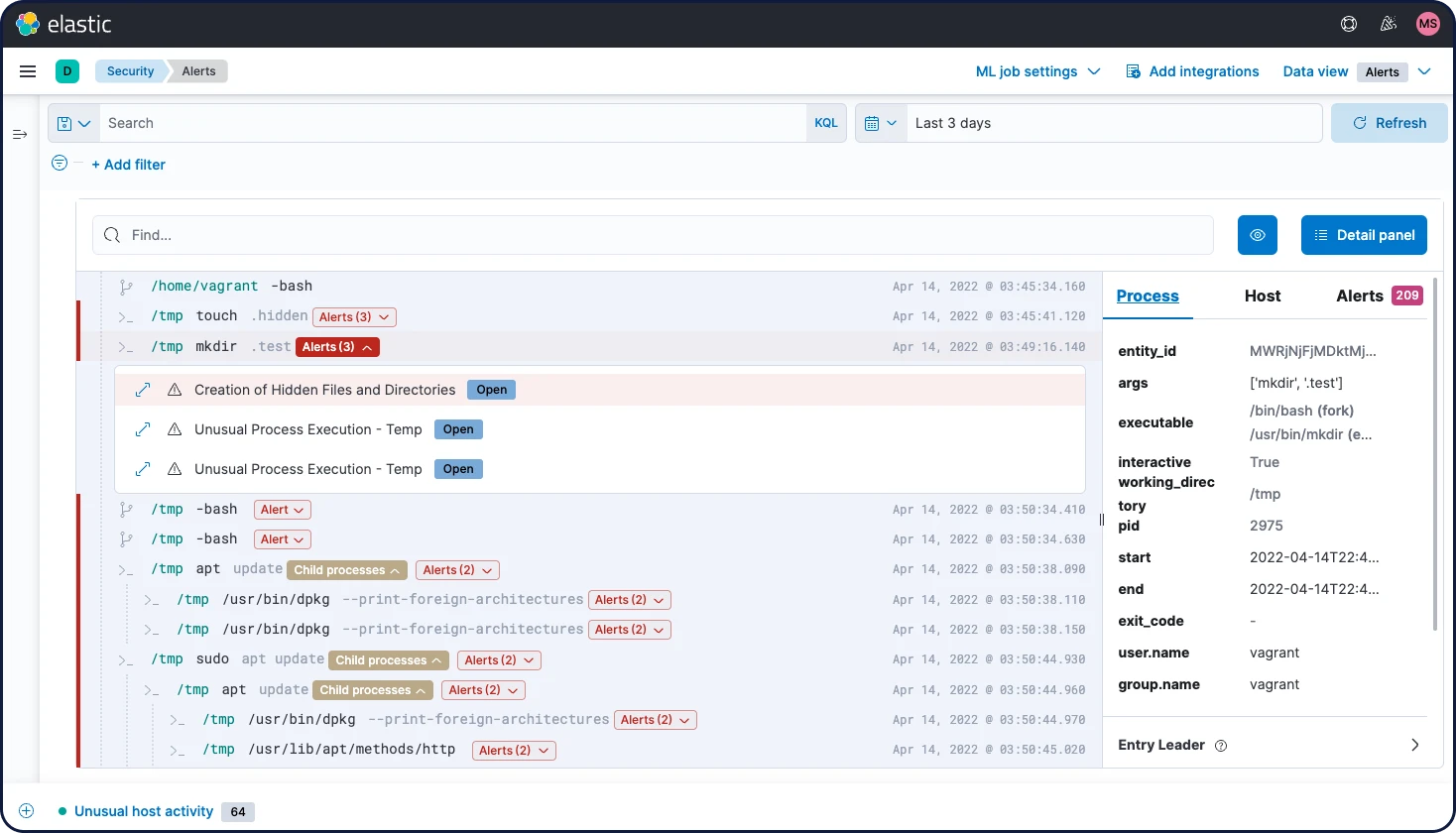

これまで隠れていた脅威を発見

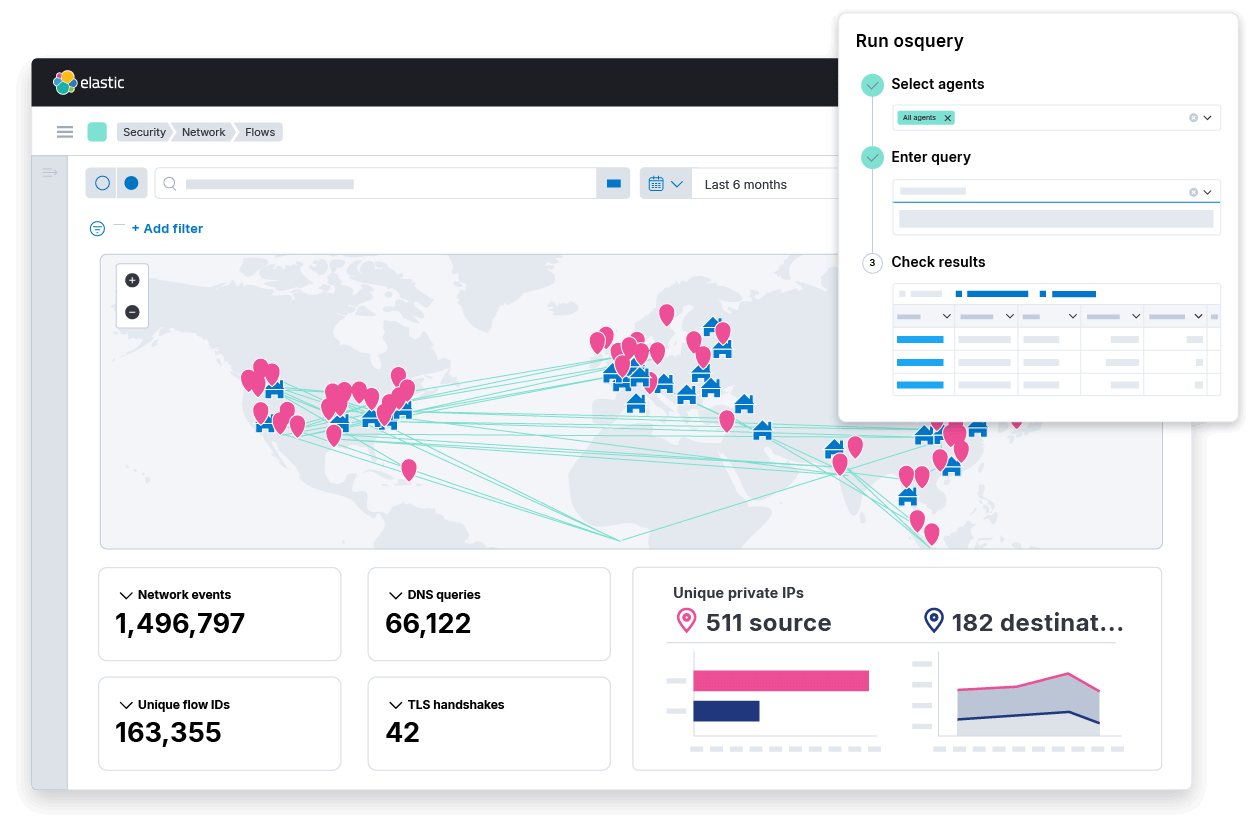

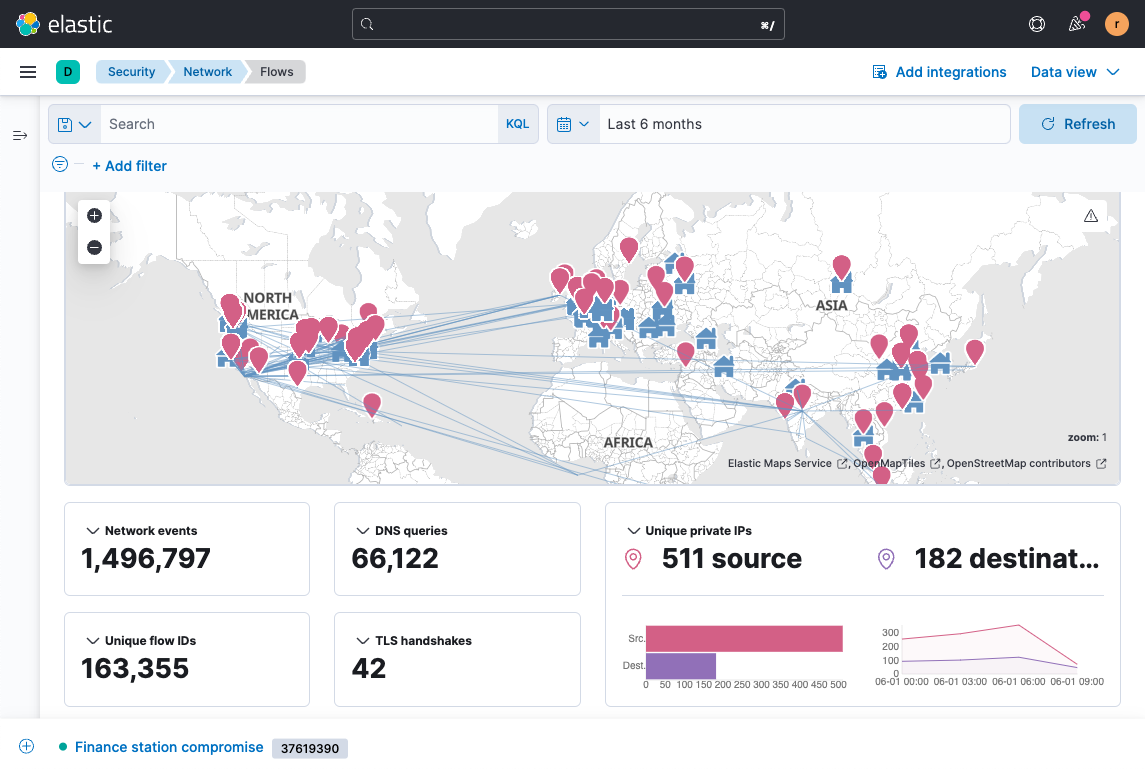

Elasticは、精選されたビジュアライゼーションとコンテキストを提供して、担当者が隠れた脅威を追跡できるようサポートします。セキュリティとITテクノロジーの広範なエコシステムと連携し、組織が死角とデータサイロを排除するのに役立ちます。

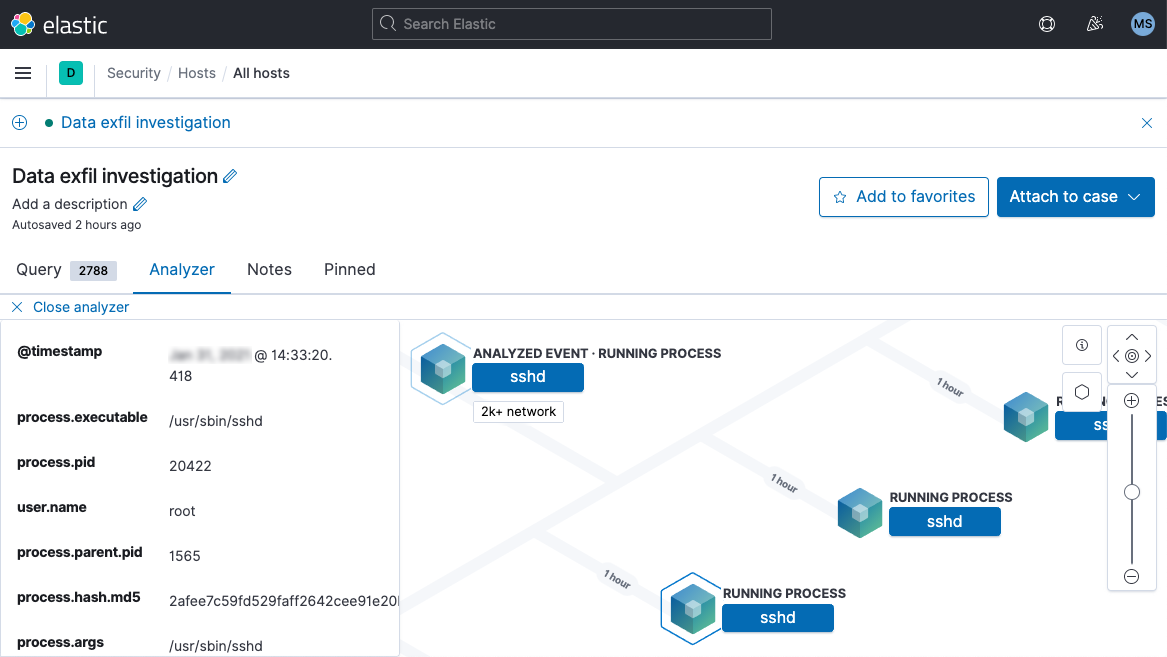

豊富なコンテキストで対応を高速化

Elasticは、脅威ハンターが何を精査し、どのようなアクションを実行すべきかを判断できるようサポートします。豊富なコンテキストが瞬時に表示されるため、アナリストは自信を持って迅速なアクションを実行できます。脅威ハンターはペタバイト規模のログをわずか数秒で照会し、新しいセキュリティ侵害インジケーター(IoC)を数年分の履歴データとすばやくマッチングできます。

滞留時間を短縮し、被害を最小限に抑える

凍結データの解凍を待っていては、貴重な時間が無駄になります。Elasticを利用すれば凍結データに迅速にアクセスして、長時間待つことなくアーカイブを調査できます。

いろいろできる、Elastic Stack

スピーディでスケーラブル、関連性にすぐれていて、シンプル。Elasticはあらゆるタイプの業務に役立ちます。

セキュリティ

脅威に対する防御、検知、対応までを迅速かつ大規模に実行します。

オブザーバビリティ

ログ、メトリック、APMトレースを単一のスタックで分析します。

エンタープライズサーチ

職場やWebサイト、アプリケーションにパワフルな検索エクスペリエンスを構築します。