Une observabilité unifiée pour votre écosystème cloud

Le nombre d'applications et de charges de travail à passer au cloud ne cesse d'augmenter. Or, les organisations ont de plus en plus de difficultés à obtenir la visibilité inter-plateformes et l'analytique dont elles ont besoin pour détecter les problèmes de manière proactive et les résoudre, du fait de la complexité croissante des écosystèmes hybrides et multicloud. Bonne nouvelle : Elastic est là pour vous aider.

Découvrez à quel point il est simple de débuter le suivi de votre infrastructure avec OpenTelemetry lors de cet atelier pratique de 15 minutes.

Essayer l'atelier pratiqueÉtudiez les points à garder à l'esprit lorsque vous choisissez une solution d'observabilité.

Télécharger l’e-bookVous souhaitez migrer vers le cloud ? Découvrez les problématiques auxquelles les entreprises sont confrontées lorsqu'elles migrent et comment Elastic Observability peut les aider.

Regarder maintenantDes applications jusqu'aux conteneurs et à une approche sans serveur

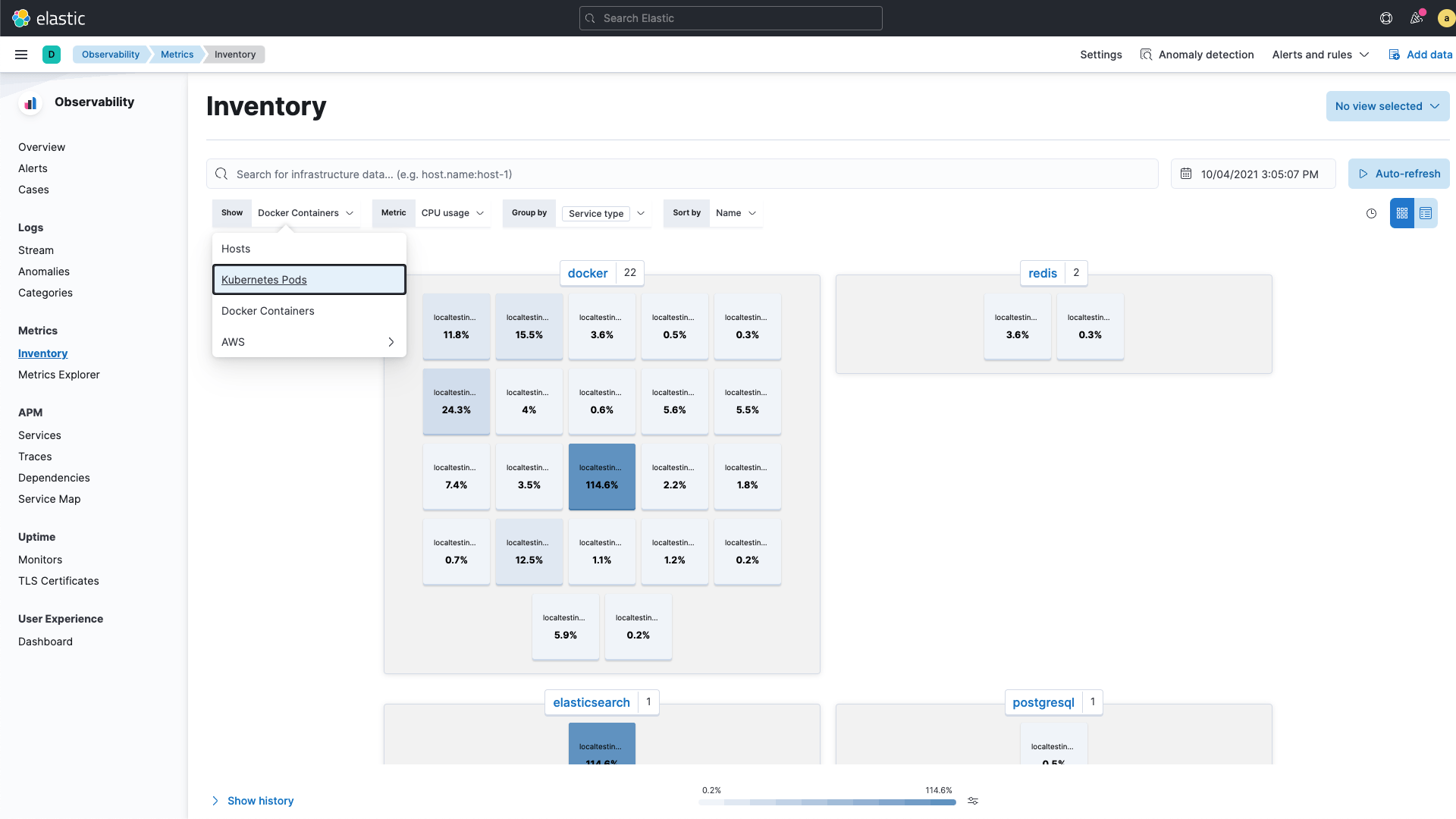

Bénéficiez d'une visibilité opérationnelle immédiate sur l'infrastructure et les applications cloud-native, notamment les services, les hôtes, les conteneurs, les pods Kubernetes et les niveaux sans serveur.

Bénéficiez d'une vue à 360 degrés

Unifiez la visibilité dans vos environnements sur site et dans le cloud. Ingérez des données télémétriques venant d'applications, de l'infrastructure et bien plus encore, grâce à plus de 200 intégrations prêtes à l'emploi pour les services et plateformes populaires.

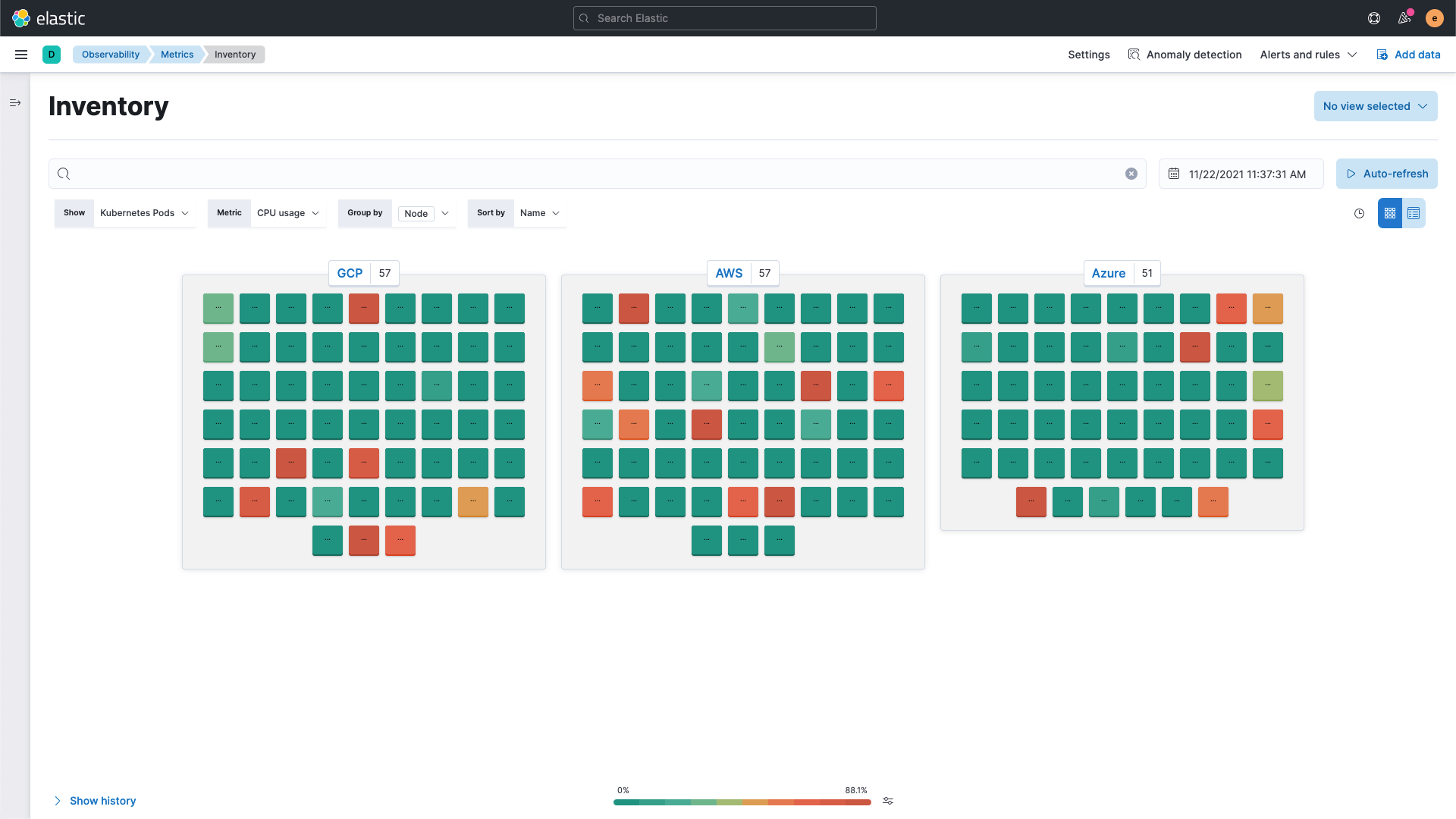

Monitorez l'infrastructure cloud

Suivez les performances des services cloud, tels qu'Amazon Web Services, Google Cloud et Microsoft Azure. Gagnez en efficacité grâce à une ingestion de données sans agent via des intégrations natives au sein de la console cloud.

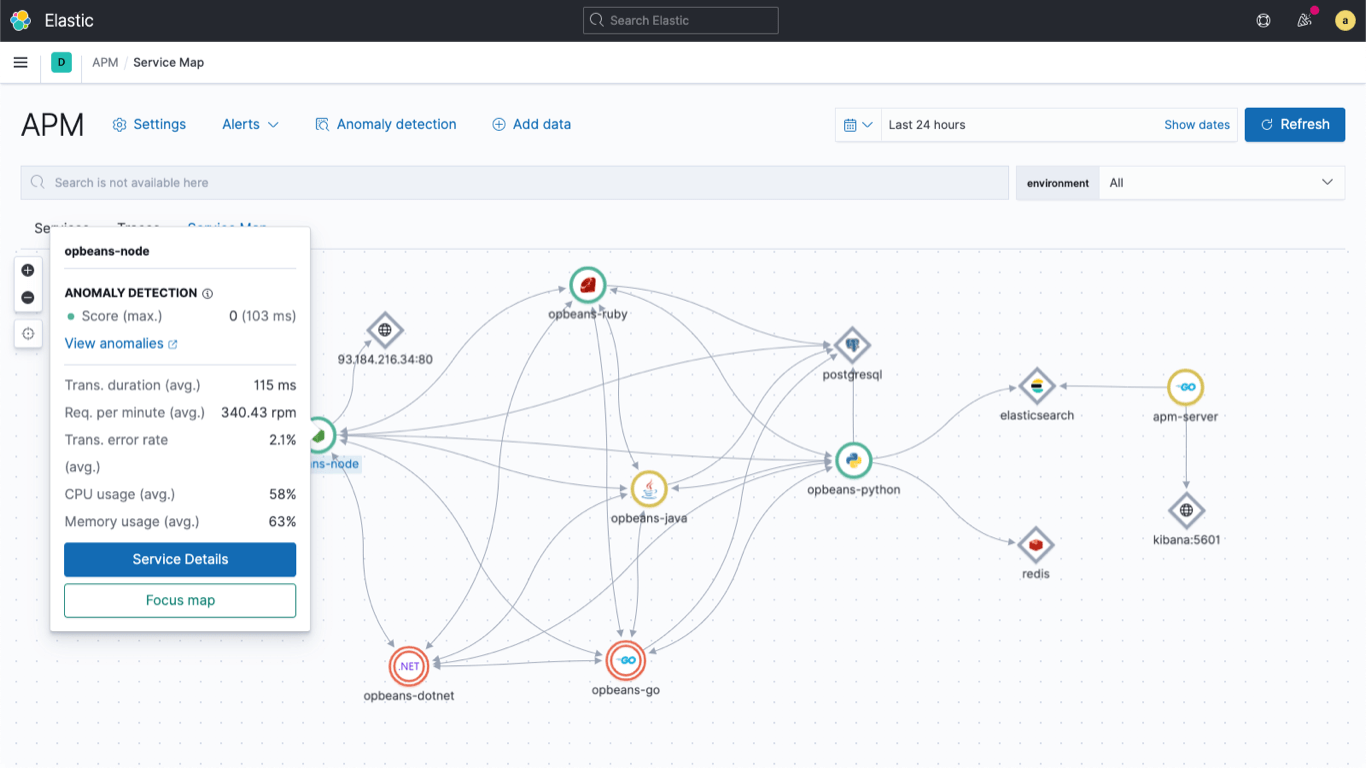

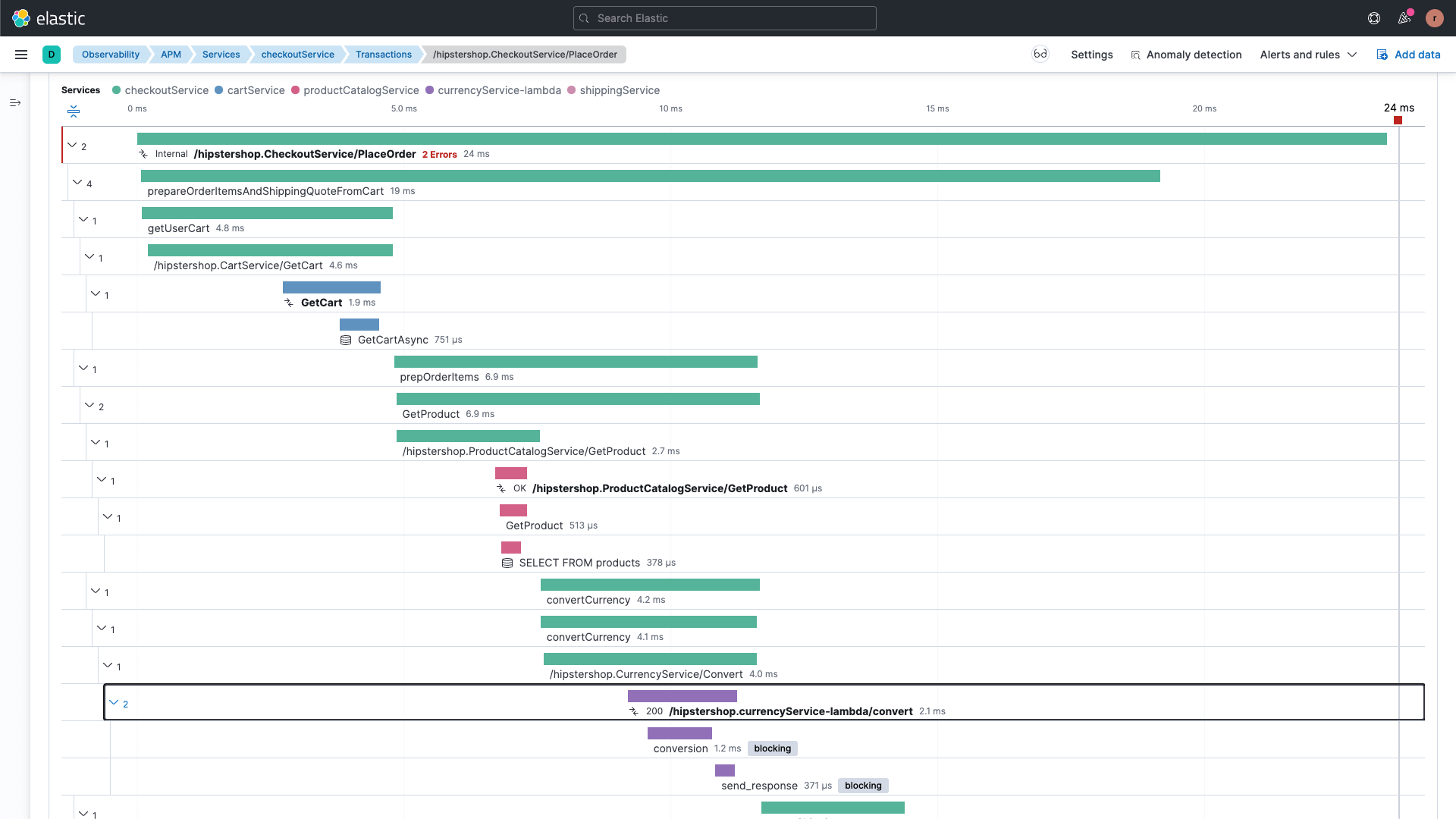

Résolvez les erreurs d'application et les problèmes de performances

Les architectures complexes des microservices n'auront bientôt plus de secrets pour vous. Découvrez également le profil des applications grâce au traçage distribué de bout en bout. Mappez les dépendances des services d'application couvrant plusieurs environnements cloud ou hybrides.

Convertissez les données en action

Bénéficiez de la visibilité dont vous avez besoin avec des tableaux de bord, des alertes et des pipelines d'ingestion prêts à l'emploi pour extraire des champs structurés. Grâce au Machine Learning scalable, détectez les comportements anormaux et corrélez automatiquement les performances des transactions afin de déterminer la cause première des problèmes rencontrés. Envoyez des alertes à l'outil de notification de votre choix.

Une expérience cloud conçue par Elastic

En tant que créateurs d'Elasticsearch, nous mettons nos fonctionnalités, notre support technique, la recherche et la sécurité au service de vos clusters dans le cloud.

Observabilité

Unifiez vos logs, vos indicateurs et vos traces APM à grande échelle dans une seule et même suite.

Sécurité

Prévenez, détectez et éliminez les menaces rapidement et à grande échelle. Et si vous protégiez vos données pendant que vous les faites travailler ?

Recherche d'entreprise

Des expériences de recherche performantes et modernes pour votre lieu de travail, votre site web ou vos applications.