KI und die SIEM-Landschaft 2025: Ein Leitfaden für SOC-Leiter

Sicherheitsteams sehen sich oft gezwungen, die unmittelbaren Brände vor ihnen zu löschen, was jedoch auf Kosten der Umsetzung einer methodischeren Strategie zur Risikominderung geht. Die Angriffsflächen erweitern sich, und mit neuen Technologien entstehen neue Risiken. Moderne Security Operations Center (SOC)-Teams ertrinken in Alarmen, sind durch den Fachkräftemangel überlastet und bemühen sich, den immer raffinierteren Angreifern einen Schritt voraus zu sein.

SIEM (Security information and event management)-Plattformen sind in diesem Kampf von entscheidender Bedeutung. Sie helfen den Mitgliedern des SOC, Sicherheitsdaten in Echtzeit zu erfassen, zu analysieren und zu operationalisieren. Jetzt verändert KI (künstliche Intelligenz) in der Cybersicherheit, was SIEM leisten kann und wie Sicherheitsteams es nutzen können, um ihre Abwehrmaßnahmen zu vervielfachen.

In diesem Blog erkunden wir die sich entwickelnde SIEM-Landschaft, die zunehmende Rolle der KI, die wichtigsten architektonischen Elemente, die Kernfähigkeiten sowie die Vorteile und Herausforderungen moderner SIEM-Lösungen.

Die Rolle der KI im modernen SIEM von heute

Cybersicherheit erlebt ein KI-Paradoxon. KI in den Händen von Angreifern hilft ihnen, den Umfang und die Komplexität ihrer Angriffe zu erhöhen. Aber KI in den Händen von Verteidigern verbessert die Produktivität, reduziert die mittlere Erkennungszeit (MTTD) und Reaktionszeit (MTTR) und stärkt die allgemeine Sicherheit.

SIEM analysiert eine breite Palette von Datenpunkten und bietet Sicherheitsteams eine zentrale Übersicht über die Systeme ihrer Organisation und die allgemeine Sicherheitslage. Die Integration von KI-Tools in diesen Prozess kann die Datenerfassung, den Workflow und die Analyse verfeinern, beschleunigen und optimieren.

Wenn KI auf SIEM-Workflows angewendet wird, unterstützt sie Sicherheitsteams dabei, traditionelle Belastungen durch folgende Fähigkeiten zu verringern:

Schnellere Analyse: Die KI in SIEM beschleunigt die Erkennung und Reaktion auf Bedrohungen, indem sie automatisch große Mengen an Sicherheitsdaten korreliert, anomale Muster aufdeckt und es Cybersicherheitsanalysten ermöglicht, Vorfälle schneller zu priorisieren und zu untersuchen.

Alarmdestillation: KI reduziert die Alarmmüdigkeit, indem sie Fehlalarme herausfiltert und die wichtigsten Bedrohungen basierend auf Risikostufen und historischem Kontext priorisiert.

Workflow-Empfehlungen: Die KI generiert Vorschläge für Analysten zu den nächsten Schritten während der Untersuchungen, optimiert die Entscheidungsprozesse und erstellt kontextreiche Zusammenfassungen.

Migration von SIEM-Inhalten: KI erleichtert den Übergang von älteren SIEMs zu modernen Plattformen, indem sie die Konvertierung vorhandener Erkennungsregeln und anderer Inhalte automatisiert.

Benutzerdefinierte Datenintegration: KI-gesteuerte Tools können in wenigen Minuten benutzerdefinierte Datenintegrationen sowie die erforderliche Konfiguration zur Datenaufnahme aus jeder REST API erstellen. Nahtlose Datenaufnahme ist jetzt mit minimalem Aufwand möglich.

Diese Funktionen steigern die Produktivität der Sicherheitsteams, beschleunigen die Erkennung und Reaktion und verringern das Risiko insgesamt.

SIEM-Architektur und -Komponenten verstehen

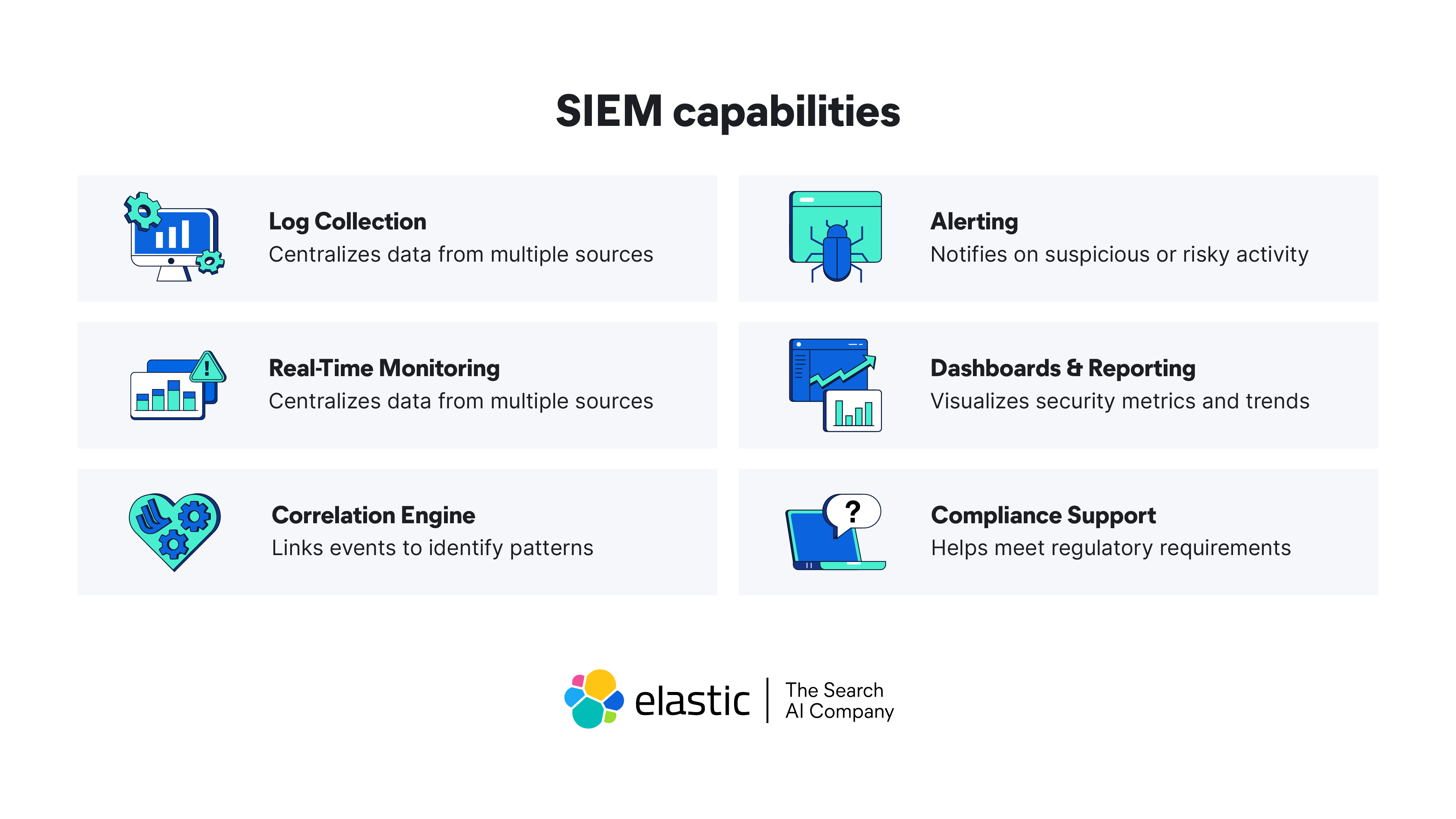

Das Herzstück jeder SIEM-Platform sind mehrere Kernfunktionen, die es SOC-Teams ermöglichen, Sicherheitsvorfälle zu überwachen, zu erkennen und darauf zu reagieren.

Log-Erfassung

SIEM-Lösungen werden Logs von Anwendungen, Nutzern, Cloud-Workloads, Netzwerken, Endpunkten sowie Sicherheitssoftware und -hardware aufnehmen.

Daten-Normalisierung

Die Normalisierung ist der Prozess der Integration unterschiedlicher Datenquellen in ein gemeinsames Schema für eine standardisierte Analyse.

Automatisierte Erkennungs-Engine

Ein SIEM kann Ereignisse aus verschiedenen Quellen zusammenführen, um Muster zu erkennen, die auf Bedrohungen hinweisen.

Echtzeitüberwachung und -warnung

Durch Echtzeitüberwachung und Alerting erhalten Sicherheitsteams sofortigen Einblick in verdächtige Aktivitäten, was eine schnelle Incident-Response und deren Eindämmung ermöglicht. Alarme und Benachrichtigungen zeigen anomale Muster mit einem entsprechenden Schweregrad für die weitere Bearbeitung und Lösung an.

Compliance und Berichterstattung

SIEMs bieten auch robuste Berichterstattungsfunktionen zur Unterstützung der Einhaltung gesetzlicher Vorschriften mit Frameworks wie HIPAA, PCI-DSS und der DSGVO. Dashboards bieten Echtzeiteinblicke in Sicherheitsdaten und Vorfälle durch anpassbare Visualisierung. Diese Berichterstattungstools helfen nicht nur dabei, die Einhaltung von Standards nachzuweisen, sondern ermöglichen auch eine kontinuierliche Bewertung der Sicherheitslage. Sie unterstützen Sicherheitsteams außerdem dabei, gesetzliche Anforderungen wie DSGVO, HIPAA, PCI-DSS und ISO 27001 zu erfüllen.

Sicherheitsintegrationen

Eine SIEM-Lösung kann mit Tools wie Security Orchestration, Automation and Response (SOAR), Cloud Detection and Response (CDR), Endpoint Detection and Response (EDR), Identity and Access Management (IAM) und Threat Intelligence Platforms (TIP) verbunden werden.

Incident-Response-Module

Ermöglichen Sie die Alarmtriage, Untersuchung und Behebung durch integrierte Workflows oder externe SOAR-Plattformen.

Korrelation und Analysen

Nachdem Sie Logs gesammelt und normalisiert haben, die eine Basislinie normaler organisatorischer Aktivitäten bilden, identifiziert die SIEM-Korrelation anomale Muster in den Ereignissen, was entscheidend für die Erkennung komplexer Bedrohungen ist.

SIEM-Deployment

Die vielseitigsten Lösungen von heute unterstützen eine breite Palette von Deployment-Typen, von SIEM-as-a-Service-, selbstverwalteten, Multi-Cloud-, Hybrid- bis hin zu On-Prem-Architekturen.

Cloudnative SIEMs bieten Skalierbarkeit, Flexibilität und Echtzeitanalysen mit minimalem Infrastruktur-Overhead, was sie ideal für cloudbasierte Unternehmen macht. Hybride Deployments kombinieren die Vorteile der Cloud-Agilität mit der Kontrolle über On-Prem-Systeme, was für Organisationen geeignet ist, die in die Cloud wechseln oder in regulierten Umgebungen arbeiten. Gleichzeitig sind On-Prem-SIEMs nach wie vor die erste Wahl für Branchen mit strengen Anforderungen an die Datenresidenz und bieten ein Höchstmaß an Kontrolle und Sicherheit.

Wichtige SIEM-Funktionen

SIEM analysiert eine Vielzahl von Datenpunkten und bietet den Sicherheitsteams eine zentrale Übersicht über die Systeme und die allgemeine Sicherheitslage des Unternehmens. Die Integration von KI-Tools in diesen Prozess kann die Datenerfassung, den Workflow und die Analyse verfeinern, beschleunigen und rationalisieren.

Moderne SIEM-Lösungen sind mit erweiterten Funktionen ausgestattet, wie zum Beispiel:

KI-gesteuerte Bedrohungserkennung, die Machine-Learning-Modelle verwendet, um ausgeklügelte Angriffe zu identifizieren

Nutzerverhaltensanalyse (User Behavior Analytics, UBA), die Verhaltensgrundlagen für Nutzer und Systeme erstellt, um Anomalien zu erkennen, die auf Insider-Bedrohungen oder die Gefährdung von Konten hinweisen

Integration in SOAR-Plattformen, die automatisierte Playbooks und Reaktion ermöglichen, wodurch die Lösung von Vorfällen beschleunigt und die Arbeitsbelastung der Analysten reduziert wird

Integrationen in XDR-, Endpoint- und Cloud-Sicherheit, die eine schnelle Reaktion und Bedrohungsminderung ermöglichen

Herausforderungen und Einschränkungen von Legacy-SIEMs

Ältere SIEMs können mit Einschränkungen verbunden sein, was viele Teams dazu veranlasst, einen SIEM-Austausch in Betracht zu ziehen. Zu diesen Herausforderungen gehören:

Hohe Betriebskosten: Lizenz-, Speicher- und Rechenkosten können sich bei älteren SIEM-Anbietern schnell summieren.

Skalierbarkeitsprobleme: Ältere Platformen können mit modernen Datenmengen und unterschiedlichen IT-Umgebungen nicht Schritt halten.

Integrationshürden: Legacy-Systeme verfügen möglicherweise nicht über sofort verfügbare Integrationen in moderne cloudbasierte Sicherheitstools.

Falschmeldungen: Ein Mangel an kontextsensitiven Analysen führt oft zu einer überwältigenden Menge an irrelevanten Warnungen.

Komplexität: Die Konfiguration und Abstimmung erfordern traditionell spezielle Fähigkeiten und erheblichen Aufwand.

- Lernkurve: Viele Organisationen haben Schwierigkeiten, qualifizierte Analysten zu finden und zu halten, um SIEM-Operationen zu verwalten.

Wie KI-gesteuertes SIEM SOC-Teams zugutekommt

Die KI-Funktionen, die jetzt in SIEM-Lösungen integriert sind, können die Betriebseffizienz und Sicherheitslage durch verbesserte Bedrohungserkennung, schnellere Untersuchungszeiten und automatisierte Reaktionen erheblich verbessern. Proaktive, KI-gestützte Bedrohungserkennung kann helfen, die sprichwörtlichen Brände zu verhindern, bevor sie entstehen.

Erweiterte Bedrohungserkennung

KI-gesteuerte SIEM-Lösungen beschleunigen die Bedrohungserkennung, indem sie riesige Datenmengen in Echtzeit analysieren. Diese Lösungen korrelieren diese Daten mit den neuesten Bedrohungsinformationen, um neue Bedrohungsarten zu erkennen und hochriskante Anomalien aufzudecken, die sonst möglicherweise unbemerkt bleiben würden.

Schnellere Untersuchung

KI treibt Untersuchungen voran und verkürzt die Verweildauer. Sie liefert relevante Einblicke aus der Datenflut, die von den heutigen Ökosystemen generiert wird, und unterstützt Analysten dabei, schnell Antworten zu finden.

Automatisierte Reaktion

Manuelle Reaktion auf Warnmeldungen können Organisationen gefährden, da Sicherheitsteams versuchen, widersprüchliche Prioritäten auszugleichen. KI-gestütztes SIEM ermöglicht geführte Reaktionen und automatisierte Workflows gegen unterschiedliche Bedrohungen.

Compliance-Support

Die automatisierte Erstellung von Datenintegrationen, Erkennungsregeln, Dashboards und Berichten optimiert die Einhaltung von Vorschriften, indem sie das Aufnehmen von Daten aus kritischen Anwendungen, Systemen und Infrastrukturen vereinfacht – unabhängig davon, wie individuell oder komplex diese sind.

Verbesserte Produktivität der Analysten

SOC-Teams, die in ihrem SIEM durch KI unterstützt werden, können die wichtigsten Warnungen hervorheben, benutzerdefinierte Datentypen problemlos importieren und Workflow-Vorschläge anleiten. Dadurch haben die Teams mehr Zeit, sich auf strategische Initiativen zu fokussieren.

SIEM-Anwendungsfälle

Abgesehen davon, dass sie der Schlüssel zum Cybersicherheitsmanagement sind, sind moderne SIEMs für zahlreiche Cybersicherheits- und Compliance-Szenarien von entscheidender Bedeutung.

Threat Hunting

KI-gesteuerte SIEMs befähigen Analysten, Bedrohungen effizienter zu identifizieren, indem sie als Handlanger eines Bedrohungsjägers fungieren – sie sind jederzeit bereit für Anfragen in natürlicher Sprache zu Ereignissen, Daten und Kontexten und präsentieren Ergebnisse schnell und intuitiv.

Kontinuierliche Sicherheitsüberwachung

Kontinuierliche Überwachung der Sicherheit liefert proaktiv den Echtzeitstatus Ihrer Daten über die gesamte Angriffsfläche. Diese Praxis beseitigt blinde Flecken, befähigt die Anwender und reduziert Risiken.

Untersuchung und Bekämpfung

In SIEM eingebettete KI hilft Sicherheitsteams, Bedrohungen während der Untersuchung und Reaktion schneller zu entschärfen und die Cyber-Resilienz zu erhöhen.

Compliance

Durch die Vereinfachung der Einbindung benutzerdefinierter Datenquellen und der Erstellung von Erkennungsregeln, Dashboards und Berichten helfen KI-gesteuerte SIEMs Unternehmen, die Compliance aufrechtzuerhalten.

Erkennung von Insiderbedrohungen

Indem SIEMsungewöhnliches Verhalten von Benutzern mit erhöhten Berechtigungen kennzeichnen, helfen sie Sicherheitsteams dabei, Insider-Bedrohungen zu erkennen.

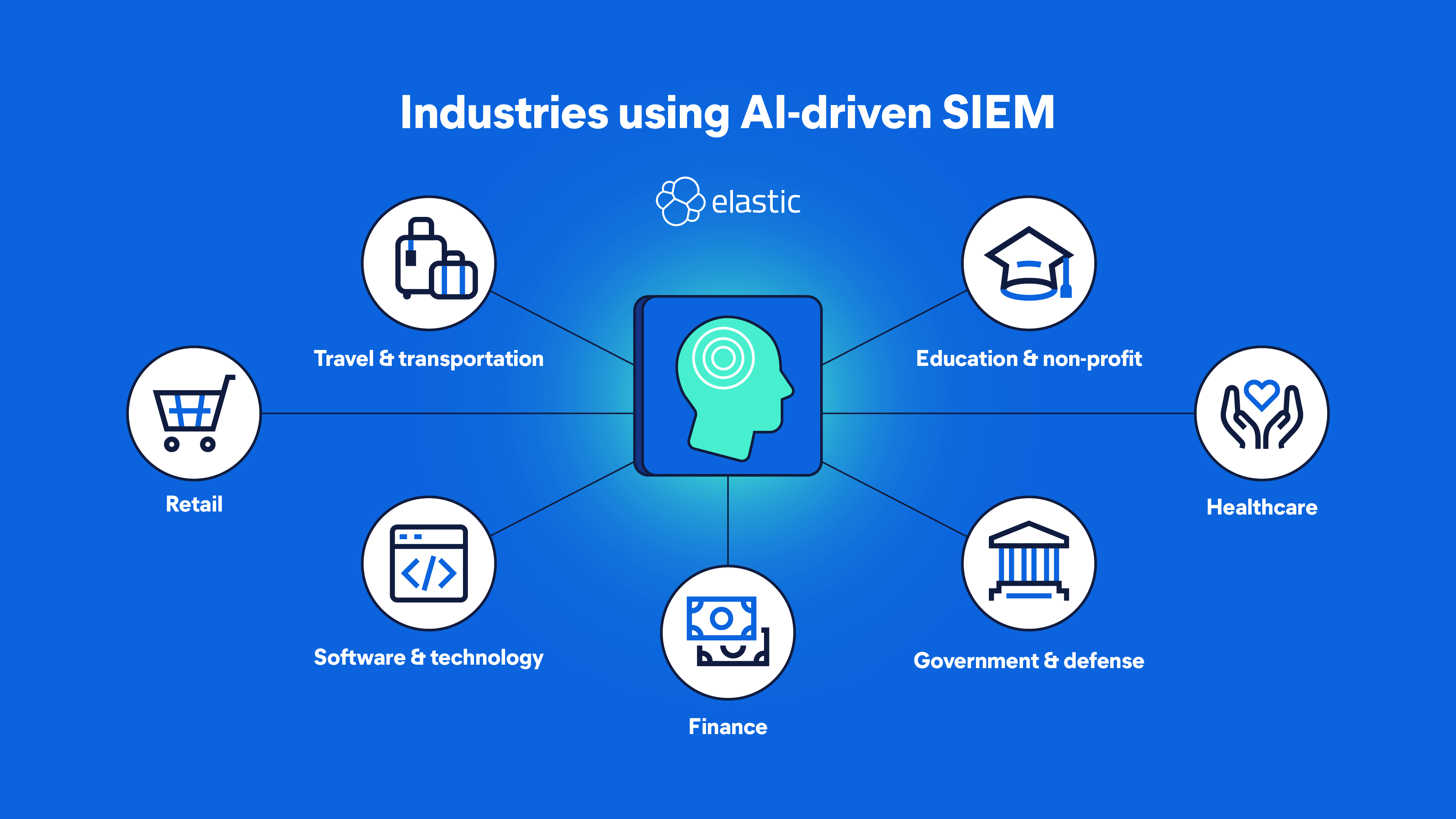

KI-gesteuertes SIEM in der Praxis nach Branchen

Die Vorteile von KI-gestütztem SIEM gelten für alle Branchen.

Tourismus und Personen- und Gütertransport

Die Reisebranche und die Transportsysteme der Logistik sind auf eine komplexe digitale Infrastruktur angewiesen.

Bolt schützt seine Super-App und Benutzer jetzt mit Elastic Security auf Elastic Cloud und bietet so einheitlichen Datenschutz sowie betriebliche Effizienz.

Mit Elastic verbesserte Bolt den Datenschutz, reduzierte den Wartungsaufwand um 75 % und erhöhte das Vertrauen der Nutzer, indem es Millionen von Reisen schützte und gleichzeitig die Umstellung auf skalierbare, KI-gestützte Sicherheit in der Cloud beschleunigte.

Software und Technologie

Die Cybersicherheitsbranche ist auf fortschrittliche Überwachungssysteme angewiesen, um den sich entwickelnden Cyberbedrohungen einen Schritt voraus zu bleiben.

Als beispielsweise der Managed-Security-Services-Anbieter Proficio seine Bedrohungserkennung und -reaktion optimieren wollte, entschied er sich für die KI-gesteuerte SIEM-Lösung von Elastic. Durch die Integration von Elastic Security und Elastic AI Assistant erhielt Proficio Echtzeittransparenz und automatisierte Bedrohungserkennung. Dies ermöglichte eine Verkürzung der Untersuchungszeit um 34 %, verbesserte Reaktionszeiten um 75 % und reduzierte Fehlalarme, was zu erheblichen Effizienzsteigerungen führte. Dadurch verzeichnete Proficio ein Geschäftswachstum von 60 % und reduzierte gleichzeitig die Untersuchungskosten auf weniger als einen halben Cent pro Alarm. Das Ergebnis: Einsparungen von schätzungsweise einer Million $ über drei Jahre.

Bildung und gemeinnützige Arbeit

Universitäten sind auf flexible, kosteneffiziente Sicherheitssysteme angewiesen, um große und komplexe Netzwerke zu schützen.

Als die University of York ein flexibleres und kostengünstigeres SIEM benötigte, wandte sie sich an Elastic Security. Mit den KI-gesteuerten Erkennungs- und Reaktionsfähigkeiten von Elastic konnte die Universität die Abfragezeiten von Stunden auf Sekunden reduzieren, die Lizenzkosten optimieren und ihrem kleinen Team durch integrierte Automatisierungen und Einblicke, die durch generative KI (GenAI) gestützt wurden, mehr Möglichkeiten bieten.

Regierung und Verteidigung

Auftragnehmer aus der Luft- und Raumfahrt sowie der Verteidigung müssen strenge Sicherheits- und Compliance-Standards erfüllen, ohne dabei an Geschwindigkeit oder Umfang einzubüßen.

Als die Sierra Nevada Corporation (SNC) ihre Sicherheitsoperationen intern verlagern und die Datenaufnahme um das Zehnfache skalieren musste, entschied sie sich für das KI-gesteuerte SIEM von Elastic. Mit Elastic Security verkürzte SNC die Abfragezeiten von Minuten auf Sekunden, startete einen umsatzgenerierenden Managed Service und beschleunigte die Bedrohungserkennung durch leistungsstarke Automatisierung und Anomalieerkennung – alles auf einer einheitlichen Platform, die auf Wachstum ausgelegt ist.

Einzelhandel

Sicherheit ist unerlässlich, um sichere und nahtlose Kundenerlebnisse zu schaffen. The Hut Group (THG) schützt Millionen von E-Commerce-Kunden, indem sie die Sicherheit mit Elastic Security für SIEM zentralisiert, wodurch die Reaktionszeit um 60 % und die Triage-Zeiten halbiert werden.

Durch Automatisierung, Machine Learning und Durchsuchbarer Snapshot in Elastic Security konnte THG die Speicherkosten um 60 % senken, die Betrugserkennung verbessern und das Kundenerlebnis verbessern.

Finanzen

Finanzinstitute können KI-gestütztes SIEM verwenden, um Übernahmeversuche von Konten zu erkennen und diese in Echtzeit mit UBA zu mindern.

Gesundheitswesen

Krankenhäuser, Kliniken und Versicherungsunternehmen können SIEM für die HIPAA-Compliance verwenden, um unbefugten Zugriff auf Patientendaten zu erkennen.

Die Zukunft von SIEM in der Cybersicherheit

Die Zukunft von SIEM ist eng mit der Zukunft der KI verknüpft. Sicherheitsteams suchen nach Lösungen, die sich an ihre Umgebungen anpassen und mit ihnen skalieren lassen und ihnen helfen, mit der sich schnell verändernden Bedrohungslandschaft Schritt zu halten. Hier kommt KI-gesteuertes SIEM ins Spiel.

Cloudnative SIEMs werden weiterhin an Bedeutung gewinnen und bieten die Flexibilität, Skalierbarkeit und vereinfachte Abläufe, die moderne SOCs benötigen. KI wird vorausschauende Security Analytics ermöglichen, kontinuierlich aus Ihrer Umgebung lernen und Teams dabei helfen, schneller intelligentere Entscheidungen zu treffen.

KI-gesteuerte Security Analytics mit Elastic Security

Elastic Security bietet eine SIEM-Lösung, die schnell, flexibel und skalierbar ist. Unterstützt durch KI-gestützte Analysen liefert sie Echtzeit-Transparenz über Ihre gesamte Angriffsfläche – von Endpoint bis zur Cloud und darüber hinaus.

Mit flexiblen Deployment-Optionen und nahtloser Integration in die Tools, die Sie bereits verwenden, befähigt Elastic SOC-Teams, Bedrohungen mit hoher Präzision zu erkennen, relevante Kontexte und Einblicke schnell zu sammeln, schneller zu reagieren und letztendlich den sich entwickelnden Bedrohungen immer einen Schritt voraus zu sein.

Erkunden Sie zusätzliche SIEM- und KI-Ressourcen

- Elastic wurde bei The Forrester Wave™: Security Analytics Platforms, Q2 2025 als Leader ausgezeichnet

- KI für SecOps

- Einsatz von KI in der Sicherheit: Die wichtigsten Anwendungsfälle und zu vermeidende Fehler

- Leitfaden für SIEM-Einkäufer 2025

- Für Logs, Security und Observability: Elastic statt Splunk

- Erfahren Sie, wie Sie Ihre SIEM-Lösung ersetzen

- Mit Elastic AI Assistant erhalten Sie Zugriff auf Problemlösungen der nächsten Ebene

- Rückblick auf die Geschichte: Die generative KI-Revolution im SIEM-Bereich

- Mehr über CISOs: Aufgabe, Kompetenzen und Sicherheitsauswirkungen

Die Entscheidung über die Veröffentlichung der in diesem Blogeintrag beschriebenen Leistungsmerkmale und Features sowie deren Zeitpunkt liegt allein bei Elastic. Es ist möglich, dass noch nicht verfügbare Leistungsmerkmale oder Features nicht rechtzeitig oder überhaupt nicht veröffentlicht werden.

In diesem Blogpost haben wir möglicherweise generative KI-Tools von Drittanbietern verwendet oder darauf Bezug genommen, die von ihren jeweiligen Eigentümern betrieben werden. Elastic hat keine Kontrolle über die Drittanbieter-Tools und übernimmt keine Verantwortung oder Haftung für ihre Inhalte, ihren Betrieb oder ihre Anwendung sowie für etwaige Verluste oder Schäden, die sich aus Ihrer Anwendung solcher Tools ergeben. Gehen Sie vorsichtig vor, wenn Sie KI-Tools mit persönlichen, sensiblen oder vertraulichen Daten verwenden. Alle Daten, die Sie eingeben, können für das Training von KI oder andere Zwecke verwendet werden. Es gibt keine Garantie dafür, dass Informationen, die Sie bereitstellen, sicher oder vertraulich behandelt werden. Setzen Sie sich vor Gebrauch mit den Datenschutzpraktiken und den Nutzungsbedingungen generativer KI-Tools auseinander.

Elastic, Elasticsearch und zugehörige Marken sind Marken, Logos oder eingetragene Marken von Elasticsearch N.V. in den Vereinigten Staaten und anderen Ländern. Alle anderen Unternehmens- und Produktnamen sind Marken, Logos oder eingetragene Marken ihrer jeweiligen Eigentümer.