Threat Hunting

Elastic Security für das Threat-Hunting

Starten Sie Hunts mit Einblicken aus Ihren modernen Analysen. Nutzen Sie Petabyte von Daten, die mit Threat Intelligence angereichert wurden. Entdecken Sie Bedrohungen, die Sie erwartet haben – und weitere Bedrohungen, die Sie nicht erwartet haben.

Von Sicherheitsexperten geprüft

Sicherheitsteams weltweit führen proaktives Threat-Hunting mit Elastic Security durch, einschließlich unserer eigenen internen Sicherheitsforschungsgruppe.

Kunden-Spotlight

Polizeikräfte in einem europäischen Land verhindern, dass Angreifer strafrechtliche Ermittlungen sabotieren.

Kunden-Spotlight

Das Managed Security Services-Team von SNC entdeckt Bedrohungen schneller als je zuvor.

Kunden-Spotlight

Walmart nutzt umfangreiche Datensätze zum Schutz der Verbraucher vor dem Betrug global agierender Syndikate.

Vorteil für Abwehrspezialisten

Mit Elastic Security erhalten Sicherheitsexperten die notwendigen Informationen zur Aufdeckung fortschrittlicher Bedrohungen.

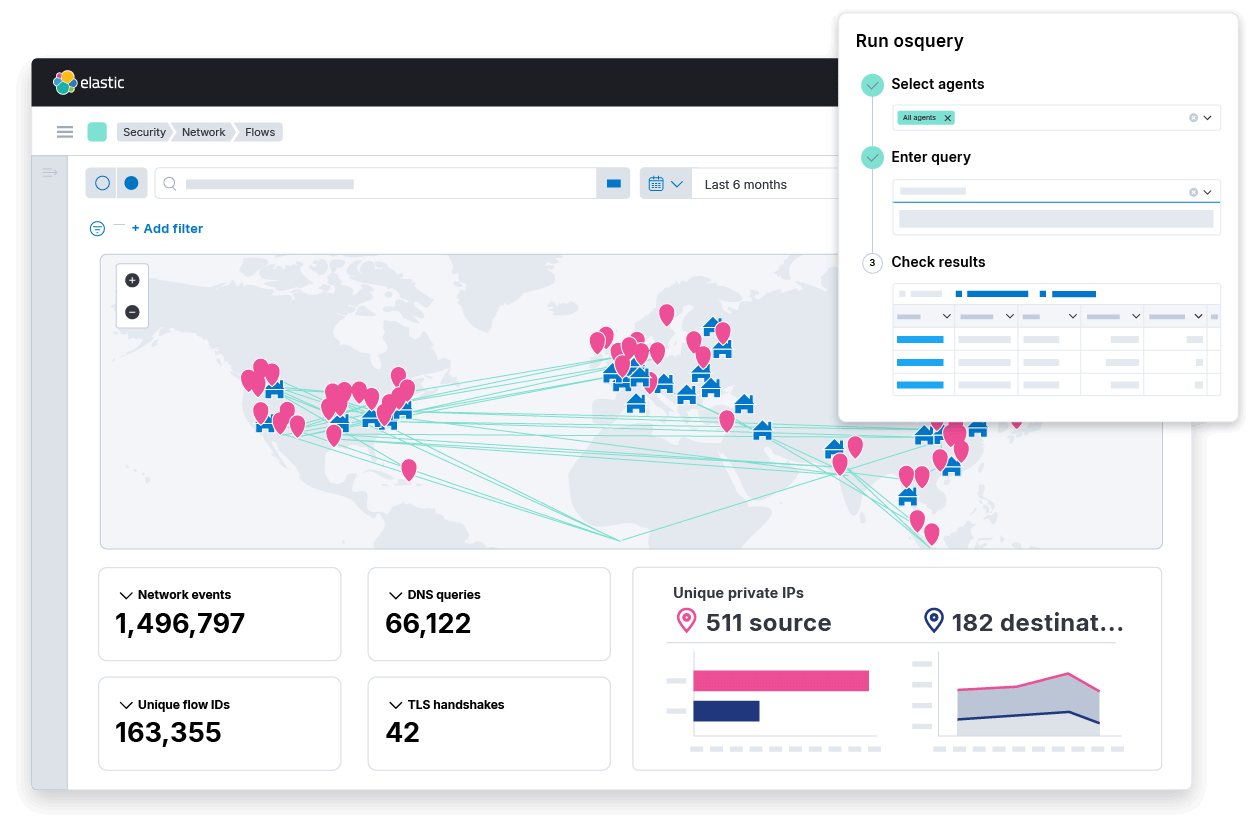

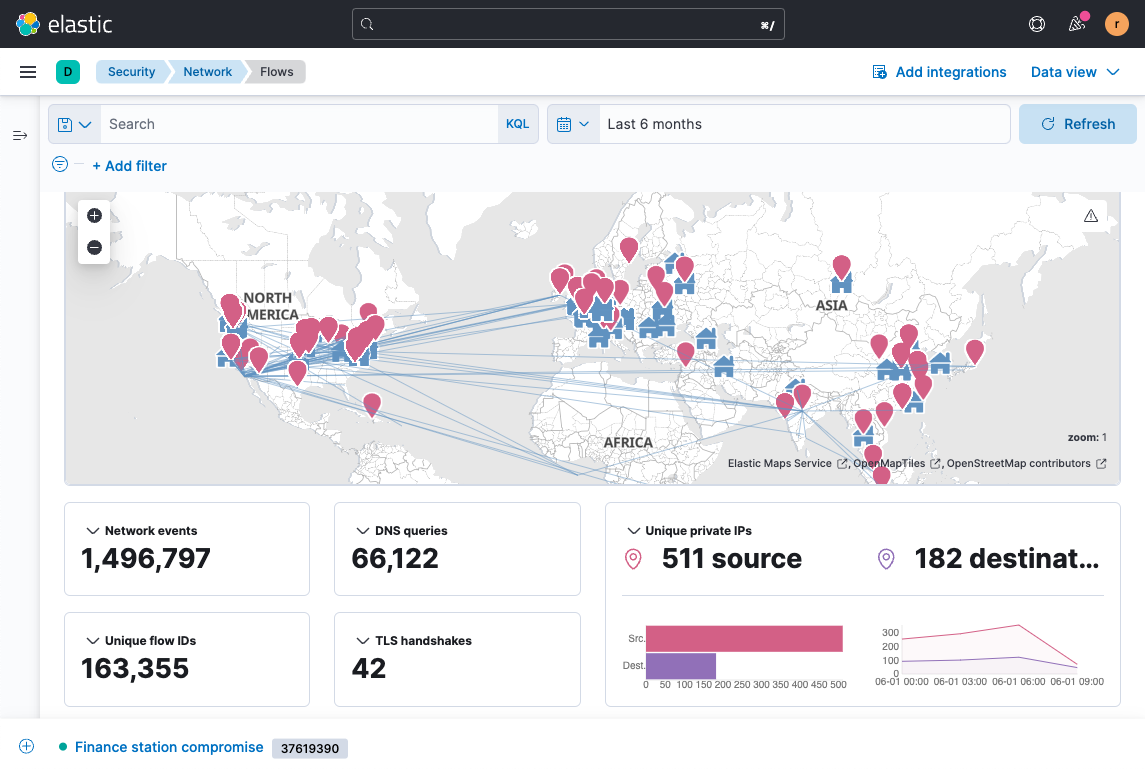

Bisher unerkannte Bedrohungen aufdecken

Mit Elastic nutzen Sicherheitsexperten kuratierte Visualisierungen und Kontextdaten zur Aufdeckung verborgener Bedrohungen. Die Lösung bietet Integrationen für ein großes Ökosystem an Sicherheits- und IT-Technologien, mit denen Unternehmen blinde Flecken und Datensilos eliminieren können.

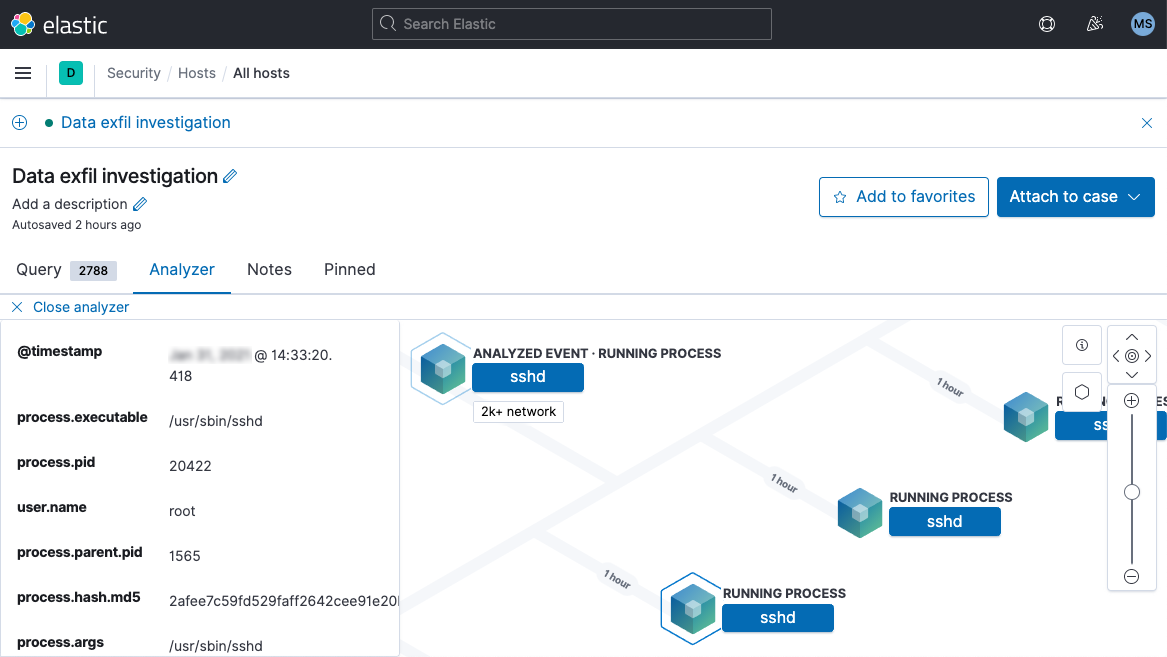

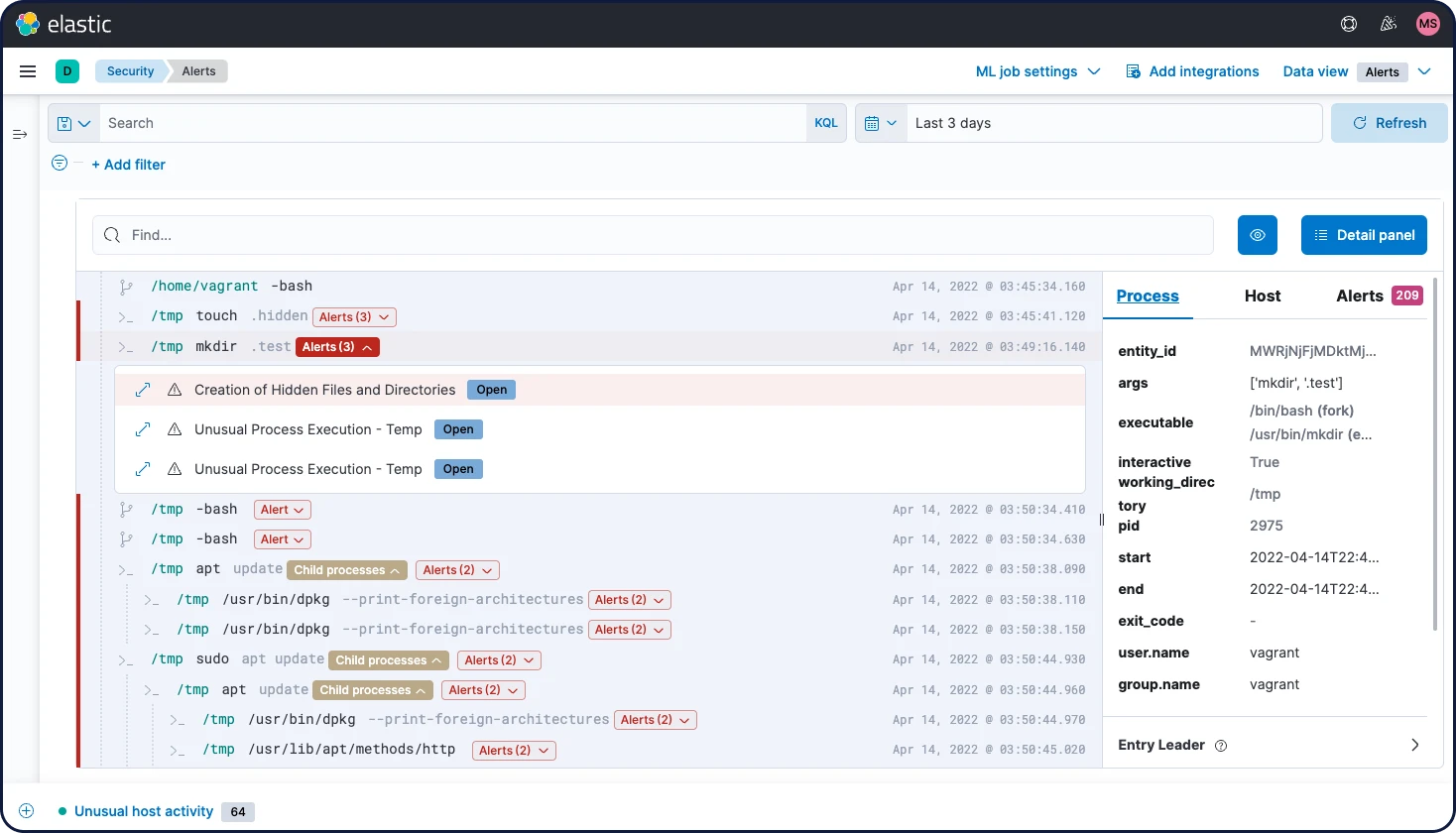

Schnellere Reaktionen mit umfangreichem Kontext

Mit Elastic können Abwehrspezialisten genau herausfinden, was ihre Aufmerksamkeit verdient – und was sie unternehmen können. Die Lösung liefert im Handumdrehen umfangreiche Kontextdaten, mit denen Experten schnell und selbstbewusst eingreifen können. Abwehrspezialisten können Petabyte an Logs innerhalb von Sekunden abfragen und neue IoCs mühelos mit historischen Daten aus mehreren Jahren abgleichen.

Verweildauer reduzieren und Schäden minimieren

Die Wartezeit beim Auftauen eingefrorener Daten vergeudet wertvolle Zeit. Mit Elastic erhalten Sie schnellen Zugriff auf eingefrorene Daten und Experten können ohne lange Wartezeiten in Archiven recherchieren.

Mit Elastic mehr erreichen

Stellen Sie die Geschwindigkeit, Skalierbarkeit, Relevanz und Einfachheit von Elastic für all Ihre Teams bereit.

Security

Vermeiden, Erkennen und Reagieren Sie auf Bedrohungen – schnell und im großen Maßstab.

Observability

Analysieren Sie Logdaten, Metriken und APM-Traces in einem zentralen Stack.

Enterprise Search

Nutzen Sie leistungsstarke Sucherlebnisse für Ihre Arbeitsplätze, Websites oder Apps.