Kontinuierliches Monitoring

Elastic Security für kontinuierliches Monitoring

Führen Sie Daten aus Ihrer Angriffsfläche zusammen, um blinde Flecken zu eliminieren, Experten zu stärken und Risiken zu verringern, und das alles mit kontinuierlichem Monitoring für Ihre gesamte lokale und cloudbasierte Infrastruktur.

Von Sicherheitsexperten geprüft

Sicherheitsteams weltweit schaffen ganzheitliche Transparenz mit kontinuierlichem Monitoring in Elastic Security.

Kunden-Spotlight

OLX verkürzt Antwortzeiten um 30 % mit der Elastic-Benutzeroberfläche für Untersuchungen.

Kunden-Spotlight

Die Postbank unterbindet Betrug und sichert Retail-Banking-Sites mit Elastic.

Kunden-Spotlight

MISI verstärkt die Resilienz gegenüber Cyberangriffen durch umfassende Transparenz mit Elastic.

Schluss mit blinden Flecken und Datensilos

Was Sie nicht sehen, können Sie auch nicht abwehren. Führen Sie Ihre Daten daher in Elastic Security zusammen.

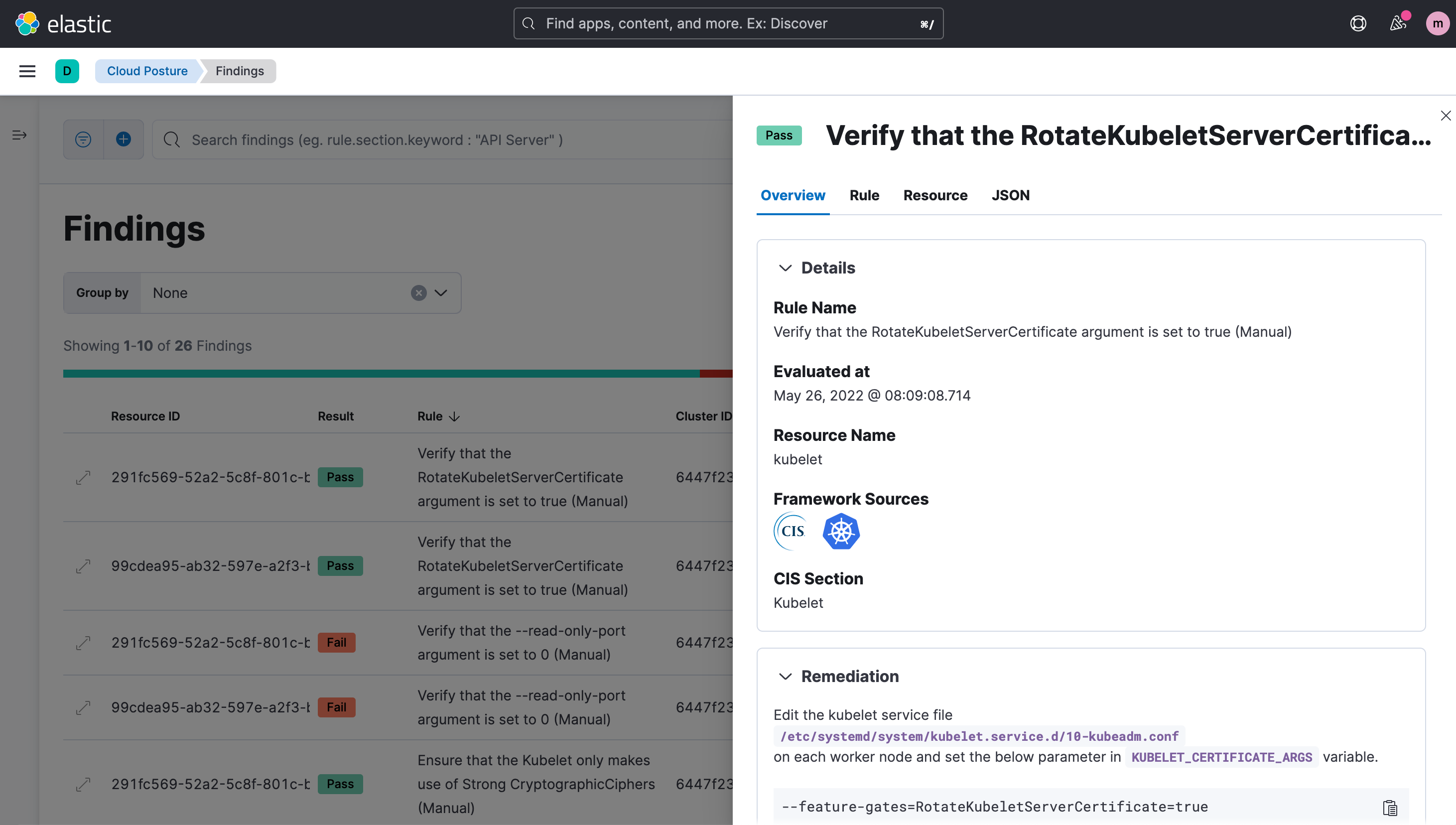

Cloud- und Anwendungsüberwachung

Schützen Sie Plattformen wie AWS, GCP und Azure vor Datendiebstahl, Ressourcenübernahmen und Sabotage. Überwachen Sie die Sicherheit und Integrität Ihrer Container. Schützen Sie verteilte Arbeitsplätze, indem Sie IT- und Sicherheitsanwendungen überwachen, von Azure AD bis Zoom.

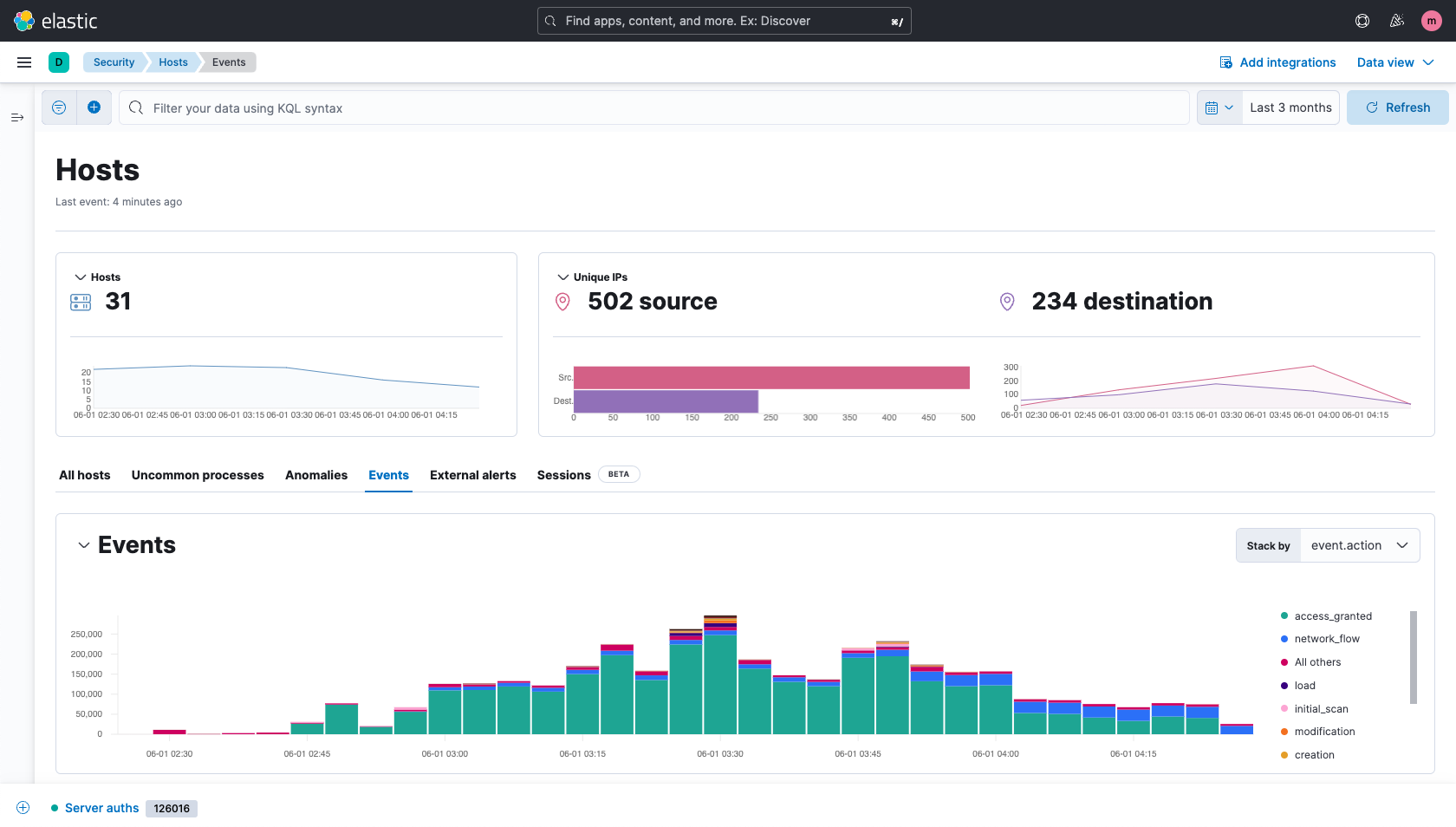

Infrastruktur- und Hostüberwachung

Überwachen Sie unternehmenskritische Umgebungen in Clouds, Rechenzentren und darüber hinaus. Verbessern Sie die Transparenz mit Datenerfassung auf Kernelebene für Windows-, macOS- und Linux-Systeme. Konsolidieren Sie Warnungen aus Endpoint Security-Technologien und anderen externen Tools.

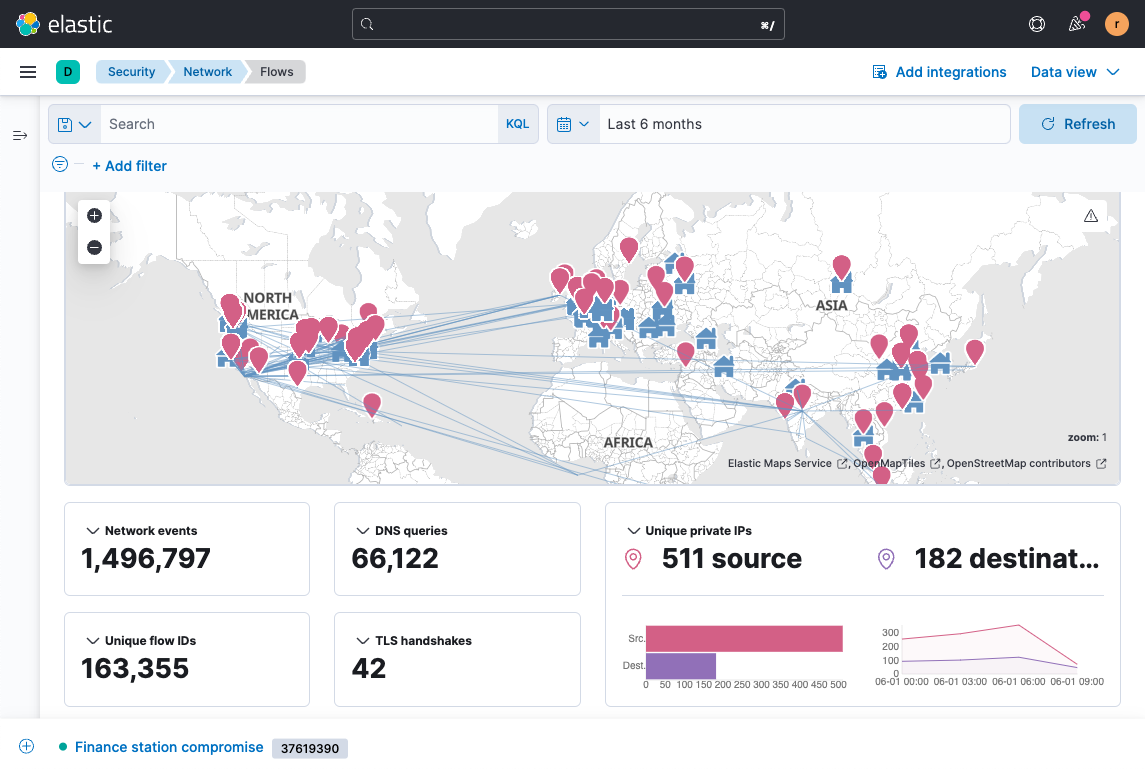

Überwachung der Netzwerkaktivität

Mit der Überwachung Ihrer Netzwerkdaten gewinnen Sie umfassende Umgebungstransparenz, können verdächtige Aktivitäten aufdecken und fundierte Untersuchungen durchführen. Integrieren Sie kommerzielle IT- und Sicherheitsprodukte im Handumdrehen, zusätzlich zu Protokollen wie DNS, HTTP, NetFlow, TLS und SMTP. Gewinnen Sie tiefere Einblicke, indem Sie Netzwerkpakete mit dem Elastic Agent abfangen.

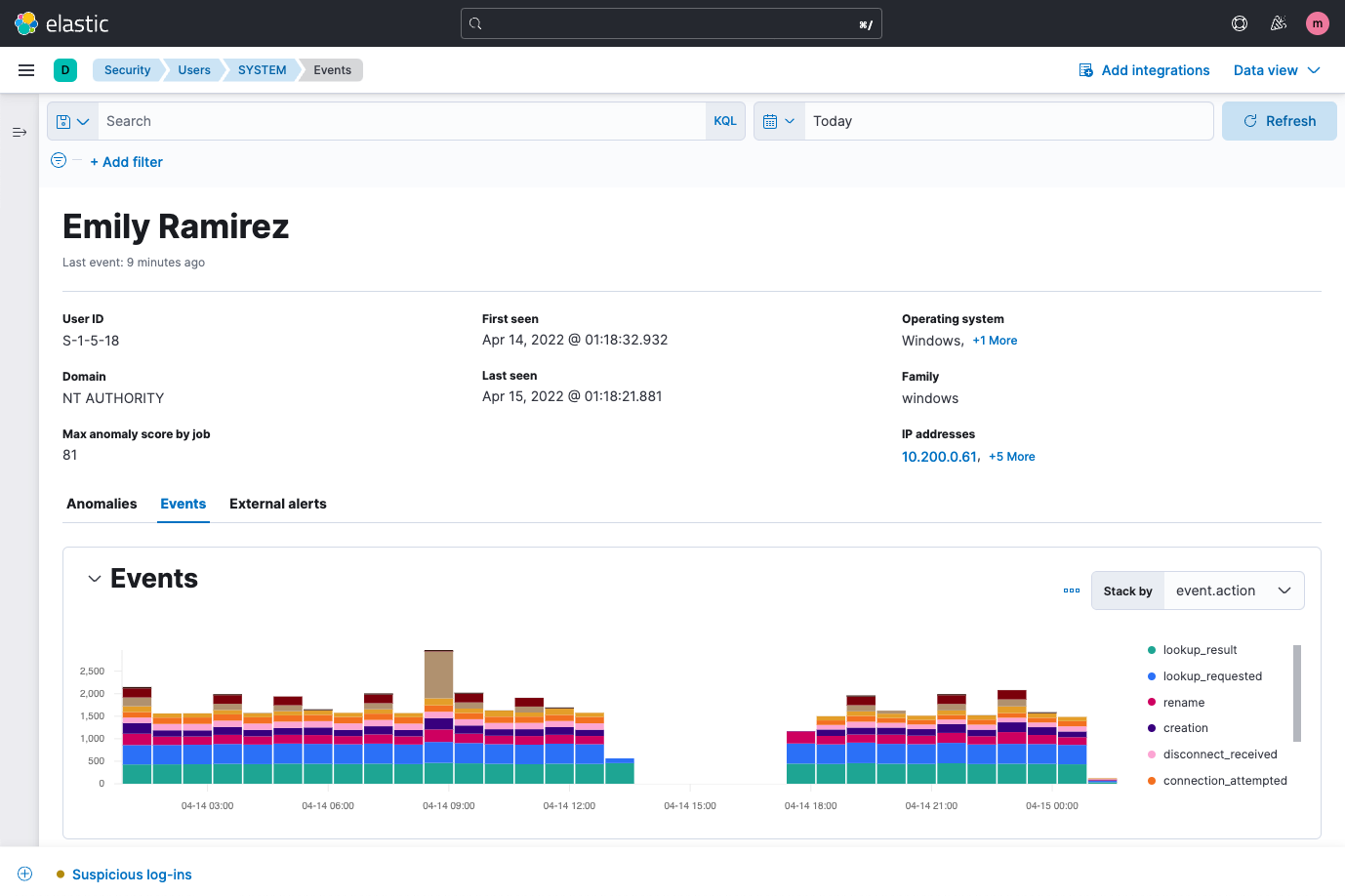

Überwachung der Nutzeraktivität

Schützen Sie Ihr Unternehmen vor Diebstahl und Sabotage, indem Sie die Aktivitäten und den Kontext der Nutzer auf Anzeichen von Insiderbedrohungen, kompromittierten Konten und Berechtigungsmissbrauch überwachen. Konzentrieren Sie sich auf einzelne Nutzer, um Schlüsselattribute, beobachtete Aktivitäten sowie entsprechende Anomalien und Warnungen anzuzeigen.

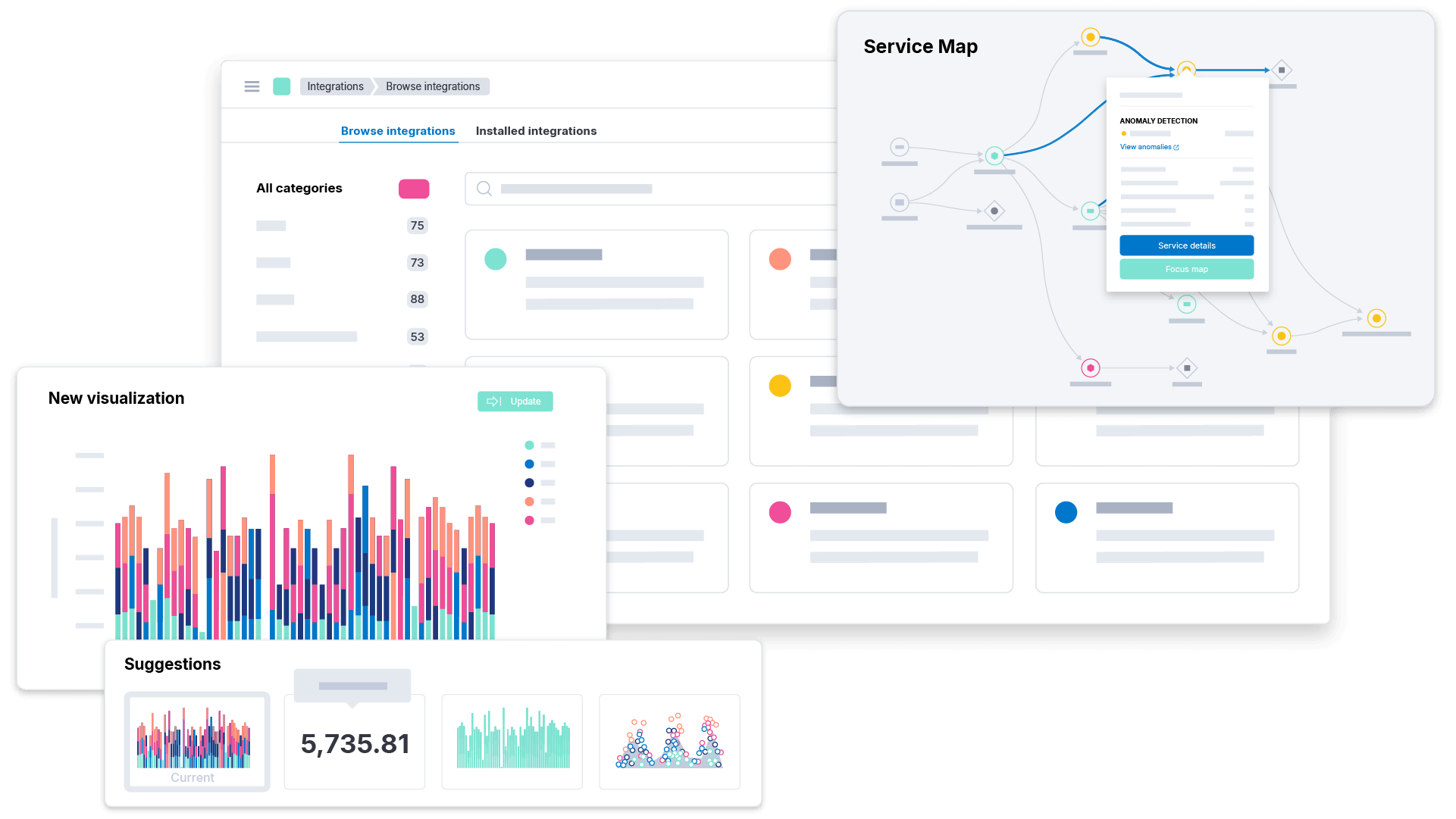

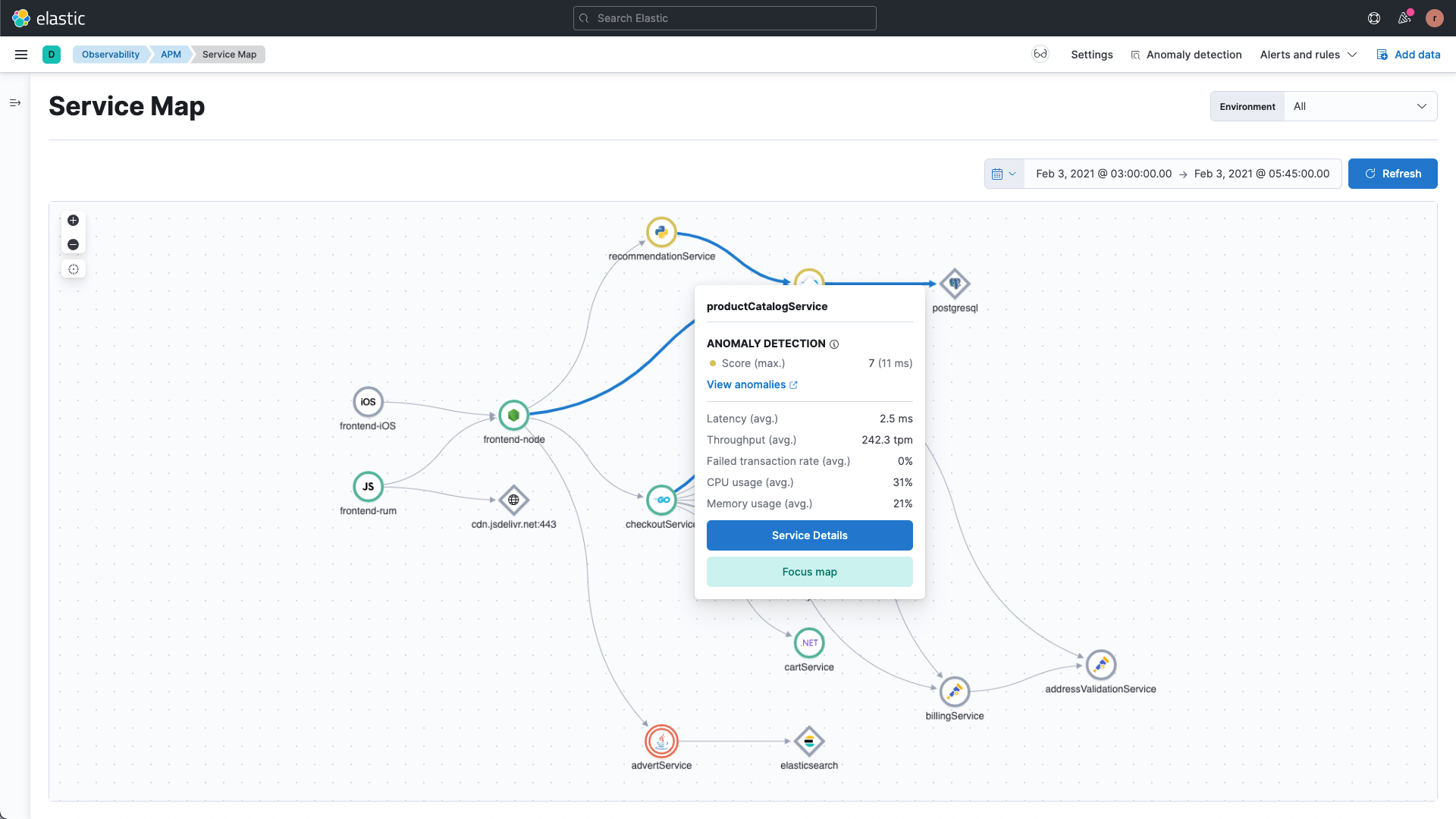

Maßgeschneiderte Sicherheitsüberwachung

Visualisieren Sie weniger herkömmliche Datenquellen, wie etwa APM-Traces, Metriken, Business Analytics und mehr, um neuartige Einblicke zu gewinnen. Behalten Sie die Sicherheitshaltung Ihres Unternehmens und die Leistung Ihrer Teams im Blick. Überwachen und teilen Sie die wichtigsten Befunde in aussagekräftigen Dashboards.

Mit Elastic mehr erreichen

Stellen Sie die Geschwindigkeit, Skalierbarkeit, Relevanz und Einfachheit von Elastic für all Ihre Teams bereit.

Security

Vermeiden, Erkennen und Reagieren Sie auf Bedrohungen – schnell und im großen Maßstab.

Observability

Analysieren Sie Logdaten, Metriken und APM-Traces in einem zentralen Stack.

Enterprise Search

Nutzen Sie leistungsstarke Sucherlebnisse für Ihre Arbeitsplätze, Websites oder Apps.