A IA tornou os ataques mais rápidos. Sua plataforma SIEM precisa se atualizar.

A stack que os gerencia foi criada para um ambiente de ameaças diferente. Toda barreira imposta pelo fornecedor que era ineficiente antes da IA adversária agora é uma lacuna que os invasores usam.

Você está em boa companhia

Cliente em destaque

A Airtel melhora a postura cibernética com os recursos de IA da Elastic, aumentando a eficiência do SOC em 40% e acelerando as investigações em 30%.

A Airtel melhora a postura cibernética com os recursos de IA da Elastic, aumentando a eficiência do SOC em 40% e acelerando as investigações em 30%.Cliente em destaque

O EDD da Califórnia reduziu o tempo médio de resposta em 99%, usando o Attack Discovery para priorizar alertas em 80.000 eventos mensais e revelar as ameaças mais importantes.

Cliente em destaque

A Mimecast centraliza a visibilidade, impulsiona investigações e reduz incidentes críticos em 95%, transformando a segurança operacional global.

DETECTE. INVESTIGUE. RESPONDA.

O SIEM desenvolvido para o SOC dinâmico

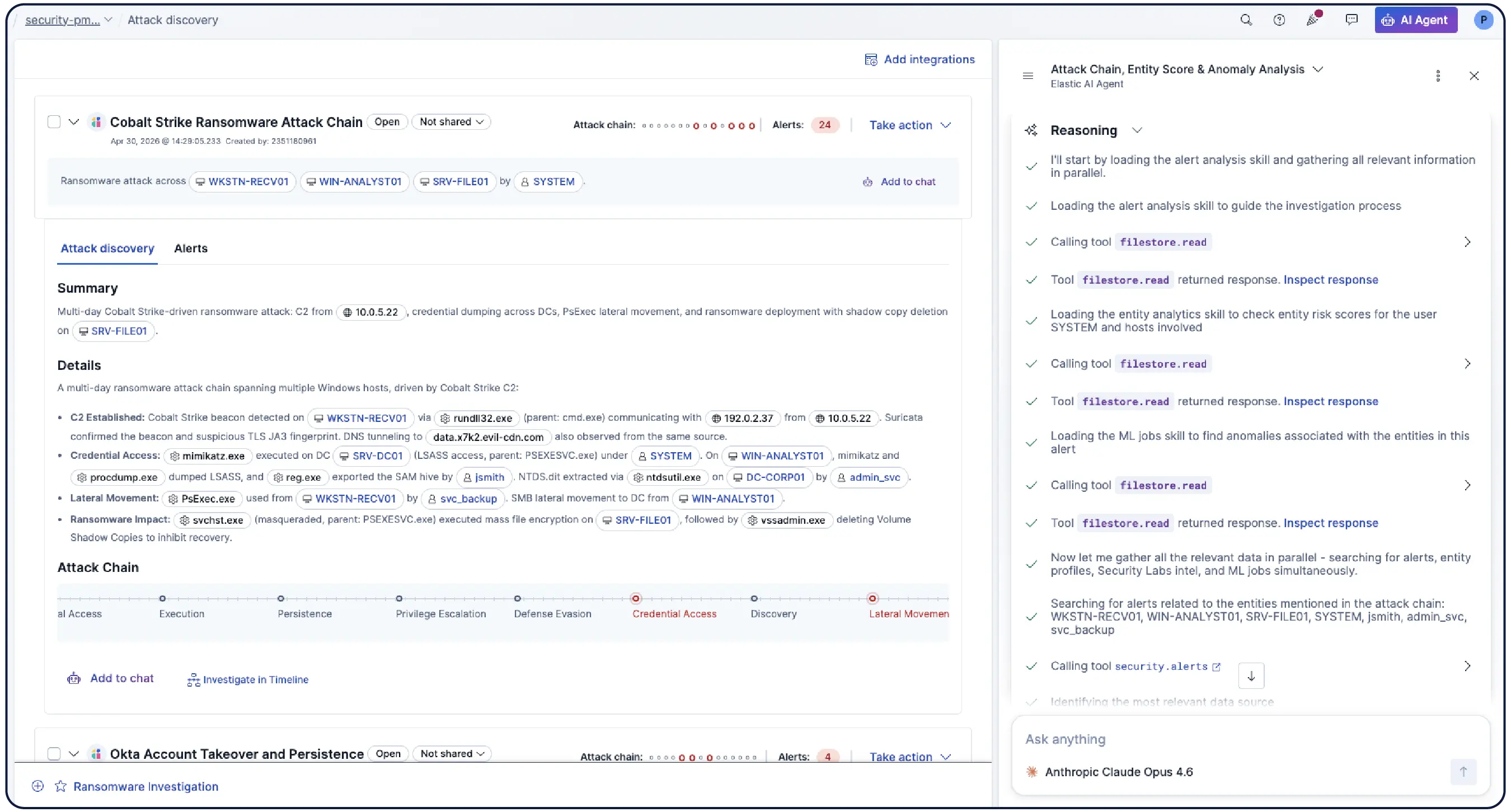

Da detecção à resposta, tudo em uma só plataforma. Agentes autônomos executam o ciclo completo. Seus analistas cuidam do julgamento, verificação e aprovação.

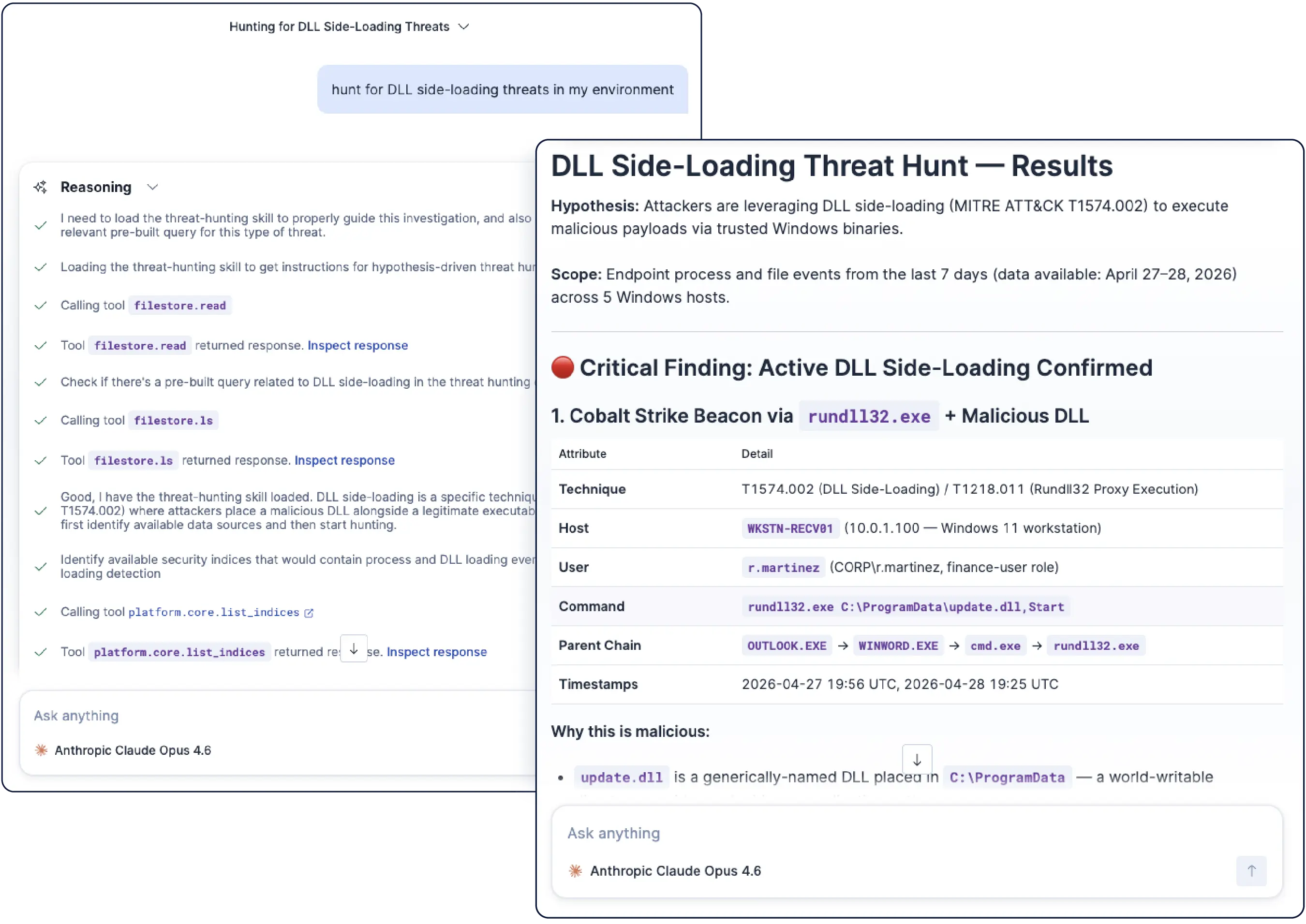

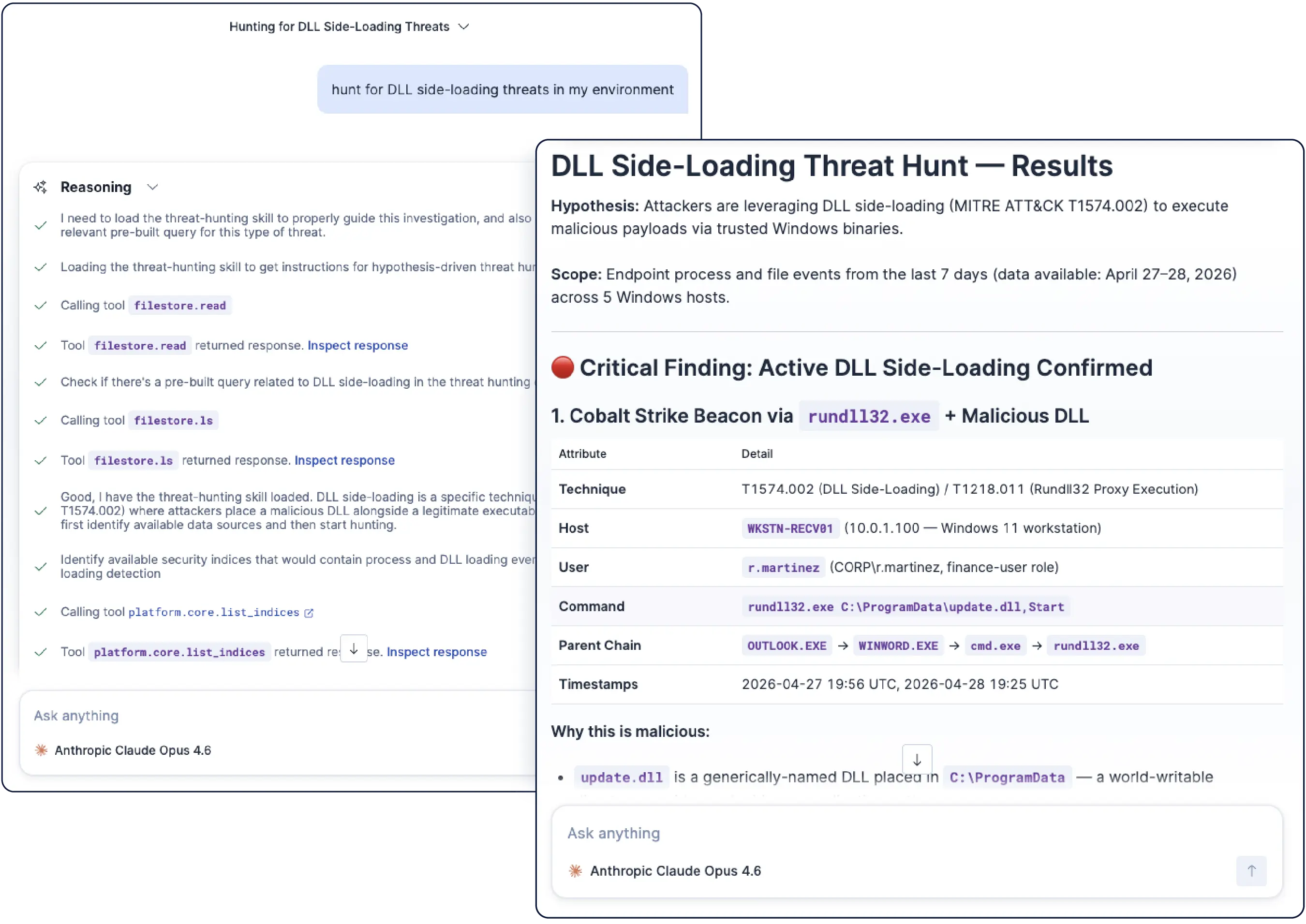

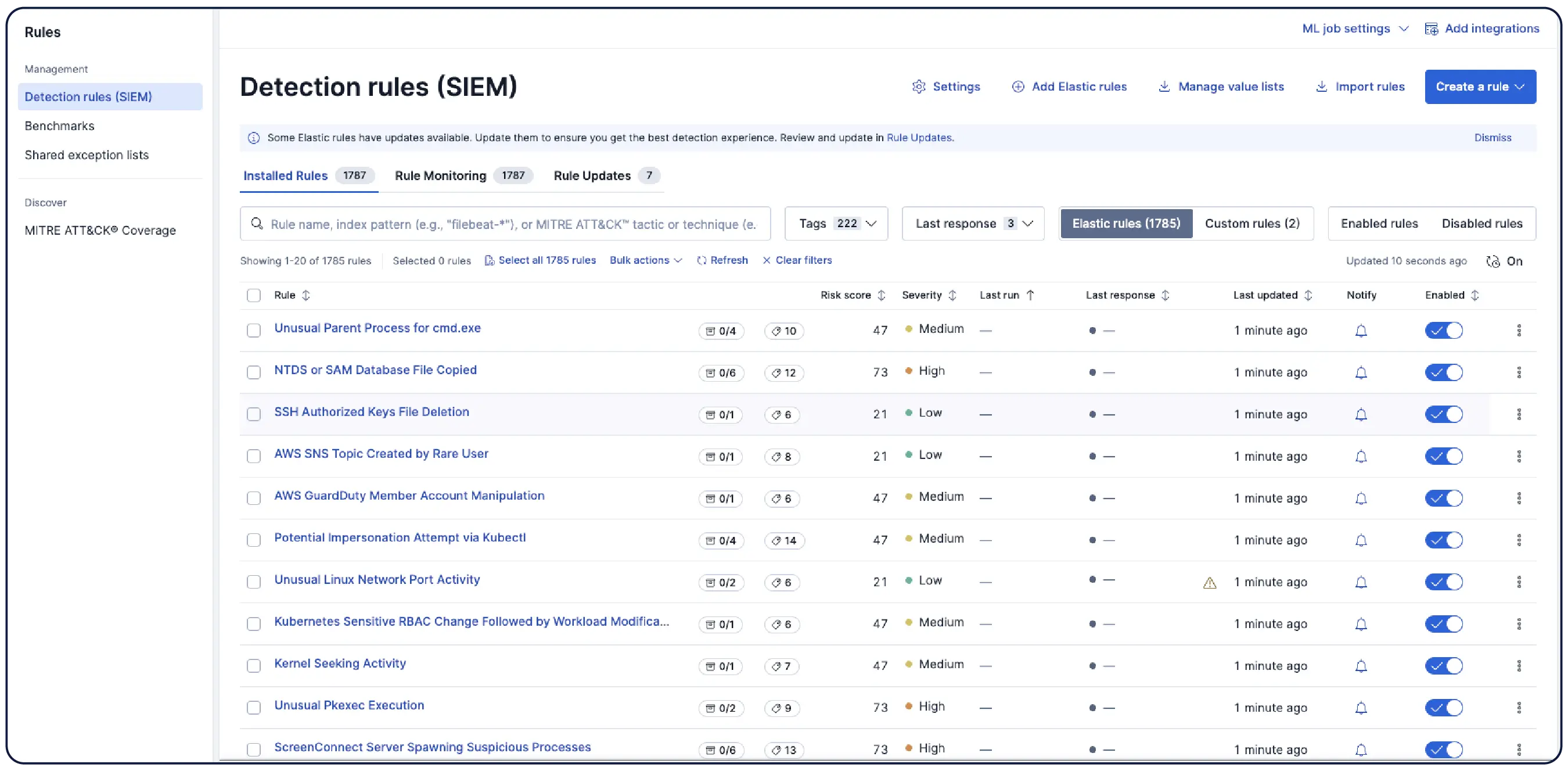

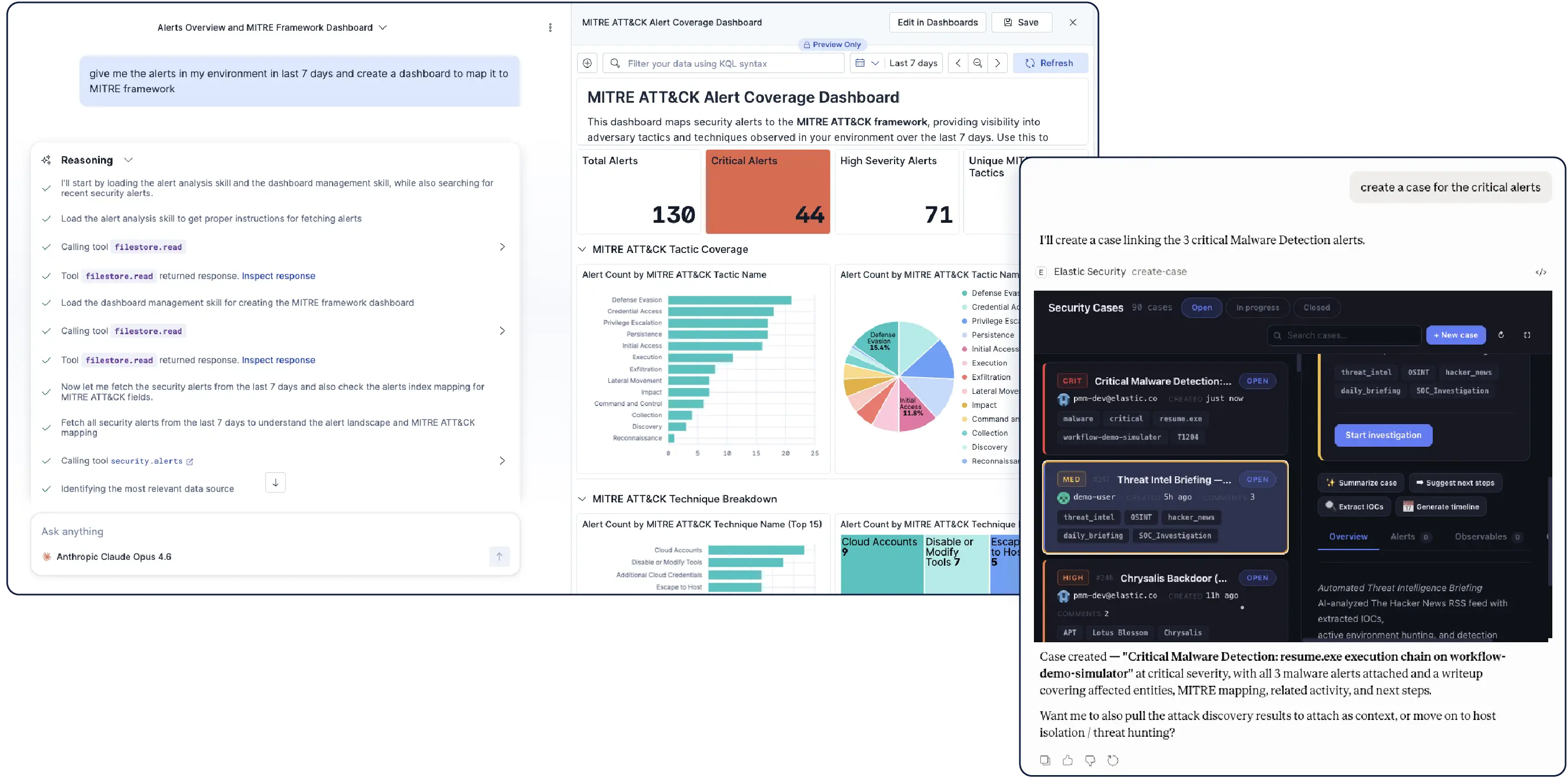

Encontre ameaças antes que elas se tornem alertas. O recurso de Detecção de ameaças faz investigações orientadas por hipóteses com base em inteligência de ameaças, executa consultas ES|QL em dados ao vivo e mapeia automaticamente os resultados para o MITRE ATT&CK. Para investigações sob demanda, descreva a ameaça em linguagem simples e receba uma consulta validada, criada por pesquisadores do Elastic Security Labs.

Segurança onde você trabalha

As mesmas habilidades de IA combináveis, em todas as superfícies que os analistas de segurança usam

Chat em primeiro lugar, onde quer que você trabalhe

Faça perguntas e tenha painéis de triagem interativos, gráficos de investigação, regras de detecção editáveis, cadeias de ataque e ações de caso, tudo isso dentro do Elastic Security ou diretamente do Claude, VS Code, Cursor e qualquer ferramenta de IA compatível com MCP.

Visualizações de produto projetadas para fins específicos.

Implemente fluxos de trabalho estruturados para todo o ciclo de vida do SOC. As filas de triagem, a resposta a incidentes com etapas de aprovação, o gerenciamento de casos, a engenharia de detecção e o monitoramento de habilidades de IA ocorrem em uma plataforma, sem alternância entre consoles.

Entre na conversa

Conecte-se à comunidade global do Elastic Security — desde conversas abertas e colaboração até o fortalecimento de nosso produto.

Perguntas frequentes

O que é um SIEM?

O que é um SIEM?

Um SIEM, gestão de informações e eventos de segurança, é a plataforma no centro das operações de segurança. Ele coleta e correlaciona dados em todo o ambiente, detecta ameaças e oferece aos analistas a visibilidade para investigar e responder. Os SIEMs modernos evoluíram para plataformas de operações de segurança agênticos, incorporando detecção impulsionada por IA, investigação automatizada e capacidades de resposta nativa ao longo de todo o ciclo de vida do SOC, onde agentes autônomos cuidam do trabalho e analistas tomam as decisões.

Como o Elastic SIEM oferece suporte a operações de segurança agênticas?

Como o Elastic SIEM oferece suporte a operações de segurança agênticas?

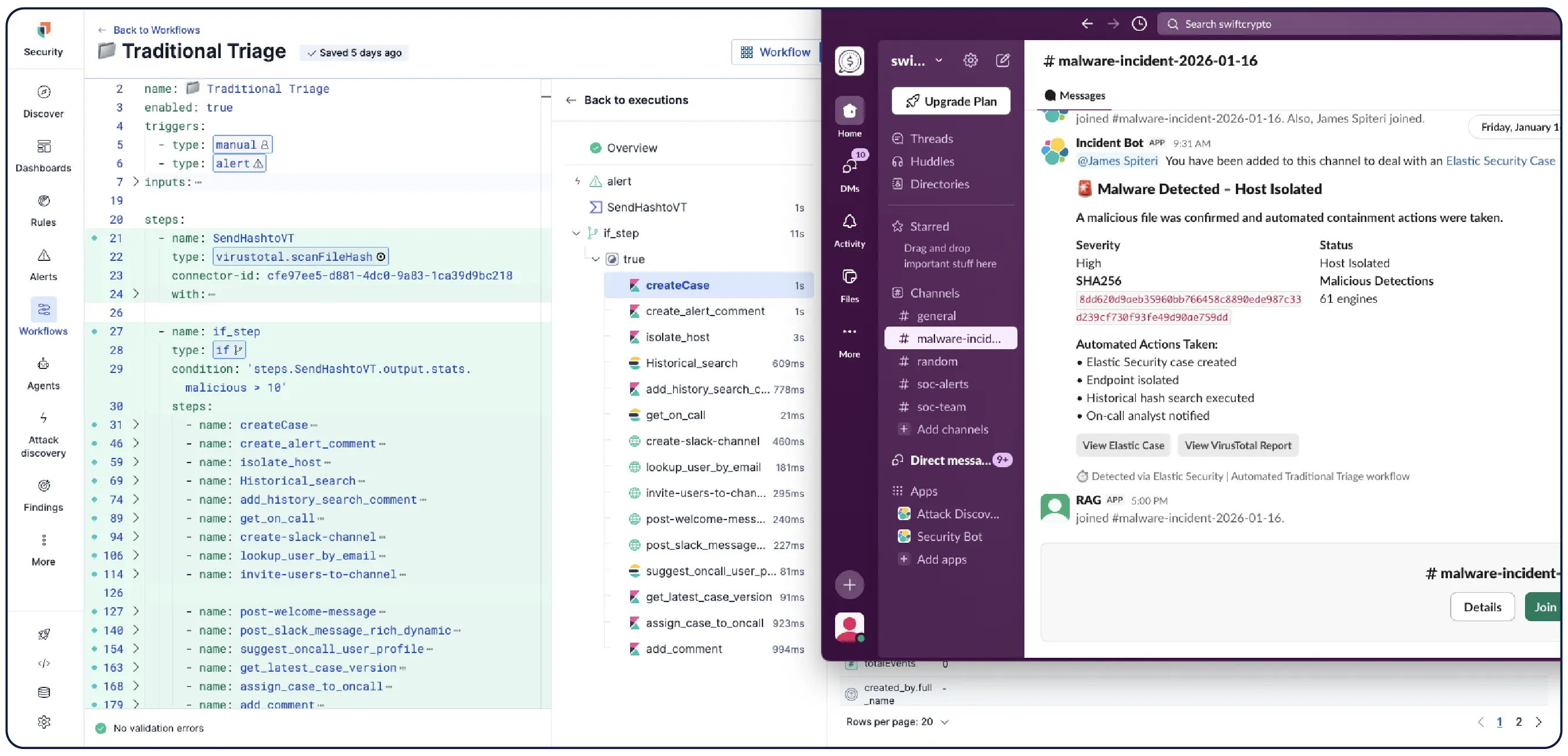

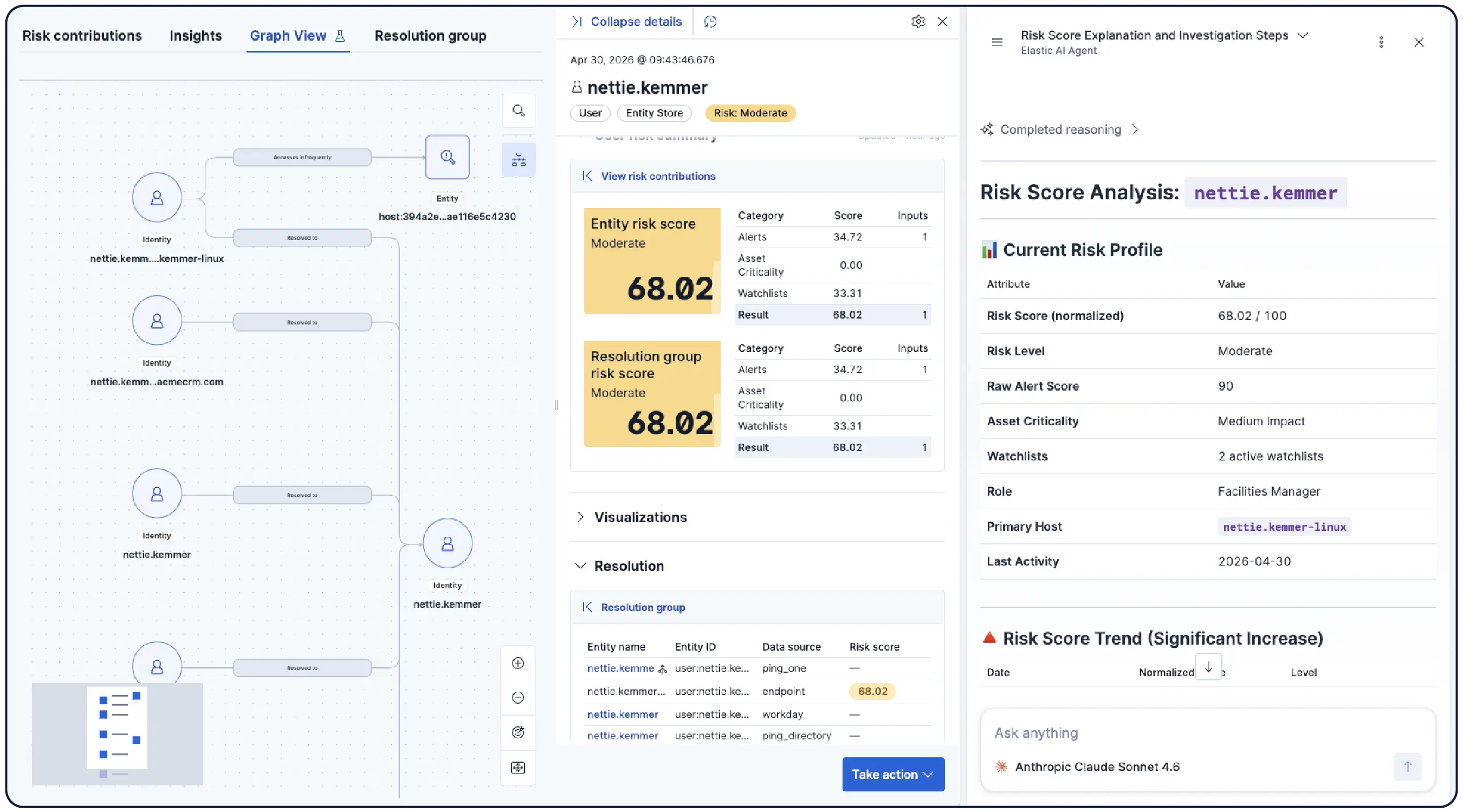

A Elastic é a plataforma de operações de segurança agêntica que já inclui SIEM e XDR unificados. Agentes autônomos gerenciam todo o ciclo de vida, desde a ingestão até a resposta, correlacionando alertas, investigando entidades e estruturando planos de resposta. A automação nativa por meio do Elastic Workflows executa a resposta: playbooks com scripts para tarefas definidas, raciocínio agêntico para investigações complexas. O Elastic AI Agent vem com habilidades desenvolvidas especificamente para cada estágio do SOC, prontas para uso. Cabe aos analistas o julgamento, a verificação e a aprovação.

Quais são as habilidades de IA em operações de segurança?

Quais são as habilidades de IA em operações de segurança?

As habilidades de IA são recursos criados para fins específicos que ensinam um agente de IA a executar uma tarefa de segurança específica: caça a ameaças, análise de alertas, engenharia de detecção, análise de entidades e muito mais. Diferentemente da IA de uso geral, as habilidades são projetadas para os fluxos de trabalho exatos que os analistas do SOC executam todos os dias. Cada habilidade engloba instruções e ferramentas especializadas para um único trabalho, carregando somente quando necessário, mantendo o agente leve e preciso em vez de sobrecarregado com um prompt de sistema inchado. As habilidades também trabalham em conjunto, o Análise de alerta passa para o Análise de entidades e o Detecção de ameaças alimenta o pipeline de detecção, sem que o analista gerencie cada transferência. Um agente, a habilidade certa, sempre.

Como as habilidades de IA funcionam no Elastic Security?

Como as habilidades de IA funcionam no Elastic Security?

A Elastic oferece recursos de segurança prontos para uso com o Elastic AI Agent, sem necessidade de configuração. Esses recursos abrangem busca de ameaças, análise de alertas, engenharia de detecção, análise de entidades e investigação de anomalias. Recursos da plataforma para criação de dashboards, criação de fluxos de trabalho e criação de gráficos também estão disponíveis, permitindo que os analistas criem dashboards, escrevam automações e visualizem caminhos de ataque por meio de conversas. Os recursos se invocam automaticamente e são executados por meio de fluxos de trabalho ou sob demanda pelo Agent Builder. As equipes também podem criar recursos personalizados adaptados ao seu ambiente. Os recursos são acessíveis dentro do Elastic Security ou a partir de qualquer ferramenta de IA compatível com o MCP, incluindo Claude, Cursor e VS Code. Cada etapa do raciocínio é visível e auditável.

Como o Elastic SIEM funciona com ferramentas de IA como Claude e Cursor?

Como o Elastic SIEM funciona com ferramentas de IA como Claude e Cursor?

O Elastic Security é acessível a partir de qualquer ferramenta de IA compatível com o MCP, incluindo Claude, Cursor, VS Code e GitHub Copilot. Por meio do aplicativo Elastic Security MCP, os analistas podem priorizar alertas, executar buscas de ameaças, gerenciar casos e interagir com regras de detecção sem sair da ferramenta de IA que já estão usando. As mesmas funcionalidades disponíveis no Elastic Security também estão disponíveis externamente. O trabalho de segurança acontece onde quer que o analista esteja, e não apenas dentro de um console dedicado.

O Elastic SIEM inclui SOAR?

O Elastic SIEM inclui SOAR?

Sim. O Elastic Workflows traz a automação nativa diretamente para o Elastic Security, onde seus dados de segurança já residem no SIEM. Ele automatiza a triagem, o enriquecimento, a resposta, a notificação e o gerenciamento de casos em todos os alertas e investigações. O Workflows combina automação por script para tarefas definidas e raciocínio baseado em agentes para investigações complexas, permitindo que agentes de IA ajam com base em descobertas. Sem necessidade de comprar, integrar ou manter um SOAR separado. Sem interrupções na integração durante um incidente ativo.

O que torna o Elastic SIEM diferente das plataformas SIEM legadas?

O que torna o Elastic SIEM diferente das plataformas SIEM legadas?

O Elastic é a plataforma agêntica de operações de segurança que unifica SIEM, XDR e automação nativa. As regras de detecção são desenvolvidas pelo Elastic Security Labs, validadas pela comunidade e abertas para revisão. A plataforma pode ser implementada localmente, na nuvem ou em ambientes isolados da internet sem a necessidade de movimentação de dados. Enquanto os SIEMs tradicionais impõem custos estruturais, em endpoints, automação, IA e acesso a dados, a Elastic foi criada para eliminá-los.

Quais são os impostos ocultos em plataformas SIEM legadas?

Quais são os impostos ocultos em plataformas SIEM legadas?

As plataformas de segurança legadas impõem quatro encargos estruturais às equipes de SOC, custos e barreiras que eram ineficientes antes da IA criminosa e que agora representam um passivo.

- A taxa por dispositivo: preços por dispositivo que forçam concessões na cobertura. As equipes deixam endpoints sem monitoramento porque o custo da cobertura completa é proibitivo. A Elastic inclui XDR e telemetria de endpoints sem taxa por dispositivo, todos os endpoints cobertos, sem decisões de cobertura baseadas em um modelo de preços.

- A desvantagem da automação: uma licença SOAR separada é necessária para que o SIEM entre em ação. O Elastic Workflows é nativo da plataforma. Não há necessidade de comprar, integrar nem manter um produto separado.

- O custo da caixa-preta da IA: IA proprietária que oculta o raciocínio, impedindo que as equipes validem as decisões tomadas em nome dela. A IA da Elastic é transparente, veja as solicitações, consultas e o raciocínio por trás de cada decisão. Qualquer LLM, incluindo modelos locais para ambientes isolados da internet.

- O custo dos dados: atrasos na reidratação e limites de ingestão que tornam os dados históricos inacessíveis durante investigações em andamento. A Elastic consulta os dados onde eles estão, anos de dados históricos pesquisáveis na mesma consulta que os dados em tempo real, sem espera de reidratação, sem penalidade.

Juntos, esses quatro encargos: endpoint, automação, caixa-preta de IA e dados representam barreiras estruturais que fragmentam as operações de segurança e criam brechas que os criminosos exploram. A Elastic foi projetada para eliminar todos os quatro.

O Elastic SIEM pode ser executado em ambientes isolados ou no local?

O Elastic SIEM pode ser executado em ambientes isolados ou no local?

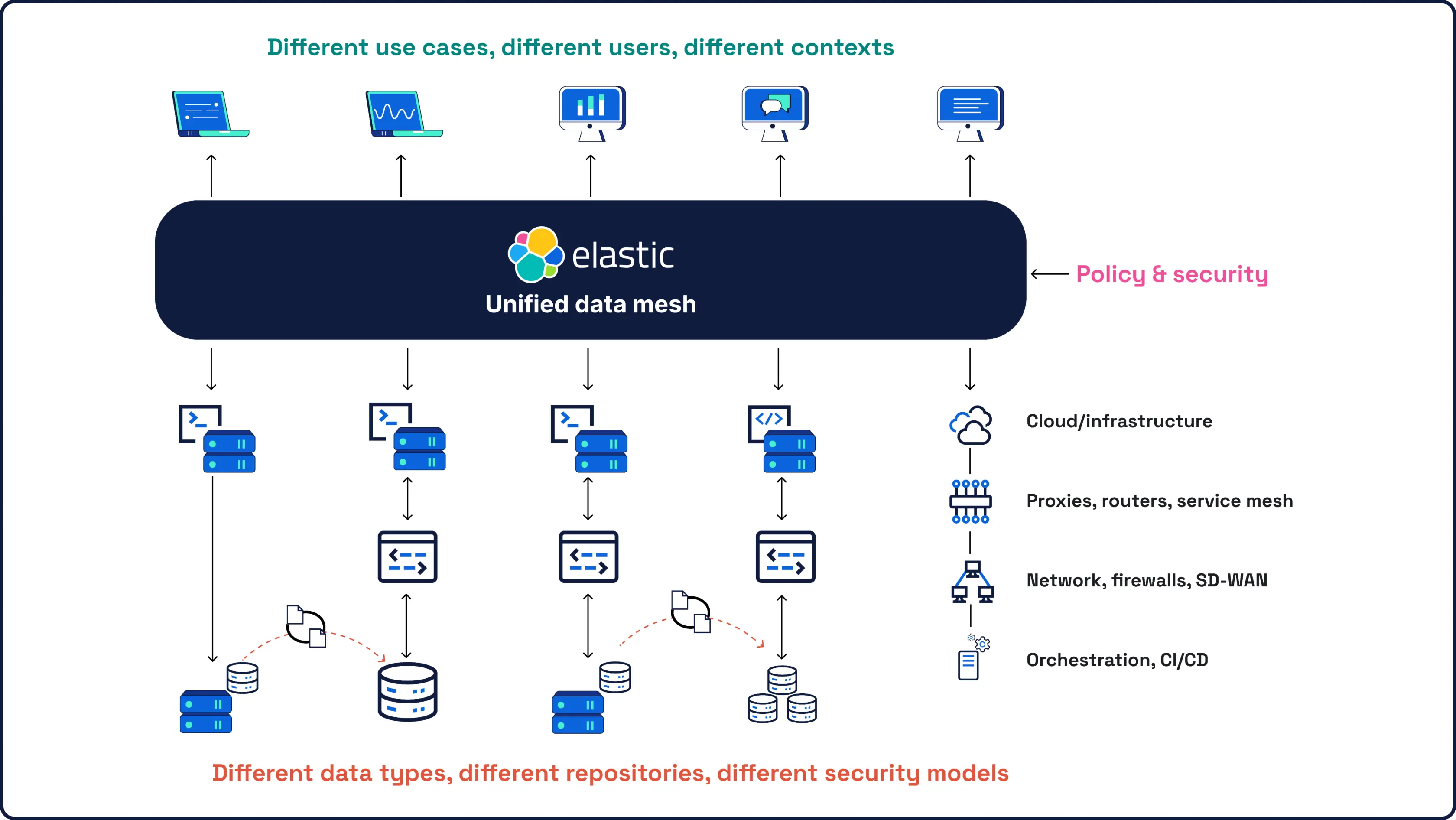

Sim. Pode ser implementado localmente, na nuvem ou em ambientes isolados, sem necessidade de movimentação de dados. A busca federada executa consultas em implantações distribuídas sem centralizar os dados. O raciocínio de IA oferece suporte a LLMs locais para ambientes isolados, sem dependência do modelo de nuvem de um fornecedor. O Elastic Cloud possui certificações como PCI DSS, HIPAA, FedRAMP, GDPR e TISAX, com documentação completa disponível em nossa Central de Confiança. Isso torna a Elastic a plataforma ideal para os setores de defesa, governo e indústrias regulamentadas com rigorosos requisitos de residência de dados e conformidade.

Com quais fontes de dados o Elastic SIEM é compatível?

Com quais fontes de dados o Elastic SIEM é compatível?

A Elastic oferece suporte a mais de 400 integrações pré-configuradas e até 1.000 integrações totais de segurança e fontes de dados. Quando uma nova fonte se conecta, a plataforma identifica o tipo de dados, mapeia o esquema automaticamente e recomenda regras de detecção, sem necessidade de engenharia de pipeline. O suporte universal a esquemas no ECS e no OCSF significa que uma detecção escrita uma única vez funciona em todas as fontes. Os dados enviados via OpenTelemetry são nativamente compatíveis.

.jpg)