Pesquisa primária sobre ameaças do Elastic Security Labs

Find out how Elastic Security ingests Google Threat Intelligence for continuous detection and uses AI-driven workflows to enrich alerts in real time, from API key to live detections in minutes.

Em destaque

Engenharia de Detecção

Ver tudo

Detecção de ataques Tycoon 2FA AiTM no Entra ID e no Google Workspace

O Tycoon 2FA ignora a autenticação multifator (MFA) no Entra ID e no Google Workspace. Mapeamos as impressões digitais de telemetria em ambas as plataformas, implementamos regras de detecção para ambos os níveis e controlamos incidentes em menos de 10 segundos com o Elastic Workflows.

Falha na cópia e DirtyFrag: bugs de cache de páginas do Linux em uso.

Esta pesquisa analisa as vulnerabilidades de escalonamento de privilégios do kernel Linux, Copy Fail e DirtyFrag, que exploram falhas sutis de corrupção do cache de páginas para criar caminhos confiáveis para acesso root. Além disso, a Elastic Security Labs está lançando uma lógica de detecção para essas vulnerabilidades.

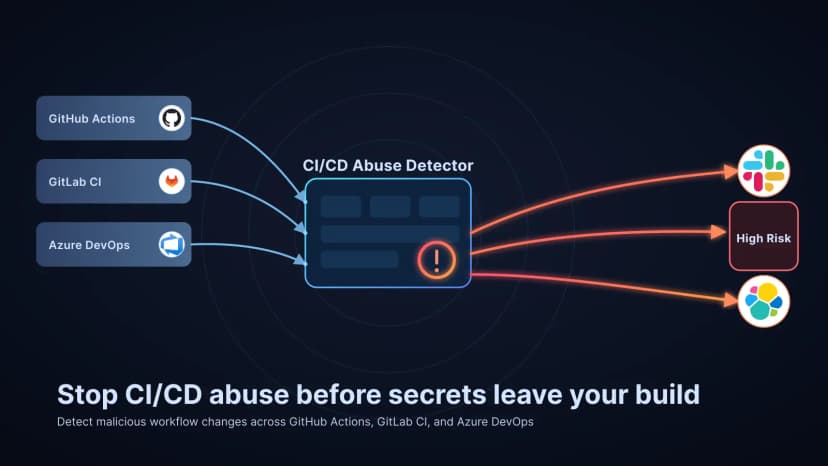

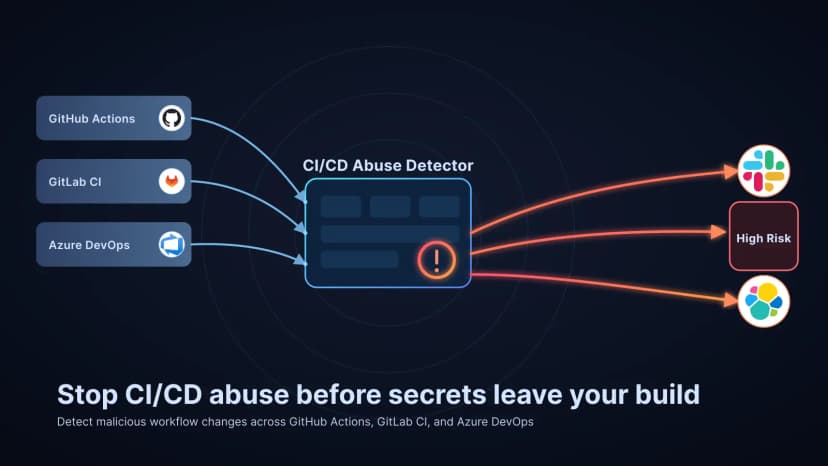

Abuso do pipeline CI/CD: o problema que ninguém está observando

Como criamos um modelo de CI de código aberto e fácil de usar que utiliza extração de sinais e raciocínio LLM para detectar abusos de CI/CD em pipelines do GitHub Actions, GitLab CI e Azure DevOps.

O Custo da Compreensão: Engenharia Reversa Orientada por LLM vs. Ofuscação Iterativa de LLM

A Elastic Security Labs explora a corrida armamentista em curso entre a engenharia reversa impulsionada por LLM e a ofuscação.

Análise de malware

Ver tudo

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER: Trojan bancário brasileiro se espalha via WhatsApp e Outlook

O REF3076 utiliza um instalador da Logitech infectado por um trojan para implantar o TCLBANKER, um trojan bancário brasileiro com payloads que dependem do ambiente, sobreposições de fraude em WPF e módulos de worm autopropagáveis para WhatsApp e Outlook.

O Custo da Compreensão: Engenharia Reversa Orientada por LLM vs. Ofuscação Iterativa de LLM

A Elastic Security Labs explora a corrida armamentista em curso entre a engenharia reversa impulsionada por LLM e a ofuscação.

Fantasma no cofre: Obsidian usado indevidamente para entregar PhantomPulse RAT

O Elastic Security Labs descobre uma nova campanha de engenharia social que abusa do ecossistema legítimo de plugins da comunidade do popular aplicativo de anotações Obsidian. A campanha, que rastreamos como REF6598, tem como alvo indivíduos dos setores financeiro e de criptomoedas por meio de elaborada engenharia social no LinkedIn e no Telegram.

Internos

Ver tudo

Viciado em Linux: Engenharia de Detecção de Rootkits

Nesta segunda parte de uma série de dois artigos, exploramos a engenharia de detecção de rootkits no Linux, com foco nas limitações da dependência de detecção estática e na importância da detecção comportamental de rootkits.

Patch diff para SISTEMA

Utilizando LLMs e comparação de patches, esta pesquisa detalha uma vulnerabilidade de uso após liberação (Use-After-Free) no DWM do Windows, demonstrando um exploit confiável que permite a escalada de privilégios de usuário de baixo nível para SYSTEM.

A Ilusão Imutável: Dominando o Kernel com Arquivos na Nuvem

Os agentes maliciosos podem explorar uma classe de vulnerabilidades para contornar restrições de segurança e quebrar cadeias de confiança.

FlipSwitch: uma nova técnica de conexão de chamadas de sistema

O FlipSwitch oferece uma nova visão sobre como contornar as defesas do kernel do Linux, revelando uma nova técnica na batalha contínua entre invasores e defensores cibernéticos.

Inteligência de ameaças

Ver tudo

Detecção de ataques Tycoon 2FA AiTM no Entra ID e no Google Workspace

O Tycoon 2FA ignora a autenticação multifator (MFA) no Entra ID e no Google Workspace. Mapeamos as impressões digitais de telemetria em ambas as plataformas, implementamos regras de detecção para ambos os níveis e controlamos incidentes em menos de 10 segundos com o Elastic Workflows.

PHANTOMPULSE: anatomy of a hijackable blockchain-C2 RAT

Elastic Security Labs presents a detailed reverse-engineering analysis of PHANTOMPULSE, the long-lived RAT delivered to crypto-sector victims through the REF6598 intrusion set.

TCLBANKER: Trojan bancário brasileiro se espalha via WhatsApp e Outlook

O REF3076 utiliza um instalador da Logitech infectado por um trojan para implantar o TCLBANKER, um trojan bancário brasileiro com payloads que dependem do ambiente, sobreposições de fraude em WPF e módulos de worm autopropagáveis para WhatsApp e Outlook.

Fantasma no cofre: Obsidian usado indevidamente para entregar PhantomPulse RAT

O Elastic Security Labs descobre uma nova campanha de engenharia social que abusa do ecossistema legítimo de plugins da comunidade do popular aplicativo de anotações Obsidian. A campanha, que rastreamos como REF6598, tem como alvo indivíduos dos setores financeiro e de criptomoedas por meio de elaborada engenharia social no LinkedIn e no Telegram.

Machine Learning

Ver tudo

Detecte a atividade do algoritmo de geração de domínio (DGA) com a nova integração do Kibana

Adicionamos um pacote de detecção de DGA ao aplicativo Integrações no Kibana. Com um único clique, você pode instalar e começar a usar o modelo DGA e os ativos associados, incluindo configurações de pipeline de ingestão, trabalhos de detecção de anomalias e regras de detecção.

Automatizando a resposta rápida das proteções de segurança ao malware

Veja como temos aprimorado os processos que nos permitem fazer atualizações rapidamente em resposta a novas informações e propagar essas proteções aos nossos usuários, com a ajuda de modelos de aprendizado de máquina.

Detecção de ataques de exploração de recursos naturais com a nova integração elástica.

Adicionamos um pacote de detecção de Vida da Terra (LotL) ao aplicativo Integrações no Kibana. Com um único clique, você pode instalar e começar a usar o modelo ProblemChild e os ativos associados, incluindo configurações de detecção de anomalias e regras de detecção.

Identificando malware de beacon usando Elastic

Neste blog, orientamos os usuários na identificação de malware de beaconing em seu ambiente usando nossa estrutura de identificação de beaconing.

IA generativa

Ver tudo

Aplicativo Elastic Security MCP: Operações de segurança interativas dentro de suas ferramentas de IA.

A Elastic Security é a primeira fornecedora de segurança a disponibilizar uma interface de usuário interativa em suas ferramentas de IA. Priorize alertas, identifique ameaças, correlacione cadeias de ataques e abra ocorrências, tudo isso diretamente da sua conversa com IA.

Monitoramento em escala do Claude Code/Cowork com OTel no Elasticsearch.

Como a equipe de segurança da informação da Elastic construiu um pipeline de monitoramento para o Claude Code e o Claude Cowork usando seus recursos nativos de exportação OTel e a infraestrutura de ingestão OTel da Elastic.

O Custo da Compreensão: Engenharia Reversa Orientada por LLM vs. Ofuscação Iterativa de LLM

A Elastic Security Labs explora a corrida armamentista em curso entre a engenharia reversa impulsionada por LLM e a ofuscação.

Comece a usar o Elastic Security a partir do seu agente de IA.

Crie um ambiente Elastic Security completo, do zero, sem sair do seu IDE, usando as habilidades de agente de código aberto.

Ferramentas

Ver tudo

Abuso do pipeline CI/CD: o problema que ninguém está observando

Como criamos um modelo de CI de código aberto e fácil de usar que utiliza extração de sinais e raciocínio LLM para detectar abusos de CI/CD em pipelines do GitHub Actions, GitLab CI e Azure DevOps.

WinVisor - Um emulador baseado em hipervisor para executáveis em modo de usuário do Windows x64

O WinVisor é um emulador baseado em hipervisor para executáveis em modo de usuário do Windows x64 que usa a API da Plataforma de Hipervisor do Windows para oferecer um ambiente virtualizado que registra chamadas de sistema e permite a introspecção de memória.

Situações STIXy: ECSaping seus dados de ameaças

Os dados estruturados de ameaças geralmente são formatados usando STIX. Para ajudar a colocar esses dados no Elasticsearch, estamos lançando um script Python que converte o STIX em um formato ECS para ser ingerido na sua pilha.

Dançando a noite toda com gaitas de fole nomeadas - comunicado ao cliente da PIPEDANCE

Nesta publicação, mostraremos a funcionalidade deste aplicativo cliente e como começar a usar a ferramenta.