Categoria

Ferramentas

29 de abril de 2026

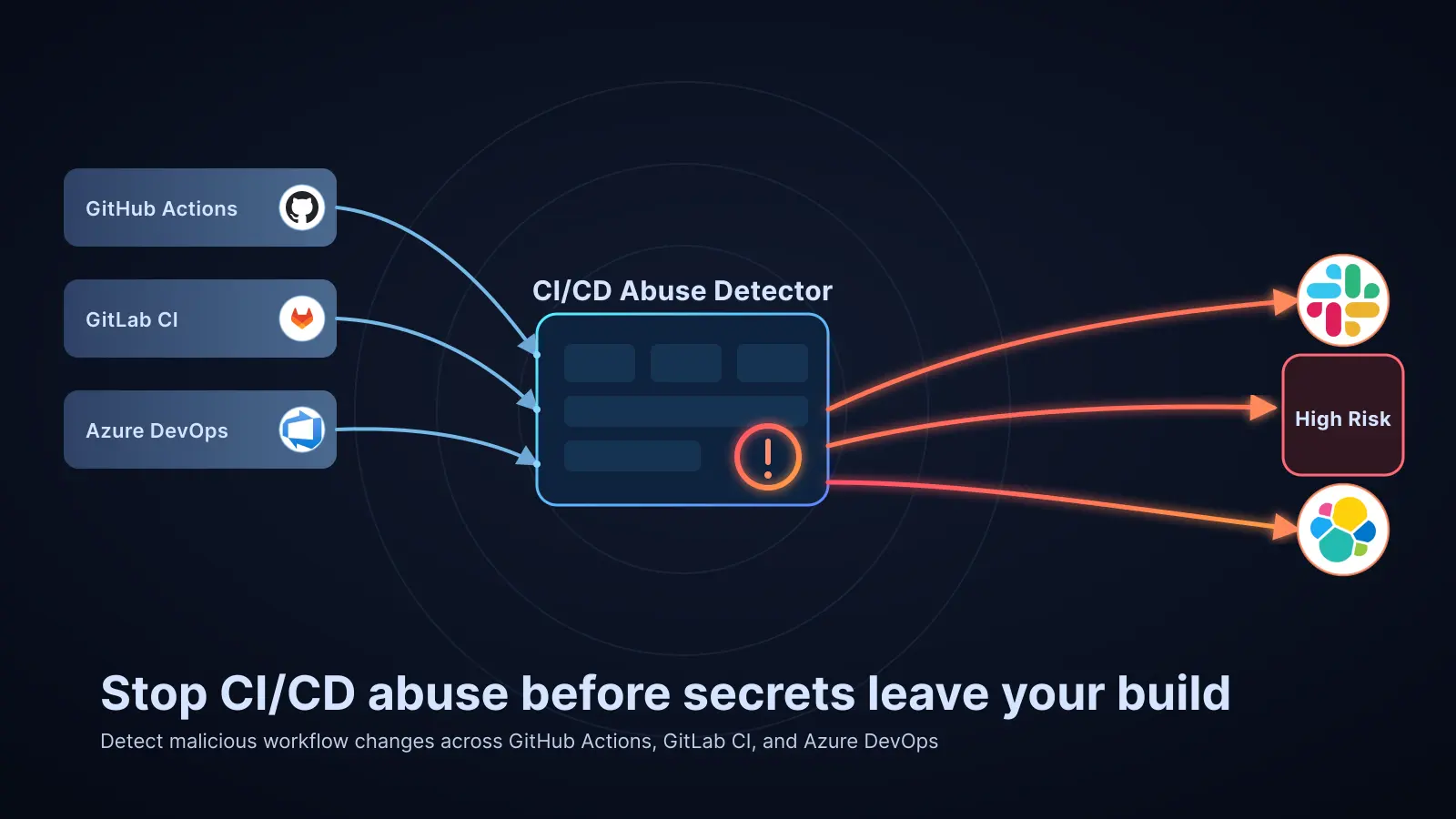

Abuso do pipeline CI/CD: o problema que ninguém está observando

Como criamos um modelo de CI de código aberto e fácil de usar que utiliza extração de sinais e raciocínio LLM para detectar abusos de CI/CD em pipelines do GitHub Actions, GitLab CI e Azure DevOps.

WinVisor - Um emulador baseado em hipervisor para executáveis em modo de usuário do Windows x64

O WinVisor é um emulador baseado em hipervisor para executáveis em modo de usuário do Windows x64 que usa a API da Plataforma de Hipervisor do Windows para oferecer um ambiente virtualizado que registra chamadas de sistema e permite a introspecção de memória.

Situações STIXy: ECSaping seus dados de ameaças

Os dados estruturados de ameaças geralmente são formatados usando STIX. Para ajudar a colocar esses dados no Elasticsearch, estamos lançando um script Python que converte o STIX em um formato ECS para ser ingerido na sua pilha.

Dançando a noite toda com gaitas de fole nomeadas - comunicado ao cliente da PIPEDANCE

Nesta publicação, mostraremos a funcionalidade deste aplicativo cliente e como começar a usar a ferramenta.

Clique, clique… Boom! Automatizando testes de proteção com Detonate

Para automatizar esse processo e testar nossas proteções em grande escala, criamos o Detonate, um sistema usado por engenheiros de pesquisa de segurança para medir a eficácia de nossa solução Elastic Security de forma automatizada.

Desempacotando o ICEDID

O ICEDID é conhecido por compactar suas cargas úteis usando formatos de arquivos e um esquema de criptografia customizados. Estamos lançando um conjunto de ferramentas para automatizar o processo de descompactação e ajudar os analistas e a comunidade a responder à ICEDID.

The Elastic Container Project for Security Research

The Elastic Container Project provides a single shell script that will allow you to stand up and manage an entire Elastic Stack using Docker. This open source project enables rapid deployment for testing use cases.

Extração de configuração dinâmica NETWIRE

O Elastic Security Labs discute o trojan NETWIRE e está lançando uma ferramenta para extrair dinamicamente arquivos de configuração.

Extrator de configuração NETWIRE

Script Python para extrair a configuração de amostras NETWIRE.

BLISTER Configuration Extractor (Extrator de configuração do BLISTER)

Script Python para extrair a configuração e a carga útil de amostras BLISTER.

Extrator de configuração BPFDoor

Extrator de configuração para despejar senhas codificadas com BPFDoor.

BPF Scanner de porta

Script Python para identificar hosts infectados com o malware BPFDoor.

Extrator de farol de ataque de cobalto

Script Python que coleta dados de memória do Cobalt Strike gerados por eventos de segurança de um cluster do Elasticsearch, extrai a configuração do beacon CS e grava os dados de volta no Elasticsearch.

Extrator de configuração EMOTET

Script Python para extrair a configuração de amostras EMOTET.

Extrator de configuração ICEDID

Script Python para extrair a configuração de amostras ICEDID.

Extrator de carga útil PARALLAX

Script Python para extrair a carga útil de amostras PARALLAX.

QBOT Configuration Extractor (Extrator de configuração do QBOT)

Script Python para extrair a configuração de amostras do QBOT.

Extração de configuração dinâmica EMOTET

O Elastic Security Labs discute o trojan EMOTET e está lançando uma ferramenta para extrair dinamicamente arquivos de configuração usando emuladores de código.

Extraindo configurações de farol de ataque de cobalto

Parte 2 - Extraindo configurações de beacons de implante Cobalt Strike.