Simplifique a abordagem Zero Trust com uma perspectiva centrada em dados

O Zero Trust está mudando como as organizações protege dados, usuários e sistemas em um ambiente de segurança cibernética cada vez mais complexo. A Elastic conecta dados entre sistemas e ambientes para visibilidade e análises unificadas de Zero Trust.

Descubra como instituições financeiras, de saúde e governamentais estão usando a Elastic para operacionalizar estratégias de Zero Trust e obter uma visão completa das ameaças à segurança cibernética.

Benefícios de construir uma arquitetura Zero Trust unificada com a Elastic

Cliente em destaque

Como uma agência federal dos EUA alcançou a defesa cibernética de Zero Trust com a Elastic

Uma grande agência federal modernizou as operações de segurança cibernética com a Elasticsearch Platform como elemento central de sua estratégia de Zero Trust. Os resultados:

- Redução de custos ao aproveitar a plataforma de nuvem autorizada pela FedRAMP da Elastic

- Aumento da produtividade dos analistas com alertas e automação baseados em IA

- Mitigação de riscos aprimorada por meio de detecção de ameaças em tempo real e resposta rápida

- Conformidade simplificada com OMB, CISA e outros mandatos federais

Recursos Zero Trust da Elastic

Artigo técnico

Sua estratégia zero trust tem camada unificada de acesso a dados?

Perguntas frequentes sobre Zero Trust

O que é Zero Trust e por que é importante agora?

O que é Zero Trust e por que é importante agora?

Zero Trust é uma estrutura de segurança moderna construída sobre o princípio de "nunca confiar, sempre verificar". Usuários e dispositivos nunca são implicitamente confiados, seja dentro ou fora do perímetro de rede. Toda solicitação de acesso deve ser continuamente verificada e autenticada antes que o acesso seja concedido ou mantido.

Hoje, o Zero Trust é crucial devido às ameaças avançadas, riscos internos e ao crescimento da nuvem híbrida. Muitas organizações — incluindo o governo federal dos EUA — agora são obrigadas a adotar arquiteturas Zero Trust.

Por que Elastic para Zero Trust?

Por que Elastic para Zero Trust?

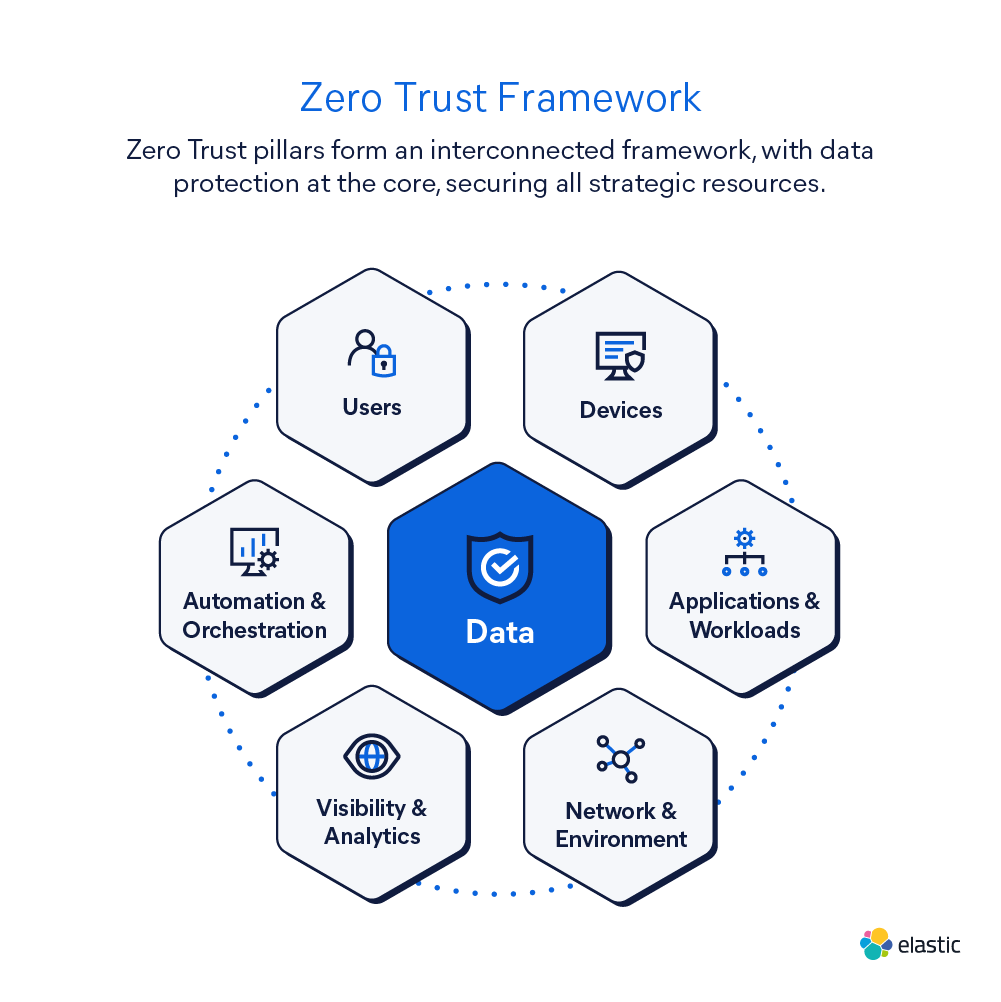

O Zero Trust requer orquestrar riscos em múltiplos pilares: identidade, dispositivo, rede, aplicação e dados. Isso é complexo quando as informações estão presas em ferramentas isoladas.

A Elastic simplifica o Zero Trust com uma abordagem de malha de dados que unifica dados de todos os pilares em uma plataforma segura. Isso permite que as organizações façam a ingestão, analisem e atuem sobre as ameaças sem problemas, sem deixar de se integrar aos sistemas existentes.

Quais são os princípios fundamentais de uma arquitetura Zero Trust (ZTA)?

Quais são os princípios fundamentais de uma arquitetura Zero Trust (ZTA)?

A maioria das estruturas de Zero Trust compartilham três princípios fundamentais:

- Verificação contínua — valide todas as solicitações de acesso, sempre.

- Acesso com privilégios mínimos — conceda apenas as permissões mínimas necessárias.

- Assuma a violação — projete a segurança como se os invasores já estivessem dentro.

Os princípios mais abrangentes incluem acesso baseado em identidade, autenticação multifatorial (MFA), microssegmentação e monitoramento contínuo.

Quais são os principais benefícios de adotar um modelo Zero Trust para minha organização?

Quais são os principais benefícios de adotar um modelo Zero Trust para minha organização?

O Zero Trust vai além da segurança baseada em perímetro, que depende de firewalls e confiança implícita. Os modelos tradicionais não conseguem impedir o movimento lateral de invasores ou ameaças internas.

A adoção do Zero Trust oferece às organizações:

- Redução do risco de violações por meio de verificação contínua

- Proteção para forças de trabalho híbridas e remotas em dispositivos e locais

- Resposta mais rápida a ameaças cibernéticas avançadas

- Eficiência operacional ao substituir ferramentas fragmentadas por um framework de segurança holístico

O Zero Trust permite uma defesa proativa e adaptável que economiza tempo das equipes de segurança e acompanha a complexidade moderna da TI.