Auditbeat

Leichtgewichtiger Shipper für Audit-Daten

Mit Auditbeat können Sie Ihre Linux-Audit-Framework-Daten erfassen und die Integrität Ihrer Dateien überwachen. Die entsprechenden Ereignisse werden zur weiteren Analyse in Echtzeit an den Rest des Elastic Stack gesendet.

Linux-Systeme immer im Blick

Überwachen Sie Benutzeraktivitäten und Prozesse und analysieren Sie Ihre Ereignisdaten im Elastic Stack ganz ohne auditd nutzen zu müssen. Auditbeat kommuniziert direkt mit dem Linux-Audit-Framework, sammelt die gleichen Daten wie auditd und sendet die entsprechenden Ereignisse in Echtzeit an den Elastic Stack. Falls Sie jetzt jedoch nostalgisch werden, können Sie auditd natürlich auch parallel zu Auditbeat laufen lassen (in neueren Kerneln).

Warum neu schreiben, was gut funktioniert? Verwenden Sie Ihre bestehenden Auditregeln, um Daten ohne großen Aufwand zu ingestieren. Wer hat was wann getan? Auditbeat behält sämtliche Syscall-Originaldaten und die damit verbundenen Pfade bei, sodass Sie stets den Kontext haben, den Sie benötigen.

Immer die richtige(n) Meldung(en)

Vermeiden Sie die Probleme von aufgeteilten Meldungen, doppelten Ereignissen und nicht weiterführenden ID-Nummern. Im Gegensatz zu auditd gruppiert Auditbeat verwandte Meldungen zu einem gemeinsamen Ereignis. Auditbeat übernimmt auch das Parsen und die Normalisierung der Meldungen und liefert so strukturierte Daten an Elasticsearch. So werden z. B. numerische IDs in verständliche Namen umgewandelt. Und mit den Prozessoren, die zu jedem Beat gehören, lassen sich Daten leicht filtern und ändern.

Überwachung der Dateiintegrität

Mit Auditbeat können Sie ganz genau Verzeichnislisten auf zweifelhafte Vorkommnisse unter Linux, macOS und Windows untersuchen. Veränderungen an Dateien werden in Echtzeit an Elasticsearch gesendet, wobei jede Meldung für die weitere Analyse Metadaten und kryptografische Hashes der Dateiinhalte enthält.

Geben Sie einfach die Pfade zu den Verzeichnissen an, die Auditbeat überwachen soll – und gönnen Sie sich erst einmal einen Schluck Kaffee.

Nichts geht verloren

Sie können festlegen, dass Ihre Linux-Systemereignisse per Spool-Verfahren auf Festplatte gespeichert werden, sodass Ihre Pipeline keinen Datenpunkt mehr auslässt – selbst wenn Netzwerkprobleme oder andere Unterbrechungen auftreten. Auditbeat erfasst die eingehenden Daten und wartet mit dem Senden an Elasticsearch oder Logstash, bis alles wieder online ist.

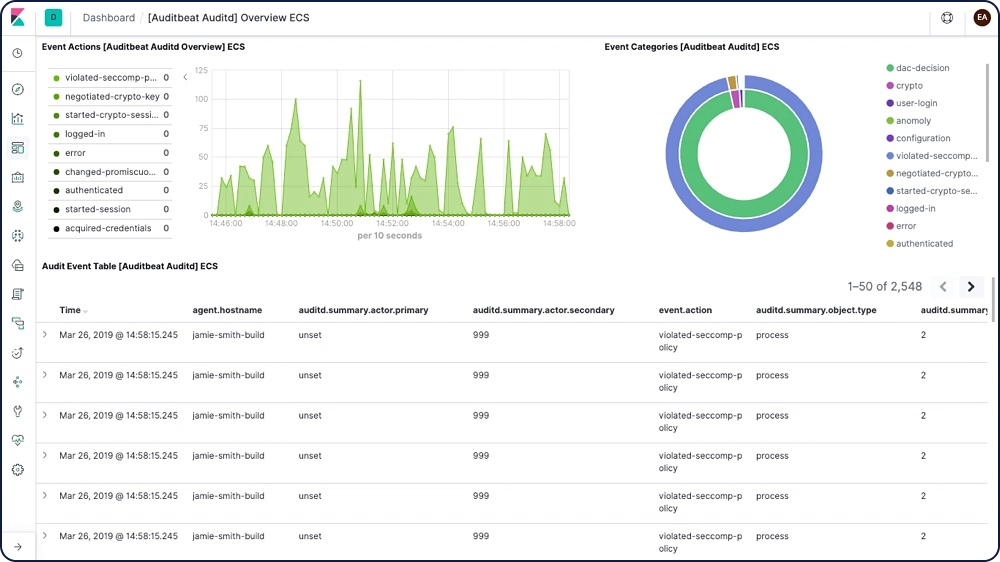

Elasticsearch oder Logstash fürs Speichern, Kibana fürs Visualisieren

Auditbeat ist Bestandteil des Elastic Stacks und arbeitet daher nahtlos mit Logstash, Elasticsearch und Kibana zusammen. Egal, ob Sie Ihre Metriken mit Logstash umwandeln oder anreichern, in Elasticsearch mit den Analyse-Tools herumspielen oder Ihre Dashboards in Kibana einrichten und teilen möchten – mit Auditbeat ist es ganz einfach, Daten dorthin zu übertragen, wo sie benötigt werden.