Webinar sob demanda

Caçando persistência usando o Elastic Security

Apresentado por:

Michael Yuan

Solutions Architect

Elastic

Visão geral

Depois que os invasores cibernéticos obtêm o acesso inicial ao ambiente da vítima, eles geralmente precisam manter uma presença que sobreviva às reinicializações e às interrupções de acesso. Por esse motivo, a persistência é um dos primeiros objetivos de um invasor... mas também pode ser seu calcanhar de Aquiles.

Saiba como o Elastic Security ajuda a detectar e procurar formas mal-intencionadas de persistência para interromper ataques antes que ocorram perdas e danos.

Alguns destaques:

- Saiba por que e como os adversários usam persistência

- Confira as técnicas de persistência usadas por vários grupos de ameaças

- Descubra como detectar persistência com o Elastic Endpoint Security

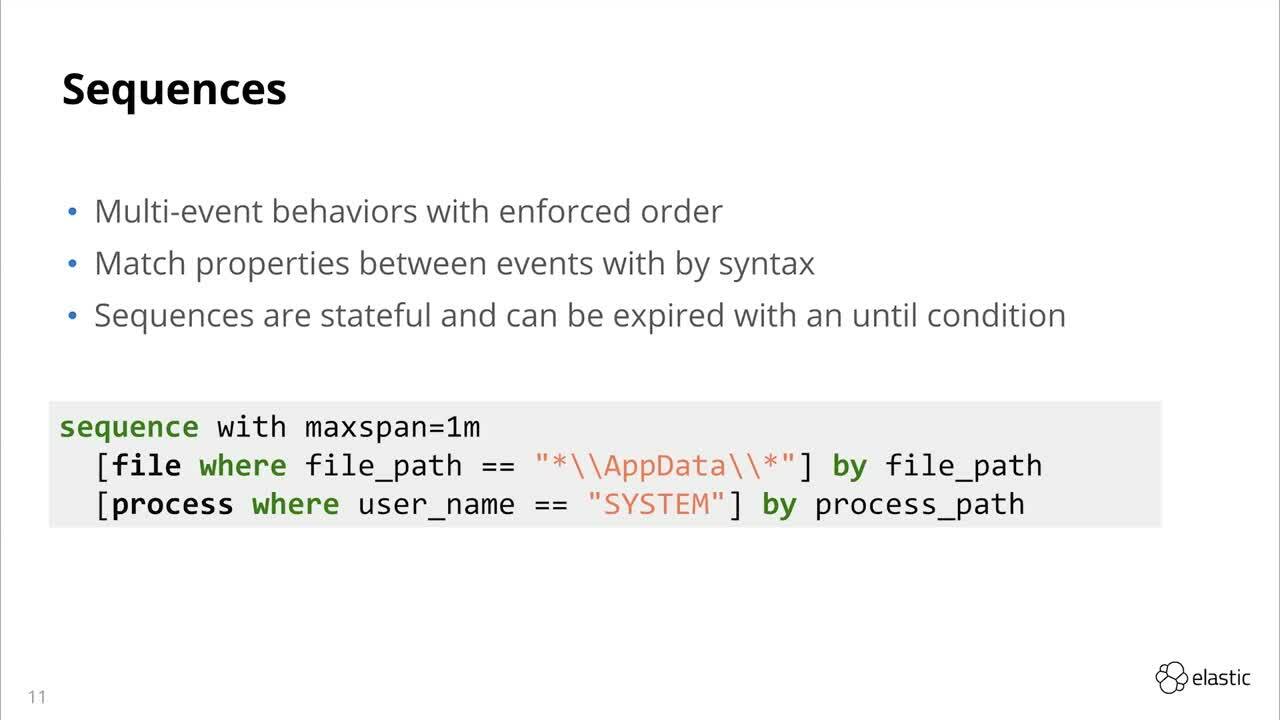

- Use o Event Query Language (EQL) para criar consultas de procura avançadas e detecções personalizadas

- Tire suas dúvidas durante uma sessão de perguntas e respostas ao vivo

Recursos adicionais:

- Slides do webinar

- Quer saber mais? Confira nosso blog recente, onde o CEO da Elastic Shay Banon apresenta o Elastic Endpoint Security

- Saiba tudo sobre a nossa solução de segurança de ponta a ponta: Elastic Security