カテゴリー

ツール

2026年4月29日

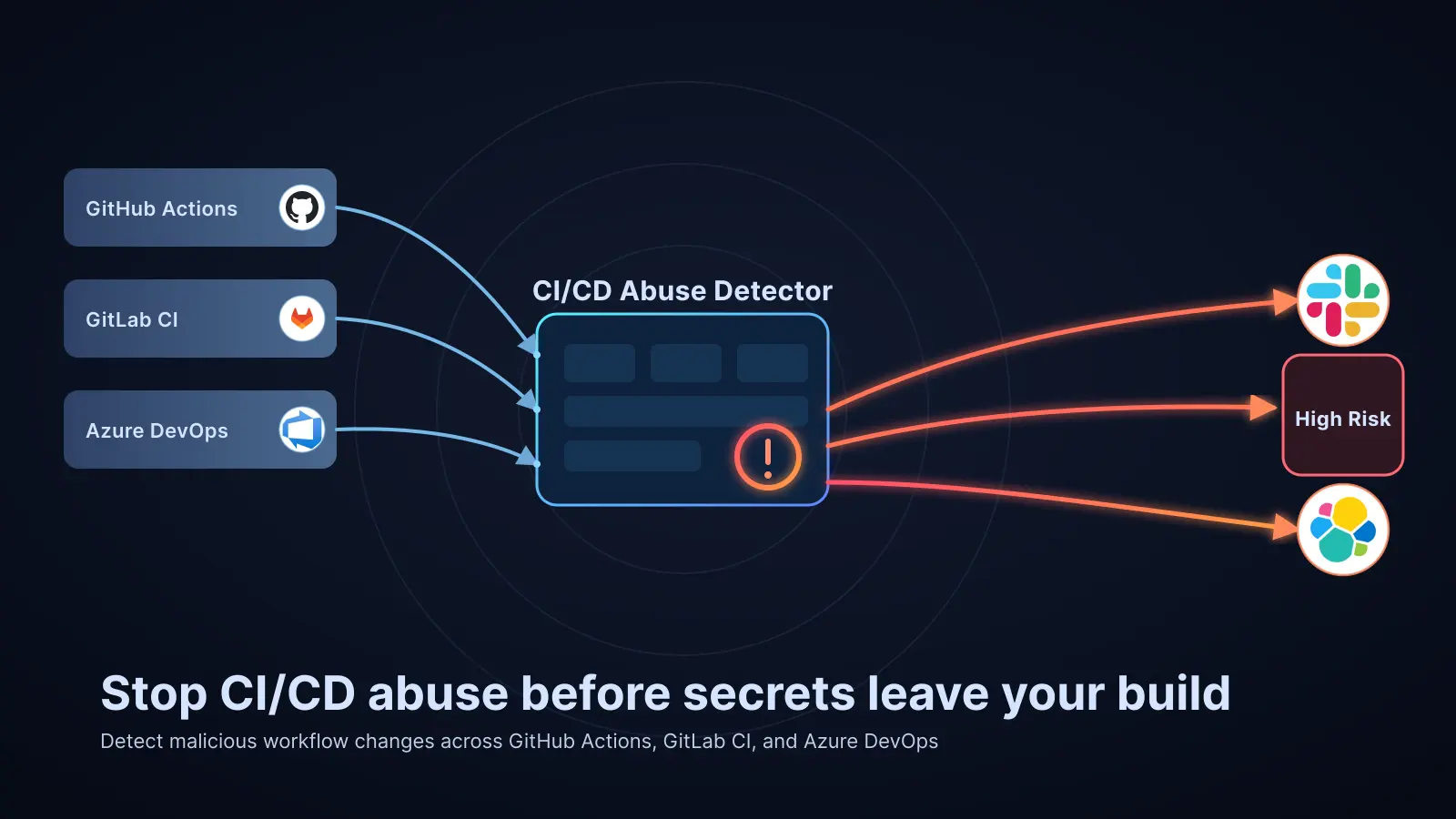

CI/CDパイプラインの悪用:誰も注目していない問題

GitHub Actions、GitLab CI、Azure DevOpsパイプラインにおけるCI/CDの不正利用を検出するために、シグナル抽出とLLM推論を利用した、オープンソースでそのまま導入可能なCIテンプレートをどのように構築したか。

WinVisor – Windows x64のユーザーモード実行ファイルを目的としたハイパーバイザーベースのエミュレーター

WinVisor は、Windows x64 ユーザーモード実行可能ファイルのためのハイパーバイザーベースのエミュレーターで、Windows Hypervisor Platform API を利用して、システムコールのログ記録とメモリのイントロスペクションを可能にする仮想化環境を提供します。

STIX的シチュエーション:脅威データのエスケープ

構造化された脅威データは通常、STIXを使用してフォーマットされます。このデータをElasticsearchに取り込むために、STIXをECS形式に変換してスタックに取り込む、Pythonスクリプトをリリースします。

名前付きパイプで夜通し踊る - PIPEDANCEクライアントリリース

この資料では、このクライアント アプリケーションの機能と、ツールの使用を開始する方法について説明します。

カチッ、カチッ… ドカン!Detonateで保護テストを自動化

このプロセスを自動化し、大規模な保護をテストするために、セキュリティ研究エンジニアがElastic Securityソリューションの有効性を自動的に測定するために使用するシステム「Detonate」を構築しました。

ICEDIDの解凍

ICEDIDは、カスタムファイル形式とカスタム暗号化スキームを使用してペイロードを圧縮することが知られています。私たちは、解凍プロセスを自動化し、アナリストやコミュニティがICEDIDに対応するのに役立つ一連のツールをリリース予定です。

The Elastic Container Project for Security Research

The Elastic Container Project provides a single shell script that will allow you to stand up and manage an entire Elastic Stack using Docker. This open source project enables rapid deployment for testing use cases.

NETWIRE動的構成抽出

Elastic Security Labsは、NETWIREトロイの木馬について説明し、設定ファイルを動的に抽出するツールをリリースします。

NETWIRE構成エクストラクター

NETWIREサンプルから構成を抽出するPythonスクリプト。

BLISTERコンフィギュレーションエクストラクター

BLISTERサンプルから構成とペイロードを抽出するPythonスクリプト。

BPFDoor 設定エクストラクター

BPFDoorでハードコードされたパスワードをダンプする構成抽出器。

BPFDoorスキャナー

BPFDoorマルウェアに感染したホストを特定するPythonスクリプト。

コバルトストライクビーコンエクストラクター

セキュリティイベントによって生成されたCobalt StrikeメモリデータをElasticsearchクラスターから収集し、CSビーコンから設定を抽出して、データをElasticsearchに書き戻すPythonスクリプト。

EMOTET設定エクストラクター

Pythonスクリプトを使用して、EMOTETサンプルから設定を抽出します。

ICEDID 設定エクストラクター

ICEDID サンプルから構成を抽出する Python スクリプト。

PARALLAX ペイロードエクストラクター

PARALAXサンプルからペイロードを抽出するPythonスクリプト。

QBOTコンフィギュレーションエクストラクター

QBOTサンプルから構成を抽出するPythonスクリプト。

EMOTETダイナミックコンフィグレーション抽出

Elastic Security Labsは、トロイの木馬EMOTETについて解説し、コードエミュレーターを使用して設定ファイルを動的に抽出するツールをリリースします。

Cobalt Strike Beacon 構成の抽出

パート 2 - Cobalt Strike インプラント ビーコンから構成を抽出する。