Elastic SIEM: kostenlos und offen für alle Security-Analysten

In diesem Blogpost wird auf eine Lösung namens „SIEM“ verwiesen. Diese Lösung ist in unserem neuen Produkt „Elastic Security“ aufgegangen. Elastic Security ist breiter angelegt als die alte Lösung und bietet u. a. SIEM, Endpoint-Security, Threat-Hunting und Cloud-Monitoring. Wenn Sie Informationen zu Elastic Security für SIEM-Anwendungsfälle suchen, besuchen Sie unsere SIEM-Seite.

Der Trend zu Homeoffice, die zunehmende Nutzung von Cloud-Infrastruktur und andere Dynamiken führen zu immer größeren und verteilteren Angriffsflächen, die geschützt werden müssen. Security-Teams wissen, dass diese Herausforderung nur zu bewältigen ist, wenn es gelingt, die entsprechende Technologie in ihr SecOps-Programm zu integrieren. SIEM-Lösungen (SIEM steht für „Security Information & Event Management“) dienen eigentlich dazu, Analysten dabei zu helfen, potenzielle Sicherheitsbedrohungen zu erkennen und zu bekämpfen, aber viele der gängigen SIEM-Lösungen leiden unter grundsätzlichen Einschränkungen, die die Arbeit der Analysten oft behindern.

Organisationen vor Cyberbedrohungen zu schützen, ist bereits in normalen Zeiten schwierig genug. Sind die Zeiten einmal nicht so normal, wird die Bedrohungslandschaft leider noch ein Stück tückischer. Und regionale, nationale oder globale Ereignisse, wie Wahlen, große Sportveranstaltungen oder eben auch eine globale Gesundheitskrise, bringen zusätzliche Herausforderungen mit sich. Die Entwicklung hin zur Arbeit im Homeoffice birgt noch einmal ganz eigene Risiken, denn Mitarbeiter arbeiten in ungesicherten Umgebungen, nutzen eigene oder umgewidmete Geräte und befolgen Prozesse, die womöglich weder geprüft noch getestet worden sind.

Was ist Elastic SIEM?

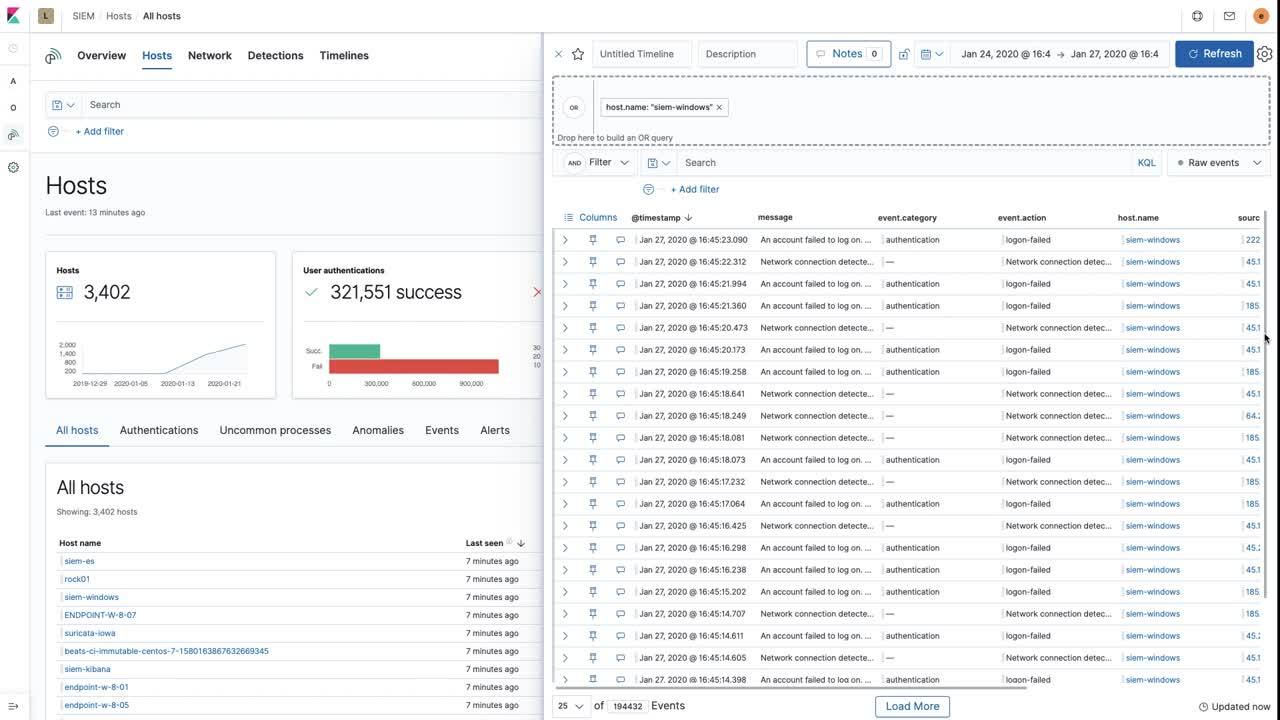

Elastic SIEM ist eine kostenlose und offene Anwendung, die Sicherheitsteams mit Einblicken in ihre Systeme, Funktionen zum Threat-Hunting und zur automatisierten Erkennung sowie SOC(Security Operations Center)-Workflows ausstattet. Elastic SIEM ist Teil der Standarddistribution der Elastic (ELK) Stack-Software, der erfolgreichsten Logging-Plattform auf dem Markt. Die Lösung enthält vordefinierte Erkennungsregeln, die auf dem MITRE ATT&CK™-Framework basieren, und kann so Bedrohungen erkennen, die anderen Tools oft entgehen. Diese von Security-Experten bei Elastic entwickelten und gepflegten Regeln, die kontinuierlich aktualisiert werden, sind in der Lage, auch ganz neue Bedrohungsaktivitäten zu erkennen, sodass Sie die nötigen Schritte einleiten können. Die Erkennungsregeln generieren Risiko- und Schweregrad-Scores für Signale, die Analysten dabei helfen, eine schnelle Vorabeinstufung von Problemen vorzunehmen und sich den Problemen zuzuwenden, die die höchste Priorität haben. Wenn Sie heute eine SIEM-Lösung benötigen, deren Nutzen sich sofort erweist, werden Sie nirgends eine bessere und einfachere Lösung als unsere finden.

Elastic SIEM baut auf dem Tempo und der Skalierbarkeit der Suchplattform Elasticsearch auf und ermöglicht es Analysten durch die folgenden Features, schnell zu arbeiten:

- Überblicksseite mit Angaben zum SOC-Status und zur Security-Situation

- Dashboards für Threat-Hunting und Situationsbewusstsein

- enge Zusammenarbeit mit Elastic Maps, Elastic Lens und dem Rest von Kibana

- Erkennungs-Engine für die automatisierte Erkennung

- einzigartige Zeitleisten-Untersuchungsfunktion mit Untersuchungsvorlagen für Analysten

Diese Features helfen Organisationen dabei, blinde Flecken zu eliminieren und Analysten mit den nötigen Mitteln auszustatten, um die mittlere Erkennungsdauer (MTTD) und die mittlere Reaktionsdauer (MTTR) zu senken.

Warum kostenlos?

Elastic möchte Organisationen helfen, ihre Security-Situation zu verbessern, indem blinde Flicken eliminiert und die Analysten mit den Produkten und Workflows ausgestattet werden, die sie brauchen, um Daten und Infrastruktur zu schützen. Motiviert durch die weit verbreitete Nutzung des Elastic Stack für Dinge wie Threat-Hunting, Betrugserkennung und Security-Monitoring wollten wir es den Nutzern noch einfacher machen, unsere Produkte für Security-Zwecke bereitzustellen. Zu diesem Zweck haben wir zunächst zusammen mit unserer Community das Elastic Common Schema (ECS) entwickelt, das die Normalisierung von Daten aus verschiedenen Quellen, ob netzwerk- oder hostbasiert oder ob Cloud-Infrastruktur oder Anwendung, rationalisiert. Im Juni 2019 haben wir dann Elastic SIEM gestartet und damit die einzige kostenlose und offene SIEM-Anwendung der Branche auf den Markt gebracht, die darüber hinaus auch noch aktiv gepflegte SIEM-Erkennungsregeln enthält.

Auf unserem Stand bei der RSA Conference 2020 in San Francisco hatten wir dann die Möglichkeit, die neuesten Funktionen von Elastic SIEM vor Dutzenden von Besuchern zu demonstrieren. Nach fast jeder Vorführung konnten wir auf die Frage nach den Lizenzkosten stolz antworten, dass alles, was wir soeben gezeigt hatten, kostenlos und offen genutzt werden kann. „Moment, Sie meinen im Probezeitraum, oder?“ „Nein, grundsätzlich immer.“ „Echt?“ „Ja.“

Loslegen und uneingeschränkt bereitstellen – ohne jede Kosten

Das Konzept „kostenlos und offen“ mag neu für SIEM sein, für Elastic ist es jedoch nichts Unbekanntes. Schon seit Jahren wird der Elastic Stack für die Entwicklung von Security-Analytics-Projekten für Threat-Hunting und SIEM genutzt. Die Organisationen genießen dabei völlige Bewegungsfreiheit, zeitlich uneingeschränkte Proofs-of-Concept ohne Lizenzkosten und die Abwesenheit all der Probleme, die die Beurteilung neuer Enterprise-Software normalerweise so mit sich bringt. Mit Elastic SIEM bauen wir genau darauf auf. Die Anwendung kann zur „On-premises“-Ausführung in einer virtuellen oder containerisierten Umgebung heruntergeladen oder in Ihrer oder unserer Cloud genutzt werden.

Ressourcenbasiertes Preismodell für kommerzielle Erweiterungen

Das kostenlose und offene Elastic SIEM bietet eine solide Basis für SOC-Operationen in beliebigem Umfang und ohne zeitliche Einschränkung. Darüber hinaus bietet Elastic kommerzielle Erweiterungen für Elastic SIEM an, mit denen SIEM auf eine neue Ebene gehoben wird, von der Integration von Machine-Learning-basierter Anomalieerkennung über externe Warnmeldungen und die Integration mit externen Case-/Ticket-Management-Plattformen bis hin zu Incident-Response-Systemen und SOAR-Plattformen.

SIEM-Anbieter bitten ihre Kunden typischerweise nach Geschwindigkeit der Dateningestion zur Kasse, z. B. nach der Anzahl der durchschnittlichen Ereignisse pro Sekunde (EPS) oder dem täglichen Indexierungsvolumen (DIV). Dieses Lizenzmodell hat mehrere Nachteile. Zum einen schreckt es Organisationen ab, die Daten zu sammeln und zu ingestieren, die ihnen eigentlich helfen könnten, Bedrohungen effektiver zu erkennen. Zum anderen schafft es eine Situation, in der einige Security-Daten „unter den Tisch fallen“ oder an einen anderen Speicherbereich gesendet werden, wo es ganz spezieller Prozesse bedarf, um sie einzusehen. Und schließlich schafft es für Organisationen, die die Erweiterung von Daten planen, eine unvorhersehbare und unangenehme Budgetplanungssituation.

Dagegen wird bei unserem ressourcenbasierten Preismodell weder nach der Geschwindigkeit der Dateningestion noch nach Platzlizenz abgerechnet, sondern Sie bezahlen nur für die tatsächliche Nutzung von Ressourcen zur Unterstützung Ihrer Sicherheitsoperationen. Sie können selbst wählen, wie viele Daten Sie ingestieren, wie lange Sie sie aufbewahren und welche Security-Workflows Sie für die Daten aktivieren.

Warum offen?

Was meinen wir mit „offen“? Schlagwörter wie „Open Source“ oder „offener Code“, die ein neues Zeitalter für eine disruptive Herangehensweise an SIEM eingeläutet haben, greifen hier als Beschreibung viel zu kurz. Unsere Nutzer schätzen die offene Community, die offene Roadmap, das offene Datenmodell und den offenen Ansatz an Erkennungen.

Offene Community

Von Kunden hören wir immer wieder, dass zu den Dingen, die sie an Elastic so schätzen, nicht zuletzt die Community gehört – sowohl aus kultureller als auch aus technischer Sicht. Egal welche Fragen Sie haben, die Elastic-Community hilft. Im SIEM Discuss Forum und in unserem öffentlichen Slack-Kanal unter #siem, aber auch an anderen Stellen, an denen wir mit Nutzern in Kontakt treten, beantworten unsere Teammitglieder täglich Nutzerfragen zu SIEM.

Gerade beim Thema Cybersecurity ist die Community besonders wichtig. Bei Security geht es nicht um ein einzelnes Tool oder eine einzelne Person, sondern darum, über Regions-, Organisations-, Dataset- und Praxisgrenzen hinweg im Team wertvolle Daten und Infrastrukturen vor Bedrohungen zu schützen. Mit Elastic SIEM fördert Elastic aktiv diese Security-Community, ob durch Produkte, Partnerschaften, Sponsorships, Schulungen oder aber die tollen originellen Forschungsergebnisse, die in der Elastic-Community selbst entstehen.

Viele Organisationen nutzen Elastic schon seit Jahren als ihre Security-Analytics-Plattform und hausgemachte SIEM-Lösung. SANS beispielsweise, eines der führenden Unternehmen im Bereich Sicherheitsschulung und -zertifizierung, verwendet schon seit Langem Elasticsearch als Schulungsplattform für SIEM, ganz zu schweigen von den vielen anderen Tools und Schulungsprogrammen, die für Anwendungsfälle wie das Threat-Hunting, das Erkennen von Bedrohungen im Inneren und die Betrugserkennung auf Elastic zurückgreifen.

Offene Roadmap

Ein weiterer wichtiger Aspekt unserer offenen Entwicklungspraktiken ist die Einführung einer offenen Roadmap mit einem Issue-Tracker. Wenn Sie herausfinden möchten, woran wir gerade besonders intensiv arbeiten oder sich über den Stand einer konkreten Verbesserungsanfrage informieren möchten, gehen Sie einfach zum Issue-Tracker in Github, informieren Sie sich, voten Sie für Themen, die Sie als besonders wichtig erachten und tragen Sie eigene Themen ein. Wir legen komplett offen dar, was wir für die Zukunft geplant haben, und Sie können im Issue-Tracker verfolgen, wie unsere Engineers die Vorschläge sichten und versuchen, zusätzliche Details zu Ihren Ideen zu sammeln. Außerdem freuen wir uns über eigene Beiträge von Ihnen, sodass Sie auch selbst die Richtung mitbestimmen können.

Offenes Datenmodell

Im Elastic Stack ist jede Information, die Sie hinzufügen, einfach nur noch als Index in unserem offenen Datenmodell. Daten werden als JSON ohne proprietäre Formate gespeichert. Unsere Schemaannahmen sind in aller Klarheit im ECS dargelegt, das von der Community gespeist wird und erweiterbar ist. Sie sind also in keiner Weise im Ökosystem eines einzelnen Anbieters gefangen.

Elastic SIEM enthält „Inspektionsfunktionen“, die es Ihnen ermöglichen, die in der Anwendung verwendeten eigentlichen Abfragen einzusehen. Unsere SIEM-Regeln werden veröffentlicht und sind vollständig dokumentiert, sodass Sie die Erkennungslogik sehen und verstehen können – bei uns gibt es keine „Black-Box“ bei der Erkennung. Selbst unsere Machine-Learning-basierten Anomalieerkennungsjobs sind jederzeit einsehbar und können kopiert und bearbeitet werden, sodass Sie eigene Jobs erstellen können. Sie möchten SIEM eine weitere Datenquelle hinzufügen? Kein Problem. Hinzu kommt, dass wir Ihnen niemals durch Geschwindigkeitsbeschränkungen die Möglichkeit verwehren, Daten zurückzuholen. Es sind Ihre Daten und Sie haben volle Kontrolle über sie.

Probieren Sie es selbst aus

Möchten Sie Elastic SIEM ausprobieren? Probieren Sie Elastic SIEM auf Elasticsearch Service auf Elastic Cloud aus oder sehen Sie sich unsere Elastic SIEM-Demo an. Sie haben bereits ECS-formatierte Daten in Elasticsearch? Aktualisieren Sie einfach auf Version 7.6 des Elastic Stack und bringen Sie Ihr SOC zum Laufen.

Sie möchten Elastic Security live erleben? Dann nehmen Sie an einem unserer virtuellen Elastic{ON} Tour-Events teil.