La cybersécurité modernisée

D'où proviennent les principales cybermenaces mondiales ? Comment les neutraliser ?

Découvrez à quoi ressemble l'univers de la cybersécurité aujourd'hui grâce à des observations détaillées basées sur des recherches concrètes en matière de sécurité.

Une solution tournée vers l'avenir

On a longtemps supposé à tort qu'en cachant les processus et les contrôles de sécurité, les produits et les données seraient intrinsèquement mieux protégés contre les cybermenaces. En réalité, une approche ouverte de la sécurité est l'avenir en matière de réduction des risques. Nous vous expliquons pourquoi.

Unifiez vos données de sécurité

Trop souvent, les données de sécurité sont abandonnées, cloisonnées ou supprimées si vite que les équipes ne peuvent pas obtenir d'informations contextuelles. Repensez votre approche des données pour soutenir votre stratégie de sécurité.

Découvrez Elastic Security

En permettant d'effectuer des recherches rapides sur une plateforme unifiée scalable à l'envi, Elastic Security aide les grandes entreprises à se protéger contre les attaques complexes en les détectant et en y répondant.

Une approche globale de la cybersécurité

En regroupant les capacités d'un SIEM, de la sécurité aux points de terminaison et de la sécurité du cloud, les équipes peuvent obtenir des analyses avancées grâce à des années de données provenant de toute la surface d'attaque. Résultat ? Une suppression des silos de données, une protection automatisée et un centre opérationnel de sécurité à haute visibilité armé pour contrer rapidement les menaces à l'échelle du cloud.

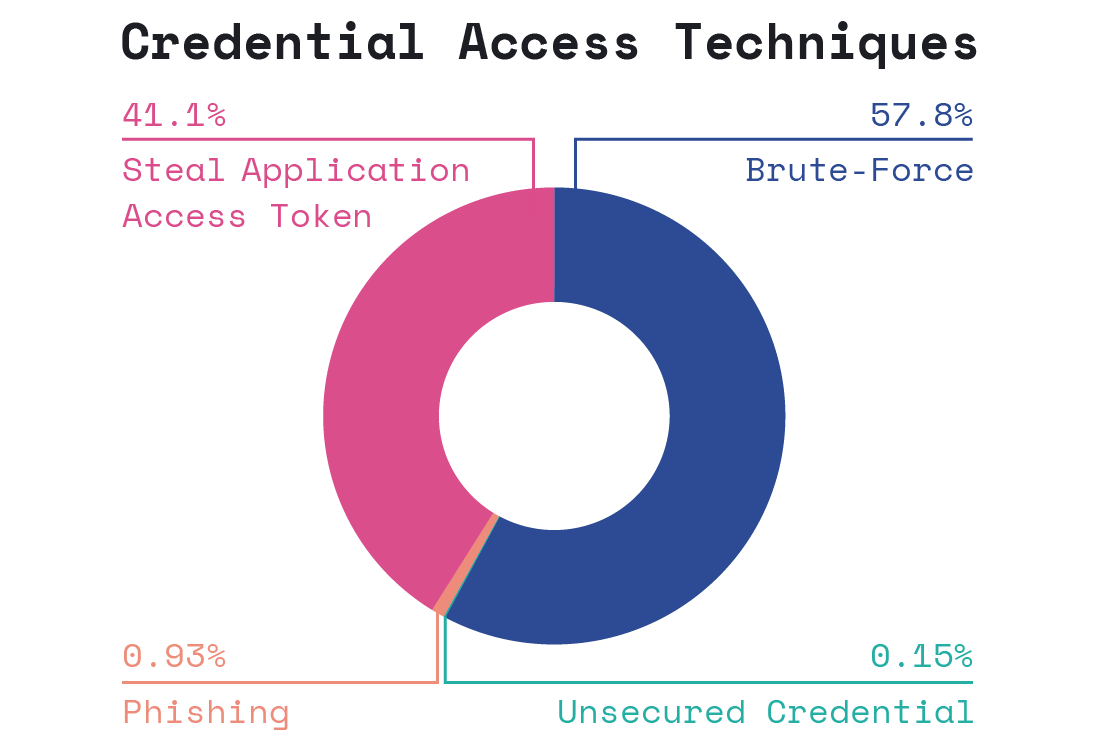

Une étape d'avance sur les cybermenaces

Les chercheurs en menaces d'Elastic Security Labs analysent de vastes ensembles de données télémétriques afin de glaner des informations exploitables et de tenir au courant nos utilisateurs des menaces et tendances actuelles. L'équipe élabore ensuite les règles de détection et tâches de Machine Learning appropriées, qui sont automatiquement intégrées à la solution Elastic Security.

Elastic Security

"Nous avons une bien meilleure représentation graphique des attaques. Cela nous permet de présenter aux cadres supérieurs non techniques une vue en trois dimensions de la façon dont l'attaque a pu pénétrer dans le réseau."

Matthew Fabri, Directeur général chez OpSys

La solution de choix pour la sécurité

Découvrez pourquoi les plus grandes entreprises utilisent Elastic Security pour gérer leurs principaux cas d'utilisation.

Barracuda Networks, la solution internationale de sécurité, de livraison d'applications et de protection des données, utilise Elastic pour scaler son ingestion de données et examiner ses incidents de sécurité.

ECI, un fournisseur de services gérés pour la cybersécurité et la transformation d'entreprise, protège ses clients contre les principaux incidents de sécurité en effectuant des recherches rapides sur les logs d'événements et en identifiant les comportements inhabituels avec Elastic.

Personal Capital, l'une des plus grandes sociétés de gestion de patrimoine personnel aux États-Unis, utilise Elastic Security pour protéger de grandes quantités de données historiques dans un secteur très réglementé.

SignUpCTA

Votre SIEM aide-t-il votre équipe à avancer ?

Si vous faites partie des 44 % des sociétés qui souhaitent un nouveau SIEM, veillez à adopter une technologie flexible et prête à s’adapter aux besoins en constante évolution de votre entreprise. Découvrez des conseils utiles pour démarrer la migration de votre SIEM.

Une migration simplifiée